Quando se trata de criptografia , facilmente pensamos em filmes mostrando longos trechos de código piscando na tela com mensagens confusas. Ou a recente batalha entre a Apple e o FBI sobre informações criptografadas , na qual o governo dos EUA forçou a Apple a descriptografar informações no iPhone do autor do tiroteio em San Bernardino, EUA. Simplificando, a criptografia é uma técnica que torna o conteúdo ilegível para qualquer pessoa que não possua a chave . Os espiões usam criptografia para enviar informações secretas, os comandantes militares enviam conteúdo criptografado para coordenar o combate e os criminosos usam a criptografia para trocar informações e planejar ações.

Os sistemas de criptografia também aparecem em quase todos os campos relacionados à tecnologia, não apenas ocultando informações de criminosos, inimigos ou espiões, mas também autenticando e esclarecendo informações muito básicas e muito importantes do indivíduo. A história da criptografia neste artigo inclui técnicas de criptografia que têm séculos de existência, porque são tão complexas quanto os algoritmos que as criam. O artigo também contém comentários e avaliações dos principais especialistas em criptografia da atualidade, cobrindo muitos aspectos da criptografia: história, status atual e como a criptografia está ganhando vida.

Origem da criptografia moderna

O professor Martin Hellman estava sentado à sua mesa, tarde da noite, em maio de 1976. 40 anos depois, na mesma mesa ele falou sobre o que escreveu naquela noite. Hellman escreveu um estudo intitulado: “ Novos rumos na criptografia ”, e este documento de pesquisa mudou a maneira como guardamos segredos hoje e pelo menos muitos impactos na criptografia da Internet no momento.

Antes desse documento, a criptografia era um princípio muito claro. Você tem uma chave para descriptografar conteúdo criptografado e ilegível.

E para que a criptografia funcione de maneira eficaz, a chave ou senha deve ser segura . Hoje, com sistemas de criptografia complexos, o mesmo se aplica. A complexidade da tecnologia e a importância da criptografia desde a Segunda Guerra Mundial resultaram em vários sistemas de criptografia, muitos dos quais ainda hoje são baseados.

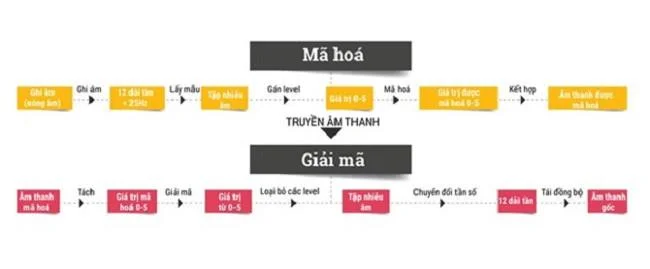

Os Aliados possuem o SIGSALY , um sistema que consegue embaralhar vozes em tempo real. A chave para este sistema é que gravações fono idênticas são reproduzidas simultaneamente enquanto o diálogo permanece ativo. Quando uma pessoa fala ao telefone, sua voz é digitalizada e misturada com ruídos individuais. Este sinal codificado é então enviado para a estação SIGSALY, que decodifica o áudio. Após cada conversa, esses registros são destruídos e cada conversa possui um conjunto diferente de chaves. Isso torna muito difícil para o oponente decodificar imediatamente.

Os fascistas daquela época também contavam com uma tecnologia semelhante, mas para criptografar texto : a máquina Enigma tinha um teclado rígido, cabos de conexão e uma placa de tomadas semelhante a uma placa de comutação elétrica, um telefone, mostradores e uma placa de circuito de saída. Pressionar uma tecla faz com que o dispositivo acione um mecanismo que produz diferentes caracteres que aparecem na placa de circuito, um após o outro. Uma máquina Enigma configurada de forma idêntica à máquina original também executaria o processo inverso, mas exatamente da mesma maneira que a máquina original. A partir daí, as mensagens podem ser criptografadas e descriptografadas muito rapidamente à medida que são digitadas, e a senha muda toda vez que um caractere é inserido. Por exemplo, se você pressionar a tecla A, a máquina exibirá a letra E, mas se você pressionar a tecla A novamente, a máquina exibirá outro caractere. A placa de circuito plug-in e as configurações manuais significam que existem infinitas variações possíveis para este sistema.

Enigma e SIGSALY podem ser considerados versões iniciais de um algoritmo (ou algoritmos), mostrando uma função matemática repetida continuamente. A quebra do código Enigma pelo genial matemático britânico Alan Turing mostrou a todos como são os métodos de criptografia.

Mas em muitos outros aspectos, o trabalho de Hellman em criptografia foi diferente. Uma delas era que ele e outro colega matemático, Whitfield Diffie (também da Universidade de Stanford), não trabalhavam para nenhum governo. A outra diferença naquela época era que os códigos não eram novidade para ele.

![A jornada da tecnologia de criptografia A jornada da tecnologia de criptografia]()

Criptografia de chave pública

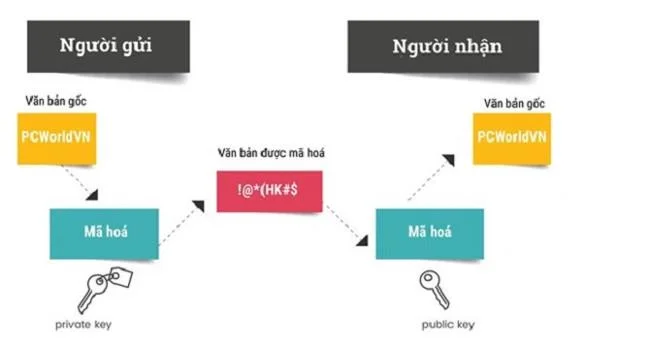

Hellman e Diffie, com a ajuda de outro colaborador, Ralph Merkle, criaram uma codificação completamente diferente. Em vez de depender de uma única chave para todo o sistema de criptografia, eles criaram um sistema de duas chaves . A primeira chave é a chave privada, que é armazenada secretamente da mesma forma que uma senha tradicional é armazenada. Qualquer pessoa que adultere a mensagem só verá uma série de caracteres sem sentido. E Hellman usará esta chave secreta para descriptografar a mensagem.

Esta solução revela-se imediatamente viável, mas pense em SIGSALY. Para que este sistema funcione, tanto o remetente quanto o destinatário precisam de chaves idênticas. Se o destinatário perder a chave, não terá como descriptografar a mensagem. Se a chave for roubada ou copiada, a mensagem também poderá ser descriptografada. Se o bandido tiver dados suficientes sobre a mensagem e tiver tempo para analisá-la, a possibilidade de ser hackeado também é muito alta. E se você quiser enviar uma mensagem, mas não tiver a chave certa, não poderá usar o SIGSALY para enviar a mensagem.

O sistema de chave pública de Hellman é diferente, o que significa que a chave de criptografia não precisa ser mantida em segredo . Qualquer pessoa que utilize a chave pública pode enviar a mensagem, mas apenas alguém que possua a chave privada pode descriptografá-la. A criptografia de chave pública também remove qualquer meio de garantir a segurança das chaves de criptografia. A máquina Enigma e outros dispositivos de criptografia eram fortemente guardados, e os nazistas estavam prontos para destruir a Enigma se fossem descobertos pelos Aliados. Com um sistema de chave pública, qualquer pessoa pode trocar chaves públicas entre si, sem qualquer risco. Os usuários podem compartilhar chaves públicas entre si publicamente e combiná-las com chaves privadas (ou chaves secretas) para criar uma chave temporária chamada segredo compartilhado. Este tipo de chave híbrida pode ser usada para criptografar mensagens que um grupo de criadores de segredos compartilhados compartilha entre si.

Um dos fatores que levaram Hellman à codificação foi sua paixão pela matemática, especialmente pela aritmética modular. De acordo com Hellman, a razão pela qual ele aplicou a aritmética de congruência à criptografia é que esse método converte facilmente os dados em dados descontínuos, que são difíceis de converter novamente, e isso é muito importante para a criptografia.

Portanto, a maneira mais simples de decodificar é “adivinhar”. Este método, também chamado de força bruta, pode ser aplicado a qualquer outra coisa, não apenas à criptografia. Por exemplo, você deseja desbloquear o telefone de alguém combinando 4 teclas numéricas de 0 a 9. Se você pesquisar sequencialmente, pode levar muito tempo.

Na verdade, Merkle já havia desenvolvido um sistema de criptografia de chave pública antes de Diffie e Hellman publicarem seu trabalho " New Directions in Cyptography ", mas naquela época o sistema de Merkle era muito complicado para os próprios criptógrafos, ainda não falando sobre os usuários. E este problema foi resolvido por Hellman e Diffie.

![A jornada da tecnologia de criptografia A jornada da tecnologia de criptografia]()

Um bom problema

Bruce Schneier é considerado um dos poucos matemáticos famosos no mundo da criptografia, mas é uma figura anônima para muitas pessoas. Schneier é muito direto e entende o valor de um bom problema. Ele acredita que o sistema de criptografia é um problema misto de muitos tipos diferentes de matemática, lógicos entre si e de acordo com um sistema complexo separado. " A codificação é uma teoria dos números, é uma teoria da complexidade. Há muita codificação que é ruim porque as pessoas que a criaram não entendem o valor de um bom problema. "

De acordo com Shneier, o desafio mais fundamental na criptografia é a segurança do sistema, que é melhor comprovada ao tentar descriptografá-lo. Mas esse sistema de criptografia só é verdadeiramente reconhecido como bom quando foi comprovado pela comunidade ao longo do tempo, através de análises e através da sua reputação.

É claro que a matemática é muito mais confiável que os humanos. "A matemática não tem unidade de gerenciamento, "disse Schneier ." Para um criptossistema ter uma unidade de gerenciamento, ele precisa ser incorporado em um software, colocado em um aplicativo, executado em um computador com sistema operacional e usuários. E os fatores acima são as brechas do sistema de criptografia ."

Este é um grande problema para a indústria de criptografia. Uma determinada empresa pode oferecer um sistema de criptografia e prometer aos usuários que “ Não se preocupem, ninguém sabe qual é o conteúdo da sua mensagem ” porque elas são criptografadas. Mas para um utilizador normal, que sabe o que aquela empresa pode fazer com aquele sistema de encriptação, especialmente quando esse sistema de encriptação é licenciado com propriedade intelectual própria, não permitindo que terceiros o controlem. Os especialistas em criptografia não podem provar se o sistema é realmente bom ou não, sem mencionar se o sistema de criptografia possui um backdoor instalado ou não.

Assinaturas digitais

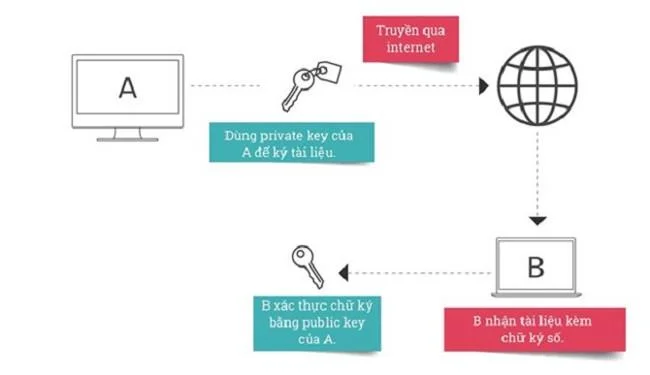

Uma das aplicações populares de soluções de criptografia de chave pública são as assinaturas digitais para autenticar a validade dos dados. Semelhante a uma assinatura manuscrita, o objetivo de uma assinatura digital é confirmar se o conteúdo dos dados é verdadeiro para seu criador.

Normalmente, ao proteger uma mensagem com uma chave pública, você deve usar a chave pública do destinatário para criptografar a mensagem, de modo que ninguém possa ler a mensagem sem a chave privada do destinatário. Mas as assinaturas digitais funcionam de maneira oposta. Você redige um contrato e usa sua chave privada para criptografá-lo. E qualquer pessoa que tenha sua chave pública pode visualizar esse contrato, mas não pode editar nada (porque não possui sua chave privada). A assinatura digital confirma o autor desse contrato, como uma assinatura, para confirmar que o conteúdo não foi alterado.

As assinaturas digitais são frequentemente usadas com software para autenticar que o conteúdo é obtido de uma fonte confiável e não foi adulterado por pessoas mal-intencionadas. Um exemplo típico é o caso do desbloqueio do iPhone 5c pelo FBI e pela Apple. Depois que o FBI tentou 10 tentativas fracassadas de forçar o PIN para fazer login, o dispositivo apagou automaticamente seu conteúdo. A Apple atribuiu ao sistema operacional do dispositivo uma chave secreta privada e cada iPhone possui uma chave pública diferente da Apple. A chave secreta é usada para autenticar atualizações de software.

![A jornada da tecnologia de criptografia A jornada da tecnologia de criptografia]()

Blockchain está crescendo

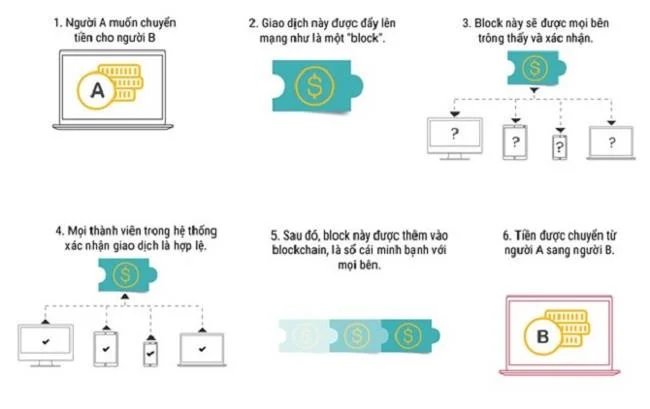

A criptografia não serve apenas para ocultar o conteúdo, mas também para autenticar se o conteúdo é original ou não . Assim surgiu o blockchain, que é uma tecnologia considerada tão popular quanto a criptografia.

Blockchain é um livro-razão fixo e distribuído, projetado para ser completamente imune a qualquer influência digital, seja para moeda digital, para contratos. Por ser descentralizado por meio de muitos usuários, não há motivo para ataques de bandidos. Sua força está nos números.

Não existem dois blockchains iguais. A aplicação mais famosa desta tecnologia são as moedas digitais, como o Bitcoin (esta é a moeda que os cibercriminosos e criadores de ransomware mais utilizam atualmente). Mas a IBM e várias outras grandes empresas também estão a popularizar as moedas digitais no mundo dos negócios.

Ainda não existem muitos negócios que utilizam blockchain, mas seus recursos são muito atrativos. Ao contrário de outros sistemas de armazenamento de informações, os sistemas blockchain utilizam um conjunto misto de soluções de criptografia e designs de bancos de dados distribuídos.

O blockchain da IBM permite que membros do blockchain autentiquem transações de outras pessoas sem saber quem está fazendo a transação no blockchain, e os usuários podem definir restrições de acesso e quem pode fazer transações. A ideia do design do blockchain é que a identidade da pessoa que faz a transação seja criptografada, mas criptografada com uma chave pública . No meio, há alguém que audita as transações e possui uma chave pública para rastrear transações e lidar com problemas entre membros comerciais no blockchain. A chave de auditoria do intermediário pode ser compartilhada entre as partes da auditoria.

Portanto, utilizando este sistema, os concorrentes podem negociar entre si, na mesma blockchain. Isso pode não parecer muito intuitivo à primeira vista, mas o blockchain é mais forte e seguro quando há mais pessoas realizando transações. Quanto mais pessoas houver, mais difícil será quebrar o blockchain. Imagine se todos os bancos de um país participassem de uma blockchain, as transações seriam muito mais seguras.

![A jornada da tecnologia de criptografia A jornada da tecnologia de criptografia]()

Criptografia de aplicativo

Criptografar conteúdo para enviar uma mensagem segura é uma das tecnologias mais básicas. Mas a criptografia hoje não é apenas isso, mas também pode ser aplicada a muitos outros trabalhos, principalmente às compras online.

Porque cada etapa de uma transação financeira envolve algum tipo de criptografia ou alguma forma de autenticação para confirmar se a mensagem é da pessoa certa ou não. E o objetivo de criptografar informações confidenciais para garantir que nenhum terceiro interfira está se tornando cada vez mais claro. Muitas organizações oferecem suporte aos usuários da Internet usando uma rede privada virtual (VPN) para criptografar sua conexão com a Internet, especialmente quando precisam usar uma rede Wi-Fi pública. Uma rede Wi-Fi insegura pode ser criada por bandidos para roubar informações dessa rede Wi-Fi.

Além disso, a criptografia do aplicativo não apenas criptografa informações confidenciais e dados pessoais, mas também permite que os usuários provem que sou realmente “eu”. Por exemplo, se você acessar o site de um banco, o banco terá uma chave de criptografia que somente os computadores desse banco podem reconhecer. É uma chave privada em troca de uma chave pública. Na barra de endereço do site URL, há um pequeno ícone de cadeado no início do URL, o que significa que quando você acessa o site do banco, há uma troca subterrânea de chaves abaixo para conectar seu computador a outros computadores. conta bancária e processo de autenticação está em andamento.

Assinaturas criptográficas também são amplamente utilizadas em transações financeiras. Os cartões de crédito/débito usam tecnologia de chip incorporada (não cartões magnéticos) e também aplicam soluções de assinatura criptografada.

Segundo especialistas, a criptografia é uma tecnologia que nossos usuários usam muito atualmente, mas sobre a qual realmente entendem pouco, desde dispositivos tecnológicos até transações bancárias, transporte...

![A jornada da tecnologia de criptografia A jornada da tecnologia de criptografia]()

A criptografia quântica pode mudar tudo

Em 1970, Martin Hellman disse que era o ano do avanço na fatoração em aritmética (fatoração), também conhecida como fatoração contínua. A dificuldade de fatorar números grandes é o que torna os sistemas de criptografia mais fortes e mais difíceis de quebrar. Portanto, qualquer técnica que reduza a complexidade do factoring também reduz a segurança do sistema de criptografia. Então, em 1980, outro avanço matemático tornou a fatoração mais fácil, graças à peneira quadrática de Pomerance e ao trabalho de Richard Schroeppel. É claro que naquela época não existia criptografia de computador. O tamanho da chave de criptografia dobrou em 1970 e, em 1980, dobrou novamente. Em 1990, o bloqueio dobrou novamente. A cada 10 anos, de 1970 a 1990, o tamanho da chave de criptografia aumentou. Mas em 2000, não houve avanços matemáticos nas chaves de criptografia, e Hellman sugeriu que os matemáticos haviam atingido o limite dos modelos de chaves de criptografia.

Mas a computação quântica abre novos horizontes, porque com um sistema de análise criptográfica quântica, ela pode realmente quebrar todos os mecanismos de criptografia atuais. A computação de hoje depende do sistema binário 0-1 para operar. Quanto a um sistema quântico, pelo contrário, ele depende de propriedades quânticas muito específicas para operar, e não apenas do estado 0 ou 1 como o binário, permitindo que este sistema execute simultaneamente muitos cálculos.

Com um sistema de criptografia como o de hoje, pode levar milhões e milhões de anos para um computador médio decodificar. Mas com um computador quântico, com o mesmo algoritmo de decodificação, o sistema pode levar apenas de alguns minutos a alguns segundos para ser resolvido. Na Internet usamos apenas alguns algoritmos para criptografar coisas. Portanto, com um sistema quântico perfeito, os sistemas de criptografia atuais parecem ser apenas um escudo fino.

Se você se pergunta por que muitos países grandes como os EUA e a China estão gastando tanto dinheiro para investir em computação quântica, o que foi dito acima pode ser parte da resposta. Os resultados que a computação quântica traz estão além do alcance dos sistemas computacionais atuais.

Mas à medida que a computação quântica se espalha, surge um novo ramo da matemática, utilizando mais métodos estatísticos, para garantir que, quando surgir a próxima geração de computadores, a encriptação não seja perdida.

Foi o quantum que causou o ataque cardíaco de Einstein, mas essa é apenas uma das várias ameaças à criptografia moderna. O verdadeiro problema hoje é que muitos governos e grandes organizações estão tentando encontrar formas de enfraquecer a criptografia por razões de segurança nacional. Na verdade, este conflito existe há décadas, tal como as Guerras Criptográficas da década de 1990, como o chip CLIPPR no sistema da NSA que foi concebido como uma porta dos fundos de encriptação no sistema de comunicações móveis dos EUA. E, claro, nos últimos anos, temos mudado nosso foco da eliminação de sistemas de criptografia para a introdução de backdoors ou “ chaves mestras ” para quebrar as mensagens seguras de aplicativos e sistemas de mensagens populares.