Nos últimos anos, a computação forense emergiu como um aspecto particularmente importante no campo da ciência da computação em geral e da investigação de alta tecnologia em particular. Esta é uma ciência investigativa de alta tecnologia baseada em dados armazenados em dispositivos de computador, como discos rígidos , unidades de CD ou dados na Internet. A informática forense inclui tarefas como detectar, proteger e analisar informações armazenadas, transmitidas ou geradas por um computador ou rede de computadores, a fim de fazer inferências razoáveis para encontrar causas, bem como explicações de fenômenos durante o processo de investigação. Em outras palavras, a computação forense ajuda a facilitar as atividades de investigação criminal relacionadas à Internet. Ao contrário de antes, a influência dos computadores expandiu-se para todos os dispositivos relacionados com dados digitais, portanto, a perícia informática ajuda a investigação criminal utilizando dados digitais para encontrar os responsáveis por um determinado crime. Aqueles que realizam esse trabalho exigem ampla experiência e conhecimento em ciência da computação , redes e segurança.

Para servir este importante campo, os desenvolvedores criaram muitas ferramentas de análise forense computacional altamente eficazes, ajudando os especialistas em segurança a simplificar o processo de investigação de violações relacionadas a dados. Os critérios para escolher a melhor ferramenta de computação forense geralmente serão avaliados pelas agências de investigação com base em diversos fatores, incluindo orçamento, recursos e a equipe disponível de especialistas que podem fazer o trabalho. Abaixo está uma lista das 10 principais ferramentas forenses de informática nas quais muitas agências de segurança digital confiam especialmente. Consulte-as imediatamente.

Principais ferramentas forenses computacionais

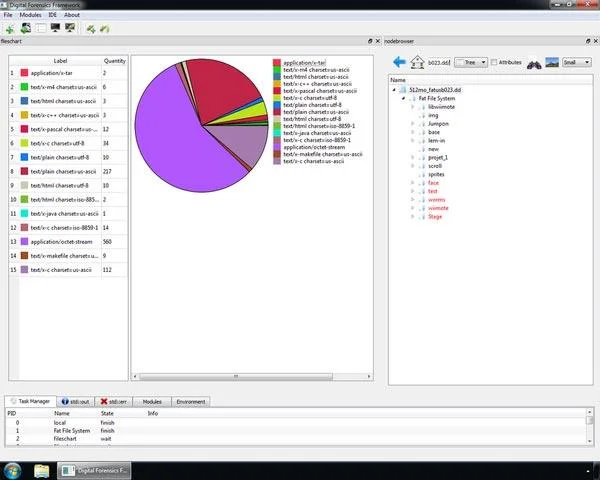

Estrutura Forense Digital

O Digital Forensics Framework é uma ferramenta de computação forense de código aberto que atende totalmente aos critérios de licença GPL. É comumente usado por especialistas forenses em informática experientes sem problemas. Além disso, esta ferramenta também pode ser usada para uma cadeia de custódia digital, para acessar dispositivos remotamente ou localmente, em sistemas operacionais Windows ou Linux, recuperando arquivos perdidos, ocultos ou excluídos, pesquisa rápida de arquivos de metadados e muitas outras tarefas complexas.

![Analise violações de dados com as 10 principais ferramentas de computação forense Analise violações de dados com as 10 principais ferramentas de computação forense]()

Arquitetura Forense de Computador Aberto

Desenvolvido pela Agência Nacional de Polícia Holandesa, o Open Computer Forensics Architecture (OCFA) é uma estrutura modular de computação forense. O principal objetivo desta ferramenta é automatizar o processo de perícia digital, acelerando assim o processo de investigação e, ao mesmo tempo, permitindo que os investigadores obtenham taticamente acesso direto aos dados apreendidos, através de uma interface de pesquisa e navegação extremamente fácil de usar.

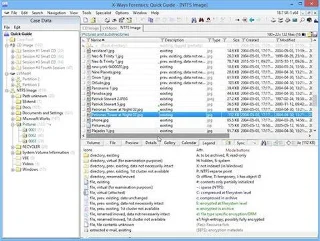

Análise Forense X-Ways

X-Way Forensics é um ambiente de trabalho avançado para examinadores forenses de informática. Ele pode ser executado nas versões mais populares do Windows atualmente, como XP, 2003, Vista, 2008/7/8, 8.1, 2012/10*, 32 bits/64 bits, padrão, PE/FE. Entre todas as ferramentas mencionadas acima, o X-Way Forensics é considerado o de maior eficiência prática, e muitas vezes fornece velocidade de processamento mais rápida em tarefas como busca de arquivos excluídos, estatísticas sobre resultados de pesquisa e, ao mesmo tempo, fornece muitos recursos avançados que muitas outras ferramentas não possuem. Além disso, esta ferramenta também é considerada mais confiável e ajuda a economizar custos durante o processo de investigação, pois não requer nenhum banco de dados complexo ou requisitos de hardware. O X-Way Forensics é totalmente portátil e pode ser executado em um pendrive USB compacto em qualquer sistema Windows.

![Analise violações de dados com as 10 principais ferramentas de computação forense Analise violações de dados com as 10 principais ferramentas de computação forense]()

Reconhecimento de registro

Registry Recon, desenvolvido pelo Arsenal Recon, é uma poderosa ferramenta forense de computador comumente usada para extrair, recuperar e analisar dados de registro de sistemas Windows. Este produto tem o nome da palavra francesa "reconnaissance" (equivalente à palavra reconhecimento em inglês) que significa "reconhecer, identificar" - um conceito militar relacionado com a exploração do território inimigo.

EnCase

O EnCase®, desenvolvido pela famosa empresa de software OpenText, é considerado a ferramenta padrão ouro em segurança forense. Essa plataforma de análise forense computacional de uso geral pode fornecer visibilidade profunda das informações em todos os terminais em diversas áreas do processo de análise forense digital. Além disso, o EnCase também pode “desenterrar” rapidamente possíveis evidências e dados de muitos dispositivos diferentes e também criar relatórios correspondentes com base nas evidências obtidas. Ao longo dos anos, o EnCase manteve sua reputação como padrão ouro quando se trata de ferramentas de computação forense usadas em investigações criminais de alta tecnologia e também foi eleita a melhor solução de computação forense. Melhor solução de computação forense por 8 anos consecutivos ( Melhor Solução Forense Computacional).

![Analise violações de dados com as 10 principais ferramentas de computação forense Analise violações de dados com as 10 principais ferramentas de computação forense]()

O kit de detetive

Sleuth Kit® é uma ferramenta de segurança baseada em UNIX e Windows que fornece análise forense computacional aprofundada. Sleuth Kit® é um conjunto de ferramentas de linha de comando e bibliotecas C que permitem analisar imagens de disco e restaurar sistemas de arquivos a partir das próprias imagens de disco. Na verdade, o Sleuth Kit® é comumente usado em autópsia e realiza análises aprofundadas de muitos sistemas de arquivos.

Volatilidade

Volatilidade é uma ferramenta usada para resposta a incidentes e análise de malware em uma estrutura forense de memória. Usando esta ferramenta, você pode extrair informações de processos em execução, soquetes de rede, DLLs e até seções de registro. Além disso, o Volatility também oferece suporte à extração de informações de arquivos de despejo de memória e arquivos de hibernação do Windows. Este software está disponível gratuitamente sob a licença GPL.

Llibforense

Libforensics é uma biblioteca para desenvolvimento de aplicações forenses digitais. É desenvolvido em Python e vem com diversas ferramentas de demonstração para extrair informações de diversos tipos de evidências.

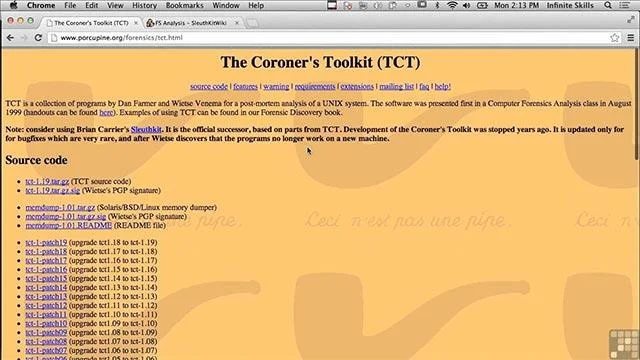

O kit de ferramentas do legista

![Analise violações de dados com as 10 principais ferramentas de computação forense Analise violações de dados com as 10 principais ferramentas de computação forense]()

O Coroner's Toolkit ou TCT também é uma ferramenta de análise forense digital altamente avaliada que roda em vários sistemas operacionais relacionados ao Unix. O Coroner's Toolkit pode ser usado para auxiliar na análise de desastres de computador e recuperação de dados. É essencialmente um conjunto de código aberto de múltiplas ferramentas forenses que permite aos profissionais de segurança realizar análises pós-violação em sistemas UNIX.

Extrator a granel

Bulk Extractor também é uma das ferramentas forenses digitais mais importantes e comumente usadas no mundo. Ele permite digitalizar imagens de disco, arquivos ou pastas de arquivos para extrair informações úteis para investigação. Durante este processo, o Bulk Extractor irá ignorar a estrutura do sistema de arquivos, proporcionando velocidade mais rápida do que a maioria de outras ferramentas semelhantes disponíveis no mercado. Na verdade, o Bulk Extractor é frequentemente usado por agências de inteligência e de aplicação da lei na resolução de problemas relacionados ao crime cibernético .

Acima está uma lista das principais ferramentas forenses de informática mais amplamente utilizadas no mundo. Espero que as informações do artigo sejam úteis para você!