Os testes de penetração tornaram-se uma parte essencial do processo de verificação de segurança. Embora seja ótimo ter uma variedade de ferramentas de teste de penetração para escolher, com tantas ferramentas executando funções semelhantes, pode ser difícil escolher qual delas oferece o melhor valor.

No artigo de hoje, Quantrimang.com se juntará aos leitores para aprender sobre as 10 melhores ferramentas de suporte a pentest da atualidade.

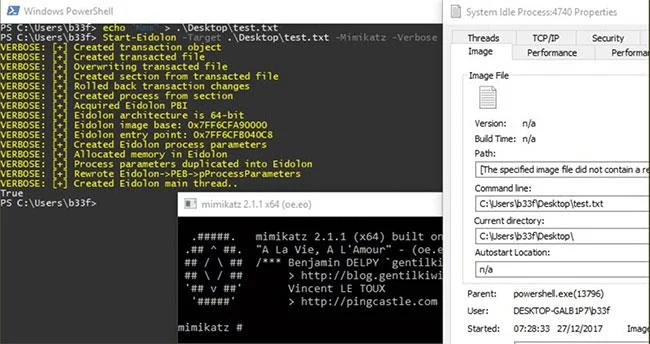

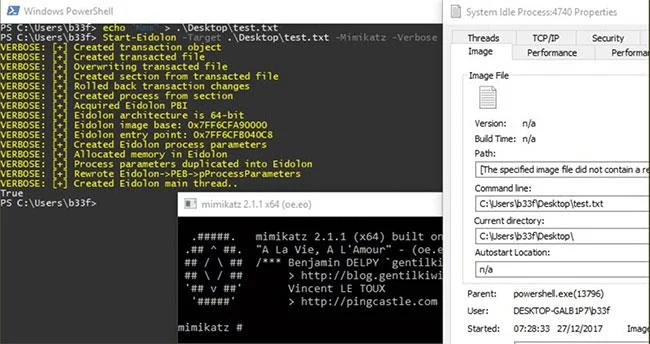

1. Suíte Powershell

Powershell-Suite é uma coleção de scripts PowerShell que extraem informações sobre processos, processos, DLLs e muitos outros aspectos de uma máquina Windows. Ao criar scripts de tarefas específicas em conjunto, você pode navegar e testar rapidamente quais sistemas na rede estão vulneráveis à exploração.

- Melhor usado para : Tornar mais fácil para tarefas automatizadas detectar ativos fracos que podem ser explorados online.

- Plataformas suportadas : Windows

Suíte Powershell

2. Mapa Z

Zmap é um scanner de rede leve, capaz de escanear tudo, desde redes domésticas até toda a Internet . Este scanner de rede gratuito é melhor usado para coletar detalhes básicos da rede. Se você tiver apenas um intervalo de IP para usar, use o Zmap para obter uma visão geral rápida da rede.

- Melhor usado para : Coleta de informações e classificação inicial do contexto de ataque.

- Plataformas suportadas : Zmap é compatível com várias plataformas Linux e macOS

3. Raio X

Xray é uma ótima ferramenta de mapeamento de rede que usa a estrutura OSINT. O Xray usa listas de palavras, solicitações de DNS e quaisquer chaves de API para ajudar a identificar portas abertas na rede de fora.

- Melhor usado para : Pentesters obtendo acesso a uma rede sem assistência

- Plataformas suportadas : Linux e Windows

4. Simplesmente e-mail

SimplyEmail é uma ferramenta usada para ajudar a coletar informações relevantes encontradas na Internet com base no endereço de e-mail de alguém. SimplyEmail trabalha para pesquisar na Internet quaisquer dados que possam ajudar a fornecer informações sobre qualquer endereço de e-mail.

- Melhor usado para : Pentesters que desejam criar listas de contas para testes de nível empresarial.

- Plataformas suportadas : Docker, Kali, Debian, Ubuntu , macOS

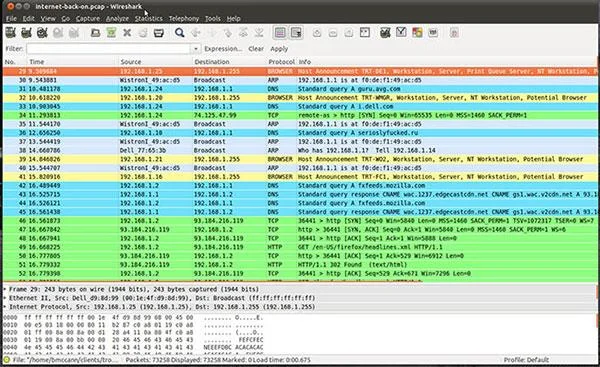

5. Wireshark

Wireshark é possivelmente a ferramenta de análise de protocolo de rede mais utilizada em todo o mundo. O tráfego de rede coletado via Wireshark pode mostrar quais protocolos e sistemas estão ativos, quais contas estão mais ativas e permitir que invasores interceptem dados confidenciais. Consulte o artigo: Usando o Wireshark para analisar pacotes de dados no sistema de rede para obter detalhes.

- Melhor usado para : Visibilidade de rede de nível profundo nas comunicações.

- Plataformas suportadas : Windows, Linux, macOS, Solaris

![As 10 melhores ferramentas de suporte para pentest da atualidade As 10 melhores ferramentas de suporte para pentest da atualidade]()

Wireshark

6. Hashcat

Hashcat é uma das ferramentas de recuperação de senha mais rápidas até hoje. Ao baixar a versão Suite, você obtém acesso à ferramenta de recuperação de senha , gerador de palavras e elemento de quebra de senha. Ataques de dicionário, combinação, força bruta , baseados em regras, Toggle-case e senha híbrida são totalmente suportados. O melhor de tudo é que Hashcat tem uma ótima comunidade online para ajudar a oferecer suporte a patches, páginas WiKi e tutoriais.

- Melhor usado para : especialistas em recuperação de sistema ou pentesters que procuram a melhor ferramenta de recuperação de senha para reivindicar a propriedade de seus negócios.

- Plataformas suportadas : Linux, Windows e macOS

7. João, o Estripador

John the Ripper é uma ferramenta para quebrar senhas. Seu único objetivo é encontrar senhas fracas em um determinado sistema e revelá-las. John the Ripper é uma ferramenta que pode ser usada tanto para fins de segurança quanto para verificar a conformidade regulatória. John é famoso por sua capacidade de revelar senhas fracas rapidamente em um curto espaço de tempo.

- Melhor usado para : quebra de senha para iniciantes

- Plataformas suportadas : Windows, Unix, macOS, Windows

8. Hidra

Hydra também é um cracker de senhas, mas com uma diferença. Hydra é a única ferramenta de aplicação de senha que oferece suporte a vários protocolos e conexões paralelas ao mesmo tempo. Este recurso permite que os testadores de penetração tentem quebrar várias senhas em sistemas diferentes ao mesmo tempo, sem perder a conexão se não forem quebradas.

- Melhor usado para : quebra de senha para profissionais

- Plataformas suportadas : Linux, Windows, Solaris, macOS

9. Aircrack-ng

Aircrack-ng é uma ferramenta completa de segurança de rede sem fio para testes de penetração. Aircrack-ng possui 4 funções principais que o tornam o mais destacado em seu segmento; Ele realiza monitoramento de pacotes de rede, ataques de injeção de pacotes, testes de capacidade de WiFi e, finalmente, quebra de senhas.

- Melhor usado para : usuários de linha de comando que gostam de criar ataques ou defesas.

- Plataformas suportadas : Windows, OS X Solaris, Linux

![As 10 melhores ferramentas de suporte para pentest da atualidade As 10 melhores ferramentas de suporte para pentest da atualidade]()

Aircrack-ng

10. Suíte Burp

Para pentesting de aplicativos da web, o Burp Suite é uma ferramenta essencial. A UI do Burps é totalmente otimizada para profissionais que trabalham com perfis integrados, permitindo que os perfis sejam salvos por tarefa.

- Melhor usado para : Profissionais responsáveis pela segurança de aplicativos na empresa.

- Plataformas suportadas : Windows, macOS e Linux

Acima estão algumas das melhores ferramentas de pentest da atualidade que Quantrimang.com gostaria de apresentar aos leitores. Espero que você encontre uma escolha adequada para você!