Se há algo que representa uma ameaça para todos os usuários de tecnologia, é o malware. Este malware pode ser extremamente perigoso e prejudicial e está disponível em muitas formas diferentes. Mas como o malware se tornou tão difundido? Quais são as principais táticas e ferramentas que os cibercriminosos usam para infectar dispositivos?

1. Downloads maliciosos

Hoje em dia, existem inúmeros tipos de software que você pode baixar da Internet . Mas a ampla disponibilidade de programas em tantos sites diferentes criou grandes oportunidades para os cibercriminosos encontrarem maneiras de infectar dispositivos com malware da maneira mais fácil possível.

Se você não usar um site totalmente legítimo para baixar software, como o desenvolvedor, você sempre corre o risco de baixar um programa malicioso. Isso pode ser algo potencialmente menos prejudicial, como um adware, mas também pode ser tão sério quanto um ransomware ou um vírus prejudicial.

Como muitas vezes as pessoas não verificam se um arquivo é seguro antes de baixá-lo ou mesmo não sabem quais sinais de alerta devem procurar, essa rota de infecção é extremamente popular entre os criminosos de rede. Então, o que você pode fazer para evitar baixar coisas prejudiciais?

Primeiro, você deve garantir que baixa arquivos apenas de sites confiáveis. Às vezes pode ser difícil encontrar o arquivo certo para baixar para seu sistema operacional ou versão de sistema operacional específico, mas não deixe que esse inconveniente o leve a um site suspeito. Claro, às vezes pode ser difícil determinar se um site é legítimo ou não, mas você pode usar sites verificadores de links para contornar esse obstáculo.

Além disso, se o software que você procura normalmente exige pagamento e você vê uma versão “gratuita” disponível para download, isso é extremamente suspeito. Embora possa parecer tentador experimentar a versão gratuita de um programa caro, isso pode deixá-lo em uma situação muito pior se houver malware oculto no arquivo.

Você também pode usar qualquer software antivírus instalado para verificar os arquivos antes de baixá-los ou usar sites de verificação como o VirusTotal para verificar rapidamente qualquer arquivo gratuitamente.

2. Phishing por e-mail

![As 4 maneiras mais comuns de espalhar malware hoje As 4 maneiras mais comuns de espalhar malware hoje]()

Phishing é uma das formas de crime cibernético mais comumente usadas atualmente. Isso ocorre principalmente porque a maioria das pessoas pode ser contatada por e-mail, mensagem de texto ou mensagem direta. Acima de tudo, os criminosos cibernéticos podem facilmente enganar as vítimas através de uma mensagem de phishing, utilizando uma linguagem convincente ou profissional, bem como o tipo certo de formato e imagens.

Em um golpe de phishing, um invasor envia ao seu alvo uma mensagem alegando ser uma parte oficial e confiável. Por exemplo, um indivíduo pode receber um e-mail dos correios informando que seu pacote foi redirecionado e que precisa fornecer certas informações para que chegue com segurança. Este tipo de comunicação de emergência funciona de forma eficaz ao pressionar o destinatário a atender à solicitação do remetente.

Neste e-mail de phishing haverá um link no qual o alvo deverá clicar para inserir seus dados, verificar uma ação ou fazer algo semelhante. No entanto, na realidade, este link é completamente malicioso. Em quase todos os casos, o site será projetado para roubar todos os dados inseridos, como detalhes de contato ou informações de pagamento. Mas o phishing também pode ser usado para espalhar malware por meio de links supostamente “seguros” ou “oficiais” que os invasores enviam a você. Nesse caso, você pode ter se colocado em perigo imediatamente após clicar no link.

Novamente, um site verificador de links é muito útil para sua segurança, especialmente quando se trata de phishing, pois permite determinar instantaneamente o quão seguro é qualquer URL .

Acima de tudo, é importante verificar se há erros de digitação nos e-mails, endereços de remetentes incomuns e anexos suspeitos. Por exemplo, se você recebeu um e-mail da FedEx, mas o endereço de e-mail diz algo um pouco diferente, como “f3dex”, você pode estar lidando com um ataque de phishing. Executar uma verificação tão rápida pode ajudar a evitar riscos desnecessários.

3. Protocolo de área de trabalho remota

![As 4 maneiras mais comuns de espalhar malware hoje As 4 maneiras mais comuns de espalhar malware hoje]()

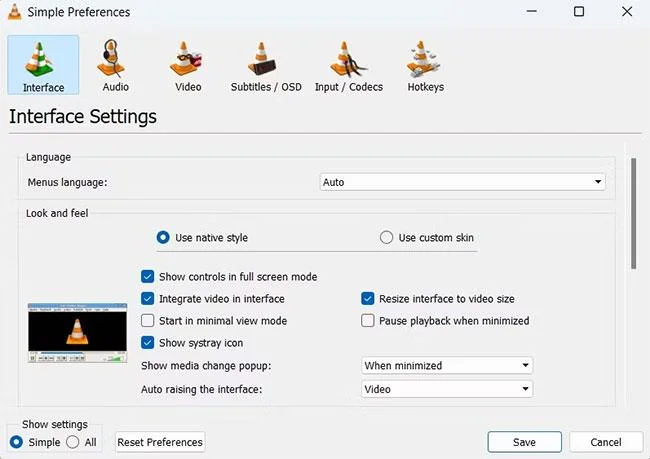

O Remote Desktop Protocol (RDP) é uma tecnologia que permite que o computador de um usuário se conecte diretamente a outro computador por meio de uma rede. Embora este protocolo tenha sido desenvolvido pela Microsoft, ele agora pode ser usado em diversos sistemas operacionais, tornando-o acessível a quase todos. No entanto, como sempre, os cibercriminosos desenvolveram uma forma de explorar esta ferramenta popular.

Às vezes, o RDP pode ser mal protegido ou deixado aberto em um sistema mais antigo, o que permite aos invasores a oportunidade perfeita para atacar. Os fraudadores encontram esses sistemas inseguros usando ferramentas populares de verificação. Depois que um invasor encontra uma conexão vulnerável e consegue acessar um computador remoto por meio do protocolo, ele pode infectar esse computador com malware e até mesmo exfiltrar dados do dispositivo infectado sem a permissão do proprietário.

O ransomware se tornou um problema comum entre os usuários do RDP. Na verdade, o Relatório de Resposta a Incidentes e Violação de Dados da Unidade 42 de 2020 da Paloalto mostra que, dos 1.000 ataques de ransomware registrados, 50% usaram RDP como veículo inicial de infecção. Este é um tipo de malware que criptografa os arquivos da vítima e os mantém como reféns até que as demandas do invasor (geralmente financeiras) sejam atendidas. O invasor fornecerá então à vítima a chave de descriptografia, embora não haja garantia de que o fará.

Para proteger seu dispositivo ao usar RDP, é importante usar senhas fortes, usar autenticação de dois fatores e atualizar os servidores sempre que possível para garantir que você está usando o software certo e mais seguro.

4.USB

![As 4 maneiras mais comuns de espalhar malware hoje As 4 maneiras mais comuns de espalhar malware hoje]()

Embora seja fácil infectar remotamente um dispositivo com malware, isso não significa que isso ainda não possa ser feito fisicamente. Se um invasor tiver acesso direto ao dispositivo da vítima, usar um USB pode ser uma maneira rápida e fácil de instalar malware.

USBs maliciosos geralmente são equipados com códigos maliciosos que podem coletar dados disponíveis no dispositivo da vítima. Por exemplo, uma unidade pode infectar um dispositivo com um keylogger , que pode rastrear tudo o que a vítima digita, incluindo informações de login, detalhes de pagamento e comunicações confidenciais.

Ao usar um USB, um invasor pode basicamente baixar qualquer tipo de malware para o dispositivo, incluindo ransomware, spyware, vírus e worms . É por isso que é importante proteger todos os seus dispositivos com senha e desligá-los ou bloqueá-los sempre que você não estiver por perto.

Você também pode desativar as portas USB se precisar deixar o computador ligado enquanto estiver ausente.

Além disso, você deve evitar usar qualquer USB cujo conteúdo você não conheça ou verificar previamente qualquer unidade com software antivírus .

Os cibercriminosos continuam a desenvolver novas formas de distribuir malware e atacar as vítimas. É importante que você proteja seu dispositivo de todas as maneiras possíveis e verifique todos os softwares, arquivos e links antes de baixá-los ou acessá-los. Etapas pequenas e simples como essas podem ajudar a mantê-lo protegido contra entidades maliciosas.