A segurança de endpoint é um tipo de segurança que está crescendo rapidamente. Hoje, agências e organizações estão constantemente promovendo formas de coordenar o controle de computadores, servidores e telefones em suas redes para eliminar malware e permissões de intrusos, bem como outros riscos potenciais de segurança.

Pode-se dizer que a segurança de endpoint é, em muitos aspectos, considerada um descendente direto das formas de proteção de computador que surgiram nos primórdios da tecnologia da informação (TI), mas em um ritmo mais rápido e crescendo extremamente rapidamente. Olhando para as conquistas que este método de segurança alcançou nos últimos anos, podemos facilmente reconhecê-lo. Os desenvolvedores de tecnologia de segurança agora também veem a segurança de endpoint como uma área importante, que pode fornecer um fluxo de receita estável nos próximos anos.

O que é segurança de endpoint?

Um pouco de teoria, a segurança de endpoint é um método de segurança que se concentra em manter seguros os dispositivos de endpoint (incluindo computadores pessoais, telefones, tablets e outros dispositivos de suporte, outras conexões de rede) para manter toda a rede segura. À primeira vista, isso não parece diferente dos conceitos de firewalls e software antivírus em computadores que já conhecemos e, na verdade, nos primeiros dias de seu aparecimento, as pessoas duvidavam que segurança fosse apenas um termo de marketing para tornar anti- os serviços de vírus parecem mais profissionais, algo mais "especializados".

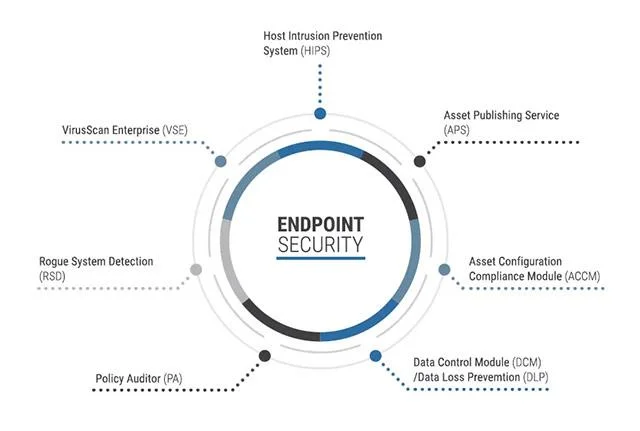

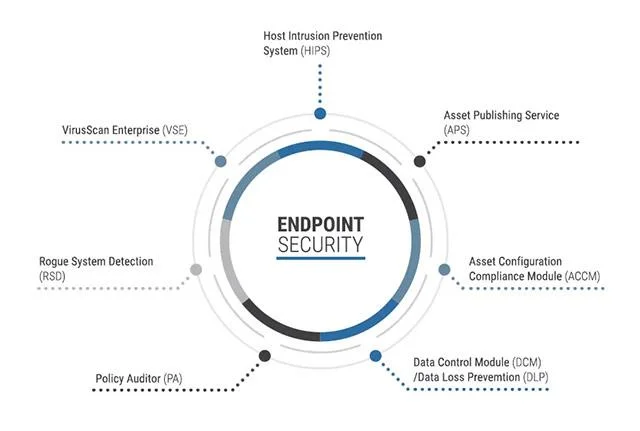

Mas o que distingue os serviços de segurança de endpoint dos simples processos de proteção de computadores domésticos é o fato de que as ferramentas de segurança em dispositivos de endpoint são frequentemente gerenciadas e usadas principalmente em uma escala de empresas e organizações. As medidas de segurança de endpoint são executadas em duas camadas: há agentes que executam software em segundo plano em dispositivos de endpoint e um sistema centralizado de gerenciamento de segurança de endpoint que monitora e controla agentes localizados nos endpoints. Todo esse sistema de gestão pode ser monitorado pela equipe de TI ou por outro sistema automatizado, ou ambos.

Às vezes, você ouvirá o termo proteção de endpoint usado de forma intercambiável com segurança de endpoint. O Gartner define uma plataforma de proteção de endpoint como “uma solução que converge a segurança de endpoint em um único produto, fornecendo serviços como antivírus, antispyware, incêndio pessoal, controle de aplicativos e outros tipos de prevenção de invasões de host (por exemplo, bloqueio comportamental). e vincular esses serviços em uma solução unificada e coesa." Portanto, estritamente falando, o termo proteção de endpoint pode incluir produtos de segurança que não são gerenciados centralmente, embora esses produtos de segurança também sejam comercializados e direcionados a clientes de nível empresarial. E, sim, às vezes as empresas de segurança também podem apresentar seus produtos antivírus como “segurança de endpoint”. Esse é um tipo de marketing ambíguo e que troca conceitos, então se você é alguém que precisa utilizar serviços de segurança, tome cuidado!

Tendências em segurança de endpoint

![As 5 principais tendências em segurança de endpoint para 2018 As 5 principais tendências em segurança de endpoint para 2018]()

É claro que, como as ameaças evoluem constantemente numa direção mais perigosa e sofisticada, as medidas de segurança dos terminais também terão de evoluir. Em 2018, e no primeiro semestre de 2019, os fornecedores de serviços de segurança de terminais terão de trabalhar seriamente para acompanhar as cinco tendências seguintes:

Aprendizado de máquina e inteligência artificial (IA) . À medida que as ameaças aumentam, tornam-se mais generalizadas e espalham-se tão rapidamente que se torna ainda mais difícil acompanhar as medidas de prevenção já passivas. Portanto, agora, a maioria dos processos de segurança ponto a ponto de segurança de endpoint terão que ser cada vez mais automatizados, combinados com aprendizado de máquina e inteligência artificial para inspecionar e identificar ameaças, e apenas as necessidades mais prementes e urgentes serão atendidas. notificado e requer mãos humanas. Por exemplo, os recursos de aprendizado de máquina já estão sendo aproveitados de forma bastante completa nos serviços de segurança de endpoint da Microsoft.

Segurança de endpoint baseada em SaaS. Tradicionalmente, os sistemas centralizados de gerenciamento de segurança de endpoint geralmente são operados em um único servidor ou até mesmo em um único dispositivo, e são implantados e responsáveis por organizações e empresas. Mas dado o fato de que os serviços baseados em nuvem ou SaaS estão se tornando cada vez mais confiáveis como uma parte inevitável da TI, podemos ver que o gerenciamento de segurança de endpoint pode ser oferecido como um serviço, com fornecedores famosos, incluindo FireEye, Webroot, Carbon Black, Cybereason e Morphick. De certa forma (ao contrário da mudança total para o aprendizado de máquina), as empresas estão transferindo a responsabilidade de gerenciar a segurança dos terminais para sua equipe interna ou, em outras palavras, estão tentando limitar a intervenção dos funcionários internos no sistema de gerenciamento de segurança dos terminais. , e é por isso que eles precisam de fornecedores de segurança e, claro, muitos serviços SaaS também estão em alta, aplicando aprendizado de máquina e IA aos seus serviços, conforme mencionado acima. O resultado é um rápido aumento no número de prestadores de serviços de gestão de segurança em cada segmento de mercado.

Camada de proteção contra ataques anônimos. Ataques anônimos (causados por malware que reside inteiramente na RAM do sistema e nunca é gravado no disco rígido) são um método de ataque que está crescendo a um ritmo alarmante. Os provedores de serviços de segurança de endpoint também estão correndo para fornecer as camadas de proteção necessárias contra esse tipo de ataque. Muitas vezes é necessário combinar isso com automação e aprendizado de máquina, já que as ferramentas atuais podem não ser capazes de distinguir entre ataques falsos e persegui-los apenas drenará recursos de TI valiosos. Olhando para eles, este será um recurso importante que qualquer provedor de serviços de segurança ponta a ponta precisará oferecer aos seus clientes no futuro.

Coloque os dispositivos IoT (Internet das Coisas) sob um escudo protetor . Uma das grandes histórias quando se trata de segurança na Internet nos últimos anos é que bilhões de conexões de Internet provenientes de muitos dispositivos diferentes, como câmeras, sensores, roteadores... e outros, estão fazendo seu trabalho silenciosamente, sem nenhuma das proteções. isso deveria estar lá. Um exemplo simples pode ser retirado do botnet Mirai, um dispositivo que estudantes universitários criaram ao assumir o controle de milhares de câmeras de circuito fechado para lançar ataques DDoS contra jogadores de Minecraft de oponentes, causando alguns dos maiores ataques de negação de serviço já registrados. . Embora existam muitos dispositivos IoT executando sistemas operacionais separados que são difíceis de gerenciar, a maioria opera em plataformas populares como Linux , iOS , Android ou mesmo variantes do Windows, e os fornecedores de gerenciamento de endpoints estão começando a desenvolver software que pode ser executado em estes dispositivos para estabelecer as proteções necessárias.

Reduza a complexidade e aumente a proatividade

À medida que o segmento de mercado gradualmente tomou forma e começou a crescer, muitos fornecedores de segurança de endpoint ofereceram uma variedade de ferramentas de segurança especializadas, cada uma visando um tipo diferente de ataque ou um tipo específico de vulnerabilidade. Como resultado, as empresas têm até sete softwares de segurança diferentes em execução em cada dispositivo endpoint e, o que é mais importante, todos eles precisam ser gerenciados separadamente. As empresas de segurança ponta a ponta pretendem consolidar os seus serviços em modelos unificados e contínuos.

Resumindo, o que precisamos fazer no futuro? A ESG Research entrevistou profissionais de segurança cibernética e de TI sobre os maiores desafios de segurança de endpoint que enfrentam. Além dos alarmes falsos e da falta de automação, muitos entrevistados expressaram o desejo de uma capacidade integrada de recuperação de desastres, incluindo procedimentos de encerramento, exclusão de arquivos e recuperação de imagens... tudo isso ajudará a equipe de TI a limitar a necessidade de recriar sistemas comprometidos. . Esperamos que os prestadores de serviços possam ouvir essas opiniões reais.

Software e ferramentas de segurança de endpoint.

![As 5 principais tendências em segurança de endpoint para 2018 As 5 principais tendências em segurança de endpoint para 2018]()

Você pode consultar o prêmio Customers' Choice Security Applications Awards 2017 da Gartner para obter uma visão geral dos provedores de serviços de segurança de endpoint. Você encontrará nomes conhecidos como Microsoft e Symantec, além de outras empresas especializadas, como Cylance, CrowdStrike e Carbon Black. O Gartner também fornece links para que você possa fazer comparações entre softwares de segurança de endpoint.

Abaixo está uma lista de alguns excelentes serviços de segurança de endpoint escolhidos pelos consumidores em 2017:

- Digital Guardian: A plataforma de proteção de dados Guardian Threat Aware está na vanguarda dos esforços para combater ameaças complexas, fornecendo um serviço de segurança de endpoint que pode ser prontamente implantado no local ou como um serviço de consultoria de suporte com recursos extremamente bons de otimização e automação.

- enSilo: A plataforma enSilo oferece métodos tradicionais de segurança de endpoint junto com a capacidade de fornecer proteção adicional após um ataque. Também pode “capturar” ameaças, mantendo-as no lugar e tornando-as inofensivas até que especialistas possam analisar e investigar.

- Minerva : A plataforma Anti-Evasão da Minerva tem como objetivo identificar novos tipos de malware. A ideia aqui é que a maioria das ameaças normais serão interrompidas por software antivírus tradicional e o Minerva tentará prevenir e detectar ameaças remotas.

- Promisec: As organizações podem precisar de ajuda para gerenciar a detecção de ameaças potenciais e sua resposta adequada às ameaças, bem como aos muitos problemas que surgem todos os dias em seus negócios. A Promisec pode fornecer essa ajuda. Traga os endpoints para uma plataforma totalmente automatizada e rigorosamente segura que pode ser gerenciada de maneira fácil e flexível.

Ver mais: