2018 foi um ano difícil para os profissionais globais de TI. Tem havido muitas vulnerabilidades de segurança importantes, até mesmo relacionadas ao nível de hardware, que os profissionais de segurança da informação têm que enfrentar. Aqui estão as quatro maiores vulnerabilidades de 2018 e como você pode lidar com elas.

Spectre e Meltdown – que dominaram os projetos de segurança ao longo de 2018

Aparecendo pela primeira vez em 4 de janeiro de 2018, as vulnerabilidades Spectre e Meltdown permitem que aplicativos leiam a memória do kernel e têm causado sérios problemas de segurança para profissionais de TI ao longo dos meses do ano. O problema é que esse par representa vulnerabilidades em nível de hardware que podem ser mitigadas, mas não podem ser corrigidas por meio de software. Embora os processadores Intel (exceto os chips Atom fabricados antes de 2013 e a série Itanium) sejam os mais vulneráveis, patches de microcódigo ainda são necessários para processadores AMD OpenPOWER e outras CPUs baseadas em designs Arm. Algumas soluções de software também podem ser implementadas, mas muitas vezes exigem que os fornecedores recompilem seus programas com proteções em vigor.

A revelação da existência destas vulnerabilidades despertou um interesse renovado em ataques de canal lateral que requerem um pouco de truque dedutivo. Meses depois, a vulnerabilidade do BranchScope também foi divulgada. Os pesquisadores por trás dessa descoberta mostraram que o BranchScope fornece a capacidade de ler dados que deveriam ser protegidos pelo enclave seguro SGX, bem como derrotar o ASLR.

Em resumo, junto com as divulgações iniciais, Spectre-NG, Spectre 1.2 e SpectreRSB, foram descobertas um total de oito variantes da vulnerabilidade Spectre, além de outras vulnerabilidades relacionadas, como SgxPectre.

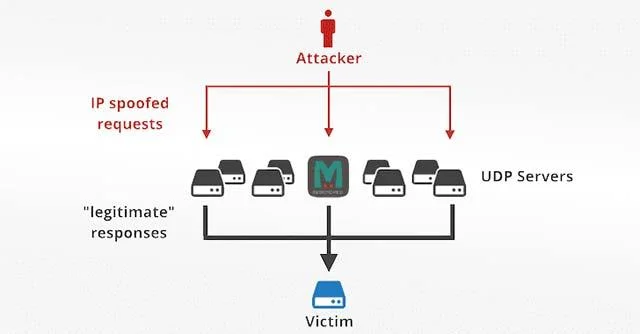

Ataques DDoS recordes com memcached

![As maiores vulnerabilidades de segurança de 2018 As maiores vulnerabilidades de segurança de 2018]()

Em 2018, hackers organizaram ataques DDoS usando vulnerabilidades no memcached, atingindo um pico de 1,7Tbps. O ataque é iniciado por um servidor falsificando seu próprio endereço IP (designando o endereço do alvo do ataque como o endereço de origem) e enviando um pacote de solicitação de 15 bytes - que é respondido por outro host. O servidor memcached é vulnerável com respostas que variam de 134 KB a 750 KB. A diferença de tamanho entre solicitação e resposta é 51.200 vezes maior, tornando esse ataque especialmente poderoso!

Prova de conceito - um tipo de código que pode ser facilmente adaptado a ataques foi lançado por vários pesquisadores para lidar com esta situação, entre eles o "Memcrashing.py", funciona integrado ao mecanismo de busca Shodan para encontrar servidores vulneráveis onde um ataque poderia ser lançado.

Felizmente, os ataques DDoS do memcached podem ser evitados; no entanto, os usuários do memcached também devem alterar as configurações padrão para evitar abusos em seus sistemas. Se o UDP não for usado em seu sistema, você pode desabilitar esse recurso com a opção -U 0. Caso contrário, também é aconselhável limitar o acesso ao host local com a opção -listen 127.0.0.1.

A vulnerabilidade do Drupal CMS permite que invasores controlem seu site

![As maiores vulnerabilidades de segurança de 2018 As maiores vulnerabilidades de segurança de 2018]()

Patches de emergência para 1,1 milhão de sites do Drupal tiveram que ser lançados até o final de março. A vulnerabilidade está relacionada a um conflito entre a maneira como o PHP lida com arrays em parâmetros de URL e o uso de funções hash. (#) do Drupal no início do array chaves para denotar chaves especiais geralmente resultam em computação extra, o que pode permitir que invasores "injetem" código arbitrariamente. O ataque foi apelidado de "Drupalgeddon 2: Electric Hashaloo" por Scott Arciszewski da iniciativa Paragon.

Em abril, os problemas relacionados a esta vulnerabilidade foram corrigidos pela segunda vez, visando a capacidade de lidar com URLs de parâmetros GET para remover o símbolo #, o que poderia causar uma vulnerabilidade de execução remota de código.

Embora a vulnerabilidade tenha sido divulgada publicamente, mais de 115.000 sites Drupal foram afetados e muitas botnets aproveitaram-se ativamente da vulnerabilidade para implantar software de criptografia malicioso.

Ataques BGP bloqueiam servidores DNS para roubar endereços

![As maiores vulnerabilidades de segurança de 2018 As maiores vulnerabilidades de segurança de 2018]()

Prevê-se que o Border Gateway Protocol (BGP), a “ferramenta” usada para determinar o caminho mais eficiente entre dois sistemas na Internet, se torne um alvo para atores mal-intencionados no futuro porque o protocolo foi projetado em grande parte antes que os problemas de rede mal-intencionados fossem cuidadosamente considerados . Não há autoridade centralizada para rotas BGP e as rotas são aceitas no nível do ISP, colocando-as fora do alcance dos modelos típicos de implantação em escala empresarial e, ao mesmo tempo, fora do alcance do usuário.

Em abril, um ataque BGP foi conduzido contra o Amazon Route 53 – o componente de serviço DNS da AWS. De acordo com a equipe de Internet Intelligence da Oracle, o ataque teve origem em hardware localizado em uma instalação operada pela eNet (AS10297) em Columbus, Ohio, EUA. Os invasores redirecionaram as solicitações do MyEtherWallet.com para um servidor na Rússia, que usou um site de phishing para copiar informações da conta lendo cookies existentes. Os hackers ganharam 215 Ether com este ataque, equivalente a cerca de US$ 160.000.

O BGP também foi abusado em alguns casos por atores estatais. Em Novembro de 2018, relatórios indicaram que várias organizações no Irão usaram ataques BGP numa tentativa de bloquear o tráfego do Telegram para o país. Além disso, a China também foi acusada de usar ataques BGP através de pontos de presença na América do Norte, Europa e Ásia.

O trabalho para proteger o BGP contra esses ataques está sendo realizado pelo NIST e pela Diretoria de Ciência e Tecnologia do DHS, em parceria com o Secure Inter-Domain Routing (SIDR), que visa realizar "autenticação de origem de rota BGP (BGP Route Origin Validation) usando recursos Infraestrutura de chave pública.

Ver mais: