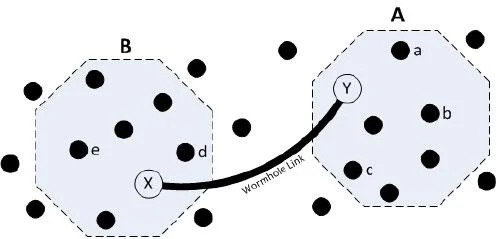

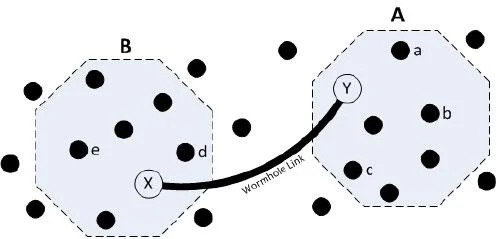

O ataque Wormhole é um tipo de ataque à camada de rede realizado usando vários nós maliciosos. Os nós utilizados para realizar este ataque são superiores aos nós normais e são capazes de estabelecer melhores canais de comunicação em longas distâncias.

A ideia por trás desse ataque é encaminhar dados de um nó comprometido para outro nó malicioso na outra extremidade da rede através de um túnel. Portanto, outros nós da RSSF podem ser enganados e acreditar que estão mais próximos de outros nós do que realmente estão, o que pode causar problemas no algoritmo de roteamento.

Além disso, os nós comprometidos podem interceptar pacotes de dados. Os ataques Wormhole também podem ser combinados com ataques Sinkhole para torná-los mais eficazes.

Tipos de ataques de buraco de minhoca

O ataque Wormhole é um tipo de ataque à camada de rede realizado usando vários nós maliciosos

Os ataques de buraco de minhoca podem ser classificados em três categorias principais:

1. Ataque de buraco de minhoca aberto

Nesse caso, os pacotes de dados são enviados primeiro da origem para um buraco de minhoca que os encaminha para outro buraco de minhoca e depois para o destino. Outros nós da rede são ignorados e não são usados para transmissão de dados.

2. Ataque de buraco de minhoca semiaberto

Neste caso, os pacotes de dados são enviados da origem para um buraco de minhoca que os transmite diretamente ao destino.

3. Ataque de buraco de minhoca fechado

Nesse caso, os pacotes de dados são transferidos diretamente da origem para o destino em um único salto, tornando-os vizinhos não autorizados.

Como lidar com ataques de Wormhole?

Algumas contramedidas contra ataques Wormhole são:

![Ataque de buraco de minhoca em redes de sensores sem fio Ataque de buraco de minhoca em redes de sensores sem fio]()

Existem várias contramedidas contra ataques de Wormhole

1. Modelo de cão de guarda

De acordo com o modelo Watchdog, se alguma informação for transmitida de um nó para outro através de um nó intermediário, o nó remetente verificará o nó intermediário. Se o nó intermediário não enviar o pacote de dados dentro do limite de tempo definido, ele será declarado violado e um novo caminho para o nó de destino será criado.

Embora neste método, o nó Watchdog nem sempre é preciso na detecção de buracos de minhoca e pode ser enganado facilmente, se o ataque Wormhole for combinado com um ataque de Encaminhamento Seletivo . A probabilidade de avisos incorretos também é bastante alta aqui.

2. Técnica Delphi

Neste método, o atraso por salto na RSSF é calculado e fica claro que o túnel será mais longo que o caminho normal. Portanto, se a latência por salto de qualquer caminho for significativamente maior que a média, a rede será considerada sob ataque. Este método não é muito bem-sucedido se houver um grande número de buracos de minhoca na RSSF, porque com o aumento dos buracos de minhoca o atraso médio por salto aumenta significativamente.

3. Técnica híbrida resistente a buracos de minhoca

Este modelo é uma combinação dos métodos Watchdog e Delphi e supera suas limitações. Este método monitora a perda de dados e a latência por salto e foi projetado para detectar todos os tipos de buracos de minhoca.

4. Explore o algoritmo de rota distinta

Este algoritmo detecta diferentes caminhos entre dois nós para identificar um ataque Wormhole. Ele encontra todos os vizinhos de salto simples e duplo, bem como a maioria das rotas entre nós. Portanto, pode ser facilmente verificado se a afirmação de um nó de ser o caminho mais curto para o destino está correta ou não.

5. Trela de pacote

Packet Leashes evitam a transmissão de pacotes em longas distâncias. Eles também estão divididos em:

(i) Guia Geográfica - Garante que os dados não possam ser transmitidos além de uma distância específica em um salto.

(ii) Temporal Leash - Defina um limite para a distância total que um pacote de dados pode percorrer mesmo com vários saltos.