Neste tipo de ataque de encaminhamento seletivo, nós maliciosos negam solicitações para facilitar determinados pacotes de informações e garantem que eles não sejam mais encaminhados. Um invasor pode descartar pacotes seletiva ou aleatoriamente e tentar aumentar a taxa de perda de pacotes na rede.

2 maneiras de atacar o encaminhamento seletivo

Duas maneiras pelas quais os bandidos podem atacar redes são:

A autenticação de nós sensores autorizados pode ser comprometida ou agentes mal-intencionados podem roubar algumas chaves ou informações dos nós e atacar toda a rede. É muito difícil detectar tal ataque.

Feito bloqueando o caminho de roteamento entre nós legítimos.

Ataque de encaminhamento seletivo

Tipos de ataques de encaminhamento seletivo

Existem muitos tipos de ataques de encaminhamento seletivo:

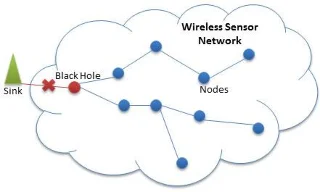

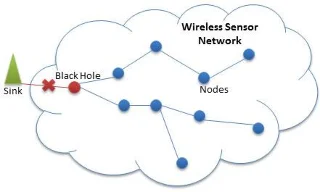

- O nó malicioso proíbe o fluxo de informações dos nós autorizados para a estação base, levando assim a um ataque DoS , que pode ser convertido em um ataque Black Hole atacando toda a rede e limitando a regulação do fluxo de informações de cada nó para o sink (nó responsável por interagir com os nós sensores).

- Nós não autorizados ignoram retransmissões de informações e as descartam aleatoriamente. Em vez disso, nós não autorizados enviam seus próprios pacotes de informações para outros nós. Um desses tipos de ataque é chamado de Negligência e Ganância .

- Outra forma deste ataque é quando nós não autorizados atrasam mensagens que passam por eles para distorcer os dados de roteamento entre os nós.

- O último tipo é o ataque Blind Letter . Quando um pacote é encaminhado de um nó legítimo para um nó malicioso, ele garante ao nó legítimo que as informações serão encaminhadas para o próximo nó e, eventualmente, descartará o pacote sem detecção. Este formulário pode atacar vários protocolos de roteamento multi-hop, como roteamento geográfico, beacon TinyOS, etc.

Detecte e evite ataques de encaminhamento seletivo

A detecção e prevenção são classificadas com base em planos de execução ou com base em planos de defesa:

I. Com base na natureza do plano de implementação, este está dividido em 2 pequenas partes: Centralizado e distribuído.

Em esquemas centralizados, o head ou sink dos nós sensores é responsável por detectar e prevenir este ataque. Em esquemas distribuídos, tanto a estação base quanto o chefe do cluster são responsáveis por prevenir tal ataque.

II. Com base no plano de defesa, eles são divididos em duas partes: Detecção e prevenção

Os esquemas de prevenção não são capazes de detectar ataques ou nós defeituosos; em vez disso, eles ignoram os nós defeituosos e os removem da rede. O tipo de detecção é capaz o suficiente para detectar ataques ou nós com falha ou até mesmo ambos.

Como se defender contra ataques de encaminhamento seletivo

Existem vários esquemas para combater esses ataques:

- Um esquema de segurança detecta o ataque e aumenta o nível de alerta, usando confirmação multi-hop de diferentes nós sensores na rede. Neste esquema, tanto os nós de origem quanto as estações base podem detectar o ataque e tomar decisões apropriadas mesmo se um deles estiver comprometido.

Isto segue uma abordagem distribuída e pode detectar se algum nó malicioso tenta descartar o pacote, em vez de encaminhá-lo para o próximo nó. A precisão deste método é de até 95% na detecção de ataques de encaminhamento seletivo.

- Um sistema de detecção de intrusões (IDS) pode detectar quaisquer vulnerabilidades exploradas por invasores e alertar a rede sobre nós maliciosos associados. Os sistemas IDS são projetados com base em capacidades de detecção baseadas em especificações técnicas.

Esta técnica utiliza a abordagem Watchdog, na qual os nós vizinhos podem monitorar as atividades do nó e ver se ele está realmente encaminhando pacotes para outros nós. Se ignorar o pacote real, o contador é incrementado e um alerta é gerado quando este valor atinge um determinado limite. Se vários nós watchdog gerarem um alarme, a estação base será notificada e o nó comprometido será removido.

- Um esquema de prevenção distribuída que utiliza confirmação multi-hop para defesa contra ataques de encaminhamento seletivo. Neste esquema, assume-se que todos os nós sensores conhecem a sua localização e que o número de nós falhados e o nível de potência da rede são conhecidos ou estimados.

Todas as transmissões de dados são inferidas por uma lógica não determinística que leva em consideração as restrições de energia e a presença de nós defeituosos. Nos casos em que o protocolo de roteamento multipath não pode fornecer informações de autenticação, é utilizado um método de limitação de propagação.

- Outro plano utiliza uma topologia de malha hexagonal. Algoritmos de roteamento são aplicados para encontrar o melhor caminho de transmissão de pacotes. Os nós próximos ao caminho de roteamento examinam as transmissões dos nós vizinhos, determinam a localização do invasor e reenviam esses pacotes descartados para onde se acredita que possam ser alcançados.

Este método demonstra claramente o ataque de encaminhamento seletivo, que por sua vez avisa os nós vizinhos sobre a localização do invasor e ignora o nó do invasor ao encaminhar outras mensagens. Este método garante a entrega autêntica de dados, ao mesmo tempo que consome menos energia e espaço.