O malware em roteadores, dispositivos de rede e na Internet das Coisas é cada vez mais comum. A maioria deles infecta dispositivos vulneráveis e pertence a botnets muito poderosos. Roteadores e dispositivos de Internet das Coisas (IoT) estão sempre ligados, sempre online e aguardando instruções. E as botnets aproveitam isso para atacar esses dispositivos.

Mas nem todos os malwares ( malwares ) são iguais.

VPNFilter é um malware destrutivo que ataca roteadores, dispositivos IoT e até mesmo alguns dispositivos de armazenamento conectado à rede (NAS). Como você detecta se seus dispositivos estão infectados com malware VPNFilter? E como você pode removê-lo? Vamos dar uma olhada mais de perto no VPNFilter no artigo a seguir.

O que é malware VPNFilter? Como removê-lo?

O que é VPNFilter?

VPNFilter é uma variante de malware modular sofisticada que visa principalmente dispositivos de rede de diversos fabricantes, bem como dispositivos NAS. O VPNFilter foi inicialmente encontrado em dispositivos de rede Linksys , MikroTik, NETGEAR e TP-Link , bem como em dispositivos QNAP NAS, com aproximadamente 500.000 infecções em 54 países.

A equipe de descoberta do VPNFilter, Cisco Talos, atualizou recentemente os detalhes relacionados a esse malware, mostrando que dispositivos de rede de fabricantes como ASUS, D-Link, Huawei, Ubiquiti, UPVEL e ZTE estão atualmente mostrando sinais de estarem infectados com VPNFilter. No entanto, no momento em que este artigo foi escrito, nenhum dispositivo de rede Cisco foi afetado.

Este malware é diferente da maioria dos outros malwares focados em IoT porque persiste após a reinicialização do sistema, tornando-o mais difícil de ser removido. Dispositivos que usam suas credenciais de login padrão ou com vulnerabilidades de dia zero (vulnerabilidades desconhecidas de software de computador) que não são atualizados regularmente com firmware são especialmente vulneráveis.

O que o VPNFilter pode fazer?

VPNFilter é um “multimódulo, plataforma cruzada” que pode danificar e destruir dispositivos. Além disso, também pode se tornar uma ameaça preocupante, coletando dados dos usuários. VPNFilter funciona em vários estágios.

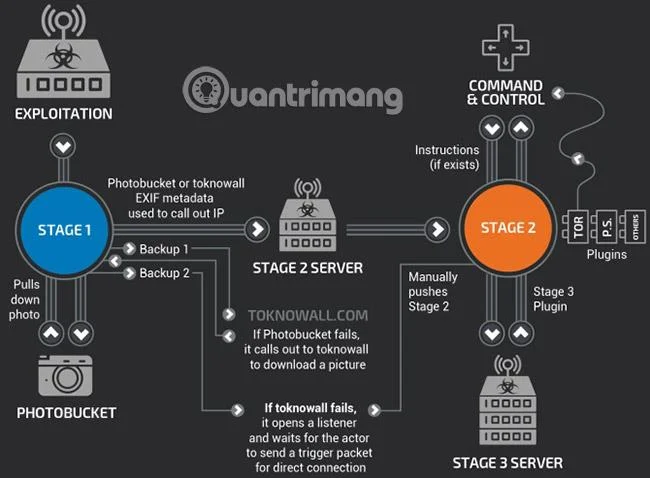

Fase 1 : VPNFilter na fase 1 estabelece um local de destino no dispositivo, entra em contato com o servidor de comando e controle (C&C) para baixar módulos adicionais e aguarda instruções. A Fase 1 também possui múltiplas contingências integradas para posicionar o C&C da Fase 2, no caso de mudanças na infraestrutura durante a implementação. O malware VPNFilter de estágio 1 também pode sobreviver a reinicializações, tornando-se uma ameaça muito perigosa.

Estágio 2 : VPNFilter no estágio 2 não persiste após uma reinicialização, mas possui muitos recursos neste estágio. A Fase 2 pode coletar dados pessoais, executar comandos e interferir no gerenciamento de dispositivos. Além disso, existem diferentes versões da fase 2 na prática. Algumas versões são equipadas com um módulo destrutivo que sobrescreve uma partição do firmware do dispositivo e, em seguida, reinicia para inutilizar o dispositivo (essencialmente, desativando o malware ) .

Fase 3 : Os módulos VPNFilter na fase 3 atuam como plug-ins para a fase 2, estendendo a funcionalidade do VPNFilter. Um módulo que atua como um farejador de pacotes , coletando o tráfego de entrada no dispositivo e roubando credenciais de login. Outro tipo permite que o malware de estágio 2 se comunique com segurança usando o Tor . O Cisco Talos também encontrou um módulo que injetava conteúdo malicioso no tráfego que passava pelo dispositivo, o que significa que os hackers poderiam explorar ainda mais outros dispositivos conectados por meio de roteadores, IoT ou dispositivos NAS.

Além disso, os módulos VPNFilter “permitem o roubo de credenciais de sites e o monitoramento de protocolos Modbus SCADA”.

Extraia o endereço IP do servidor

Outro recurso interessante (mas não descoberto recentemente) do malware VPNFilter é o uso de serviços de compartilhamento de fotos on-line para encontrar o endereço IP de seu servidor C&C. A análise do Talos descobriu que o malware aponta para uma série de URLs do Photobucket. O malware baixa a primeira imagem da galeria de referência de URL e extrai o endereço IP do servidor oculto nos metadados da imagem.

O endereço IP “é extraído dos 6 valores inteiros de latitude e longitude GPS nas informações EXIF ”. Se isso falhar, o malware de estágio 1 retornará ao seu domínio normal (toknowall.com – mais sobre isso abaixo) para baixar a imagem e tentar o mesmo processo.

![Como detectar malware VPNFilter antes que ele destrua o roteador Como detectar malware VPNFilter antes que ele destrua o roteador]()

A detecção de pacotes é direcionada

O relatório de atualização do Talos mostra alguns detalhes interessantes sobre o módulo de detecção de pacotes VPNFilter. Em vez de interferir em tudo, possui um conjunto rígido de regras, visando tipos específicos de tráfego. Especificamente, o tráfego de um sistema de controle industrial (SCADA), utilizando a VPN TP-Link R600, conecta-se a uma lista predefinida de endereços IP (indicando conhecimento avançado de redes e tráfego desejado), bem como pacotes de dados de 150 bytes ou maior.

“O VPNFilter está procurando coisas muito específicas”, disse Craig William, líder sênior de tecnologia e gerente de alcance global da Talos, à Ars. Eles não estão tentando coletar o máximo de tráfego possível. Eles apenas tentam obter algumas coisas muito pequenas, como informações de login e senhas. Não temos muitas informações sobre isso, a não ser saber que é muito direcionado e extremamente sofisticado. Ainda estamos tentando descobrir a quem eles estão aplicando esse método."

De onde vem o VPNFilter?

Acredita-se que o VPNFilter seja o trabalho de um grupo de hackers patrocinado pelo Estado. A infecção VPNFilter foi descoberta inicialmente na Ucrânia, e muitas fontes acreditam que seja obra do grupo de hackers Fancy Bear, apoiado pela Rússia.

No entanto, nenhum país ou grupo de hackers assumiu a responsabilidade por este malware. Dadas as regras detalhadas e direcionadas do malware para SCADA e outros protocolos de sistemas industriais, a teoria de que o software é apoiado por um estado-nação parece mais provável.

No entanto, o FBI acredita que o VPNFilter é um produto da Fancy Bear. Em maio de 2018, o FBI apreendeu um domínio - ToKnowAll.com - que se acredita ter sido usado para instalar e comandar malware VPNFilter de estágio 2 e 3. A apreensão deste domínio provavelmente ajudou a impedir a propagação imediata do VPNFilter, mas não resolveu completamente o problema. O Serviço de Segurança da Ucrânia (SBU) evitou um ataque VPNFilter a uma fábrica de processamento químico em julho de 2018.

O VPNFilter também tem semelhanças com o malware BlackEnergy, um trojan APT usado contra vários alvos na Ucrânia. Mais uma vez, embora não haja provas exatas, os ataques direcionados aos sistemas ucranianos provêm principalmente de grupos de hackers com laços estreitos com a Rússia.

Como saber se o seu dispositivo está infectado com VPNFilter?

Provavelmente, o seu roteador não está infectado com malware VPNFilter. Mas ainda é melhor garantir que seu dispositivo esteja seguro:

Verifique seu roteador com o link: https://www.symantec.com/blogs/threat-intelligence/vpnfilter-iot-malware. Se o seu dispositivo não estiver na lista, está tudo bem.

Você pode visitar a página de teste VPNFilter da Symantec: http://www.symantec.com/filtercheck/. Marque a caixa de termos e condições e pressione o botão Executar verificação VPNFilter no meio. O teste será concluído em alguns segundos.

![Como detectar malware VPNFilter antes que ele destrua o roteador Como detectar malware VPNFilter antes que ele destrua o roteador]()

Se você estiver infectado pelo VPNFilter, o que deve fazer?

Se o Symantec VPNFilter Check confirmar que seu roteador está infectado com VPNFilter, você precisará realizar as seguintes ações.

- Reinicie seu roteador e execute VPNFilter Check novamente.

- Redefina seu roteador para as configurações de fábrica.

- Baixe o firmware mais recente para o roteador e conclua uma instalação “limpa” do firmware, de preferência sem que o roteador faça uma conexão online durante o processo.

Além disso, você precisa fazer uma verificação completa do sistema em cada dispositivo conectado ao roteador infectado pelo VPNFilter.

A maneira mais eficaz de remover o malware VPNFilter é usar um software antivírus , bem como um aplicativo de remoção de malware. Ambas as ferramentas podem detectar esse vírus antes que ele infecte seu computador e roteador.

O software antivírus pode levar várias horas para concluir o processo, dependendo da velocidade do seu computador, mas também fornece os melhores métodos para remover arquivos maliciosos.

Também vale a pena instalar uma ferramenta de remoção de malware, que detecta malware como VPNFilter e o elimina antes que cause qualquer problema.

Assim como o software antivírus, o processo de verificação de malware pode levar muitas horas, dependendo do tamanho do disco rígido do seu computador, bem como de sua velocidade.

Como outros vírus, você também precisa remover o malware VPNFilter do seu roteador. Para fazer isso, você precisa redefinir o roteador para as configurações padrão de fábrica.

A reinicialização total do roteador exige que você reinicie o roteador do zero, incluindo a criação de uma nova senha de administrador e a configuração de uma rede sem fio para todos os dispositivos. Levará algum tempo para fazer isso corretamente.

Você deve sempre alterar as credenciais padrão do seu roteador, bem como de quaisquer dispositivos IoT ou NAS (realizar esta tarefa não é fácil em dispositivos IoT), se possível. Além disso, embora haja evidências de que o VPNFilter pode contornar alguns firewalls , instalar e configurar corretamente um firewall ainda ajudará a manter muitos outros inimigos fora da sua rede.

![Como detectar malware VPNFilter antes que ele destrua o roteador Como detectar malware VPNFilter antes que ele destrua o roteador]()

A maneira mais eficaz de remover o malware VPNFilter é usar software antivírus

Como evitar a reinfecção com malware VPNFilter?

Existem algumas maneiras principais de reduzir o risco de ser infectado novamente pelo VPNFilter (ou qualquer outro vírus), incluindo dicas específicas relacionadas diretamente ao VPNFilter.

O roteador atualizado está protegido contra malware VPNFilter, bem como outras ameaças à segurança. Lembre-se sempre de atualizá-lo o mais rápido possível.

Alterar senha do roteador

Não use a senha padrão definida pelo fabricante do roteador. Crie suas próprias senhas que sejam mais fortes e com menor probabilidade de serem atacadas por agentes mal-intencionados.

Atualizar software antivírus

Mantenha seus programas antivírus e antimalware atualizados. Novas definições de vírus são lançadas regularmente e mantêm seu PC informado sobre novas ameaças de vírus e malware a serem procuradas.

Esteja atento a novos programas!

É importante saber claramente a origem dos programas e aplicativos que você baixou. Sites menos confiáveis têm muitos complementos desnecessários, como VPNFilter.

Não clique em anúncios pop-up!

Quando um banner aparecer enquanto você navega em um site, não clique nele. Normalmente, a maneira mais segura é visitar outro site e não um site cheio de anúncios pop-up.

O malware em roteadores é cada vez mais popular. As vulnerabilidades de malware e IoT estão por toda parte e, com o número cada vez maior de dispositivos online, a situação só vai piorar. O roteador é o ponto focal dos dados em sua casa. No entanto, ele não recebe tanta atenção de segurança quanto outros dispositivos. Simplificando, os roteadores não são tão seguros quanto você pensa.

Ver mais: