A tecnologia de reconhecimento facial passou rapidamente de algo encontrado apenas em filmes de ficção científica para uma realidade. Nos últimos anos, as empresas têm corrido para lançar produtos com recursos de reconhecimento facial. Agora você pode desbloquear seu telefone, embarcar em um avião e entrar em sua casa sem levantar um dedo.

As agências responsáveis pela aplicação da lei em todo o mundo também seguiram rapidamente a tendência do reconhecimento facial e começaram a implementar produtos de vigilância. Mas, com o desenvolvimento vertiginoso e a falta de regulamentação de hoje, as tecnologias de reconhecimento facial acabarão com a privacidade pessoal?

A tecnologia de reconhecimento facial acabará com a privacidade?

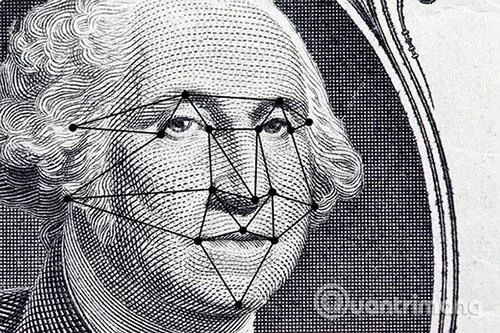

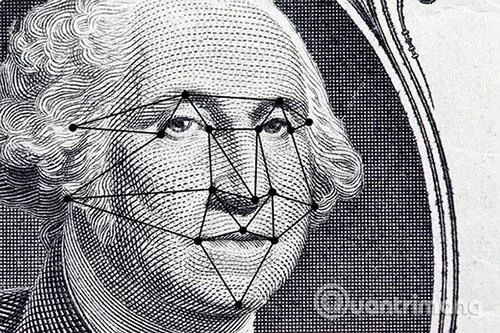

Como funciona o reconhecimento facial?

A presença de câmeras de segurança e equipamentos de videovigilância é mais comum do que nunca, desde que alguns dos primeiros modelos de CFTV foram lançados em meados da década de 1990. Essas câmeras registram eventos, ajudando a detectar e processar criminosos e fazer com que mais pessoas se sintam mais seguras.

Durante as décadas em que o hardware e o software do computador melhoraram rapidamente. Em seguida veio a popularidade dos smartphones, que usamos para tirar e postar milhões de fotos e vídeos todos os dias.

Os sistemas de reconhecimento facial utilizam essa riqueza de dados de imagem. Fotos e vídeos são analisados por meio de software, muitas vezes contendo elementos relacionados ao aprendizado de máquina e à inteligência artificial (IA) . Esses algoritmos pesquisam, analisam e armazenam informações de reconhecimento facial.

Assim como seu navegador da web pode ser usado para identificá-lo, os dados faciais também podem. Essas informações são armazenadas em um banco de dados de reconhecimento facial e usadas para comparação com novas imagens e vídeos. Esses bancos de dados costumam ser controversos porque não há como se livrar deles sozinho. Os bancos de dados podem ser operados por empresas ou organizações privadas.

Tire fotos e marque-as

![Como o reconhecimento facial destrói sua privacidade? Como o reconhecimento facial destrói sua privacidade?]()

O Facebook foi um dos primeiros sites a popularizar a ideia de marcar alguém em uma foto. No início, esse era um processo manual em que você tinha que clicar nas fotos e inserir o nome de cada amigo.

A empresa logo percebeu que poderia fazer isso automaticamente para os usuários. O Facebook acumulou um grande banco de dados de rostos, marcados como indivíduos específicos, que podem ser analisados. Agora, se você enviar uma foto para o Facebook, a rede social irá sugerir automaticamente quem está na foto usando o recurso de busca por reconhecimento facial do Facebook.

Alguns consideraram isso uma invasão de privacidade, pois os usuários são automaticamente inscritos no recurso. A UE até decidiu que o Facebook deveria desativar o recurso nos estados membros da organização.

No entanto, depois que a UE implementou o GDPR em 2018, o Facebook ativou o recurso novamente. Se você não gosta que o Facebook reconheça seu rosto, verifique as configurações de privacidade do Facebook que os usuários devem saber .

O Facebook não é a única grande empresa de tecnologia que testa o reconhecimento facial em suas fotos. A Apple e o Google oferecem recursos semelhantes no armazenamento de fotos na nuvem. Porém, uma das principais diferenças é que o Facebook identifica as pessoas nas fotos, enquanto o Google e a Apple agrupam rostos semelhantes para você atribuir nomes.

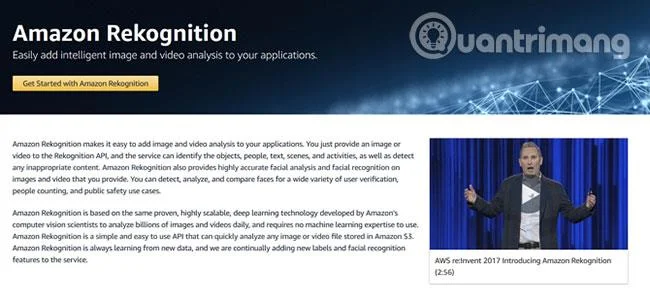

Reconhecimento facial nos negócios

![Como o reconhecimento facial destrói sua privacidade? Como o reconhecimento facial destrói sua privacidade?]()

Recentemente, o reconhecimento facial também começou a entrar na vida offline. O maior varejista do mundo, Amazon, expandiu-se para lojas físicas com a aquisição dos supermercados Whole Foods e Amazon Go. As lojas Amazon Go não possuem caixas registradoras e, embora dependam de câmeras, supostamente não usam reconhecimento facial.

Esta empresa desenvolveu um produto de reconhecimento facial, denominado Amazon Rekognition. A Amazon entrou com um pedido de licenciamento deste produto junto às agências de aplicação da lei nos Estados Unidos e isso tem sido discutido, mesmo enquanto o Congresso considera a elaboração de regulamentos sobre o uso de recursos de reconhecimento facial.

Grupos de liberdades civis fizeram forte lobby contra a adoção de tal sistema. No entanto, isso parece ter sido infrutífero. Até o momento, o Congresso se recusou a moderar o uso de reconhecimento facial e o conselho da Amazon votou para continuar a vender o software Amazon Rekognition. A falta de transparência coloca a Amazon na lista das empresas que realmente não se importam com a segurança dos usuários.

O reconhecimento facial também está sendo usado em locais de música ao vivo. Um sistema de reconhecimento facial foi aplicado durante o show de Taylor Swift no Rose Bowl em maio de 2018. Segundo a Rolling Stone, um quiosque foi montado, permitindo que os fãs assistissem a uma gravação do ensaio de Swift, há uma câmera de reconhecimento facial escondida dentro.

Cada rosto foi enviado para comandar em Nashville. Lá, foi realizada uma busca de reconhecimento facial, com base em um banco de dados de perseguidores conhecidos de Taylor Swift. Ser franco sobre o uso desta tecnologia pode ter reduzido a sua utilidade, mas não levanta as questões éticas que surgem da aplicação do reconhecimento facial sem informar o público. A grande maioria dos fãs é escaneada.

Você pode se proteger do reconhecimento facial?

Por si só, os sistemas de reconhecimento facial parecem úteis. Em teoria, eles poderiam ajudar a identificar criminosos, permitir que os usuários fizessem login em seus dispositivos e organizar automaticamente coleções de fotos. No entanto, sem regulamentação, podem contribuir para a erosão da privacidade dos utilizadores. O ritmo rápido das mudanças na tecnologia torna difícil para os reguladores acompanharem.

Os produtos que aplicam recursos de reconhecimento facial são frequentemente vendidos aos usuários sob o pretexto de segurança. No entanto, você pode se perguntar se vale a pena sacrificar sua privacidade pela compensação atual.

Se você não deseja que seu rosto seja digitalizado em qualquer lugar, considere usar uma dessas técnicas para evitar o reconhecimento facial online e em público .