Hoje, os chips RFID estão em muitas coisas: cartões de crédito, livros de biblioteca, mantimentos, etiquetas de segurança, registros médicos, passaportes, etc. Embora isso seja muito conveniente, um hacker pode aprender muito sobre você por meio de etiquetas RFID.

Aqui estão os princípios básicos de como o RFID pode ser hackeado e o que fazer para ajudá-lo a se manter seguro.

Com que facilidade os chips RFID podem ser digitalizados?

Hackers que visam RFID demonstraram como é fácil capturar informações em chips RFID. Como alguns chips podem ser reescritos, os hackers ainda têm a capacidade de apagar ou substituir informações RFID por seus próprios dados.

Não é muito difícil para os hackers criarem seus próprios scanners RFID, se quiserem. Os componentes do scanner podem ser adquiridos facilmente e, uma vez construídos, qualquer pessoa pode digitalizar etiquetas RFID e recuperar informações delas. Isto cria alguma preocupação sobre se a conveniência do RFID vale o risco.

Manter informações em chips RFID é muito fácil

Preocupação nº 1: digitalização de cartão de crédito

Um dos maiores temores sobre o hacking de RFID envolve cartões de crédito e débito. Embora o cartão RFID permaneça seguro na sua carteira, um hacker pode digitalizá-lo sem o seu conhecimento. O invasor pode então drenar silenciosamente seus fundos ou roubar suas informações.

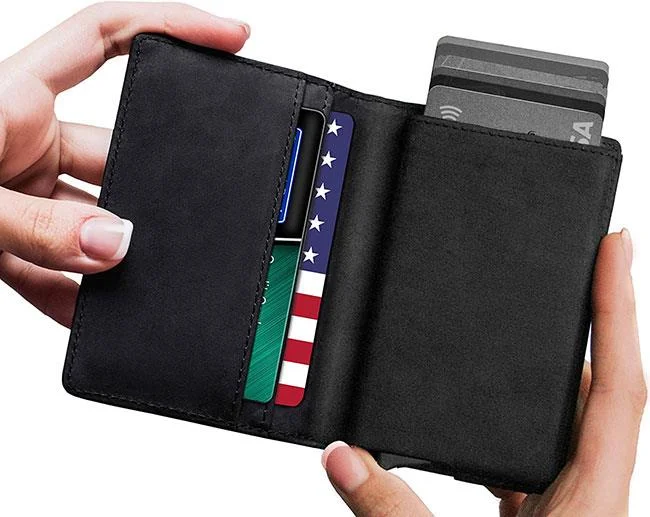

Ataques como esses parecem bastante assustadores, e produtos de carteira com bloqueio de RFID foram criados para dar às pessoas um pouco de tranquilidade. Essas carteiras bloqueiam as ondas de rádio usadas pelo RFID e evitam que outras pessoas roubem suas informações.

Mas aqui está a parte divertida dos ataques de tags baseados em RFID. Embora existam provas inegáveis de que ataques como este possam acontecer, na realidade, eles não ocorreram de facto. Relatórios independentes sobre como hackers roubaram £ 1,18 milhão (US$ 2,2 milhões) foram por meio de ataques sem contato, no período de 10 meses em 2018.

Como evitar hackers RFID?

Se você quiser ficar seguro, como bloquear sinais RFID? Em geral, metal e água são a melhor maneira de bloquear sinais de rádio de e para chips RFID. Quando você bloqueia este sinal, a etiqueta RFID não pode ser lida.

Equipe carteiras e bolsas que bloqueiem sinais RFID

Uma maneira econômica de bloquear sinais RFID é usar papel alumínio. Você pode usar um pedaço de papel alumínio ou combiná-lo com papelão para criar seu próprio bloqueador de sinal RFID. No entanto, a folha de alumínio não consegue bloquear todos os sinais e pode desgastar-se com o tempo. Portanto, definitivamente não é uma solução ideal.

Também vale a pena mencionar que muitas pessoas vendem dongles RFID que são essencialmente apenas pedaços de papel alumínio. Tenha cuidado com eles, pois eles não podem protegê-lo completamente.

![Como o RFID pode ser hackeado? Como o RFID pode ser hackeado?]()

Carteiras com bloqueio de RFID podem ajudar a mantê-lo mais seguro

Os acessórios de bloqueio RFID mais eficazes do mercado são aqueles que utilizam uma gaiola de Faraday (conduíte oco, dentro do qual o campo elétrico em todos os pontos é zero) com revestimento externo.

No entanto, é importante lembrar que carteiras com bloqueio de RFID não podem ajudar se você perder seu cartão por descuido. Resumindo, continue a tomar medidas de segurança do cartão de crédito mesmo se você tiver uma carteira com bloqueio de RFID.

Verifique novamente a segurança RFID

Certifique-se também de que suas medidas de segurança não dependam apenas de RFID. Por exemplo, entre em contato com a administradora do cartão de crédito e veja se eles podem desativar as compras somente RFID em seu cartão. Se possível, quando alguém copiar a etiqueta RFID no seu cartão, você ainda estará seguro. Outro exemplo é não depender de passagens RFID nas portas do escritório para garantir que haja outro sistema de segurança forte.

Se ainda se sente preocupado com a presença do RFID, pode criar o seu próprio leitor RFID e testá-lo regularmente em casa para ver o que pode ser lido e verificar se as medidas de protecção RFID estão em vigor. Se estiver muito preocupado, você pode fazer verificações periódicas para ver se alguma coisa muda.