Você sabe alguma coisa sobre a mensagem “Deseja enviar uma confirmação de leitura?” que você às vezes recebe quando abre um e-mail? Pode-se razoavelmente presumir que, se você não vir a mensagem, nada será enviado de volta ao remetente. Mas isso nem sempre é verdade.

Graças à magia de algo chamado pixel de rastreamento (uma pequena imagem incorporada em HTML e/ou JavaScript ), a simples abertura de um e-mail pode informar ao remetente não apenas quando você abriu o e-mail, mas também incluindo seu endereço IP (sinônimo de localização). , seu cliente de e-mail e o sistema operacional que você usa.

Os pixels de rastreamento já existem há algum tempo, tanto em e-mails quanto em sites. Eles foram criticados por coletar dados sub-repticiamente e muitas vezes por não informarem aos usuários que estão enviando qualquer informação de volta ao servidor. Não apenas para empresas, essa tecnologia está disponível gratuitamente para uso individual, permitindo que qualquer pessoa encontre a localização de outras pessoas, enviando e-mails com assuntos clickbait (clicados pelo destinatário) e um pixel de rastreamento.

Saiba mais sobre pixels de rastreamento

O que são pixels de rastreamento e como funcionam?

Pixels de rastreamento são pixels de imagem 1×1 (como GIF, JPEG, PNG, etc.), incorporados em um e-mail ou página da web como qualquer outra imagem, exceto que estão ocultos. Os pixels em si são bem pequenos e, ao tornar a imagem transparente, misturá-la com o plano de fundo ou manipulá-la com algum código, você pode tornar o elemento de rastreamento essencialmente invisível. No entanto, ainda é essencialmente uma imagem, portanto, quando você abre algo que contém um pixel de rastreamento, seu navegador ou cliente de e-mail envia uma solicitação para qualquer servidor onde o pixel de rastreamento está armazenado lá.

![Como os pixels de rastreamento rastreiam seus e-mails e como bloqueá-los Como os pixels de rastreamento rastreiam seus e-mails e como bloqueá-los]()

Quando o servidor recebe esta solicitação, ele registra (no mínimo) a hora, a data e o endereço IP do dispositivo que solicitou o pixel. Se estiver em um e-mail, essas informações de registro poderão ser usadas como uma notificação detalhada da leitura do e-mail. Se o pixel estiver em um site, ele passa seu endereço IP (e possivelmente outras informações comportamentais) de volta para qualquer servidor em que esteja hospedado e é então usado para análise de tráfego e/ou para ajudar a construir um perfil mais detalhado sobre você.

Rastreando pixels em e-mails

Rastrear correspondência pessoal é talvez o uso mais controverso dos pixels de rastreamento, pois faz as pessoas se sentirem bastante “assustadoras”. Uma situação específica é a seguinte: Superhuman, um cliente de e-mail, foi criticado por construir um sistema automático de pixels de rastreamento que informa aos usuários quando e onde suas mensagens são abertas. Este recurso não foi removido, mas está desabilitado por padrão e remove dados de localização.

![Como os pixels de rastreamento rastreiam seus e-mails e como bloqueá-los Como os pixels de rastreamento rastreiam seus e-mails e como bloqueá-los]()

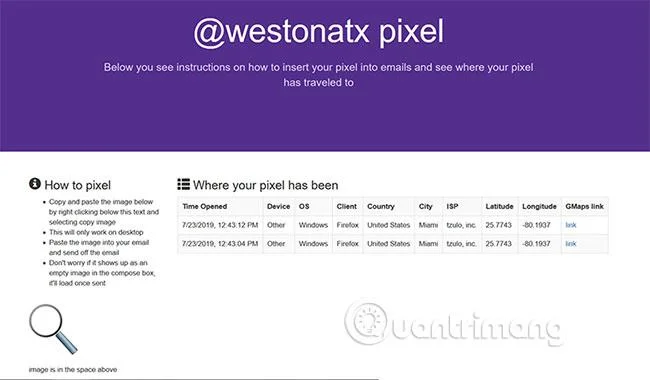

Supertracker é uma ferramenta de rastreamento de pixels projetada para mostrar como é fácil rastrear pessoas.

No entanto, você não precisa ser um usuário Superhuman para colocar pixels de rastreamento em seus e-mails. Você pode até experimentar a demonstração que um engenheiro criou rapidamente, após o escândalo do Superhuman (link de referência: http://supertracker.delian.io/).

Rastrear correspondência pessoal dessa forma certamente faz com que muitas pessoas sintam que sua privacidade está sendo violada, mas e-mails de marketing não devem ser usados para rastrear ou avaliar quanto tempo esperamos para responder, após abrir um e-mail. Eles estão tentando principalmente otimizar estratégias de comunicação.

Se você está tentando ajustar seu email marketing (ou encontrar bons alvos de spam), conseguir obter esse tipo de dados a partir de pixels de rastreamento é realmente bom, e as empresas não vão parar de fazer isso.

No entanto, se você não gosta de receber spam, saiba que carregar imagens (ou mesmo outros elementos HTML) em e-mails de spam provavelmente acionará pixels de rastreamento, informando ao servidor de spam que você usou um e-mail ativo e clicou em spam. Como resultado, você receberá mais spam! Além disso, os spammers sabem onde você mora.

Rastreando pixels na web

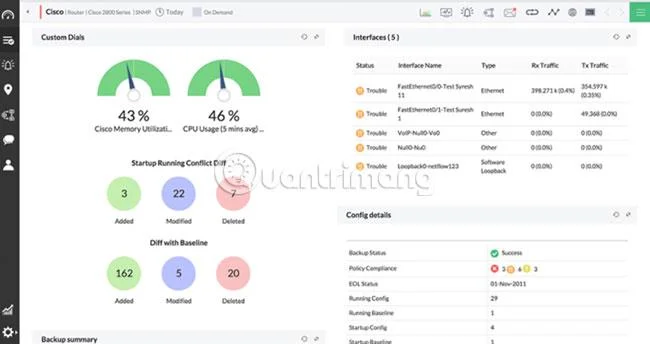

Saber que os e-mails revelam muitas informações pode chocá-lo, mas o fato de os sites rastrearem bastante os usuários pode ser menos surpreendente. Os pixels de rastreamento são apenas um dos muitos métodos de rastreamento que os sites usam em conjunto com cookies . Você pode vê-los usados em muitas ferramentas populares de publicidade e segmentação analítica.

![Como os pixels de rastreamento rastreiam seus e-mails e como bloqueá-los Como os pixels de rastreamento rastreiam seus e-mails e como bloqueá-los]()

Por exemplo, o pixel do Facebook permite que os sites se conectem à funcionalidade de publicidade do Facebook , incorporando um pixel de rastreamento que aciona o endereço IP e a atividade de navegação de um visitante e depois os envia de volta ao Facebook. O Facebook pode usar esses dados para encontrar seu perfil e exibir anúncios. Muito provavelmente, o Facebook não é a única empresa que faz isso. O rastreamento de pixels é comum entre empresas de segmentação e análise de anúncios, que coletam e intermediam dados do usuário.

Os pixels de rastreamento podem ser bloqueados?

![Como os pixels de rastreamento rastreiam seus e-mails e como bloqueá-los Como os pixels de rastreamento rastreiam seus e-mails e como bloqueá-los]()

Com base no rastreamento de e-mail, a principal solução é garantir que seu cliente de e-mail esteja configurado para perguntar antes de carregar imagens externas. O problema é que você precisa dizer não a todas as imagens nos e-mails (embora você possa querer ver algumas delas). Se desejar, você pode desativar completamente o HTML em seus e-mails. Alguns fornecedores e clientes permitem que você faça isso.

Além disso, se você usa o Gmail (e apenas o Gmail), considere Ugly Email ou Pixelblock , que são extensões do Chrome que detectam e desativam o rastreamento de e-mails sem bloqueá-los.

Na web, as coisas são mais complicadas. Web beacons (que são uma das diversas técnicas utilizadas em sites e e-mails, muitas vezes invisíveis, que permitem verificar se os usuários acessaram determinado conteúdo) são projetados O design é muito difícil de encontrar. Embora extensões de proteção de privacidade como Ghostery e Privacy Badger possam “capturar” alguns web beacons, não todos.

O GDPR pode exigir que os sites solicitem permissão antes de rastreá-lo, mas a conformidade com isso não é uniforme, dependendo da região do usuário. Em qualquer caso, alguns rastreadores provavelmente irão ignorar qualquer tela de permissão por parte do usuário, portanto, para manter a navegação verdadeiramente privada, você terá que usar um mínimo de VPN e Tor .