Você não pode garantir que um arquivo seja realmente uma imagem, vídeo, PDF ou arquivo de texto apenas observando a extensão do arquivo. No Windows, um invasor pode executar um arquivo PDF como se fosse um arquivo EXE .

Isso é muito perigoso, porque um arquivo que você baixa da Internet e pensa que é um arquivo PDF pode, na verdade, conter um vírus extremamente perigoso. Você já se perguntou como os invasores podem fazer isso?

Qual é o método RLO?

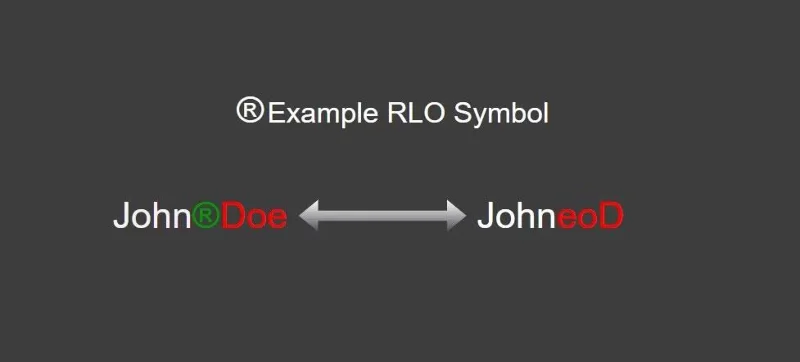

Muitos idiomas podem ser escritos da direita para a esquerda, como árabe, urdu e persa. Muitos invasores usam esse tipo de linguagem para lançar vários ataques. Um documento que é significativo e seguro quando lido da esquerda pode, na verdade, ter conteúdo diferente quando lido da direita e referir-se a um arquivo completamente diferente. Você pode usar o método RLO que existe no sistema operacional Windows para lidar com idiomas escritos da direita para a esquerda.

Existe uma notação RLO para isso no Windows. Assim que você usar este caractere, o computador começará a ler o texto da direita para a esquerda. Os invasores aproveitam isso para ocultar o nome e a extensão do arquivo executável.

Por exemplo, você insere uma palavra em inglês da esquerda para a direita e essa palavra é Software. Se você adicionar o símbolo RLO do Windows após a letra T, tudo o que você digitar depois disso será lido da direita para a esquerda. Como resultado, sua nova palavra será Softeraw.

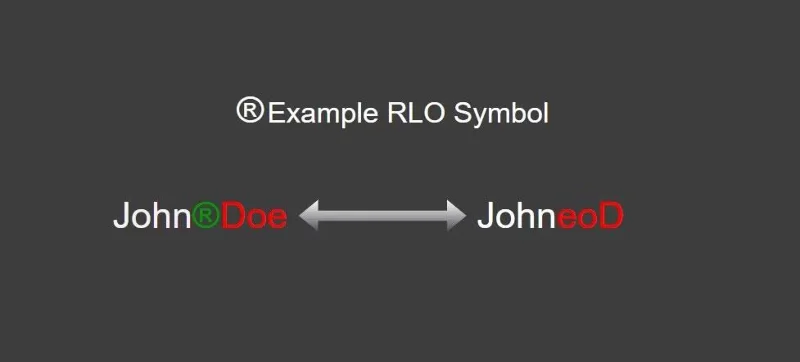

Para entender melhor, veja o diagrama abaixo.

O elemento RLO inverte palavras

Os cavalos de Tróia podem ser colocados em arquivos PDF?

Em alguns ataques, os hackers podem inserir explorações ou scripts maliciosos em arquivos PDF. Muitas ferramentas e programas diferentes podem fazer isso. Isso pode até ser feito alterando o código existente do PDF sem usar nenhum outro programa.

No entanto, o método RLO é diferente. Com o método RLO, os invasores apresentam um arquivo EXE existente como se fosse um arquivo PDF para enganar a vítima alvo. Apenas a aparência do EXE muda, então o usuário alvo abre o arquivo acreditando que se trata de um arquivo PDF inofensivo.

Como usar o método RLO

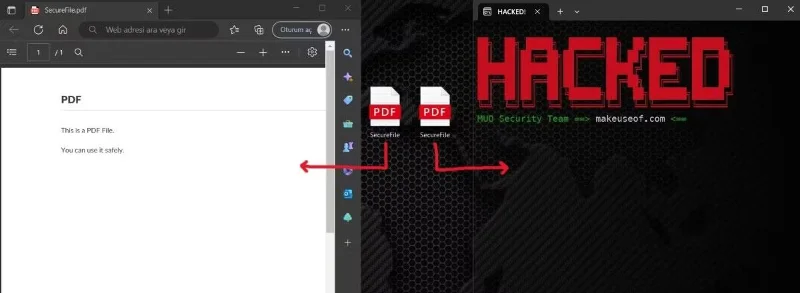

Antes de explicar como exibir um EXE como PDF usando o método RLO, vamos revisar a imagem abaixo. Qual desses arquivos é um PDF?

![Como os trojans fingem ser arquivos PDF usando o método RLO Como os trojans fingem ser arquivos PDF usando o método RLO]()

Diferencie os dois arquivos

Você não pode determinar isso de relance. Em vez disso, você precisa visualizar o conteúdo do arquivo. (Caso você esteja curioso, o arquivo à esquerda é o arquivo PDF real).

Este truque é bastante fácil de fazer. Primeiro, os invasores escrevem código malicioso e o compilam. O código é compilado para saída em formato exe. Os invasores alteram o nome e o ícone desse arquivo EXE, transformando sua aparência em PDF. Então, como ocorre o processo de mudança de nome?

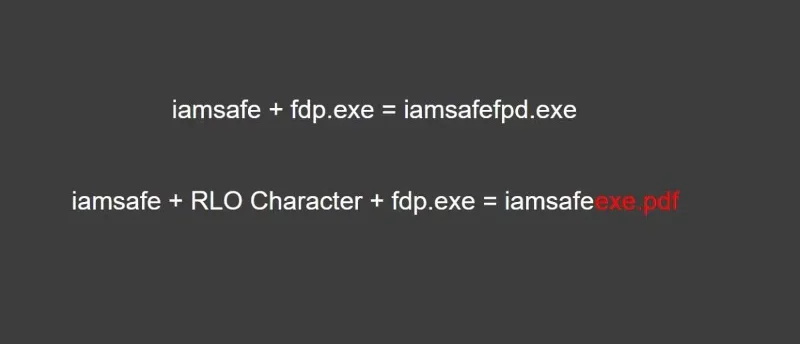

É aqui que o RLO entra em jogo. Por exemplo, suponha que você tenha um arquivo EXE chamado iamsafefdp.exe. Neste estágio, o invasor colocará um símbolo RLO entre iamsafe e fdp.exe para renomear o arquivo. É muito fácil fazer isso no Windows. Basta clicar com o botão direito ao renomear.

![Como os trojans fingem ser arquivos PDF usando o método RLO Como os trojans fingem ser arquivos PDF usando o método RLO]()

Operação de inversão do caractere RLO

O princípio é simples: assim que o Windows vê o símbolo RLO, ele lê da direita para a esquerda. O arquivo ainda é EXE, nada mudou. Parece apenas um PDF na aparência.

Após esta etapa, o invasor substituirá o ícone do arquivo EXE por um ícone de arquivo PDF e enviará esse arquivo ao alvo.

A imagem abaixo é a resposta da pergunta anterior. O EXE que você vê à direita foi criado usando o método RLO. Na aparência, os dois arquivos são semelhantes, mas seu conteúdo é completamente diferente.

![Como os trojans fingem ser arquivos PDF usando o método RLO Como os trojans fingem ser arquivos PDF usando o método RLO]()

Compare o conteúdo dos arquivos

Como se defender desse tipo de ataque?

Tal como acontece com muitos incidentes de segurança, existem algumas precauções que você pode tomar para evitar esse tipo de ataque. A primeira é usar a opção renomear para verificar o arquivo que deseja abrir. Se você escolher a opção renomear, o sistema operacional Windows selecionará automaticamente a área editável, além da extensão do arquivo. A parte não selecionada será a extensão real do arquivo. Se você vir o formato EXE na seção não selecionada, não deverá abrir este arquivo.

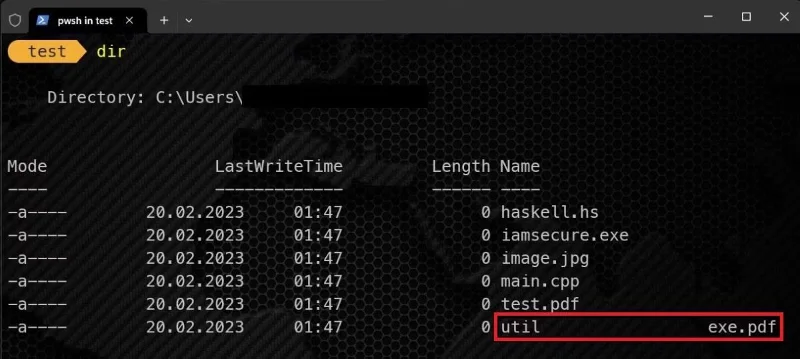

Você também pode verificar se há caracteres ocultos inseridos usando a linha de comando. Para fazer isso, basta usar o comando dir da seguinte maneira.

![Como os trojans fingem ser arquivos PDF usando o método RLO Como os trojans fingem ser arquivos PDF usando o método RLO]()

Verifique o arquivo com o comando dir

Como você pode ver na imagem acima, util é um arquivo estranho, então você deve suspeitar.

Tenha cuidado antes de baixar arquivos!

Como você pode ver, até mesmo um simples arquivo PDF pode colocar seu dispositivo nas mãos de invasores. É por isso que você não deve baixar arbitrariamente todos os arquivos que vê na Internet. Não importa o quão seguros você pense que eles são, tome cuidado!

Antes de baixar um arquivo, você pode tomar algumas precauções, como certificar-se de que o site do qual você está baixando é confiável e verificar o arquivo com um verificador de arquivos online .