Não há uma maneira fácil de determinar se você está usando um PC infectado com um trojan de acesso remoto (RAT) ou um PC limpo. Portanto, saber como evitar ataques de trojan de acesso remoto será de grande ajuda para evitar que seu PC seja infectado por malware RAT.

Então, vamos descobrir o que é um ataque RAT, por que os agentes de ameaças realizam esses ataques e como evitá-los.

O que é Trojan de acesso remoto (RAT)?

Trojan de acesso remoto (RAT) é um tipo de malware que permite que invasores controlem remotamente o seu computador.

Com um RAT, os invasores podem fazer o que quiserem em sua máquina, incluindo visualizar e baixar arquivos, fazer capturas de tela, gravar pressionamentos de teclas, roubar senhas e até mesmo enviar comandos à máquina para realizar ações específicas.

Como os RATs dão aos invasores controle quase total sobre as máquinas infectadas, os agentes de ameaças os utilizam para atividades maliciosas, como espionagem, roubo financeiro e crimes cibernéticos.

Por que os hackers realizam ataques RAT?

Um invasor pode ter controle administrativo total sobre o computador alvo com a ajuda de um programa RAT. Como resultado, um invasor pode facilmente:

- Instalar ransomware ou outros programas de malware no seu computador.

- Leia, baixe, exclua, edite ou implante dados em seu sistema.

- Controle sua webcam e microfone.

- Monitore suas atividades online aproveitando os keyloggers .

- Roube informações confidenciais, como números de segurança social, nomes de usuário, senhas e informações de cartão de crédito.

- Faça capturas de tela de computadores remotos.

- Sustente ataques distribuídos de negação de serviço (DDOS) instalando RATs em vários PCs e usando esses PCs para inundar servidores de destino com tráfego falso.

Hoje, os agentes de ameaças também estão usando RATs para extrair criptomoedas. Como um programa trojan de acesso remoto pode se disfarçar como um programa legítimo, ele pode ser facilmente instalado no seu computador sem o seu conhecimento.

Como o RAT é instalado no PC?

Então, como um RAT pode ser instalado em um PC? Como qualquer outro programa de malware, os trojans de acesso remoto podem entrar no seu PC de várias maneiras.

Trojans de acesso remoto podem acompanhar downloads aparentemente legítimos solicitados por usuários de sites maliciosos, como videogames, aplicativos de software, imagens, arquivos torrent, plug-ins, etc.

Anexos de e-mail criados, e-mails de phishing e links da web em sites maliciosos também podem enviar programas RAT para PCs.

Trojans de acesso remoto populares e de longa data incluem Back Orifice, Poison-Ivy, SubSeven e Havex.

Como prevenir ataques RAT

Aqui estão algumas maneiras comprovadas que podem protegê-lo contra ataques de RAT.

1. Instale um programa antimalware

Embora os RATs possam ser difíceis de detectar e remover, uma das melhores maneiras de se proteger contra eles é instalar um programa antimalware.

Os programas antimalware são projetados para detectar e remover malware, incluindo RATs.

A instalação de um programa antimalware pode ajudar a manter seu computador protegido contra RATs e outros malwares.

Além disso, você também deve manter seu programa antimalware atualizado, pois novas ameaças surgem constantemente.

2. Fortalecer o controle de acesso

Uma das maneiras mais eficazes de prevenir ataques RAT é fortalecer o controle de acesso. Isso torna mais difícil o acesso de usuários não autorizados a redes e sistemas.

Por exemplo, medidas de autenticação fortes, como autenticação de dois fatores e configurações de firewall mais rigorosas, podem ajudar a garantir que apenas usuários autorizados tenham acesso a dispositivos e dados. Isso reduzirá os danos que a infecção por SV pode causar.

3. Implemente o menor privilégio

Quando se trata de prevenção de RAT, um dos princípios essenciais a seguir é o princípio do menor privilégio (POLP).

Simplificando, este princípio afirma que os usuários devem ter apenas a quantidade mínima de tráfego necessária para realizar suas tarefas profissionais. Isso inclui direitos e privilégios.

Ao aplicar estritamente o princípio do menor privilégio, as organizações podem reduzir significativamente a probabilidade de um RAT assumir o controle total de um PC.

Além disso, se o princípio do menor privilégio for seguido corretamente, há uma limitação sobre o que um invasor RAT pode fazer ao PC.

4. Monitore o comportamento incomum do aplicativo

Os RATs geralmente se conectam a servidores remotos para receber comandos de invasores. Portanto, você poderá observar atividades de rede incomuns quando tiver um RAT em seu sistema.

Portanto, uma forma de ajudar a prevenir infecções de RAT é monitorar o comportamento dos aplicativos no sistema.

Por exemplo, você poderá ver aplicativos se conectando a portas ou endereços IP incomuns que não são usados pelo aplicativo. Você também poderá ver aplicativos transmitindo grandes quantidades de dados, quando normalmente não transmitem tantos dados.

Observar esses tipos de comportamento incomum pode ajudá-lo a detectar RATs antes que eles possam causar qualquer dano.

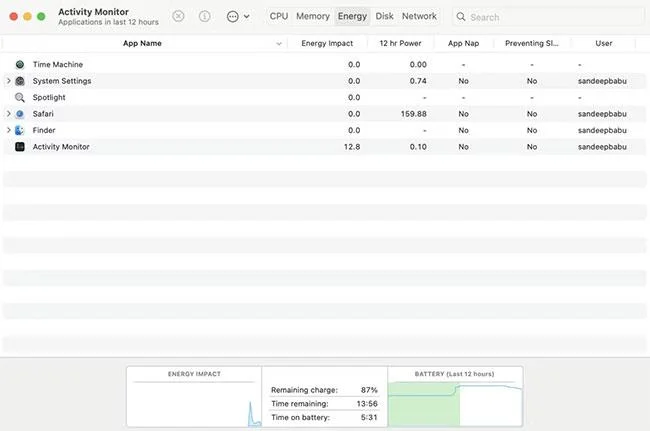

Basta abrir o Gerenciador de Tarefas em um PC com Windows ou o Monitor de Atividades em um Mac para verificar se algum aplicativo está sendo executado sem o seu conhecimento.

![Como prevenir ataques RAT e assumir o controle do seu PC Como prevenir ataques RAT e assumir o controle do seu PC]()

5. Use um sistema de detecção de intrusão

Você deve monitorar continuamente o tráfego da sua rede com a ajuda de um sistema de detecção de intrusão (IDS) confiável.

Os dois principais tipos de sistemas de detecção de intrusão incluem:

- Um sistema de detecção de intrusão baseado em host (HIDS) é instalado em um dispositivo específico.

- Sistemas de detecção de intrusão baseados em rede (NIDS) monitoram o tráfego de rede em tempo real

O uso de ambos os tipos de sistemas de detecção de intrusão cria um sistema de gerenciamento de eventos e informações de segurança (SIEM) que pode bloquear qualquer intrusão de software que contorne firewalls e programas anti-software.

6. Atualize seu sistema operacional, navegador e outros softwares comumente usados

Os agentes de ameaças muitas vezes exploram vulnerabilidades em sistemas operacionais e softwares desatualizados para obter acesso aos dispositivos das vítimas.

Ao manter seu sistema operacional, navegador da Web e outros programas comumente usados atualizados, você pode ajudar a fechar possíveis falhas de segurança que invasores possam usar para infectar seu PC com um RAT.

Você também deve instalar quaisquer atualizações de segurança para seu software antivírus e firewall assim que estiverem disponíveis.

7. Aplique o modelo Zero-Trust

O modelo de segurança Zero-Trust impõe identidade e autenticação rigorosas para acesso à rede.

Os princípios do modelo Zero-Trust incluem monitoramento e autenticação contínuos, menor privilégio para usuários e dispositivos, controle rígido de acesso a dispositivos e bloqueio de movimento lateral.

Portanto, adotar um modelo Zero-Trust pode ajudar a prevenir ataques RAT. Isso ocorre porque os ataques RAT geralmente usam movimentos laterais para infectar outros dispositivos na rede e obter acesso a dados confidenciais.

8. Participe de treinamentos em segurança cibernética

Links suspeitos e sites maliciosos são as principais causas de distribuição de malware.

Se você não quer ser vítima, nunca abra anexos de e-mail. E você deve sempre baixar programas de software, imagens e videogames dos sites originais.

Além disso, você deve participar regularmente de treinamentos em segurança cibernética para aprender sobre as técnicas mais recentes de detecção de ameaças de malware.

Treinar os funcionários sobre as melhores práticas de segurança cibernética para evitar ataques de phishing e engenharia social pode ajudar as organizações a prevenir infecções por RAT.

Com malware, é melhor prevenir do que remediar. Fornecer treinamento de conscientização de segurança a indivíduos e organizações para evitar ataques RAT.