Após o ataque cibernético do malware WannaCry , pesquisadores de segurança cibernética descobriram o malware EternalRocks, que teria capacidades de ataque mais fortes do que o WannaCry.

A forma como o EternalRocks funciona é explorar vulnerabilidades no protocolo de compartilhamento de arquivos SMB nos sistemas operacionais Windows, espalhando-se assim para os computadores. No entanto, enquanto o WannaCry explorou apenas duas vulnerabilidades, EternalBlue e DoublePulsar, o EternalRocks explorou até sete vulnerabilidades.

1. O malware EternalRocks ataca computadores

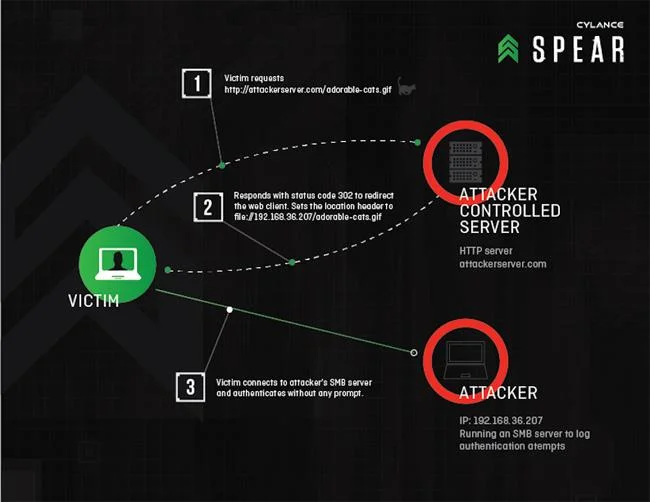

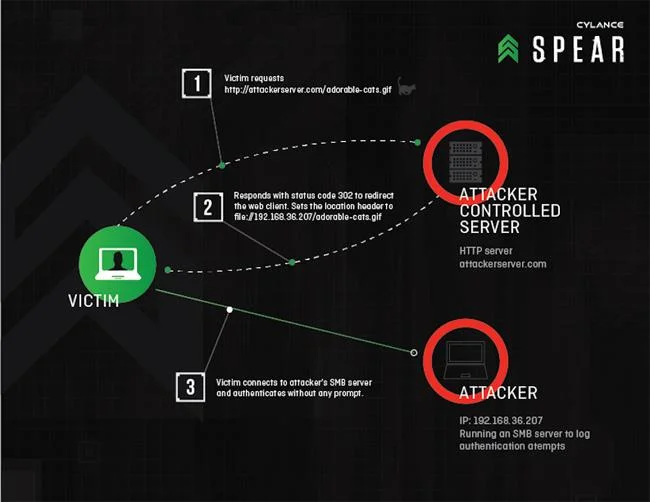

A forma como o EternalRocks funciona é semelhante ao Wanna Cry, que consiste em explorar vulnerabilidades no protocolo de compartilhamento de dados em computadores Windows, o Microsoft Windows Server Message Block.

Mais perigoso, esse código malicioso opera secretamente, dificultando a detecção de softwares ou programas antivírus e de detecção de malware. As 7 vulnerabilidades que o EternalRocks explora e usa mostram ainda mais o quão perigoso é esse tipo de malware em afetar o sistema de segurança da rede.

- EternalBlue: minerador SMBv1.

- EternalRomance: exploração SMBv1.

- Campeão Eterno: minerador SMBv2.

- EternalSynergy: minerador SMBv3.

- SMBTouch: ferramenta de reconhecimento para pequenas e médias empresas.

- ArchTouch: ferramenta de reconhecimento SMB.

- DoublePulsar: ferramenta de reconhecimento SMB.

DoublePulsar ArchTouch, SMB Touch são 3 ferramentas de reconhecimento SMB para verificar portas SMB. Enquanto isso, quatro vulnerabilidades, EternalBlue, EternalChampion, EternalSynergy e EternalRomance, aumentam a possibilidade de computadores Windows serem mais vulneráveis a ataques.

O especialista em segurança cibernética Miroslav Stampar disse que o EternalRocks tem a capacidade de controlar todos os computadores afetados, para expandir a escala do ataque à maioria dos computadores em todo o mundo.

2. Como prevenir o malware EternalRocks

Até agora, EternalRocks ainda está em um estado operacional “oculto” e “silencioso”, então como prevenir e destruir EternalRocks como Wanna Cry ainda não foi descoberto pelos pesquisadores de segurança cibernética. No entanto, os usuários devem usar métodos de prevenção antes de se tornarem vítimas do EternalRocks.

Você pode usar maneiras de prevenir o malware WannaCry que LuckyTemplates introduziu em artigos anteriores. Precisamos atualizar o software antivírus e de detecção de malware para computadores. Em particular, você precisa atualizar os patches mais recentes para Windows fornecidos pela Microsoft.

Além disso, você também pode fechar a porta 445 no Windows para evitar códigos maliciosos. Os leitores podem consultar o artigo Como fechar a porta/porta 445 no Windows 2000/XP/2003 para o Windows 10 para evitar o ransomware WannaCry .