O processo de identificação de ameaças novas e emergentes à segurança cibernética nunca termina – e em junho de 2023, o BitDefender Labs descobriu um malware direcionado a sistemas que usam conexões de rede remota de desktop de 2022.

Se você usar o Remote Desktop Protocol (RDP) , é importante determinar se você é um alvo e se seus dados foram roubados. Felizmente, existem vários métodos que você pode usar para prevenir infecções e remover o RDStealer do seu PC.

O que é RDStealer? Como você foi direcionado?

RDStealer é um malware que tenta roubar credenciais e dados infectando um servidor RDP e monitorando suas conexões remotas. O RDStealer é implantado com Logutil, um backdoor usado para infectar desktops remotos e permitir acesso persistente por meio da instalação do RDStealer no lado do cliente.

Se o malware detectar que uma máquina remota está conectada ao servidor e o Client Drive Mapping (CDM) estiver ativado, o malware verificará o conteúdo da máquina e procurará arquivos como bancos de dados confidenciais, senha KeePass, senha salva do navegador e SSH privado. chave. Ele também coleta pressionamentos de tecla e dados da área de transferência.

O RDStealer pode direcionar seu sistema independentemente de ser do lado do servidor ou do cliente. Quando o RDStealer infecta uma rede, ele cria arquivos maliciosos em pastas como "%WinDir%\System32" e "%PROGRAM-FILES%" que normalmente são excluídos durante verificações de malware em todo o sistema.

De acordo com o Bitdefender, o malware se espalha por diversos vetores. Além do vetor de ataque CDM, as infecções do RDStealer podem ter origem em anúncios infectados na web, anexos de e-mail maliciosos e campanhas de engenharia social . O grupo responsável pelo RDStealer parece ser particularmente sofisticado, portanto novos vetores de ataque – ou formas melhoradas de RDStealer – poderão aparecer no futuro.

Se você usa a área de trabalho remota via RDP, sua aposta mais segura é presumir que o RDStealer infectou seu sistema. Embora o vírus seja muito inteligente para ser facilmente identificado manualmente, você pode prevenir o RDStealer melhorando os protocolos de segurança em seus sistemas servidor e cliente e realizando verificações de vírus em todo o sistema sem exclusões desnecessárias.

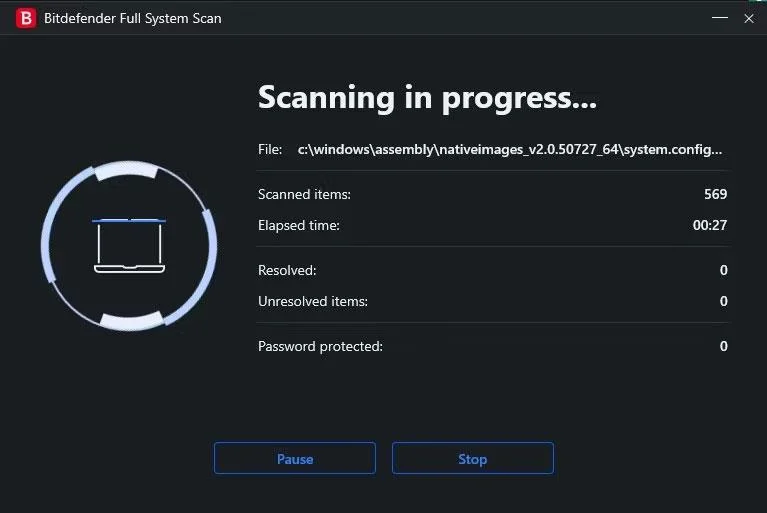

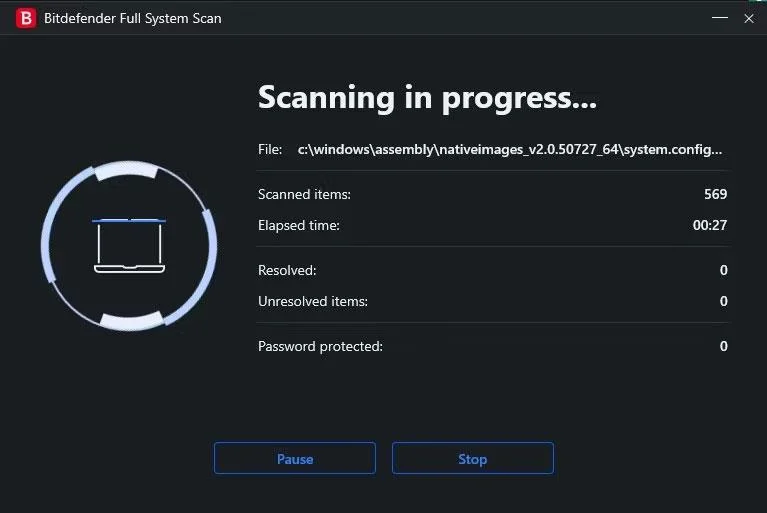

Execute uma verificação completa do sistema no Bitdefender

Você fica especialmente vulnerável ao RDStealer se estiver usando um sistema Dell, pois ele parece ter como alvo específico os computadores fabricados pela Dell. O malware foi intencionalmente projetado para se disfarçar em pastas como "Program Files\Dell\CommandUpdate" e usar domínios de comando e controle como "dell-a[.]ntp-update[. ]com".

Proteja a área de trabalho remota contra RDSealer

A coisa mais importante que você pode fazer para se proteger contra o RDSealer é ser cauteloso ao navegar na web. Embora não haja muitos detalhes sobre como o RDStealer se espalha além das conexões RDP, deve-se tomar cuidado para evitar quase qualquer vetor de infecção.

Use autenticação multifator

Você pode melhorar a segurança das conexões RDP implementando práticas recomendadas como autenticação multifator (MFA). Ao exigir um método de autenticação secundário para cada login, você pode evitar muitos tipos de ataques RDP. Outras práticas recomendadas, como a implementação de autenticação em nível de rede (NLA) e o uso de VPNs , também podem tornar seu sistema menos atraente e vulnerável a comprometimentos.

Criptografar e fazer backup de dados

O RDStealer rouba dados com eficácia - e além do texto simples encontrado na área de transferência e obtido no keylogging, ele também pesquisa arquivos como os bancos de dados de senhas KeePass. Embora não haja pontos positivos nos dados roubados, você pode ter certeza de que será difícil lidar com quaisquer dados roubados se você for cuidadoso ao criptografar seus arquivos.

Criptografar arquivos é uma tarefa relativamente simples com as instruções corretas. Também é extremamente eficaz na proteção de arquivos, pois os hackers precisarão passar por um processo difícil para descriptografar arquivos criptografados. Embora seja possível descriptografar arquivos, é mais provável que os hackers avancem para alvos mais fáceis – e, como resultado, você fica completamente descomprometido. Além da criptografia, você também deve fazer backup regularmente dos seus dados para evitar perder o acesso posteriormente.

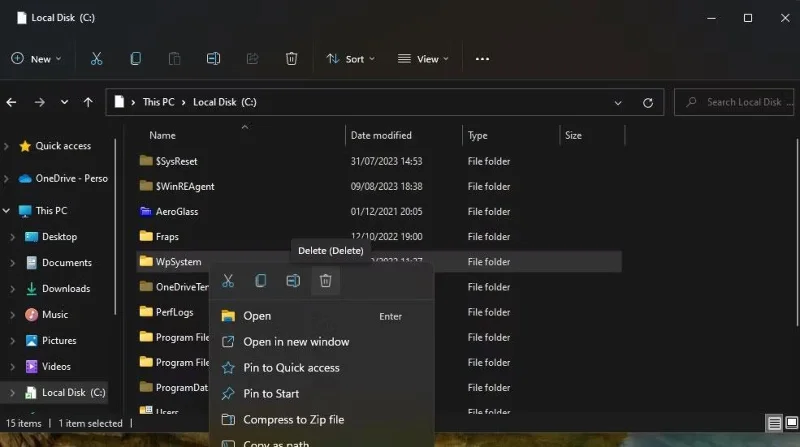

Configure o software antivírus corretamente

Configurar o software antivírus corretamente também é importante se você deseja proteger seu sistema. O RDStealer aproveita o fato de que muitos usuários excluem pastas inteiras em vez de arquivos sugeridos especificamente, criando arquivos maliciosos nessas pastas. Se quiser que seu software antivírus encontre e remova o RDStealer, você precisará alterar as exclusões para incluir apenas arquivos especificamente recomendados.

![Como proteger a área de trabalho remota do malware RDStealer Como proteger a área de trabalho remota do malware RDStealer]()

Gerenciar exceções de antivírus no Bitdefender

Para referência, RDStealer cria arquivos maliciosos em pastas (e suas respectivas subpastas), incluindo:

- %WinDir%\System32\

- %WinDir%\System32\wbem

- %WinDir%\segurança\banco de dados

- %PROGRAM_FILES%\f-secure\psb\diagnóstico

- %PROGRAM_FILES_x86%\dell\commandupdate\

- %PROGRAM_FILES%\dell\md software de armazenamento\md utilitário de configuração\

Você deve ajustar as exclusões de verificação de vírus de acordo com as diretrizes recomendadas pela Microsoft. Exclua apenas os tipos de arquivos e pastas específicos listados e não exclua as pastas pai. Verifique se o seu software antivírus está atualizado e execute uma verificação completa do sistema.

Atualize as últimas notícias de segurança

Embora a equipe de desenvolvimento do Bitdefender tenha permitido que os usuários protegessem seus sistemas do RDStealer, não é o único malware com o qual você precisa se preocupar – e há sempre a possibilidade de que ele evolua de novas maneiras e surpresas. Uma das etapas mais importantes que você pode tomar para proteger seus sistemas é manter-se informado sobre as últimas notícias sobre ameaças emergentes à segurança cibernética.