Recentemente, o sequestro de contas bancárias, Facebook, Gmail,... fez soar o sinal de alerta sobre o roubo de informações pessoais. E a causa desse sequestro é o malware disfarçado de extensão do navegador Chrome, roubando informações de contas de computadores pessoais.

Pode-se observar que o método de roubo de informações dos hackers desta vez é muito mais sofisticado, contornando o Google e aproveitando extensões falsas para roubar facilmente informações pessoais. Então, como podemos ser cautelosos e evitar a instalação de extensões que contenham malware e malware para roubo de informações?

1. Verifique o software antes de instalar:

A maneira mais rápida de atacar e infectar malware é através de software pirata online. Tenha cuidado com softwares ou arquivos crackeados que aparecem amplamente na Internet. É necessário encontrar software em fontes oficiais, o site inicial do software. Além disso, antes de instalar o software, os usuários devem verificar se há vírus para decidir se devem usá-lo ou não.

Podemos usar o site Virustotal para verificar arquivos, para determinar a segurança do arquivo de instalação através de scanners de software populares como McAfee, Symantec, Kaspersky, AVG, BitDefender,...

2. Tenha cuidado com plug-ins estranhos na Chrome Web Store:

Conforme mencionado acima, o atual ataque e sequestro de contas pessoais online começou a partir de uma extensão falsa, instalada no Chrome. Os usuários receberão um link para instalar o plug-in na Chrome Web Store para que possam continuar trabalhando e, claro, ninguém suspeitará que a extensão é falsa.

![Como proteger sua conta bancária, Facebook,... contra apropriação indébita Como proteger sua conta bancária, Facebook,... contra apropriação indébita]()

No entanto, na realidade hoje, o número de extensões falsas que existem é muito grande. Mais perigosamente, todos esses tipos de extensões usam nomes bastante semelhantes à versão real, deixando os usuários “presos” se não verificarem com cuidado. Portanto, antes de decidir instalar uma determinada extensão, verifique o nome, o nome do autor e o número de estrelas de avaliação para evitar produtos falsificados.

3. Não instale extensões de fontes fora da Chrome Web Store:

Assim como existem dezenas de perigos ao instalar software de fontes desconhecidas, extensões de fontes fora da Chrome Web Store são igualmente arriscadas. Quer você seja um especialista em tecnologia ou não, é melhor não instalar extensões de outras fontes “flutuantes”, exceto a Chrome Web Store.

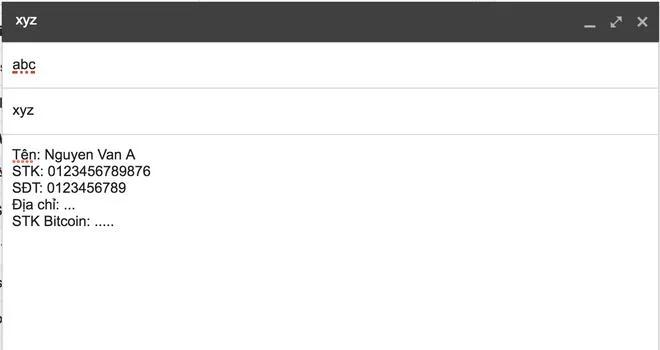

4. Não exiba muitas informações pessoais no e-mail:

Todos os serviços de e-mail atuais têm uma seção de assinatura para que os usuários possam inserir qualquer informação pessoal, como nome, empresa, número de telefone e até mesmo número de conta,...

No entanto, o risco potencial de ataque à conta pode resultar das informações exibidas no seu e-mail que você considera extremamente normais, para que outras pessoas possam contatá-lo facilmente quando necessário. Os hackers têm técnicas, profissionalismo e sofisticação suficientes para penetrar nessas contas pessoais, e tudo desaparece em apenas alguns segundos.

Portanto, evite deixar muitas informações pessoais na seção de notas abaixo do conteúdo da mensagem, conforme mostrado abaixo.

![Como proteger sua conta bancária, Facebook,... contra apropriação indébita Como proteger sua conta bancária, Facebook,... contra apropriação indébita]()

Além de as contas pessoais serem as mais sujeitas a sequestro de contas, e-mails e contas administrativas pertencentes ao sistema interno da empresa não são exceção neste ataque. Neste caso, as empresas devem utilizar 2 tipos de segurança do sistema, incluindo código de proteção OTP e login VPN para poder fixar o endereço IP permitido de acesso, a senha de acesso VPN na forma de senha de conexão corresponde ao código OTP.

![Como proteger sua conta bancária, Facebook,... contra apropriação indébita Como proteger sua conta bancária, Facebook,... contra apropriação indébita]()

Com as capacidades de ataque cada vez mais sofisticadas dos hackers, não há outra maneira senão aumentar a nossa vigilância contra qualquer software ou extensão. Você deve verificar cuidadosamente o software antes de instalar e não revelar muitas informações pessoais se não quiser ser vítima de sequestro de conta.

Espero que este artigo seja útil para você!