Se você abrir qualquer documento individual e vir que esse documento tem a extensão [8_random_characters]-[4_random_characters]-[4_random_characters]-[8_random_characters]-[12_random_characters].osiris . É muito possível que o seu computador tenha sido atacado pelo ransomware Locky.

Para entender melhor o ransomware, os leitores podem consultar mais informações aqui.

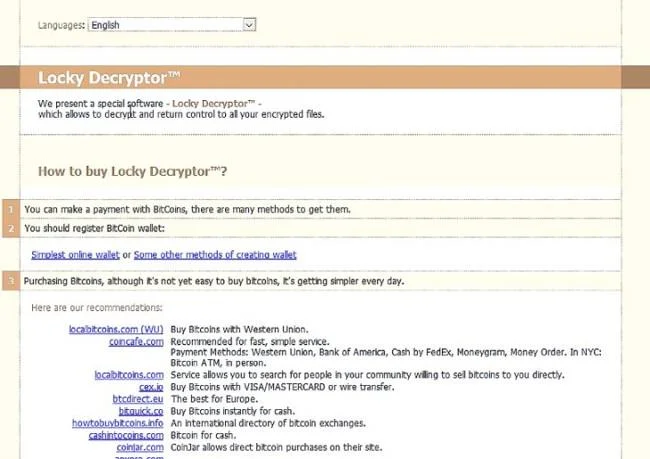

Locky é um ransomware de criptografia de arquivos, ele criptografará documentos pessoais que detectar nos computadores das "vítimas" atacadas por ele, usando a chave RSA-2048 (algoritmo de criptografia AES CBC 256-bit), exibirá então uma mensagem dizendo que para descriptografar os dados que você precisa para pagar cerca de 2,5 Bitcoins, ou aproximadamente US$ 1.880.

As instruções são "empacotadas" nos computadores das vítimas em 3 arquivos: OSIRIS.html, OSIRIS_ [4_digit_number].html e OSIRIS.bmp.

![Como remover completamente o vírus *.OSIRIS - Ransomware Locky? Como remover completamente o vírus *.OSIRIS - Ransomware Locky?]()

![Como remover completamente o vírus *.OSIRIS - Ransomware Locky? Como remover completamente o vírus *.OSIRIS - Ransomware Locky?]()

1. Como o ransomware Locky OSIRIS ataca seu computador?

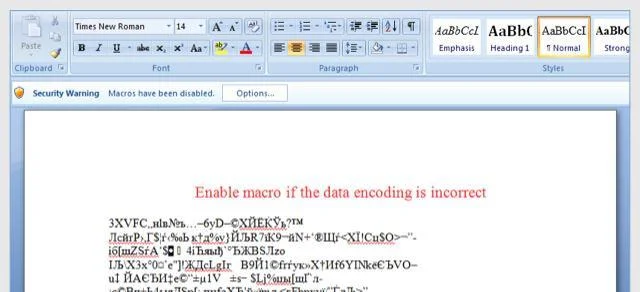

O ransomware Locky é “distribuído” através de e-mails de spam contendo anexos ou links para sites maliciosos. Os cibercriminosos são e-mails de spam com informações de cabeçalho falsas, fazendo com que os usuários acreditem que se trata de um e-mail de empresas DHL ou FedEx.

Ou, ao instalar determinado software, os usuários instalam software falso adicional de forma invisível, sem o seu conhecimento.

![Como remover completamente o vírus *.OSIRIS - Ransomware Locky? Como remover completamente o vírus *.OSIRIS - Ransomware Locky?]()

2. O que é OSIRIS – ransomware Locky?

O ransomware Locky tem como alvo todas as versões do Windows, incluindo Windows 10, Windows Vista, Windows 8 e Windows 7. Este tipo de Ransomware usa uma forma bastante especial de criptografar arquivos do usuário, ele usa métodos de criptografia AES-265 e RSA para garantir que as vítimas não tenham escolha.

Quando o ransomware Locky é instalado no seu computador, ele cria nomes executáveis aleatórios na pasta %AppData" ou na pasta %LocalAppData" . Este executável é iniciado e começa a verificar todas as unidades do seu computador para criptografar arquivos de dados.

O Ransomeware Lock procurará arquivos com extensões específicas para criptografar. Os arquivos criptografados incluem documentos e arquivos importantes como .doc, .docx, .xls, .pdf e alguns outros. Quando os arquivos são detectados, ele adiciona novas extensões aos nomes dos arquivos (ezz, .exx, .7z.encrypted).

Abaixo está uma lista de extensões de arquivo que o ransomware tem como alvo:

.sql, .mp4, .7z, .rar, .m4a, .wma, .avi, .wmv, .csv, .d3dbsp, .zip, .sie, .sum, .ibank, .t13, .t12, .qdf , .gdb, .tax, .pkpass, .bc6, .bc7, .bkp, .qic, .bkf, .sidn, .sidd, .mddata, .itl, .itdb, .icxs, .hvpl, .hplg, . hkdb, .mdbackup, .syncdb, .gho, .cas, .svg, .map, .wmo, .itm, .sb, .fos, .mov, .vdf, .ztmp, .sis, .sid, .ncf, .menu, .layout, .dmp, .blob, .esm, .vcf, .vtf, .dazip, .fpk, .mlx, .kf, .iwd, .vpk, .tor, .psk, .rim, .w3x , .fsh, .ntl, .arch00, .lvl, .snx, .cfr, .ff, .vpp_pc, .lrf, .m2, .mcmeta, .vfs0, .mpqge, .kdb, .db0, .dba, . rofl, .hkx, .bar, .upk, .das, .iwi, .litemod, .asset, .forge, .ltx, .bsa, .apk, .re4, .sav, .lbf, .slm, .bik, .epk, .rgss3a, .pak, .big, carteira, .wotreplay, .xxx, .desc, .py, .m3u, .flv, .js, .css, .rb, .png, .jpeg, .txt, .p7c, .p7b, .p12, .pfx, .pem, .crt, .cer, .der, .x3f, .srw, .pef, .ptx, .r3d, .rw2, .rwl, .raw, .raf , .orf, .nrw, .mrwref, .mef, .erf, .kdc, .dcr, .cr2, .crw, .bay, .sr2, .srf, .arw, .3fr, .dng, .jpe, . jpg, .cdr, .indd, .ai, .eps, .pdf, .pdd, .psd, .dbf, .mdf, .wb2, .rtf, .wpd, .dxg, .xf, .dwg, .pst, .accdb, .mdb, .pptm, .pptx, .ppt, .xlk, .xlsb, .xlsm, .xlsx, .xls, .wps, .docm, .docx, .doc, .odb, .odc, .odm , .odp, .ods, .odt

Depois que os arquivos são criptografados com a extensão .osiris, o ransomware Locky pode criar um arquivo OSIRIS.html , OSIRIS_[4_digit_number].html ou OSIRIS.bmp para cada pasta com arquivos criptografados e em computadores Windows.

Esses arquivos estão localizados em cada pasta que contém arquivos criptografados, bem como na pasta Inicialização, que contém programas que são exibidos automaticamente quando os usuários fazem login. Esses arquivos conterão informações sobre como acessar sites de pagamento e receber seus arquivos de volta.

Na maioria dos casos, o ransomware Locky irá sequestrar a extensão .EXE, quando você iniciar um executável ele tentará excluir Shadow Volume Copies no computador.

Depois de concluir a criptografia dos arquivos de dados, todas as cópias de sombra do seu computador serão excluídas. Ele não permite que os usuários usem Shadow Volume Copies para restaurar arquivos criptografados.

3. O seu computador foi atacado pelo ransomware Locky - OSIRIS?

Quando o ransomware Lock ataca seu computador, ele verifica todas as unidades do sistema para encontrar os arquivos que visa, criptografa esses arquivos e adiciona a extensão .osiris aos arquivos.

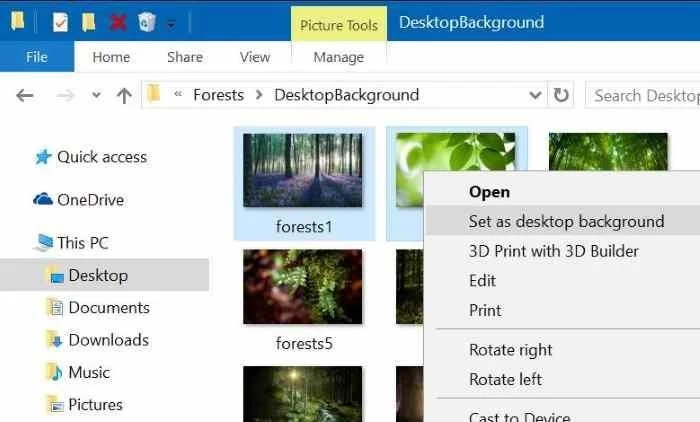

Depois que os arquivos forem criptografados, você não poderá mais abri-los com os mesmos programas em que normalmente os abre. Além disso, quando o ransomware Locky terminar de criptografar os arquivos da vítima, ele também alterará o papel de parede do computador da vítima.

Ele também exibirá uma nota de resgate como HTML em seu navegador padrão. Essas notas incluem instruções sobre como se conectar ao serviço Decrypt, onde você pode saber mais sobre o que aconteceu com seus arquivos e como pagar.

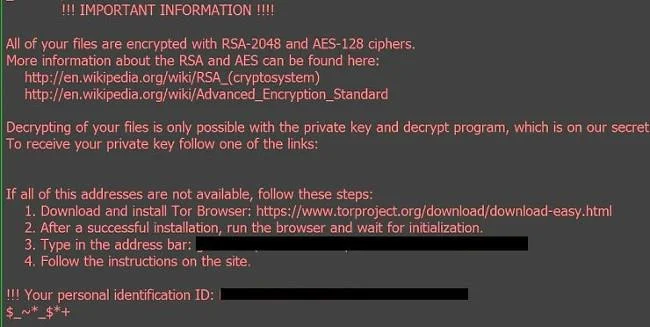

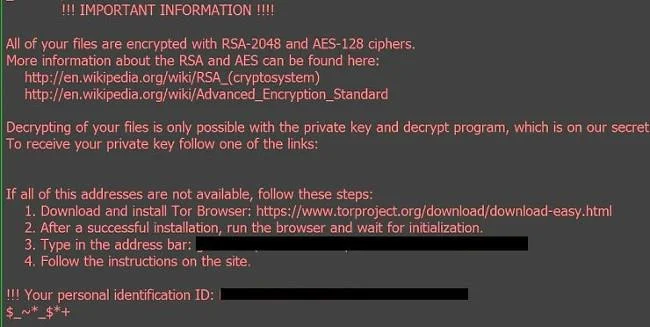

O Ransomware Locky exibirá a seguinte mensagem:

INFORMAÇÃO IMPORTANTE !!!!

Todos os seus arquivos são criptografados com cifras RSA-2048 e AES-128.

Mais informações sobre RSA e AES podem ser encontradas aqui:

hxxps://en.wikipedia.org/wiki/RSA_(sistema criptográfico)

hxxps://en.wikipedia.org/wiki/Advanced_Encryption_Standard

A descriptografia de seus arquivos só é possível com a chave privada e o programa de descriptografia, que está em nosso servidor secreto.

Para receber sua chave privada siga um dos links:

[editado]

Se todos esses endereços não estiverem disponíveis, siga estas etapas:

1. Baixe e instale o navegador Tor: hxxps://www.torproject.org/download/download-easy.html

2. Após uma instalação bem-sucedida, execute o navegador e aguarde a inicialização.

3. Digite na barra de endereço: [editado]

4. Siga as instruções do site.

!!! Seu ID de identificação pessoal: [editado]

4. É possível descriptografar arquivos criptografados pelo ransomware Locky?

No momento, não é possível recuperar arquivos criptografados com a extensão .osiris.

A característica mais notável do ransomware Locky é a maneira como ele criptografa os arquivos do usuário. Especificamente, ele usa métodos de criptografia AES-265 e RSA – para garantir que o usuário “atacado” não tenha outra escolha a não ser comprar a chave privada.

A chave pública RSA pode ser descriptografada com sua chave privada correspondente. O motivo é porque a chave AES fica oculta ao usar a criptografia RSA e a chave RSA privada não está disponível, descriptografando os arquivos não é viável.

E como é necessária uma chave privada para desbloquear ficheiros encriptados, que estão disponíveis através do crime cibernético, as vítimas podem ser atraídas a comprar e pagar taxas exorbitantes.

4.1. Use o software para recuperar arquivos criptografados pelo ransomware Locky

Opção 1: Use ShadowExplorer para recuperar arquivos criptografados pelo ransomware Locky

1. Baixe o ShadowExplorer para o seu computador e instale.

Baixe ShadowExplorer para o seu dispositivo e instale-o aqui.

2. Depois de baixar e instalar o ShadowExplorer, você pode consultar as instruções para restaurar arquivos com o ShadowExplorer no vídeo abaixo:

Opção 2. Use software de recuperação de arquivos para recuperar arquivos criptografados pela extensão .osiris

Quando a extensão .osiris criptografa qualquer arquivo, primeiro ela copia esse arquivo, criptografa o arquivo que copia e exclui o arquivo original. Portanto, para corrigir arquivos criptografados pela extensão .osiris, você pode usar um software de recuperação de arquivos como:

Baixe o Recuva para o seu dispositivo e instale-o aqui .

Consulte as etapas para recuperar arquivos criptografados com Recuva no vídeo abaixo:

- Assistente de recuperação de dados EaseUS grátis:

Baixe o EaseUS Data Recovery Wizard gratuitamente para o seu computador e instale aqui.

Baixe o R-Studio para o seu dispositivo e instale-o aqui.

5. Como remover a extensão .osiris?

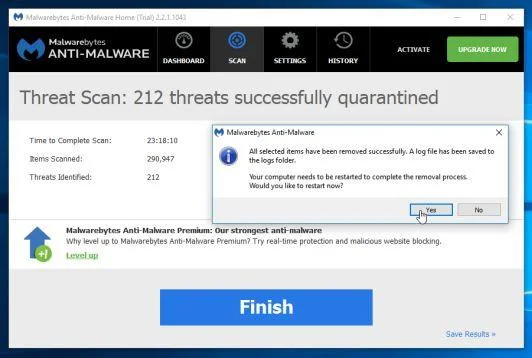

Passo 1: Use o Malwarebytes Anti-Malware Free para remover o vírus “Seus arquivos pessoais estão criptografados”

Malwarebytes Anti-Malware Free é um software gratuito que ajuda a detectar e remover vestígios de software malicioso (malware), incluindo worms, trojans, rootkits, rogues, discadores, spyware e alguns outros softwares.

É importante que o Malwarebytes Anti-Malware seja executado lado a lado com outros softwares antivírus sem conflitos.

1. Baixe o Malwarebytes Anti-Malware Free para o seu computador e instale.

Baixe o Malwarebytes Anti-Malware Free para o seu dispositivo e instale-o aqui.

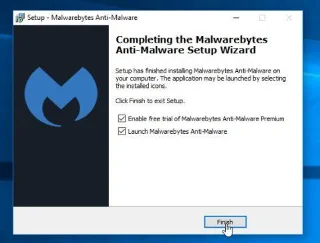

2. Assim que o download for concluído, feche todos os programas e clique duas vezes no ícone chamado mbam-setup para iniciar o processo de instalação do Malwarebytes Anti-Malware.

Neste momento, a caixa de diálogo Controle de Conta de Usuário aparecerá na tela perguntando se você deseja executar o arquivo ou não. Clique em Sim para continuar.

![Como remover completamente o vírus *.OSIRIS - Ransomware Locky? Como remover completamente o vírus *.OSIRIS - Ransomware Locky?]()

3. Ao iniciar o processo de instalação, a janela do Assistente de configuração do Malwarebytes Anti-Malware aparece na tela, siga as instruções na tela para instalar o Malwarebytes Anti-Malware.

![Como remover completamente o vírus *.OSIRIS - Ransomware Locky? Como remover completamente o vírus *.OSIRIS - Ransomware Locky?]()

Para instalar o Malwarebytes Anti-Malware, clique no botão Avançar até que a última janela apareça, clique em Concluir.

![Como remover completamente o vírus *.OSIRIS - Ransomware Locky? Como remover completamente o vírus *.OSIRIS - Ransomware Locky?]()

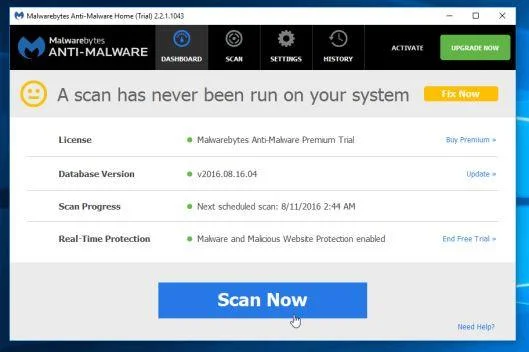

4. Após a conclusão da instalação, o Malwarebytes Anti-Malware será aberto automaticamente. Para iniciar o processo de verificação do sistema, clique no botão Verificar agora.

![Como remover completamente o vírus *.OSIRIS - Ransomware Locky? Como remover completamente o vírus *.OSIRIS - Ransomware Locky?]()

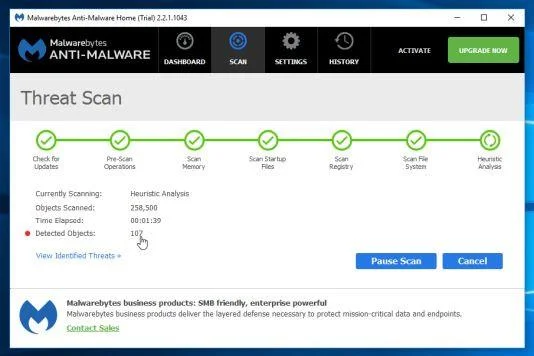

5. O Malwarebytes Anti-Malware começará a verificar o seu computador para encontrar e remover o malware .osiris.

![Como remover completamente o vírus *.OSIRIS - Ransomware Locky? Como remover completamente o vírus *.OSIRIS - Ransomware Locky?]()

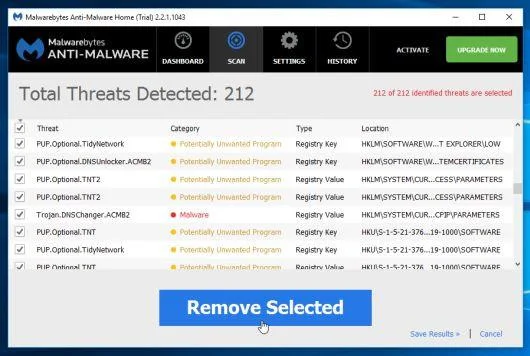

6. Após o término do processo, uma janela aparecerá na tela exibindo o software malicioso (malware) detectado pelo Malwarebytes Anti-Malware. Para remover softwares e programas maliciosos detectados pelo Malwarebytes Anti-Malware, clique no botão Remover selecionados .

![Como remover completamente o vírus *.OSIRIS - Ransomware Locky? Como remover completamente o vírus *.OSIRIS - Ransomware Locky?]()

7. O Malwarebytes Anti-Malware irá " colocar em quarentena " todos os arquivos maliciosos e chaves de registro que o programa detectar. Durante o processo de remoção desses arquivos, o Malwarebytes Anti-Malware pode solicitar que você reinicie o computador para concluir o processo. Sua tarefa é reiniciar o computador para concluir o processo.

![Como remover completamente o vírus *.OSIRIS - Ransomware Locky? Como remover completamente o vírus *.OSIRIS - Ransomware Locky?]()

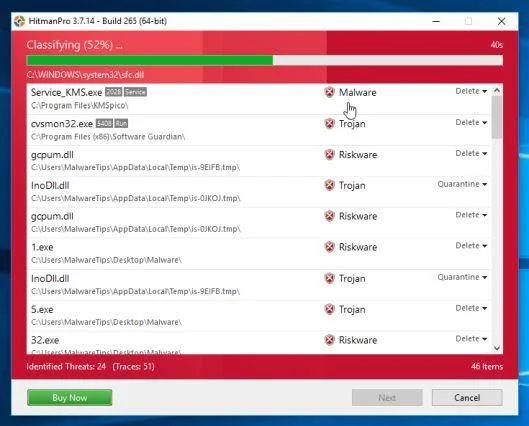

Passo 2: Use HitmanPro para remover o ransomware Locky

HitmanPro foi projetado para " resgatar " seu computador de malware como vírus, trojans, rootkits, ...) que entram ilegalmente no sistema. HitmanPro foi projetado para funcionar em paralelo com outros softwares de segurança sem causar conflitos. O programa fará a varredura em seu computador em 5 minutos e não o deixará lento.

1. Baixe o HtmanPro para o seu computador e instale.

Baixe o HtmanPro para o seu dispositivo e instale-o aqui.

2. Clique duas vezes no arquivo chamado “ HitmanPro.exe ” (se estiver usando a versão de 32 bits do Windows) ou “ HitmanPro_x64.exe ” (se estiver usando a versão de 64 bits do Windows).

Clique em Avançar para instalar o HitmanPro em seu computador.

![Como remover completamente o vírus *.OSIRIS - Ransomware Locky? Como remover completamente o vírus *.OSIRIS - Ransomware Locky?]()

3. HitmanPro começará a escanear seu computador para encontrar e remover arquivos maliciosos.

![Como remover completamente o vírus *.OSIRIS - Ransomware Locky? Como remover completamente o vírus *.OSIRIS - Ransomware Locky?]()

4. Após o término do processo, uma janela aparecerá na tela contendo uma lista de todos os programas maliciosos que o HitmanPro encontrou. Clique em Avançar para remover malware do seu sistema.

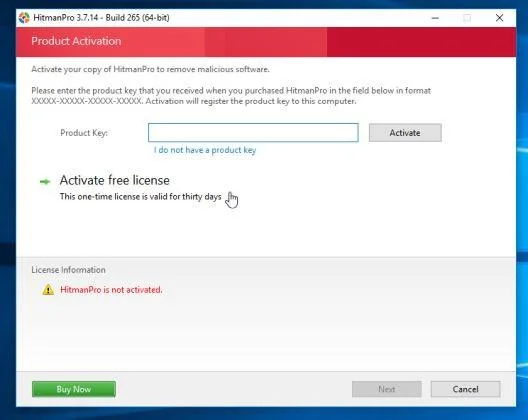

5. Clique no botão Ativar licença gratuita para testar o programa gratuitamente por 30 dias e remover todos os arquivos maliciosos do seu computador.

![Como remover completamente o vírus *.OSIRIS - Ransomware Locky? Como remover completamente o vírus *.OSIRIS - Ransomware Locky?]()

6. Como proteger seu computador do ransomware Locky?

Para proteger seu computador contra o ransomware Locky, é melhor instalar programas antivírus em seu computador e fazer backup regularmente de seus dados pessoais. Além disso, você pode usar alguns programas como HitmanPro.Alert para evitar que programas e softwares maliciosos (malware) criptografem arquivos no sistema.

Consulte as etapas para baixar e instalar HitmanPro.Alert no vídeo abaixo:

Consulte aqui alguns dos softwares antivírus mais eficazes para computadores Windows .

Consulte mais alguns artigos abaixo:

- O que fazer para lidar com o erro “Sem Internet após remoção de malware”?

Boa sorte!