O telefone celular é um gadget maravilhoso e marcou uma grande mudança em nossas vidas. Combinados com a Internet, os smartphones dão aos usuários acesso a uma enorme quantidade de dados sempre que necessário.

Infelizmente, esse acesso também torna os dados pessoais dos utilizadores vulneráveis a fugas externas. Embora possa parecer trivial, com apenas um pouco de informação, os criminosos cibernéticos podem induzi-lo a revelar dados mais valiosos, como dados bancários ou palavras-passe. Um desses métodos é chamado de phishing e está se tornando cada vez mais popular.

Embora fortes recursos de segurança estejam disponíveis em telefones iOS e Android, é difícil para os smartphones protegerem os usuários contra tentativas de phishing de criminosos cibernéticos. Não deixe seu smartphone causar perdas financeiras ou algo pior. Veja como você pode se proteger contra ataques de phishing em celulares.

Evite ataques de phishing através de telefones celulares

Phishing via mensagem de texto

![Como se proteger de ataques de phishing através de telefones celulares Como se proteger de ataques de phishing através de telefones celulares]()

Mensagens de texto são um dos métodos de comunicação mais populares – e isso torna as mensagens SMS um alvo atraente para muitos golpistas. O phishing por SMS – também conhecido como smishing – segue muitas regras típicas de phishing. Cada mensagem contém um URL da Internet, que geralmente leva você a uma cópia falsa do site real do seu banco ou a algum outro site que exija login. Ao fazer login em sua conta, você está, na verdade, fornecendo aos invasores as informações de que precisam. Às vezes, você será solicitado a baixar algo, permitindo que um invasor infecte o sistema com malware . A partir daí, o golpista tem as informações ou o controle de que precisa e você se torna oficialmente uma vítima.

Evitar ser enganado por esses golpes também é muito fácil. Esteja sempre alerta. Os golpistas vão brincar com sua ganância ou medo e tentar usá-los para forçá-lo a agir sem pensar. Reserve um momento para analisar as mensagens que você recebeu e tente identificar qualquer uma das seguintes características:

- Erros de ortografia, pontuação ou gramática.

- Falta de saudações específicas (ou seja, usar termos de endereço muito gerais em vez de indicar claramente o seu nome).

- A oferta era tão atraente que chegou a ser suspeita.

- Não lhe dá tempo para considerar, mas incentiva você a agir imediatamente.

- Esta empresa ou pessoa nunca entrou em contato com você dessa forma antes.

- O número chamador parece suspeito.

- Falta de informações pessoais: Empresas legítimas nunca solicitam informações por mensagem de texto.

É claro que os métodos da lista acima não são exaustivos e, se você tiver alguma dúvida, não aja como a mensagem pede e nunca toque em nenhum link da mensagem. Em vez disso, se for uma mensagem sobre uma conta que você possui, entre em contato diretamente com a empresa e não use um link ou número de telefone no texto. Se a mensagem disser que é do seu banco, use o número que está no verso do seu cartão ou visite o site do seu banco independentemente do seu navegador. Para serviços e autoridades fiscais, contacte-os através do número de telefone autorizado, endereço de e-mail ou website.

Quanto a ofertas suspeitamente atraentes, simplesmente ignore-as. Em geral, a vida não tem almoço grátis. Se você tiver certeza de que uma mensagem é uma fraude, bloqueie esse contato para que ele não tenha a chance de incomodá-lo novamente. Além disso, você pode informar esse número de telefone às autoridades competentes.

Chamadas de phishing

![Como se proteger de ataques de phishing através de telefones celulares Como se proteger de ataques de phishing através de telefones celulares]()

Um dos métodos de phishing mais comuns são as chamadas telefônicas diretas. O phishing por telefone - também conhecido como vishing - envolve um elemento humano e geralmente ataca de forma semelhante ao smishing. Isso significa que alguém fingirá ser funcionário de um banco, autoridade fiscal ou qualquer outra pessoa que esteja tentando obter informações valiosas.

Tal como acontece com todas as tentativas de phishing, existem várias maneiras de descobrir se uma chamada é legítima ou não.

- Você será solicitado a compartilhar seu PIN ou outras informações pessoais – seu banco nunca fará isso.

- As ofertas são surpreendentemente boas.

- O interlocutor está tentando fazer com que você aja sem pensar.

- O número chamador parece suspeito.

Esta lista não é exaustiva e, se você tiver alguma dúvida, é melhor recusar educadamente e desligar.

Então você precisa verificar novamente (ligar para um número oficial) antes de revelar qualquer informação pessoal. É uma ótima maneira de evitar possíveis fraudes. Não siga nenhuma instrução fornecida pelo chamador, a menos que tenha certeza absoluta de que é uma chamada legítima.

Como acontece com qualquer tentativa de phishing de texto que você descobrir, certifique-se de bloquear o contato do número com você e denuncie o número às autoridades.

Outros métodos de phishing precisam de atenção

Phishing nas redes sociais

Vivemos numa era conectada e as redes sociais são uma grande parte disso. No entanto, as redes sociais não são seguras. Contas anteriormente confiáveis podem ser hackeadas sem culpa sua, resultando no pagamento de um resgate ou no fornecimento de informações a golpistas.

Sempre tenha cuidado com mensagens de amigos que envolvam dinheiro ou mensagens que pareçam estranhas – especialmente se eles usarem um serviço de encurtamento de links como o bit.ly para ocultar o destino. Além disso, tenha cuidado com questionários de mídia social e outros jogos divertidos. Eles podem ser usados para coletar informações suas e até de seus amigos. O recente escândalo da Cambridge Analytica é um aviso claro sobre as informações que podem ser obtidas nas redes sociais.

Sites fraudulentos

Se você está atento a mensagens suspeitas, é menos provável que interaja diretamente com um site de phishing. No entanto, tenha sempre cuidado com sites que se disfarçam de reais, especialmente sites como bancos e lojas online.

Certifique-se sempre de verificar o URL em que você clicou. Por exemplo, http://www.bank.example.com não é o mesmo que http://www.bank.com - o primeiro link irá para uma página específica que se parece com o site de um banco.

Esses sinais são fáceis de detectar, mas também existem URLs que contêm diferenças menores, incluindo sublinhados e travessões. Como outro exemplo, www.my-bank.com e www.my_bank.com são dois sites muito diferentes - mas fáceis de confundir à primeira vista. Em caso de dúvida, não hesite em verificar e usar um URL conhecido.

Medidas preventivas

![Como se proteger de ataques de phishing através de telefones celulares Como se proteger de ataques de phishing através de telefones celulares]()

É difícil defender medidas de segurança convencionais contra phishing, simplesmente porque muitas vezes é apenas um telefonema que você recebe ou um site duvidoso que você visita. No entanto, existem maneiras de tentar garantir que você não fique preso.

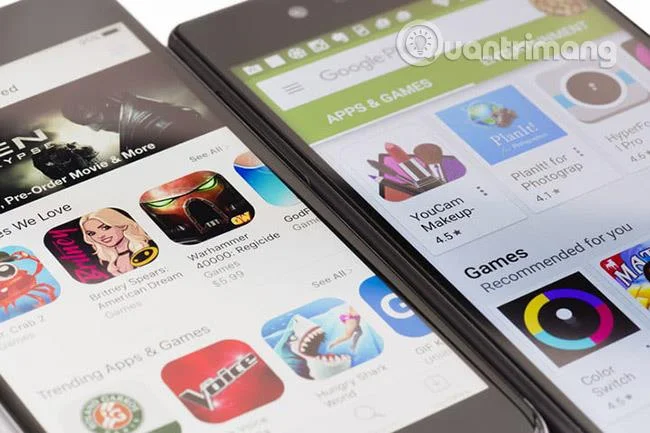

Instale apenas aplicativos de fontes confiáveis

Para evitar que aplicativos não autorizados capturem seus dados, é melhor baixar apenas aplicativos móveis de fornecedores confiáveis. Para quem possui telefones Android, escolha a Google Play Store, e para quem possui iPhones e iPads, a Apple App Store é a melhor escolha.

Embora alguns aplicativos de terceiros sejam legais, eles ainda apresentam certos riscos e um aplicativo malicioso pode atacar você a qualquer momento. Os recursos de segurança do Google e da Apple foram testados e comprovados. Claro que eles dão resultados muito bons. Se você usa Android, deve instalar um aplicativo antivírus para garantir a segurança .

Ative o identificador de chamadas ou outros serviços

Muitas operadoras agora oferecem um serviço gratuito que destaca possíveis chamadas fraudulentas, e muitos telefones agora possuem recursos de identificação de chamadas integrados. Esses serviços permitem que você relate chamadas fraudulentas para um banco de dados central. Se o seu telefone não tiver um integrado, considere baixar o aplicativo Devo responder para Android ou Truecaller para iOS.

Esteja alerta e pense sempre com cuidado

Nenhum conselho ou aplicativo substitui o bom senso, então sempre reserve um momento para refletir sobre o que está recebendo. Se algo parece suspeito, provavelmente é uma farsa. Se alguém estiver tentando pressioná-lo a tomar uma decisão rápida ou solicitar informações confidenciais, é mais provável que seja um golpista. Tenha cuidado e pense sempre com cuidado. Espero que você não seja vítima de nenhum golpe.

Ver mais: