O software Top Data Protector nos ajudará a bloquear pastas e arquivos para aumentar a segurança. Existem muitas maneiras de proteger pastas em seu computador , como usar métodos existentes ou usar software adicional de senha de pasta como Top Data Protector, por exemplo. Podemos facilmente criar senhas para pastas ou proteger contra ransomware. O artigo abaixo irá guiá-lo sobre como usar o Top Data Protector.

Instruções para usar o Top Data Protector

Passo 1:

Os usuários acessam o link abaixo para baixar o software Top Data Protector para o computador e prosseguir com a instalação.

Passo 2:

Na primeira interface do software, criaremos uma conta utilizando Top Data Protector . Preencha as informações e clique em Criar conta abaixo.

Etapa 3:

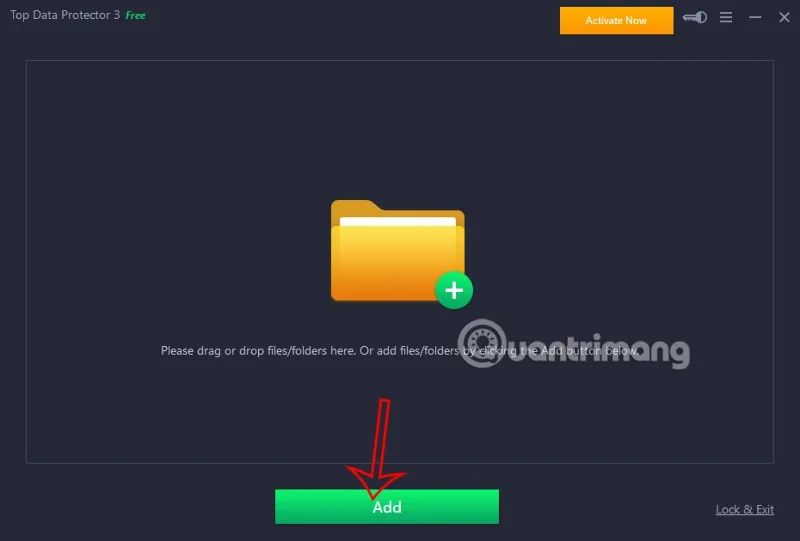

Em seguida, o usuário verá a interface principal para adicionar pastas ou arquivos que deseja proteger. Clique em Adicionar ou arraste e solte a pasta para proteger na interface.

![Como usar o Top Data Protector para proteger arquivos e pastas Como usar o Top Data Protector para proteger arquivos e pastas]()

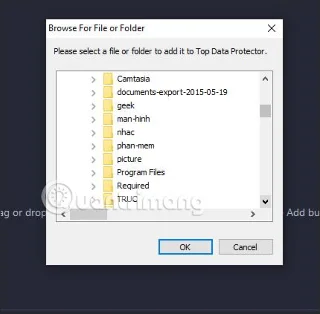

Exibe pastas em seu computador para que você possa selecionar os dados e pastas que precisam de bloqueio de segurança. Nota aos usuários, na versão gratuita só poderemos proteger 10 arquivos com no máximo 50 MB de capacidade.

![Como usar o Top Data Protector para proteger arquivos e pastas Como usar o Top Data Protector para proteger arquivos e pastas]()

Passo 4:

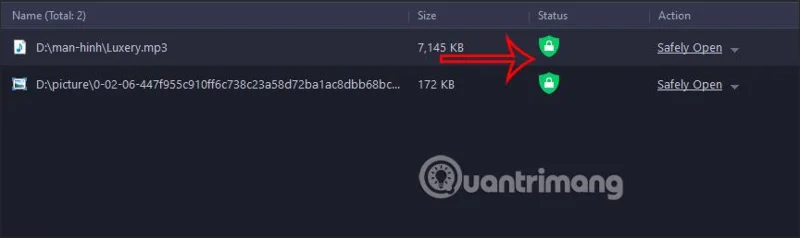

Após inserir a pasta e os dados na interface do software, o usuário verá que o modo atual está bloqueado em Status .

![Como usar o Top Data Protector para proteger arquivos e pastas Como usar o Top Data Protector para proteger arquivos e pastas]()

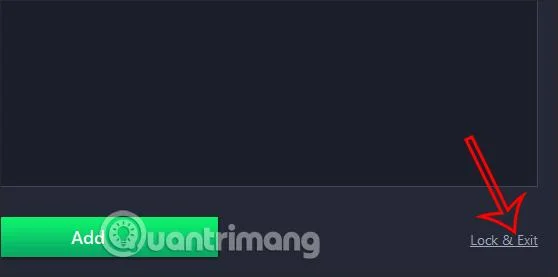

Depois de adicionar dados à interface do Top Data Protector, clique em Bloquear e Sair abaixo da interface para bloquear os dados e sair do software.

![Como usar o Top Data Protector para proteger arquivos e pastas Como usar o Top Data Protector para proteger arquivos e pastas]()

Etapa 5:

Agora você abre os dados bloqueados com Top Data Protector e eles não abrem com a mensagem de erro mostrada.

![Como usar o Top Data Protector para proteger arquivos e pastas Como usar o Top Data Protector para proteger arquivos e pastas]()

Se você quiser visualizar os dados , deverá revisá-los no software. Você faz login novamente no software Top Data Protector com a senha que definiu para sua conta.

![Como usar o Top Data Protector para proteger arquivos e pastas Como usar o Top Data Protector para proteger arquivos e pastas]()

Etapa 6:

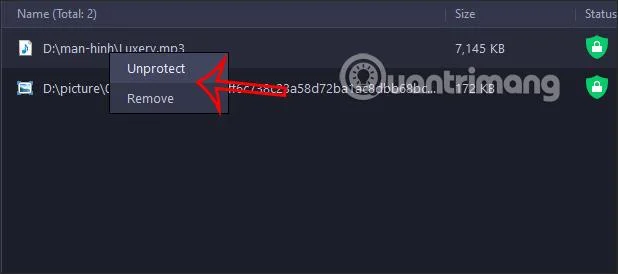

Para excluir dados do Top Data Protector e retorná-los à visualização normal, clique em Remover para remover a lista ou clique em Desproteger para remover a proteção, mas ainda permanecer na lista de software.

![Como usar o Top Data Protector para proteger arquivos e pastas Como usar o Top Data Protector para proteger arquivos e pastas]()

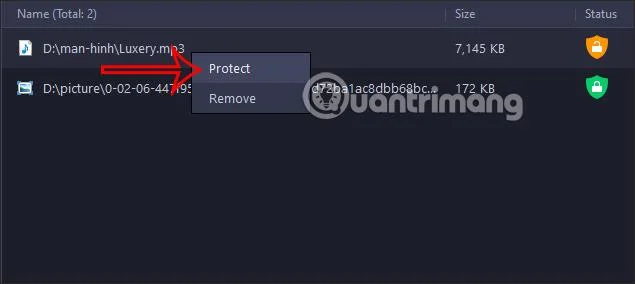

Quando quiser bloquear esses dados , basta clicar com o botão direito no nome dos dados e selecionar Proteger.

![Como usar o Top Data Protector para proteger arquivos e pastas Como usar o Top Data Protector para proteger arquivos e pastas]()