Junto com os vírus, o ransomware também é uma ameaça perigosa aos sistemas de computador e se espalha rapidamente pelo mundo. Para prevenir parcialmente esse ataque, o software anti-ransomware ou antivírus é uma ferramenta necessária em todos os computadores.

Trend Micro RansomBuster é uma ferramenta para detectar arquivos ou software suspeitos em computadores para notificar os usuários. Além disso, a ferramenta também possui o recurso de bloquear a propagação de ransomware, caso o computador esteja infectado com pastas importantes. O artigo abaixo irá guiá-lo como usar o Trend Micro RansomBuster em seu computador.

Como prevenir ransomware em seu computador

Passo 1:

Clique no link abaixo para baixar e instalar o software Trend Micro RansomBuster em seu computador.

- https://ransombuster.trendmicro.com/

Passo 2:

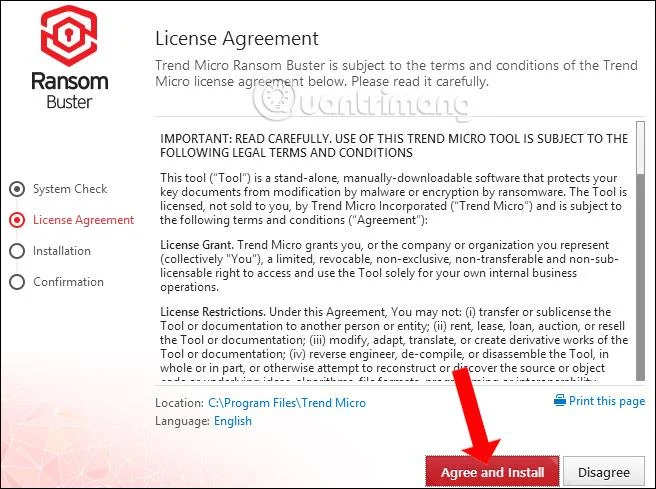

Aguarde a ferramenta de verificação do sistema e clique em Concordar e instalar para concordar com os termos.

![Como usar o Trend Micro RansomBuster para bloquear ransomware Como usar o Trend Micro RansomBuster para bloquear ransomware]()

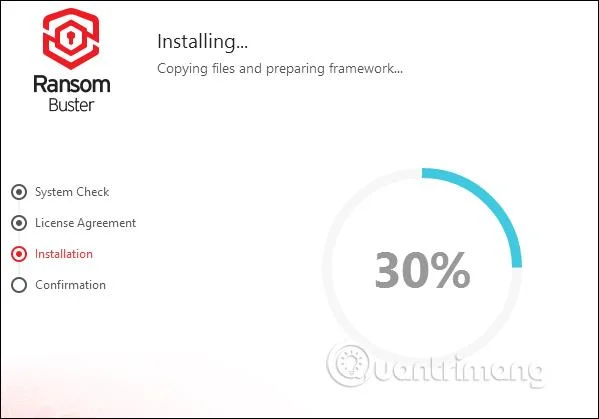

Aguarde a conclusão do processo de instalação do software Trend Micro RansomBuster.

![Como usar o Trend Micro RansomBuster para bloquear ransomware Como usar o Trend Micro RansomBuster para bloquear ransomware]()

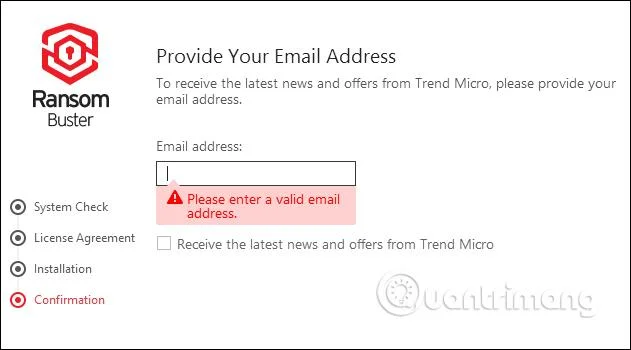

A ferramenta solicitará que os usuários insiram seu endereço de e-mail para confirmar sua conta e também receber novas informações do fabricante. Digite o endereço de e-mail e clique em Concluir abaixo.

![Como usar o Trend Micro RansomBuster para bloquear ransomware Como usar o Trend Micro RansomBuster para bloquear ransomware]()

Etapa 3:

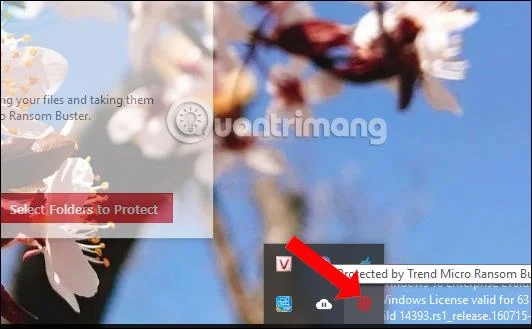

O programa será executado automaticamente na inicialização e está localizado na bandeja do sistema do computador.

![Como usar o Trend Micro RansomBuster para bloquear ransomware Como usar o Trend Micro RansomBuster para bloquear ransomware]()

Na interface principal do software, clique em Selecionar pastas para proteger . Por padrão, o software protegerá todos os arquivos e pastas localizados dentro da pasta Documentos.

![Como usar o Trend Micro RansomBuster para bloquear ransomware Como usar o Trend Micro RansomBuster para bloquear ransomware]()

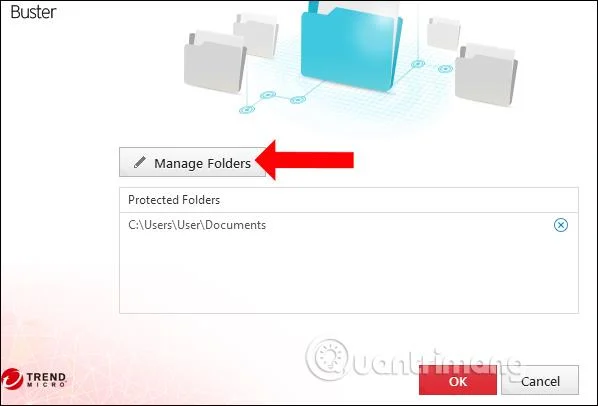

Para adicionar uma nova pasta, clique em Gerenciar pastas .

![Como usar o Trend Micro RansomBuster para bloquear ransomware Como usar o Trend Micro RansomBuster para bloquear ransomware]()

Passo 4:

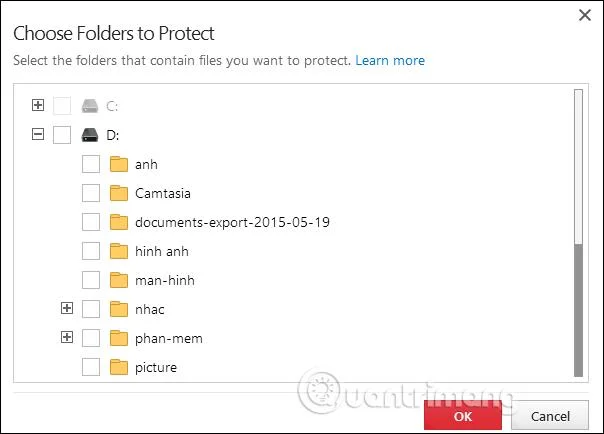

Exibe a interface para selecionar pastas. Clique no ícone de adição para expandir a seleção. Marque a caixa para selecionar a pasta que deseja proteger e clique em OK abaixo.

![Como usar o Trend Micro RansomBuster para bloquear ransomware Como usar o Trend Micro RansomBuster para bloquear ransomware]()

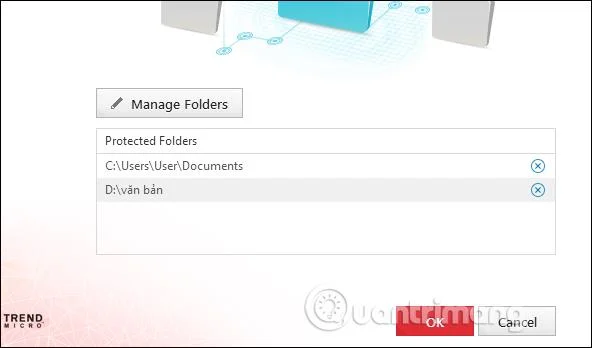

Como resultado, você verá a pasta exibida na interface do Trend Micro RansomBuster. Se você deseja destruir a pasta que deseja proteger, clique no ícone X. Clique em OK para continuar

![Como usar o Trend Micro RansomBuster para bloquear ransomware Como usar o Trend Micro RansomBuster para bloquear ransomware]()

Etapa 5:

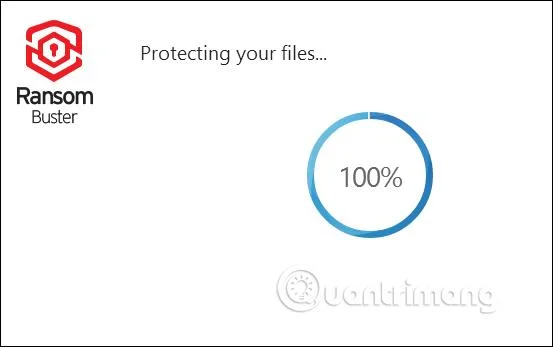

A ferramenta irá então definir o modo de segurança para a pasta selecionada.

![Como usar o Trend Micro RansomBuster para bloquear ransomware Como usar o Trend Micro RansomBuster para bloquear ransomware]()

O número total de arquivos na pasta segura será exibido na interface do software.

![Como usar o Trend Micro RansomBuster para bloquear ransomware Como usar o Trend Micro RansomBuster para bloquear ransomware]()

Etapa 6:

Além disso, se você confiar em determinados aplicativos, poderá adicionar permissões para permitir que esses aplicativos acessem arquivos ou pastas protegidos na seção Lista de programas confiáveis .

![Como usar o Trend Micro RansomBuster para bloquear ransomware Como usar o Trend Micro RansomBuster para bloquear ransomware]()

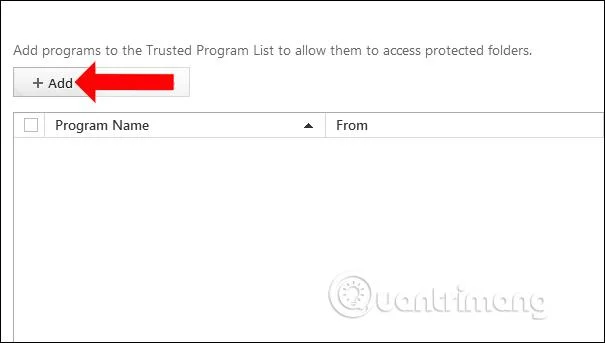

Etapa 7:

Exiba a interface para adicionar aplicativos, pressione o botão Adicionar .

![Como usar o Trend Micro RansomBuster para bloquear ransomware Como usar o Trend Micro RansomBuster para bloquear ransomware]()

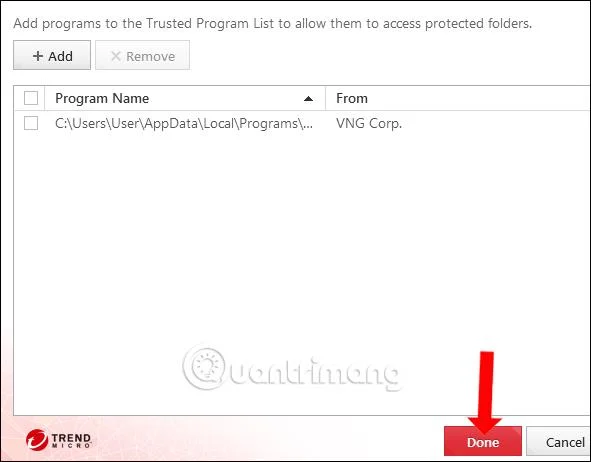

Clique no botão Procurar para localizar o aplicativo que está sendo instalado em seu computador.

![Como usar o Trend Micro RansomBuster para bloquear ransomware Como usar o Trend Micro RansomBuster para bloquear ransomware]()

O usuário verá então o arquivo de instalação do aplicativo exibido na pasta. Clique em Concluído para salvar. Caso queira excluir um aplicativo confiável, selecione o arquivo e clique em Remover para excluir o arquivo.

![Como usar o Trend Micro RansomBuster para bloquear ransomware Como usar o Trend Micro RansomBuster para bloquear ransomware]()

O Trend Micro RansomBuster funcionará automaticamente em segundo plano no sistema para procurar software estranho que acesse arquivos ou pastas protegidos. Você terá então mais opções para bloquear o acesso do aplicativo ou colocar esse programa em um aplicativo confiável para acesso.

Ver mais:

Desejo-lhe sucesso!