Muitos especialistas em segurança recomendam o uso do VeraCrypt para proteger arquivos confidenciais. Não é difícil perceber porquê: o VeraCrypt fornece aos utilizadores encriptação de ficheiros de “nível militar”. É gratuito, de código aberto e está disponível em todos os principais sistemas operacionais de desktop. Qualquer pessoa pode usar as funções básicas do VeraCrypt para arquivos que precisam ser mantidos em segurança. Mas se você deseja levar a segurança de arquivos para o próximo nível, o VeraCrypt também pode protegê-lo com muitos recursos avançados.

Como criptografar uma partição ou disco rígido externo

Use VeraCrypt para criptografar uma partição/unidade que não seja do sistema

Os usuários costumam criar arquivos contêineres criptografados com VeraCrypt. Mas o programa também é capaz de criptografar unidades e partições inteiras. Os usuários do Windows podem criptografar as unidades e partições do sistema.

Os usuários do VeraCrypt em todas as plataformas também podem criptografar USBs e outros tipos de unidades externas . Na verdade, este é um dos melhores programas para criptografia USB. Para iniciar este processo, abra o VeraCrypt Volume Creation Wizard . Selecione Criptografar uma partição/unidade que não seja do sistema e clique em Avançar.

O VeraCrypt Volume Creation Wizard solicita a seleção de um local de unidade/partição

Ao escolher um local para uma unidade criptografada, o VeraCrypt solicita que você selecione uma unidade ou partição. Clique em Selecionar dispositivo.

![Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes]()

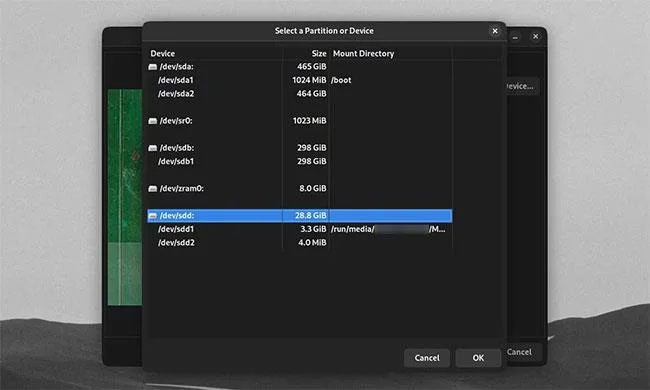

A janela do VeraCrypt solicita a seleção de uma partição ou dispositivo

Você tem a opção de selecionar uma unidade inteira que não seja do sistema ou uma partição dentro da unidade para criptografia. Você pode optar por criar várias partições em qualquer disco rígido externo. Você pode então criptografar apenas uma partição da unidade. Clique em OK depois de selecionar a unidade ou partição a ser criptografada.

![Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes]()

Janela pop-up de aviso ao criptografar dispositivo/partição

Observe que qualquer unidade ou partição selecionada terá seus dados apagados e seus arquivos destruídos.

Como qualquer outro arquivo ou unidade, o VeraCrypt é suscetível à exclusão ou corrupção indesejada de dados. É por isso que você deve sempre fazer backup de seus arquivos.

Clique em Sim no aviso pop-up apenas se tiver certeza de criptografar a unidade selecionada.

![Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes]()

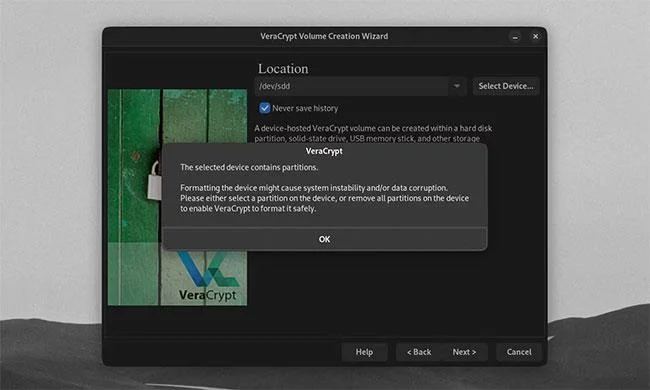

VeraCrypt agora informa que um dispositivo selecionado possui múltiplas partições

Se você planeja criptografar uma unidade que não seja do sistema com várias partições, certifique-se de formatar a unidade primeiro para excluir essas partições. Clique em Avançar no assistente.

![Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes]()

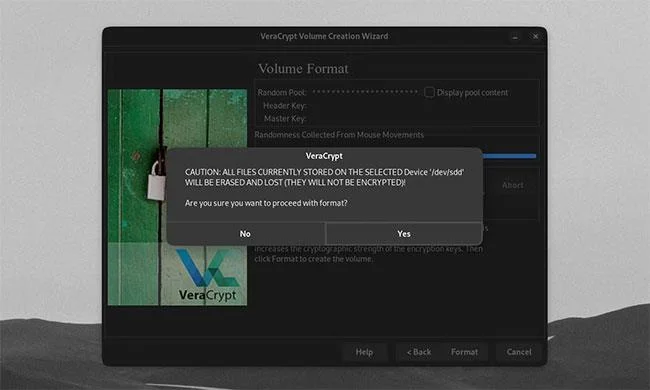

Janela pop-up de aviso ao formatar a unidade/partição

Como de costume, o VeraCrypt solicitará que você escolha as opções de criptografia, senha e formato de arquivo da unidade. Clique em Formatar e selecione Sim quando estiver pronto para criar seu disco rígido externo criptografado.

![Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes]()

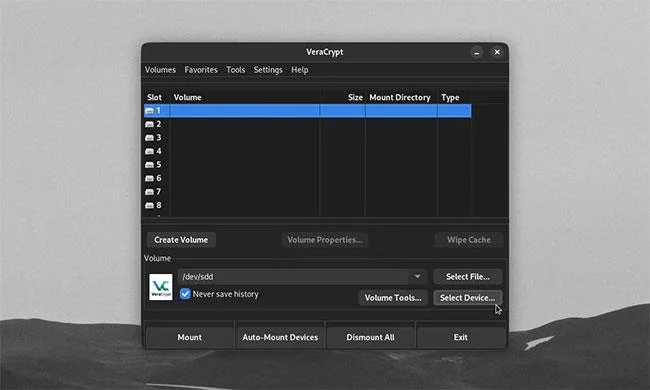

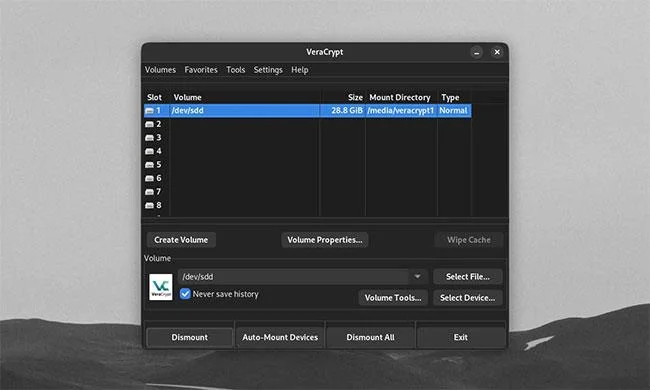

Janela principal do VeraCrypt com o botão Selecionar Dispositivo destacado

Depois de formatar seu dispositivo criptografado, ele não estará mais acessível fora do VeraCrypt. Para montar seu dispositivo criptografado, selecione-o usando Selecionar dispositivo , clique em Montar e digite sua senha.

![Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes]()

Janela principal do VeraCrypt com um disco rígido externo montado

Você pode usar o dispositivo criptografado como qualquer outro volume VeraCrypt e desmontá-lo normalmente. Para descriptografar seu dispositivo, formate a unidade/partição usando o software de gerenciamento de unidade integrado em sua área de trabalho.

Como usar outras proteções para volumes VeraCrypt

![Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes]()

Crie um volume de teste VeraCrypt

As configurações de volume padrão do VeraCrypt combinadas com uma senha forte fornecem alta segurança para a maioria dos usuários. Mas eles podem não ser suficientes se você, sua equipe ou sua empresa estiverem vulneráveis a determinados atores de ameaças. Para garantir que seus dados valiosos estejam seguros, o VeraCrypt possui ainda mais recursos para tornar os volumes criptografados indecifráveis.

Use algoritmos de criptografia e hash

![Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes]()

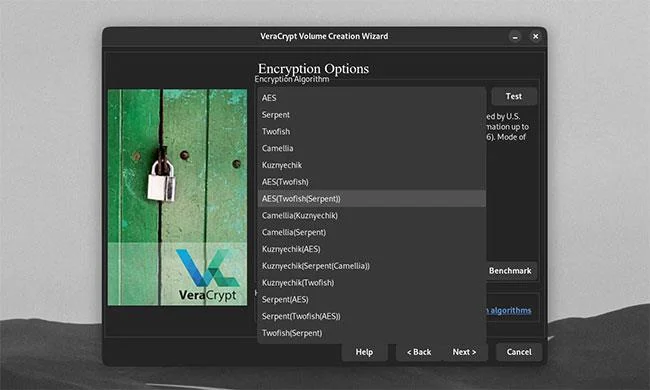

Assistente de criação de volume

No Assistente de criação de volume , você pode escolher entre várias opções para criptografar e fazer hash em seu volume. O algoritmo AES padrão é um tipo de criptografia comum, mas seguro. Mas você está livre para usar outras cifras como Twofish e Serpent. Você pode até empilhar vários algoritmos uns sobre os outros.

![Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes]()

Opções de codificação

Você pode optar por adicionar um algoritmo ou método hash à sua senha. O algoritmo hash determina como sua senha é convertida em um hash que o VeraCrypt pode usar para descriptografar seu volume. Usar um método de hash forte como SHA-512 ou Whirlpool, junto com um número PIM alto, retardará qualquer ataque de força bruta ao seu volume.

![Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes]()

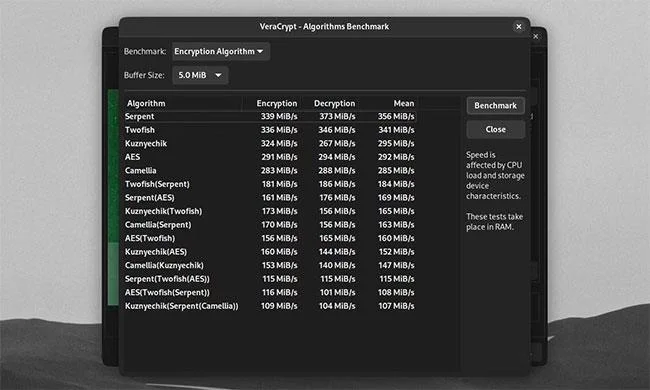

Janela de benchmark no VeraCrypt

Você pode testar a velocidade de hashing e criptografia em sua máquina clicando em Benchmark. Criptografia e tempos de hash mais rápidos significam tempos de carregamento de unidade mais curtos, mas tempos de hash mais lentos significam melhor proteção contra ataques de força bruta.

Usar número PIM

![Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes]()

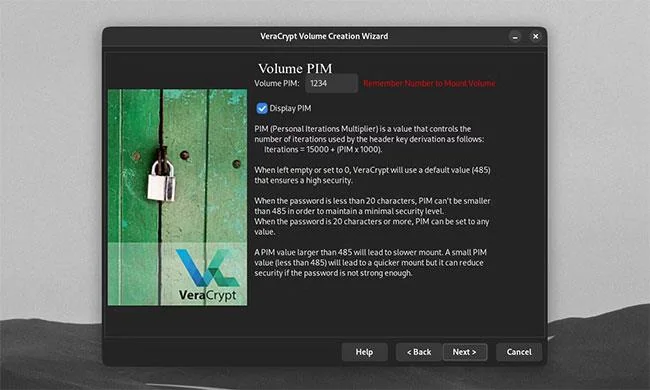

Usar número PIM

Para definir um número de multiplicador de iterações pessoais (PIM) no volume, marque a caixa de seleção Usar PIM na janela Senha do volume . Clicar em Avançar o levará a uma janela onde você poderá definir o PIM para o seu volume.

![Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes]()

Marque a caixa de seleção Usar PIM

O PIM do volume determina o número de vezes que o VeraCrypt precisará fazer o hash da sua senha a partir de texto simples. A senha padrão do volume VeraCrypt (SHA-512) será hash 500.000 vezes. Você pode definir o volume do PIM ainda mais alto para melhor segurança.

Lembre-se dos números PIM do volume, caso eles não estejam configurados como padrão. Inserir o número PIM errado resultará em um hash incorreto. O VeraCrypt não pode descriptografar volumes com hash errado, mesmo que sua senha esteja correta.

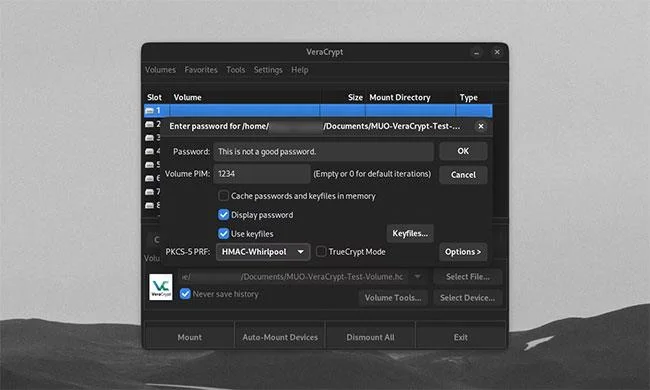

Usar arquivos-chave

![Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes]()

Usar arquivos-chave

Você pode obter segurança ainda melhor usando arquivos que funcionam como chaves para o seu volume criptografado. Para adicionar um arquivo-chave ao volume, marque a caixa de seleção Usar arquivos-chave na janela Senha do volume e clique em Arquivos-chave.

![Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes]()

Selecione a tela Arquivos-chave do token de segurança

Na tela Selecionar arquivos-chave do token de segurança , você pode definir qualquer caminho de arquivo ou pasta para usar como arquivo-chave de volume. Você pode usar Adicionar arquivos de token para definir sua chave de segurança de hardware como seu arquivo-chave. Se você mantiver seu arquivo de chave em um USB externo à unidade do volume, seu USB também poderá atuar como uma chave de segurança física. Se você precisar que o VeraCrypt gere um novo arquivo-chave, clique em Gerar arquivo-chave aleatório .

![Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes]()

Clique no botão Arquivos-chave

Ao montar um volume com um Volume PIM e arquivo-chave personalizado, você precisa marcar as caixas de seleção Usar PIM e Usar arquivos-chave e clicar no botão Arquivos-chave. Isso permitirá que você insira o PIM e o arquivo de chave corretos, junto com a senha, para abrir o volume criptografado.

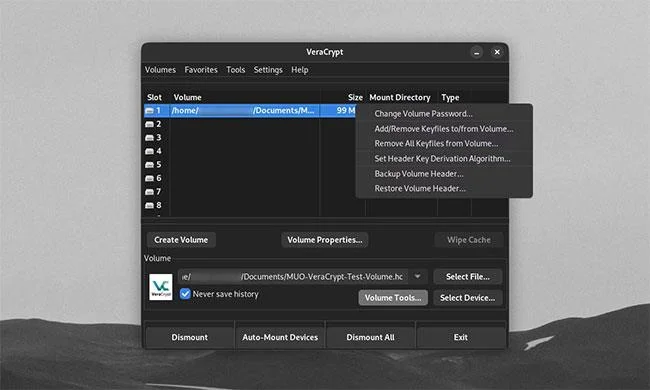

Faça alterações nos volumes VeraCrypt existentes

![Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes Como usar os recursos avançados do VeraCrypt para proteger arquivos importantes]()

Faça alterações nos volumes VeraCrypt existentes

Depois de criar um volume criptografado, você ainda poderá fazer alterações na forma como você o descriptografa. Para fazer isso, clique em Ferramentas de Volume na janela principal do VeraCrypt. Você terá a opção de alterar ou excluir a senha, o PIM e o arquivo-chave do volume. Você pode fazer isso se precisar alterar sua senha com frequência.