Rechaçar um ataque de hacker é uma das responsabilidades mais importantes de um administrador de sistema. Isso é especialmente necessário para sites que contêm informações confidenciais de clientes e um grande número de usuários. Portanto, é importante que um administrador de sistema tome medidas proativas para encontrar e corrigir vulnerabilidades em seus sites.

Uma ferramenta que pode verificar sites em busca de vulnerabilidades de segurança é o Vega Vulnerability Scanner. Este é um software de teste web gratuito e de código aberto desenvolvido pela empresa de segurança Subgraph. Esta ferramenta possui alguns recursos interessantes, como um scanner de proxy, mas o artigo se concentrará no aspecto de teste automatizado de segurança que pode ajudar a encontrar e validar vulnerabilidades de injeção de SQL, cross-site scripting (XSS) , divulgação acidental de informações confidenciais e muitas outras vulnerabilidades.

Existem scanners de aplicativos da web semelhantes ao Vega, como o Burp Suite Scanner da Portswigger e o Security Scanner da Netsparker, ambos com scanners de vulnerabilidade avançados, mas o scanner do Vega pode executar muitas das mesmas tarefas, o que é totalmente gratuito. O scanner da Vega ajuda a encontrar e compreender a gravidade das vulnerabilidades de aplicativos da web, exibindo de forma clara e concisa recursos úteis em cada verificação.

Como usar o Vega para verificar sites em busca de vulnerabilidades de segurança

Passo 1: Instale o Vega

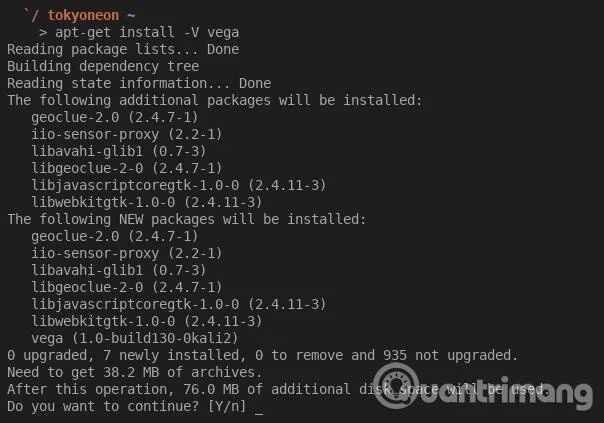

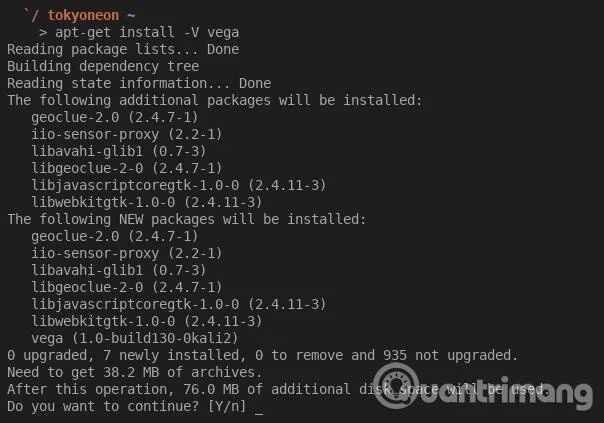

Como o Vega Vulnerability Scanner geralmente vem pré-instalado na maioria das versões do Kali Linux, você deve usar o sistema Kali. Se você não tem certeza se o seu sistema Kali tem o Vega configurado ou não, você pode executar o comando apt-get conforme mostrado na janela do terminal abaixo. O usuário receberá uma mensagem informando que está instalado, se estiver, e caso não esteja, use este comando para instalar.

apt-get update && apt-get install vega

Se estiver usando o BlackArch, você pode instalar o Vega Vulnerability Scanner com o comando abaixo. BlackArch não usa o gerenciador de pacotes APT, então os usuários devem usar o Pacman.

pacman -S vega

Etapa 2: iniciar o Vega

No Kali Linux as ferramentas são organizadas automaticamente em categorias, então clique em “ Aplicativos ”, depois passe o mouse sobre a categoria “ Análise de Aplicações Web ” e clique em “ Vega ”. Dependendo do uso de versões do Kali, como o XFCE, o menu Aplicativos pode parecer um pouco diferente. Você também pode simplesmente procurar por “ Vega ” na tela “ Mostrar aplicativos ” .

![Como verificar sites em busca de possíveis vulnerabilidades de segurança usando Vega no Kali Linux Como verificar sites em busca de possíveis vulnerabilidades de segurança usando Vega no Kali Linux]()

Etapa 3: configurar o Vega

Após iniciar o aplicativo pela primeira vez, você deverá observar as opções disponíveis. No canto superior esquerdo, clique no menu “ Janela ” e depois em “ Preferências ”.

![Como verificar sites em busca de possíveis vulnerabilidades de segurança usando Vega no Kali Linux Como verificar sites em busca de possíveis vulnerabilidades de segurança usando Vega no Kali Linux]()

Solicitação HTTP do proxy Vega (opcional)

Se você deseja verificar anonimamente o Vega e o proxy de todas as conexões, selecione a opção " Ativar proxy SOCKS " em Geral e insira um endereço de proxy e uma porta. Se você estiver usando o Tor, insira o endereço e a porta padrão do Tor (127.0.0.1:9050). Isso ajudará a ocultar a origem da verificação. Se você estiver usando um serviço de proxy gratuito ou premium, selecione o endereço e a porta desejados.

Use o agente de usuário do Tor (opcional)

Se você decidir fazer a varredura do Vega via Tor, você também pode considerar alterar o agente de usuário do Vega para o agente de usuário do navegador Tor. Isso ajudará os usuários a acessar alguns (mas não todos) sites que bloqueiam solicitações Tor HTTP.

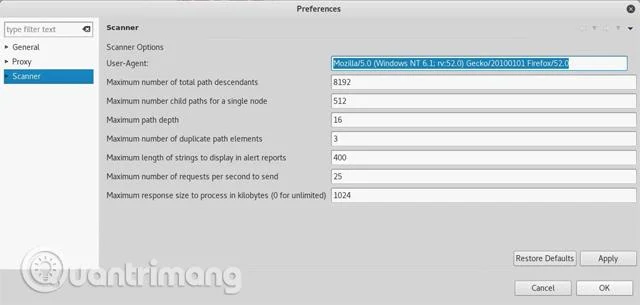

Para modificar o agente de usuário Vega, clique na categoria " Scanner " e entre no agente de usuário Tor Browser ao lado de User-Agent, depois clique em " Aplicar " e " OK " para salvar as alterações. Abaixo está o agente de usuário atual do Tor Browser em fevereiro de 2018.

Mozilla/5.0 (Windows NT 6.1; rv:52.0) Gecko/20100101 Firefox/52.0

![Como verificar sites em busca de possíveis vulnerabilidades de segurança usando Vega no Kali Linux Como verificar sites em busca de possíveis vulnerabilidades de segurança usando Vega no Kali Linux]()

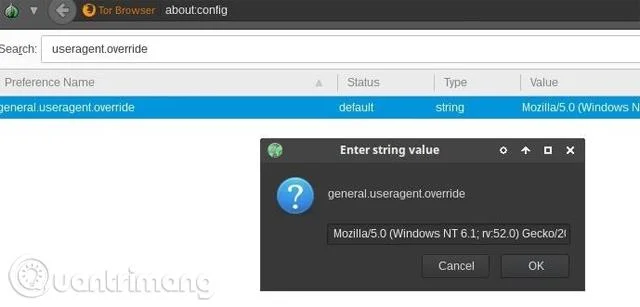

O agente do usuário do navegador Tor mudará a cada atualização importante do navegador Tor. Para encontrar o agente de usuário mais recente, abra um navegador Tor recente e digite about:config na barra de URL. Se você vir um aviso de aviso, selecione " Aceito o risco " e digite useragent.override na barra de pesquisa.

- Dicas “Sobre: Configuração” melhoram o navegador Firefox

Clicar duas vezes na entrada é exibido, permitindo que o usuário copie a sequência do agente do usuário. Alternativamente, você também pode clicar com o botão direito e selecionar " Copiar ".

![Como verificar sites em busca de possíveis vulnerabilidades de segurança usando Vega no Kali Linux Como verificar sites em busca de possíveis vulnerabilidades de segurança usando Vega no Kali Linux]()

Solicitação HTTP média (opcional)

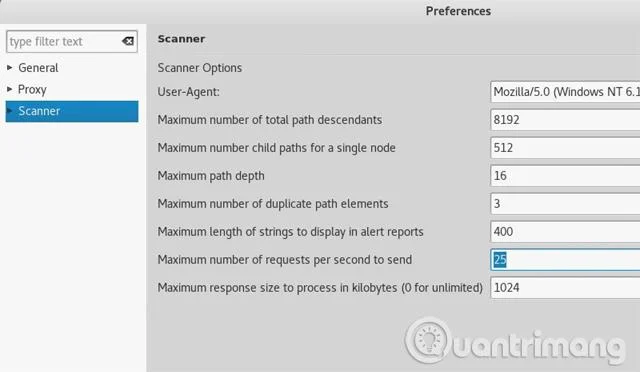

Outra coisa no menu Scanner que os usuários podem querer modificar é a opção Número máximo de solicitações por segundo para enviar . Por padrão, o software está configurado para 25 solicitações/segundo.

Dependendo do cenário, essa solicitação por segundo pode ser muito ou pouco. Supondo que você tenha permissão para digitalizar um site com Vega, dez solicitações por segundo é provavelmente um bom número para começar. Para sites de sua propriedade, 100 solicitações por segundo podem ser mais apropriadas. O valor necessário fica inteiramente por conta do usuário.

Você não notará um aumento no poder de processamento usando mais solicitações por segundo, portanto, é seguro definir esse número mais alto. Vega não é uma ferramenta DDoS, a largura de banda da Internet e do site reduzirão automaticamente as solicitações.

![Como verificar sites em busca de possíveis vulnerabilidades de segurança usando Vega no Kali Linux Como verificar sites em busca de possíveis vulnerabilidades de segurança usando Vega no Kali Linux]()

As configurações do Listener em " Proxy " são opções não relacionadas aos scanners. A opção " Debug " na seção Scanner é para desenvolvedores Vega.

Etapa 4: verifique o site com Vega

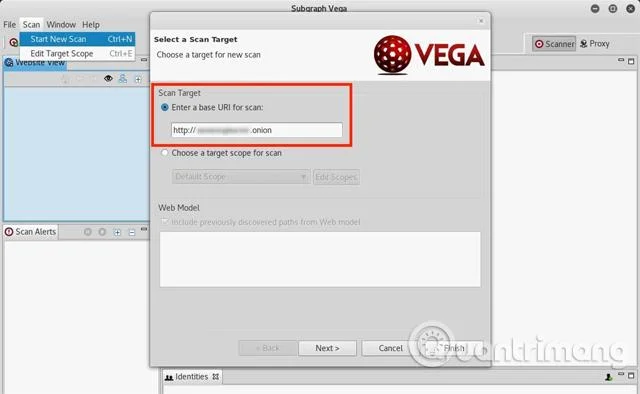

Agora que o Vega está instalado e configurado, você pode começar a escanear o site. Para iniciar a digitalização, abra o menu “ Scan ” no canto superior esquerdo e clique em “ Iniciar nova digitalização ”. A janela Selecionar um alvo de verificação aparecerá, insira o URL que deseja verificar na caixa abaixo de Destino de verificação e clique em " Avançar ".

![Como verificar sites em busca de possíveis vulnerabilidades de segurança usando Vega no Kali Linux Como verificar sites em busca de possíveis vulnerabilidades de segurança usando Vega no Kali Linux]()

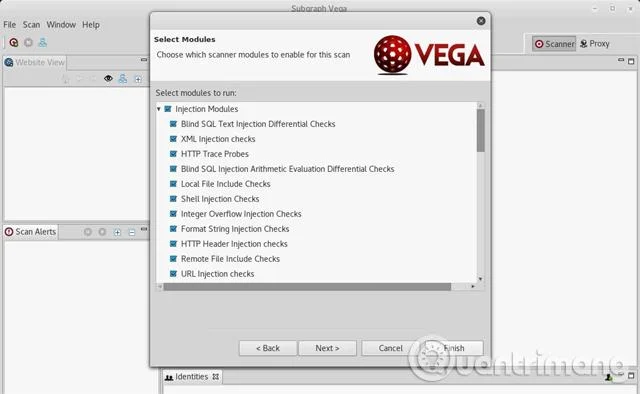

Vega possui dezenas de módulos projetados para encontrar uma variedade de vulnerabilidades comuns de servidores web, como vulnerabilidades de injeção de SQL, XSS e XML. Se você deseja habilitar todos os módulos de digitalização, basta selecionar todos e clicar em “ Concluir ” para iniciar a digitalização do site. Caso contrário, desmarque os módulos nos quais você não está interessado na primeira execução.

Obs.: Caso não haja necessidade de ajustar as opções de Opções de Autenticação ou Parâmetros , basta selecionar “ Concluir ” após selecionar os módulos.

![Como verificar sites em busca de possíveis vulnerabilidades de segurança usando Vega no Kali Linux Como verificar sites em busca de possíveis vulnerabilidades de segurança usando Vega no Kali Linux]()

Essa verificação pode levar de 2 a 8 horas para ser concluída, dependendo do tamanho do site e das solicitações por segundo definidas anteriormente. Os usuários sabem que uma verificação começou quando o site aparece na guia Alertas de verificação . Assim que a verificação for concluída, você receberá um relatório detalhado sobre as vulnerabilidades de segurança encontradas.

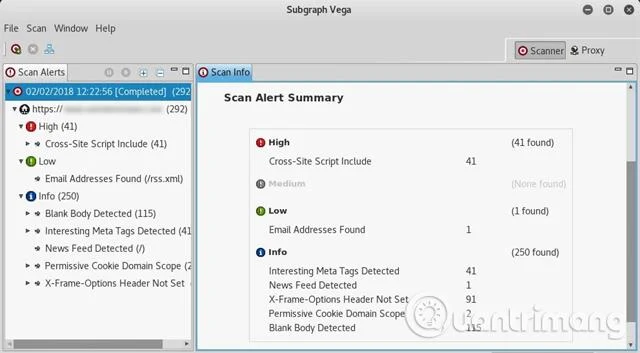

Etapa 5: interprete o anúncio de Vega

Assim que a verificação for concluída, o Vega apresentará um resumo claro e conciso dos alertas. Se Vega relatar vulnerabilidades “Altas”, os usuários não precisam entrar em pânico. Os módulos do Vega são muito sensíveis e às vezes geram falsos positivos para vulnerabilidades que podem não existir de fato. Às vezes isso não é uma coisa ruim. Portanto, você deve analisar o relatório e verificar cada aviso manualmente.

Vega faz um ótimo trabalho explicando o que cada aviso significa, como eles afetam o site e como corrigir as vulnerabilidades. Também inclui referências úteis que podem ajudar os usuários a entender melhor como lidar com vulnerabilidades. Clicar em um dos alertas exibirá toneladas de informações úteis.

![Como verificar sites em busca de possíveis vulnerabilidades de segurança usando Vega no Kali Linux Como verificar sites em busca de possíveis vulnerabilidades de segurança usando Vega no Kali Linux]()

Vega é uma ótima ferramenta para ajudar os pesquisadores de segurança a entender melhor as avaliações de segurança Pentest. Uma ampla variedade de módulos permite que até mesmo novos usuários se aprofundem nos possíveis riscos de segurança e avaliem sua gravidade para os sites. Qualquer pessoa interessada em melhorar a segurança de sites e aprimorar suas habilidades de hacking na web vai adorar o Vega e sua facilidade de uso.

Ver mais: