U2F (Universal Second Factor) é um padrão de segurança de autenticação de 2 camadas que utiliza hardware externo adicional (USB, pulseira...) para que o nível de segurança seja superior ao envio de códigos por e-mail ou número de telefone. Hoje, LuckyTemplates irá ajudá-lo a aprender o básico desta nova forma de segurança e compará-la com o padrão UAF (semelhante aos sensores de impressão digital em dispositivos Apple e Samsung).

Apresentando U2F

A segurança em duas camadas é uma forma básica de ajudá-lo a proteger contas online importantes. Pode ser uma conta de e-mail, uma conta de armazenamento em nuvem, uma conta bancária online ou uma conta para fazer login no site interno da empresa. Normalmente, os aplicativos ou serviços que oferecem suporte à segurança de duas camadas exigirão que você faça login seguindo as seguintes etapas:

- Abra o site/serviço no qual você precisa fazer login, digite seu nome de usuário e senha normalmente

- Depois disso, um código de autenticação será enviado para você de diversas maneiras: pode ser via SMS, via e-mail, lendo o código por telefone ou usando alguns aplicativos especializados.

- Depois de ter o código de autenticação em mãos, você continua inserindo esse código no site/serviço para fazer login com sucesso.

Basicamente, a segunda camada de segurança impede o acesso não autorizado à sua conta, mesmo que todos os seus dados de login tenham sido revelados. Por exemplo, quem tem seu nome de usuário e senha de acesso ao site do banco não consegue obter o código de autenticação porque ele só é enviado para o seu telefone ou apenas para o seu e-mail. Como resultado, ele ainda ficará preso fora do site e não poderá fazer mais nada; no máximo, poderá visualizar alguns detalhes do saldo, mas não poderá fazer uma transação de transferência de dinheiro.

Claro, se ele também roubou o telefone ou soubesse como entrar na conta de e-mail, a história seria diferente. Muitas pessoas hoje usam a mesma senha de e-mail para muitos sites e serviços online, então os bandidos ainda podem acessar a caixa de correio e obter o código de segurança de duas camadas. Neste ponto, os benefícios do mecanismo de segurança de duas camadas desaparecem completamente.

Da mesma forma, os telefones também são muito fáceis de roubar e abrir SMS para ver o código de segurança de duas camadas. Mesmo sem roubar, os bandidos ainda podem ver o código de autenticação enviado ao seu telefone quando a notificação aparece na tela de bloqueio. É simples assim, mas é extremamente perigoso, certo?

O U2F nasceu para resolver essas limitações. O U2F usa HARDWARE para criar códigos de autenticação, então você não precisa mais se preocupar se alguém invadir sua caixa de correio ou roubar seu telefone. O login deve ser feito com a presença desse hardware, não podendo ser hackeado ou invadido remotamente, reduzindo assim muitos riscos. Atualmente o hardware U2F mais popular é a caneta de memória USB, ela tem um tamanho muito compacto e é fácil de transportar para onde quer que você vá. No futuro, haverá mais empresas fabricando dispositivos U2F em formato de anéis, colares, pulseiras, chaves e dezenas de outras coisas.

O U2F é desenvolvido por uma aliança chamada FIDO ( Fast IDentity Online ), que inclui Google, Microsoft, PayPal, American Express, MasterCard, VISA, Intel, ARM, Samsung, Qualcomm, Bank of America e muitas outras grandes empresas. Em junho deste ano, a FIDO tinha 200 membros de diversos países. A FIDO está atualmente muito ativa na promoção do U2F, do hardware ao software, e no futuro aparecerá em todos os lugares.

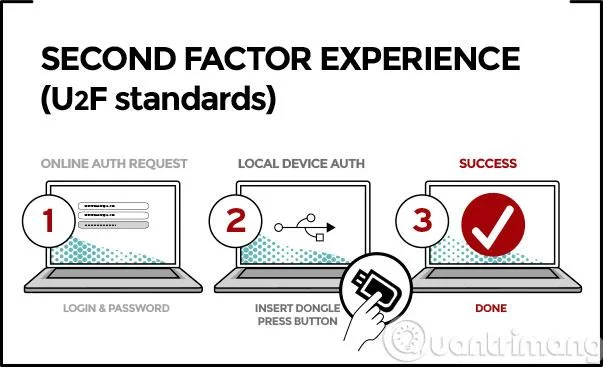

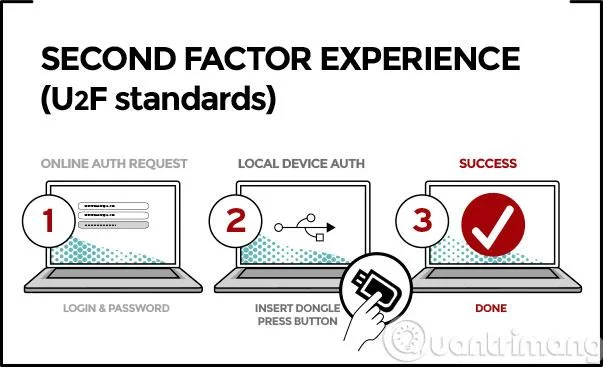

Princípio da Operação

Quando precisar fazer login em um serviço online, por exemplo Gmail, você ainda precisará inserir seu nome de usuário e senha normalmente. Na próxima etapa, você será solicitado a fixar a unidade USB compatível com U2F em seu computador. O navegador Chrome detecta imediatamente a presença do dispositivo e usa tecnologias de criptografia para recuperar dados dele ( você terá que pressionar um botão na unidade USB ). O Chrome continua confirmando se os dados estão corretos ou não e, se tudo estiver bem, você estará logado no Gmail.

O motivo pelo qual você ainda precisa inserir seu nome de usuário e senha na primeira etapa é evitar que alguém invada sua conta apenas roubando a chave. O que também é verdade, porque são "2 aulas", caso contrário seria igual a 1 aula.

Durante o processo de autenticação das informações do Chrome, muitas coisas estão acontecendo para garantir sua segurança. Primeiro, o navegador verificará se está se comunicando com o site real por meio do protocolo https. Isso ajuda a evitar a situação em que você usa segurança de duas camadas com um site falso. Em seguida, o navegador enviará um código retirado do seu drive USB diretamente para o site, portanto, em teoria, um invasor não conseguirá obter esse código enquanto os dados estiverem em trânsito.

De acordo com a configuração do U2F, além de inserir a senha completa como de costume, os sites também podem dar a opção de inserir um código PIN curto e pressionar um botão no dispositivo USB para continuar o login. Dessa forma, você pode simplificar a lembrança de senhas e também economizar mais tempo ao usar o serviço (porque é necessário digitar menos caracteres).

Quais sites suportam U2F?

No momento em que este livro foi escrito, poucos sites, serviços e software tinham suporte oficial para U2F. Atualmente, o Chrome é o único navegador que integra U2F e está disponível para Windows, Mac, Linux e Chrome OS. Firefox e Edge estão sendo integrados, mas não se sabe quando serão concluídos. Alguns sites que usaram U2F incluem sites do Google, Dropbox e Github. Esperançosamente, no futuro veremos mais sites importantes suportando U2F.

![Compare os padrões de segurança U2F e UAF Compare os padrões de segurança U2F e UAF]()

E como mencionado acima, para usar U2F, você tem que usar um drive USB especial, você não pode pegar imediatamente o drive USB que tem em mãos. Essas unidades podem ser encontradas no Google, Amazon e você pode usar a palavra-chave FIDO U2F Security Key para pesquisar, os preços variam de alguns dólares a dezenas de dólares. Atualmente, este tipo de USB não é vendido no mercado vietnamita.

Supondo que você já tenha adquirido uma unidade USB U2F, você pode acessar a página de configuração de segurança de duas camadas do Google e seguir as instruções da web para começar a usá-la.

E a UAF?

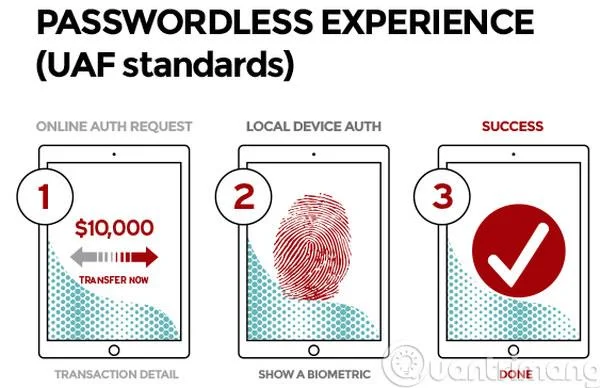

UAF ( Universal Authentication Framework ) também é outro padrão de login desenvolvido pela própria FIDO, mas não exige nenhuma senha. É por isso que o UAF também é chamado de experiência sem senha . O UAF requer um método de autenticação que reside no dispositivo do usuário e não é transmitido localmente. Alguns exemplos de métodos de autenticação local são sensores de impressão digital, sensores de íris, reconhecimento facial e até mesmo uso de microfone para reconhecimento de voz. Após o cadastro no serviço online, sempre que o usuário precisar fazer login, basta passar o dedo pelo sensor ou aproximar o rosto da câmera.

Você pode imaginar UAF como a Apple usa o sensor Touch ID para nos ajudar a fazer login na App Store, ou como a Samsung usa o sensor de impressão digital do Note 4, Note 5, S6, S6 Edge para ajudá-lo. Faça login em sites ou faça PayPal compras sem digitar uma senha. Toda vez que precisar se autenticar, basta colocar o dedo no sensor e todo o resto será feito automaticamente.

![Compare os padrões de segurança U2F e UAF Compare os padrões de segurança U2F e UAF]()

O UAF difere da solução da Apple e Samsung por ser padronizado, portanto qualquer site ou aplicativo poderá implementar este tipo de segurança de forma rápida e fácil, sem ter que fazê-lo do zero, e mesmo sem depender de nenhuma plataforma ou sistema operacional. Isso ajudará a UAF a tornar-se mais atraente e utilizada por mais serviços, bem como a alcançar mais utilizadores em larga escala.

O UAF também permite que você use uma combinação de PIN ou senha com segurança local, mas então a experiência não será mais verdadeiramente sem senha, mas se transformará em segurança de duas camadas.

Os dados usados para autenticação no padrão UAF, como sua impressão digital ou amostra de voz, sempre residirão apenas no seu dispositivo e, claro, serão cuidadosamente criptografados. Esses dados confidenciais não devem ser expostos ao mundo exterior, pois existe o risco de serem roubados por hackers.

Boa sorte!