Neste artigo, Quantrimang.com ajudará os leitores a aprender as diferenças entre os protocolos PPTP e L2TP, para que você possa decidir qual é a melhor escolha para suas necessidades. Observe que cada protocolo tem seus prós e contras – geralmente relacionados ao nível de criptografia, compatibilidade de dispositivos e facilidade de configuração.

O que é o protocolo PPTP?

PPTP ou protocolo de túnel ponto a ponto é um método desatualizado de implementação de VPN. Foi desenvolvido pela Microsoft e é o protocolo mais fácil de configurar. PPTP é de baixo custo e mais rápido que outros protocolos VPN.

Usando PPTP, os usuários podem acessar remotamente redes corporativas de qualquer provedor de serviços de Internet (ISP) que suporte o protocolo. O PPTP criptografa dados usando criptografia de 128 bits, tornando-o a opção mais rápida, mas também a mais fraca em termos de segurança.

PPTP ou protocolo de encapsulamento ponto a ponto é um método desatualizado de implementação de VPN

Vantagens do protocolo PPTP

Existem várias vantagens em usar PPTP como protocolo VPN, como segue:

Compatibilidade padrão do Windows

Se você estiver usando um computador com qualquer versão do Microsoft Windows, ficará feliz em saber que o PPTP é compatível com esse computador por padrão. Isso significa que configurar o PPTP não exigirá muito tempo ou esforço.

Custo-benefício na implementação

O PPTP não é apenas mais barato, mas também bastante fácil de implantar em comparação com L2TP/IPSec e outros protocolos VPN. Isso porque ele não necessita de uma PKI (Public Key Infrastructure) para funcionar, utilizando certificados digitais para autenticação.

Velocidade de conexão rápida

Quando você usa uma configuração de conexão VPN, isso geralmente afeta a velocidade da Internet devido ao processo de criptografia. No entanto, você não precisa se preocupar com isso ao usar o PPTP porque esse protocolo é criptografado em baixo nível.

Desvantagens do protocolo PPTP

Embora o uso do PTPP tenha suas vantagens, ele também apresenta certas limitações, como:

Segurança inadequada

O protocolo PPTP é considerado o menos seguro porque usa criptografia apenas de 128 bits para proteger os dados. Portanto, se você estiver lidando com informações confidenciais, deverá escolher outros protocolos VPN que ofereçam melhor segurança.

Baixo desempenho em redes instáveis

PPTP não é o protocolo VPN mais confiável quando usado em conexões instáveis – você frequentemente encontrará problemas de desempenho! Embora possa ser um meio aceitável de conexão entre funcionários e compartilhamento de documentos, o PPTP irá decepcioná-lo se você tiver muitas informações privadas para compartilhar.

O que é o protocolo L2TP?

L2TP ou Layer 2 Tunneling Protocol (L2TP) é o resultado da cooperação entre Cisco e Microsoft. Ele foi criado para fornecer um protocolo VPN mais seguro que o PPTP. L2TP é um protocolo de tunelamento como o PPTP, que permite aos usuários acessar remotamente a rede pública.

L2TP é um protocolo híbrido que possui todos os recursos do PPTP, mas roda em um protocolo de transporte mais rápido (UDP), tornando-o mais amigável ao firewall . O L2TP criptografa dados usando criptografia de 256 bits e, portanto, usa mais recursos de CPU que o PPTP.

![Diferença entre os protocolos PPTP e L2TP Diferença entre os protocolos PPTP e L2TP]()

L2TP ou Layer 2 Tunneling Protocol (L2TP) é o resultado da cooperação entre Cisco e Microsoft

Vantagens do protocolo L2TP

Existem várias vantagens em usar L2TP como protocolo VPN, incluindo:

Melhor segurança

O protocolo L2TP é mais seguro que o PPTP porque não apresenta grandes vulnerabilidades de segurança. L2TP usa o conjunto IPSec para fornecer criptografia ponta a ponta, autenticação de origem de dados, proteção contra ataques de repetição , bem como integridade de dados.

Como o L2TP não possui recursos de criptografia ou autenticação (ambos recursos importantes das VPNs), o IPSec costuma ser associado a ele. Essa estrutura também é usada para fornecer segurança para outros protocolos, como o IKEv2.

Configuração fácil

Se quiser configurar o L2TP no seu dispositivo, você pode fazê-lo facilmente, pois muitas plataformas vêm com suporte nativo para isso. No entanto, como o L2TP usa certificados digitais, você achará o PPTP muito mais fácil de configurar do que o L2TP.

Muito estável

Ao contrário do PPTP, o protocolo L2TP é muito confiável e não apresenta problemas de desempenho quando usado em conexões instáveis! Isso o torna um protocolo melhor que o PPTP ao estabelecer conexões seguras com uma rede remota.

Desvantagens do protocolo L2TP

Embora usar uma VPN L2TP tenha muitas vantagens, ela também apresenta certas limitações, incluindo:

A velocidade da conexão é lenta

Como o L2TP encapsula os dados duas vezes e requer mais processamento da CPU, muitas vezes você experimentará velocidades de conexão lentas. Portanto, se a velocidade é mais importante para você do que a segurança, usar PPTP é a melhor solução.

Mais fácil de bloquear

Tanto o PPTP quanto o L2TP usam portas fixas, facilitando o bloqueio usando Deep Packet Inspection (DPI). Por esse motivo, estes protocolos VPN podem ser facilmente detectados e bloqueados por alguns firewalls.

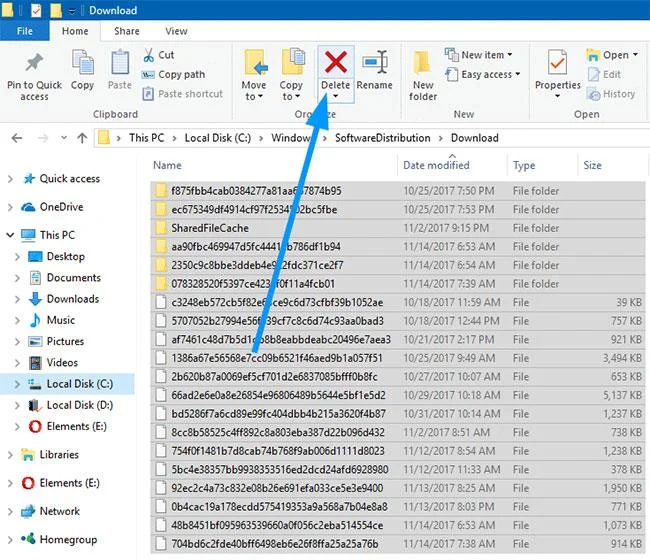

Compare PPTP com L2TP

![Diferença entre os protocolos PPTP e L2TP Diferença entre os protocolos PPTP e L2TP]()

PPTP e L2TP têm suas próprias vantagens e desvantagens

Agora vamos comparar os dois protocolos PPTP e L2TP. A seguir estão as diferenças entre PPTP e L2TP:

| |

PPTP |

L2TP |

| Informação básica |

O primeiro e básico protocolo VPN suportado pelo Windows. |

O protocolo de tunelamento usa IPSec para segurança/criptografia e opera via UDP. |

| Compatibilidade |

Suporte integrado para uma variedade de desktops, dispositivos móveis e tablets. |

Suporte integrado para uma variedade de desktops, dispositivos móveis e tablets. |

| Codificar |

Chave 128 bits |

Chave 256 bits |

| Usar |

Através do sistema operacional/cliente do dispositivo integrado, usando nome de usuário + senha + endereço do servidor |

Através do sistema operacional/dispositivo cliente integrado, usando nome de usuário + senha + endereço do servidor e chave pré-compartilhada |

| Estabilização |

Relativamente instável, mas aceito pela maioria dos pontos de acesso WiFi. |

Comprovadamente estável em uma variedade de dispositivos, redes e sistemas operacionais. |

| Dispositivos/sistemas operacionais suportados |

Windows, Mac OSX, Linux, Android, DD-WRT, etc. |

Windows, Mac OSX, Linux, iOS, Android, DD-WRT, etc. |

| Segurança |

Criptografia básica |

Muito seguro. Verifique a integridade dos dados e empacote os dados duas vezes. |

| Vantagem |

Fácil instalação/configuração, boas velocidades, suportadas por um grande número de dispositivos. |

Fácil instalação/configuração, ignora facilmente restrições de rede ou ISP. |

| Defeito |

A estabilidade pode variar dependendo da rede. Não oferece segurança de alto nível. Fácil de bloquear. |

Velocidade mais lenta |

| Concluir |

PPTP é fácil de configurar e usar com velocidade decente. Menos seguro que outros protocolos VPN. |

O L2TP normalmente atinge velocidades mais baixas do que outros protocolos, mas sua capacidade de contornar restrições de rede e sua forte segurança o tornam uma boa escolha. |

| Melhor para |

Navegue, transmita ou baixe em alta velocidade |

Tarefas específicas de segurança, como compras online, uso de WiFi público, etc. |

Para começar, o L2TP oferece segurança superior em comparação ao PPTP (Point-to-Point Tunneling Protocol) graças ao IPSec. Além disso, em comparação com a criptografia de 128 bits do PPTP, o L2TP oferece suporte para criptografia de 256 bits. Além disso, o L2TP pode usar cifras extremamente seguras como AES (criptografia de nível militar), enquanto o PPTP está preso ao MPPE, que não é seguro para uso.

Em termos de velocidade, o PPTP tende a ser muito mais rápido que o L2TP, mas é inferior ao protocolo L2TP em termos de estabilidade (isso ocorre porque o PPTP é facilmente bloqueado por firewalls). Como o L2TP é executado no UDP, é mais difícil de entender. Além disso, o provedor VPN pode ajustar ainda mais o protocolo para garantir que ele não seja bloqueado por firewalls NAT.

Finalmente, há também o fato de que o PPTP foi desenvolvido apenas pela Microsoft (uma empresa conhecida por vazar dados confidenciais para a NSA), enquanto o L2TP foi desenvolvido pela Microsoft em conjunto com a Cisco. Por esse motivo, alguns usuários consideram o L2TP uma solução mais segura e confiável. Além disso, sabe-se que o PPTP foi hackeado pela NSA, enquanto que com o L2TP esta informação permanece não corroborada.

Em geral, você deve saber que o L2TP é considerado uma versão melhorada do PPTP, portanto, você deve escolher o L2TP em vez do protocolo PPTP.

Concluir

O PPTP é mais fácil de configurar e mais rápido de usar, mas pode resultar em uma conexão menos segura. Por outro lado, o L2TP possui velocidades mais lentas, mas oferece maior segurança, o que o torna uma boa escolha.