Keyloggers são programas extremamente perigosos que os hackers instalam no sistema de qualquer usuário para roubar senhas, informações de cartão de crédito, etc. Os keyloggers armazenam todas as teclas digitadas pelos usuários, interagem no computador e fornecem aos hackers informações importantes sobre o usuário.

Cada tipo de keylogger é perigoso porque pode registrar suas teclas digitadas, rastrear todas as suas atividades e registrar sites abertos.

Se você estiver usando um computador com Keylogger instalado, isso significa que suas informações importantes podem ser facilmente roubadas. Portanto, a melhor forma é verificar se o seu computador possui um Keylogger instalado ou não. No artigo abaixo, LuckyTemplates irá guiá-lo como encontrar e remover completamente keyloggers do seu sistema.

Se você não sabe muito sobre keyloggers, não pule este artigo: Aprenda sobre keyloggers

Como encontrar e excluir keyloggers do seu computador

Quais são os sinais de um ataque de keylogger?

Existem vários sinais que indicam um ataque de keylogger no seu sistema. Aqui estão os sinais mais comuns:

- Você pode perceber que seu computador está excepcionalmente lento ou instável. Muitas vezes, isso é um sinal de malware em execução em segundo plano.

- Você também pode descobrir que seu teclado está digitando caracteres errados ou que as teclas não estão funcionando corretamente.

- Outro sinal é se você notar algum software estranho instalado em seu dispositivo e que não se lembra de ter baixado.

- Você também pode receber pop-ups suspeitos na tela sem perceber.

- Você pode perceber que suas contas online foram acessadas sem o seu conhecimento, o que pode ser um sinal de keylogger ou outro comprometimento.

Como detectar keyloggers

1. Encontre e remova o Keylogger usando o Gerenciador de Tarefas

Use o Gerenciador de Tarefas para detectar se um Keylogger está instalado ou não em seu sistema. É muito simples, basta seguir os passos abaixo:

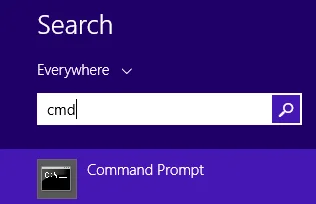

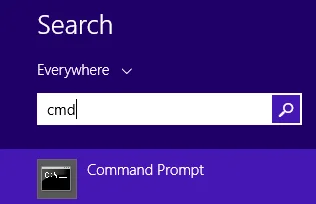

Primeiro abra o Prompt de Comando digitando cmd na caixa Pesquisar no Menu Iniciar e clicando em Prompt de Comando na lista de resultados da pesquisa.

A seguir, na janela do prompt de comando, digite o comando abaixo e pressione Enter:

netstat –ano

![Instruções para encontrar e remover Keyloggers completamente do seu computador Instruções para encontrar e remover Keyloggers completamente do seu computador]()

Agora a janela do prompt de comando será exibida conforme mostrado abaixo:

![Instruções para encontrar e remover Keyloggers completamente do seu computador Instruções para encontrar e remover Keyloggers completamente do seu computador]()

Os dados que você recebe serão exibidos em 5 colunas. Você só precisa prestar atenção nas linhas com o valor definido como Estabelecido .

Na ilustração acima você verá 2 PIDs definidos como Estabelecidos, o primeiro valor é 1048 e o segundo valor é 2500.

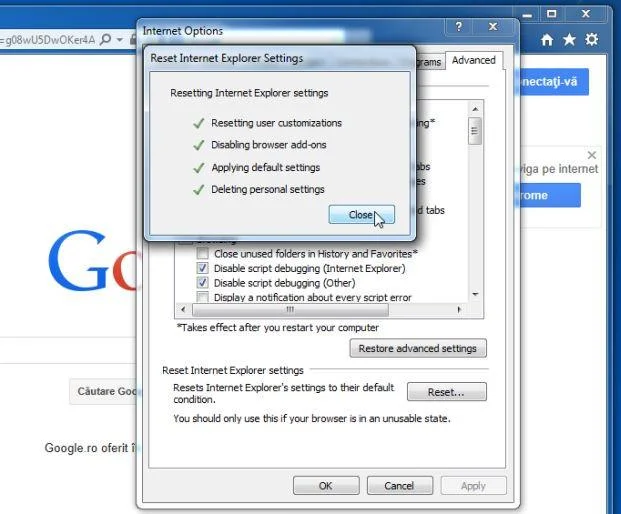

Em seguida, abra o Gerenciador de Tarefas e acesse a guia Detalhes .

![Instruções para encontrar e remover Keyloggers completamente do seu computador Instruções para encontrar e remover Keyloggers completamente do seu computador]()

Agora você pode ver claramente que explorer.exe tem um ID de valor 1048. No entanto, este é um serviço importante do sistema, portanto pode ser confirmado que este é um programa seguro, não um keylogger.

Em seguida, retorne novamente à janela do Gerenciador de Tarefas e encontre o processo com PID 2500.

![Instruções para encontrar e remover Keyloggers completamente do seu computador Instruções para encontrar e remover Keyloggers completamente do seu computador]()

Você verá nvstreamsvc.exe com ID 2500. Porém, após pesquisar, nvstreamsvc.exe é um programa instalado pela nvidia com a placa gráfica. Portanto, pode-se confirmar que o sistema não possui nenhum keylogger instalado.

Siga os mesmos passos para verificar se o seu sistema possui algum keylogger instalado ou não.

2. Encontre o Keylogger através dos programas instalados

Às vezes, em alguns casos, keyloggers podem ser encontrados em programas que você instala no sistema, se os hackers não ocultarem esses programas.

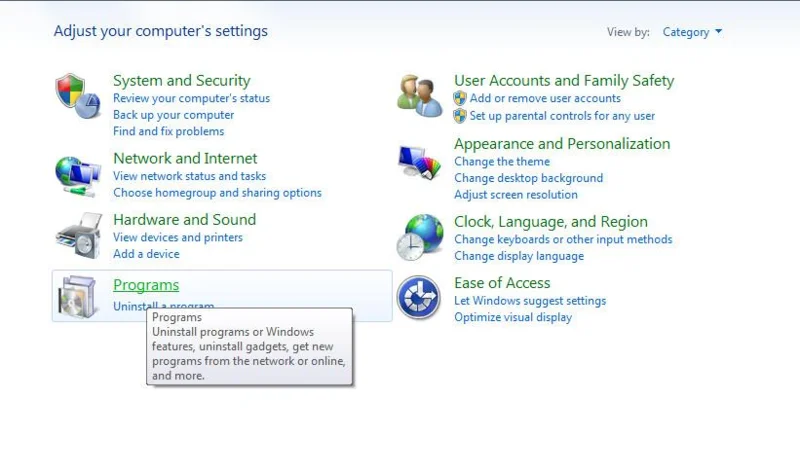

- Vá para Iniciar => Painel de Controle .

- Na janela Painel de controle, clique em Programas e recursos ou Desinstalar um programa .

![Instruções para encontrar e remover Keyloggers completamente do seu computador Instruções para encontrar e remover Keyloggers completamente do seu computador]()

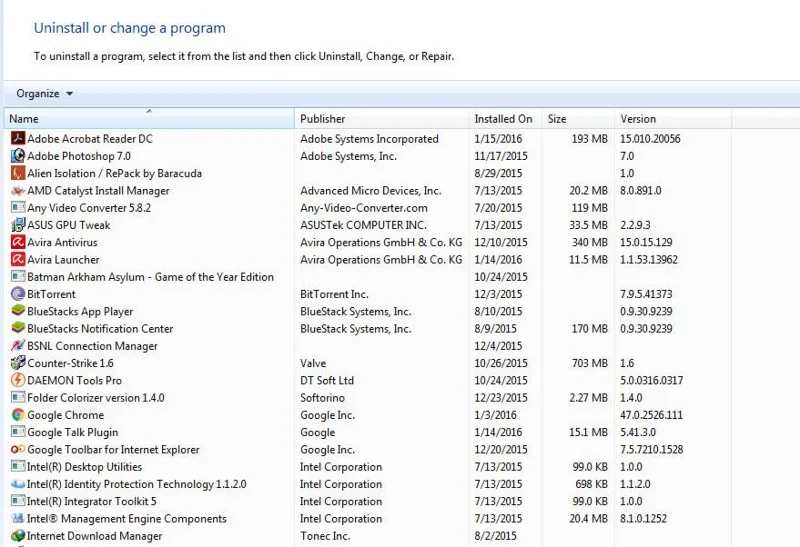

Agora a tela exibe uma lista de todos os programas que você instalou. Se você descobrir algum programa que não instalou, é provável que esses programas tenham sido instalados por hackers. Clique com o botão direito no programa e selecione Desinstalar .

![Instruções para encontrar e remover Keyloggers completamente do seu computador Instruções para encontrar e remover Keyloggers completamente do seu computador]()

Quando esses programas forem removidos, o keylogger também será removido do seu sistema e você estará agora em um estado “seguro”.

3. Software para detectar keyloggers em computadores

Em alguns casos, os usuários podem aplicar a solução solicitando o suporte de um aplicativo de terceiros para remover completamente o keylogger de seu sistema. Atualmente existem muitas ferramentas Anti-Rootkit disponíveis no mercado, mas vale ressaltar qual ferramenta é a mais eficaz.

Aqui estão três das melhores ferramentas que você pode consultar:

- Malwarebytes Anti-Rootkit Beta:

Malwarebytes Anti-Rootkit Beta (MBAR) é uma ferramenta gratuita projetada para ajudar os usuários a detectar e remover rapidamente Rootkis – tipos de malware que operam em modo oculto e sofisticado no sistema.

Malwarebytes Anti-Rootkit Beta é uma tecnologia avançada para detectar e remover os piores rootkits maliciosos. O repositório também inclui um utilitário útil para reparar danos causados pela presença de rootkits. Esta operação requer uma reinicialização para aplicar as correções.

Usando:

- Baixe o Malwarebytes Anti-Rootkit Beta para o seu dispositivo e instale-o aqui.

- Descompacte o conteúdo em uma pasta localizada em um local conveniente.

- Abra a pasta que contém o conteúdo extraído e execute mbar.exe

- Siga as instruções do assistente para atualizar e deixe o programa verificar se há ameaças em seu computador.

- Clique no botão Limpar para remover quaisquer ameaças e reinicialize se for solicitado.

- Aguarde enquanto o sistema desliga e o processo de limpeza é executado.

- Execute outra verificação com o Malwarebytes Anti-Rootkit para verificar se nenhuma ameaça permanece. Nesse caso, clique em Limpar novamente e repita o processo.

- Se nenhuma ameaça adicional for encontrada, verifique se o seu sistema está funcionando corretamente, garantindo que os seguintes itens estejam ativos:

- Acesso à internet

- atualização do Windows

- Firewall do Windows

- Se houver problemas adicionais com o seu sistema, como qualquer um dos problemas listados acima ou outros problemas do sistema, execute a ferramenta de reparo incluída no Malwarebytes Anti-Rootkit e reinicie.

- Verifique se o seu sistema está funcionando corretamente.

- Se você encontrar algum problema ao executar a ferramenta ou se ela não tiver resolvido completamente todos os problemas encontrados, entre em contato com o suporte.

- Borracha Norton Power:

O Norton Power Eraser é uma solução simples para detectar e remover softwares criminosos e vírus que não podem ser detectados pelos métodos tradicionais.

Baixe e instale aqui.

- Verificação de segurança Kaspersky:

O Kaspersky Security Scan tem a capacidade de verificar o sistema em uma velocidade extremamente rápida, permitindo verificar se há vírus, malware ou spyware no sistema para encontrar rapidamente maneiras de destruir os vírus e esses malwares.

Baixe o Kaspersky Security Scan para o seu dispositivo e instale-o aqui.

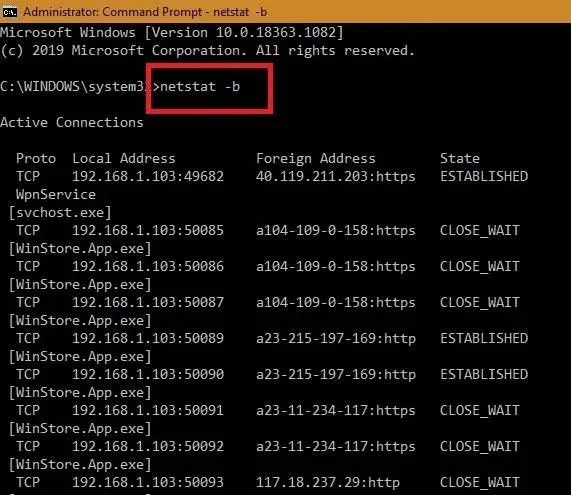

4. Detecte conexões suspeitas de Internet usando a linha de comando

Depois de garantir que ninguém mais esteja conectado ao seu computador, é importante verificar se há conexões suspeitas de Internet no seu dispositivo. Para fazer isso, abra a linha de comando do Windows no modo de administrador e digite o seguinte:

netstat -b

![Instruções para encontrar e remover Keyloggers completamente do seu computador Instruções para encontrar e remover Keyloggers completamente do seu computador]()

Detecte conexões suspeitas de Internet usando a linha de comando

Todos os sites e softwares conectados online ao seu computador Windows serão exibidos agora. Aplicativos conectados à Windows Store, navegador Edge ou outros aplicativos do sistema como “ svchost.exe ” são inofensivos. Verifique os endereços IP online em busca de locais remotos suspeitos.

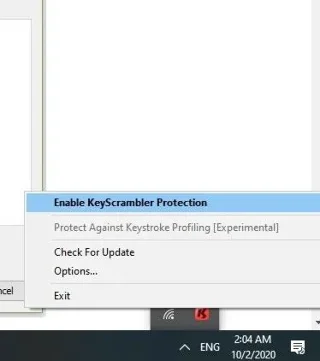

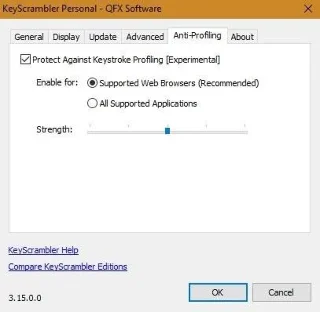

5. Técnica avançada: criptografar as teclas digitadas

A criptografia de teclas digitadas é uma ótima maneira de evitar keyloggers, criptografando todas as teclas digitadas antes de serem enviadas online. Se você for vítima de um ataque de keylogger no nível do hipervisor, o malware só será capaz de detectar caracteres aleatórios criptografados.

KeyScrambler é uma das soluções populares de criptografia de pressionamento de tecla. É livre de vírus e seguro para uso por mais de um milhão de usuários pagos. A versão pessoal do software é gratuita e pode proteger dados de teclas digitadas em mais de 60 navegadores.

Uma vez instalado, você pode ativar o KeyScrambler na bandeja do sistema à direita.

![Instruções para encontrar e remover Keyloggers completamente do seu computador Instruções para encontrar e remover Keyloggers completamente do seu computador]()

Ative o KeyScrambler na bandeja do sistema à direita

Em Configurações , você pode proteger contra o registro de pressionamentos de tecla. Isso é feito usando um recurso de moderação de digitação para proteger o anonimato de sites que tentam criar perfis com base na maneira como você digita.

![Instruções para encontrar e remover Keyloggers completamente do seu computador Instruções para encontrar e remover Keyloggers completamente do seu computador]()

Recurso de censura de ritmo de digitação

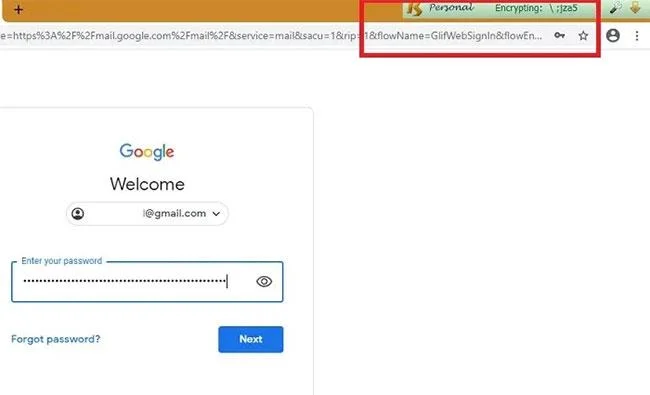

Assim que você digita as teclas digitadas em qualquer navegador como Google Chrome ou Firefox, o KeyScrambler codifica todas as teclas digitadas que você pode ver diretamente na tela.

![Instruções para encontrar e remover Keyloggers completamente do seu computador Instruções para encontrar e remover Keyloggers completamente do seu computador]()

Todas as teclas digitadas que podem ser vistas diretamente na tela serão criptografadas

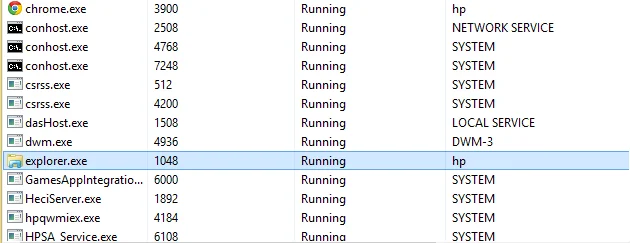

6. Verifique as configurações do seu navegador

Finalmente, você também deve verificar as configurações do seu navegador em busca de alterações suspeitas. Os keyloggers muitas vezes alteram as configurações do navegador para capturar as teclas digitadas, portanto, revise todas as configurações cuidadosamente e certifique-se de que não foram adulteradas ou alteradas sem o seu conhecimento.

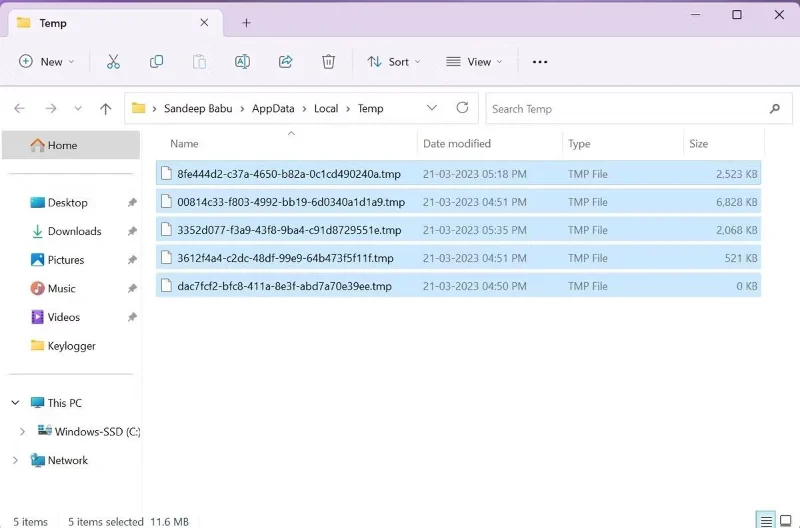

7. Verifique os arquivos temporários

Às vezes, os keyloggers se escondem em arquivos temporários para evitar a detecção, especialmente arquivos baixados de sites maliciosos. Portanto, você também deve verificar os arquivos temporários em busca de programas suspeitos.

Como os arquivos temporários costumam estar muito confusos para detectar programas suspeitos, é melhor excluir todos os arquivos temporários do PC.

Feche todos os programas em execução no seu PC. Pressione Windows + R e digite "%temp%". Clique no botão OK. Isso abrirá a pasta de arquivos temporários. Selecione todos os arquivos e exclua-os.

![Instruções para encontrar e remover Keyloggers completamente do seu computador Instruções para encontrar e remover Keyloggers completamente do seu computador]()

Diretório de arquivos temporários

8. Procure keyloggers com software antivírus

Keyloggers podem se disfarçar como programas legítimos. Portanto, você deve verificar seu PC com um programa antivírus confiável para saber se ele possui um keylogger ou não.

Embora o Microsoft Defender ofereça segurança razoável, você deve considerar a compra de um programa antivírus pago para aumentar a segurança do seu PC.

9. Outras medidas

Se você executou os métodos acima e ainda suspeita que um keylogger esteja instalado em seu computador, você pode usar o modo de segurança com rede para funcionar. Para entrar no modo de segurança com rede, pressione F8 ao ligar o computador e use as teclas de seta para encontrar esse modo e pressione Enter para selecionar. Ao acessar o modo de segurança com rede, você só tem permissão para executar arquivos no seu sistema operacional e interromper todas as outras atividades, portanto, os keyloggers instalados no seu computador não poderão mais rastreá-lo.

Este é um dos recursos extremamente úteis que você não deve ignorar.

Dicas úteis para lidar com keyloggers

Existem alguns keyloggers muito perigosos que só podem ser detectados se métodos profissionais forem usados. Portanto, para manter os dados protegidos contra keyloggers, você deve usar o bloco de notas ao inserir nomes de usuário e senhas nos formulários de login. Salve o nome de usuário e a senha no bloco de notas e copie-os para o seu navegador. Porque alguns keyloggers não têm permissão para registrar as teclas digitadas no bloco de notas.

Se você tiver dados importantes e confidenciais armazenados em seu computador, eles precisam ser protegidos contra esses keyloggers. Demora muito tempo para encontrar e detectar um keylogger porque ele pode vir da Internet porque muitos softwares são baixados de muitos sites não oficiais. Encontrar fontes seguras de download de software também merece sua atenção e, ao instalar o software, monitore todo o processo para evitar a instalação de ferramentas indesejadas.

A maneira mais eficaz de remover um keylogger é usar uma ferramenta antimalware. Execute uma verificação completa do seu sistema e siga as instruções do programa para excluir todos os arquivos maliciosos que encontrar. Você também pode usar um programa anti-spyware especializado para detectar keyloggers com mais precisão.

Proteger o seu PC contra keyloggers é essencial para garantir a segurança e a privacidade dos seus dados. Agora que você sabe como verificar keyloggers, o próximo passo é fortalecer a segurança do seu PC para evitar ataques de keyloggers. Além disso, para proteger seus dados confidenciais, você deve tomar cuidado com outro malware que rouba informações, chamado FormBook .

Boa sorte!

Consulte mais alguns artigos abaixo: