O que é Lukitus:

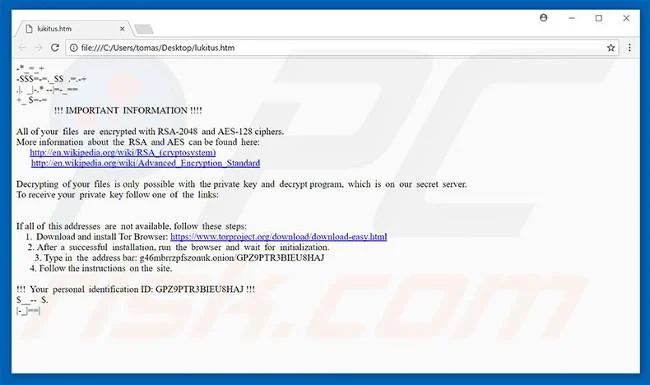

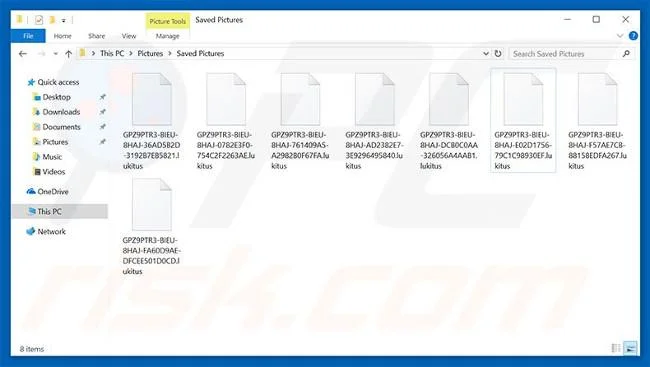

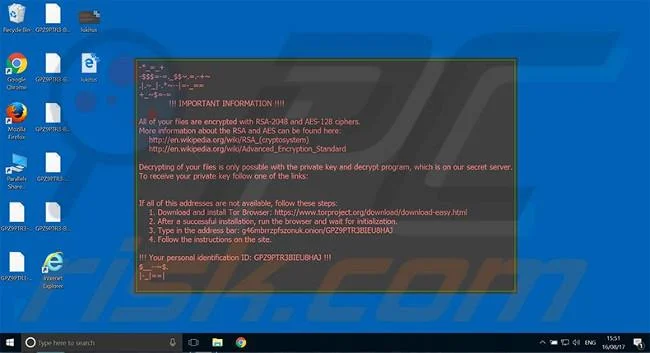

Lukitus é uma versão atualizada de um vírus ransomware chamado Locky. Os desenvolvedores espalham o Lukitus por meio de spam (anexos maliciosos). Após a penetração, Lukitus criptografa os dados armazenados usando algoritmos de criptografia RSA-2048 e AES-128. Durante a criptografia, o vírus renomeia os arquivos criptografados usando o padrão "32_random_letters_and_digits].lukitus". Por exemplo, "sample.jpg" poderia ser renomeado para um nome de arquivo como "GPZ9AETR3-BIEU-8HAJ-36AD5B2D-3192B7EB5821.lukitus". Após a criptografia bem-sucedida, Lukitus altera o papel de parede da área de trabalho e cria um arquivo HTML ("lukitus.htm") para deixá-lo na área de trabalho.

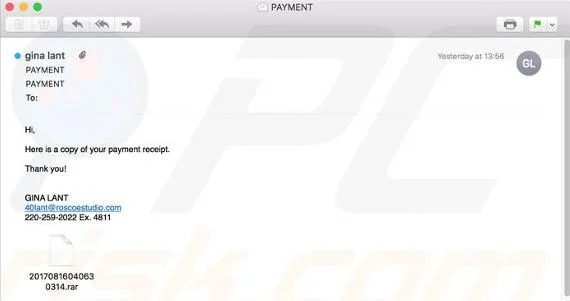

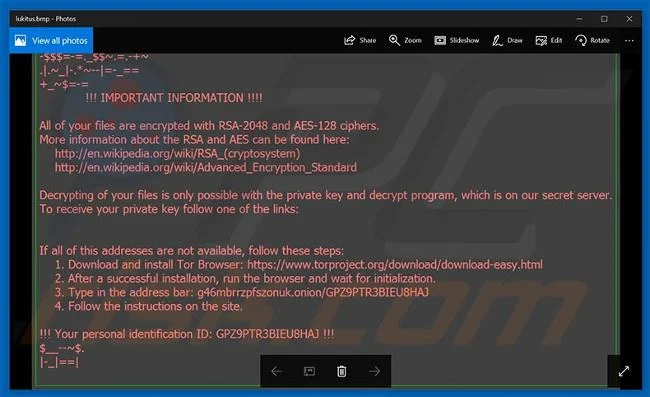

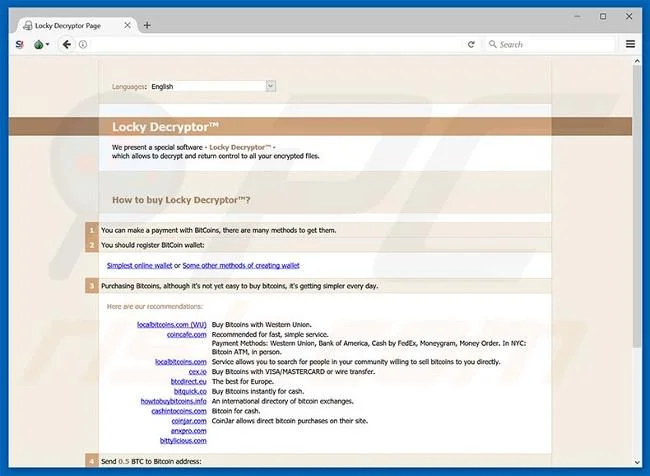

Os arquivos de papel de parede e os arquivos HTML no computador contêm uma mensagem de resgate informando que o arquivo está criptografado e só pode ser recuperado por meio de um programa de descriptografia específico que usa uma chave exclusiva. Infelizmente, esta informação está correta. Conforme mencionado acima, Lukitus usa algoritmos criptográficos RSA e AES e, portanto, apenas uma chave de desencriptação é gerada para cada vítima. Essas chaves são armazenadas em um servidor remoto controlado pelos desenvolvedores do Lukitus. As vítimas são obrigadas a pagar um resgate para receber a chave seguindo as instruções fornecidas no site oficial do malware. O custo de decodificação é de 0,5 Bitcoin (aproximadamente 50 milhões de VND). No entanto, lembre-se de que não se deve confiar nos criminosos de alta tecnologia porque muitas vezes ignoram as vítimas depois de receberem o resgate. O pagamento não garante que seus arquivos serão descriptografados. Além disso, dar dinheiro a criminosos cibernéticos também apoia indiretamente os seus negócios de vírus maliciosos. Portanto, não é recomendado entrar em contato com essas pessoas ou pagar qualquer resgate. Infelizmente, não existe nenhuma ferramenta capaz de recuperar arquivos criptografados pelo Lukitus e a única solução é restaurar seus arquivos e sistema a partir de um backup.

Aviso de pedido de resgate de criminosos cibernéticos:

Lukitus é semelhante ao Aleta, BTCWare, GlobeImposter e dezenas de outros tipos de ransomware. Esses malwares também são projetados para criptografar arquivos e exigir resgate. Existem apenas duas diferenças principais: 1) o resgate exigido e 2) o tipo de algoritmo de encriptação usado. A pesquisa mostra que a maioria destes vírus usa algoritmos que geram chaves de desencriptação exclusivas (por exemplo, RSA, AES, DES, etc.). Portanto, é quase impossível recuperar estes ficheiros sem ter a chave de desencriptação dos criminosos cibernéticos.

Como o ransomware ataca computadores?

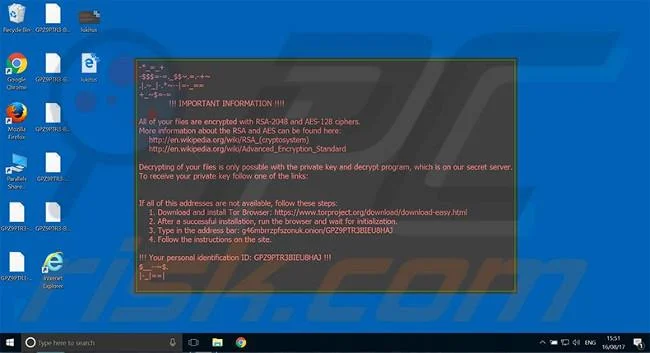

Embora o Lukitus seja distribuído via spam, os criminosos cibernéticos geralmente distribuem malware semelhante usando software falsificado, trojans e fontes de download de software de terceiros (sites de download gratuitos, sites de hospedagem de arquivos gratuitos, redes peer-to-peer, etc.). Neste caso, o Lukitus é entregue às vítimas como um arquivo .rar compactado. No entanto, os e-mails de spam geralmente contêm documentos JavaScript, MS Office e outros ficheiros semelhantes projetados para descarregar ou instalar malware. Os atualizadores de software falsos exploram bugs de software desatualizados para infectar os sistemas. Fontes de download de software de terceiros geralmente aumentam a probabilidade de execução maliciosa, “apresentando-as” como software legítimo.

Como proteger seu computador contra infecção por ransomware?

Para evitar a infecção por ransomware, você precisa ter muito cuidado ao navegar na Internet. Nunca abra ficheiros recebidos de e-mails suspeitos ou descarregue software de fontes não oficiais. Além disso, use um pacote antivírus/anti-spyware legítimo e atualize os aplicativos instalados. No entanto, esteja ciente de que os criminosos distribuem malware através de atualizadores falsos. Portanto, usar ferramentas de terceiros para atualizar software é muito perigoso. A chave para manter seu computador seguro é cautela.

Amostras de spam usadas para distribuir malware Lukitus:

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

Arquivo HTML Lukitus:

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

Arquivo de papel de parede da área de trabalho Lukitus:

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

Arquivo Lukitus do site Tor:

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

Arquivos codificados por Lukitus (padrão de nome de arquivo [32_random_letters_and_digits].lukitus):

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

Instruções para prevenir o ransomware Lukitus

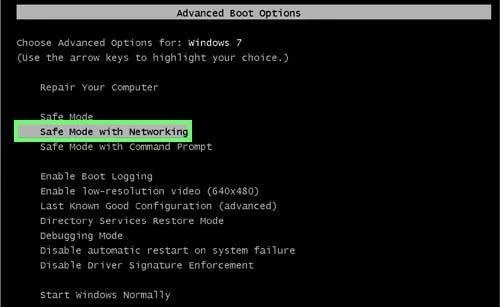

Passo 1: Remova o ransomware Lukitus usando o modo de segurança de rede.

Usuários do Windows XP e Windows 7 : Inicie o computador no modo de segurança. Clique em Iniciar > Desligar > OK . Durante o processo de inicialização do computador, pressione a tecla F8 no teclado várias vezes até ver o menu Opções avançadas do Windows e selecione Modo de segurança com rede na lista.

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

Instruções em vídeo sobre como iniciar o Windows 7 no modo "Modo de segurança com rede":

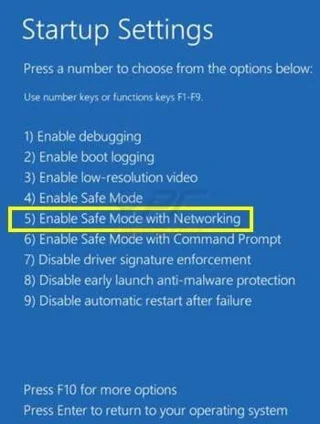

Usuários do Windows 8: Vá para a tela inicial do Windows 8 , digite Avançado e , nos resultados da pesquisa, selecione Configurações . Clique na opção de inicialização avançada na janela aberta "Configurações gerais do PC" . Clique no botão "Reiniciar agora" . Seu computador será reiniciado no "menu de opções de inicialização avançadas" . Clique no botão " Solucionar problemas " e, em seguida, pressione o botão "Opções avançadas" . Na tela de opções avançadas, clique em Configurações de inicialização > Reiniciar . O computador será reinicializado na tela Configurações de inicialização. Pressione F5 para inicializar no modo de inicialização. Modo de segurança com rede .

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

Tutorial em vídeo sobre como iniciar o Windows 8 no modo de segurança com rede.

Usuários do Windows 10: Clique no ícone do Windows e selecione Energia. No menu aberto, clique em “ Reiniciar ” enquanto segura o botão “ Shift ” no teclado. Na janela "escolha uma opção" , clique em " Solucionar problemas " e selecione "Opções avançadas" . No menu de opções avançadas, selecione “Configurações de inicialização” e clique no botão “ Reiniciar ”. Na próxima janela, clique no botão “ F5 ” do teclado. Isso reiniciará seu sistema operacional no modo de segurança com rede.

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

Instruções em vídeo para iniciar o Windows 10 no modo "Modo de segurança com rede":

passo 2: Remover Lukitus ransomware usando a restauração do sistema

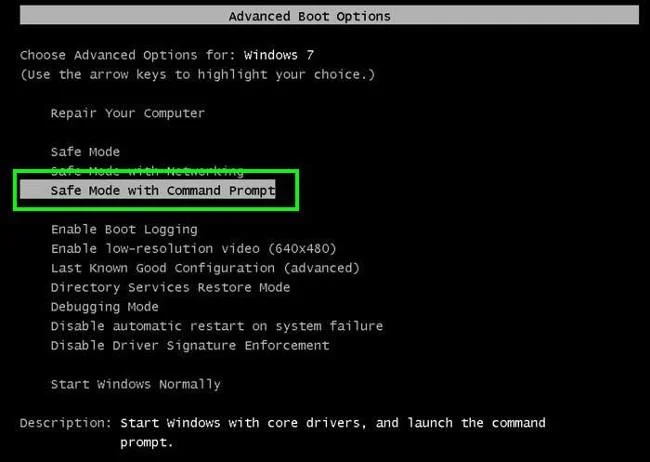

Se você não conseguir iniciar o computador no modo de segurança com rede, tente realizar uma restauração do sistema.

Instruções em vídeo sobre como remover vírus ransomware usando "Modo de segurança com prompt de comando" e "Restauração do sistema:

1. Durante o processo de inicialização do computador, pressione a tecla F8 no teclado várias vezes até que o menu Opções avançadas do Windows apareça, selecione Modo de segurança com prompt de comando na lista e pressione Enter .

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

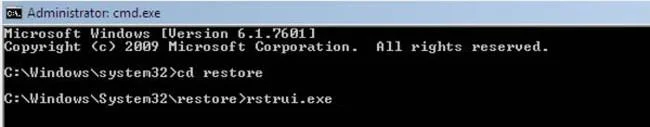

2. No prompt de comando, digite a seguinte linha: cd restore e pressione Enter .

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

3. Em seguida, digite esta linha: rstrui.exe e pressione Enter .

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

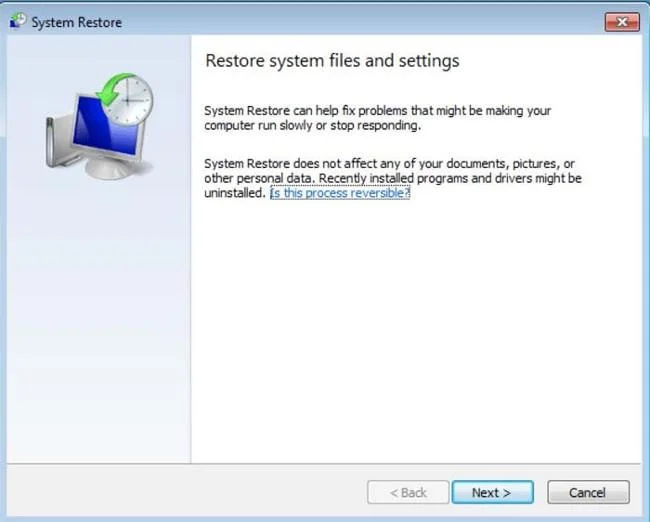

4. Na janela que se abre, clique em " Próximo ".

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

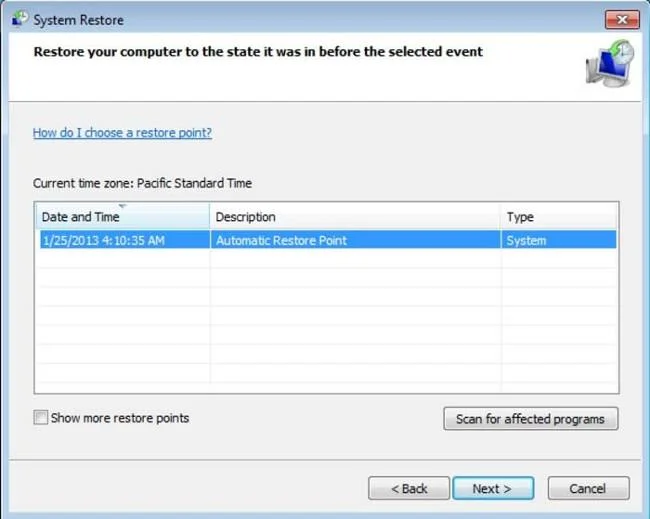

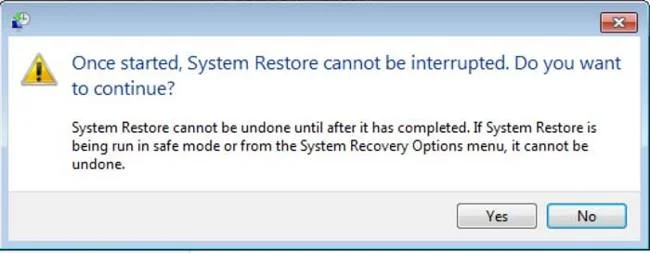

5. Selecione um dos pontos de restauração e clique em “ Avançar ” (restaurará o sistema do seu computador para o dia em que foi infectado pelo vírus Lukitus).

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

6. Na janela que se abre, clique em " Sim ".

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

7. Depois de restaurar o seu computador, baixe e verifique o seu computador com um software de remoção de malware para remover quaisquer arquivos restantes do ransomware Lukitus.

Para restaurar arquivos pessoais criptografados com este ransomware, tente usar o recurso Versões Anteriores do Windows. Este método só é eficaz se a função Restauração do Sistema estiver habilitada em um sistema operacional que tenha sido atacado por código malicioso. Observe que algumas variantes do Lukitus podem excluir cópias de volume de sombra de arquivos, portanto, este método pode não funcionar em todos os computadores.

Para restaurar um arquivo, clique com o botão direito sobre ele, vá em Propriedades e selecione a aba Versões Anteriores . Se o arquivo relevante tiver um ponto de restauração, selecione-o e clique no botão " Restaurar ".

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

Se você não conseguir iniciar o computador no Modo de Segurança com Rede (ou com Prompt de Comando), inicie o computador com um disco de recuperação. Algumas variantes de ransomware são desativadas no Modo de Segurança com Rede, tornando sua remoção complicada. Para esta etapa, você precisa de acesso a outro computador.

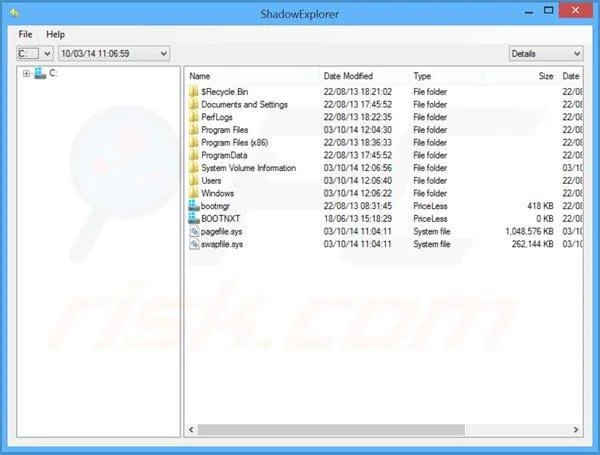

Para recuperar o controle dos arquivos criptografados do Lukitus, você também pode tentar usar um programa chamado Shadow Explorer .

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

Para proteger seu computador contra ransomware com criptografia de arquivos como este, use programas antivírus e anti-spyware confiáveis. Como método adicional de proteção, você pode usar o programa chamado HitmanPro.Alert , que cria objetos de política de grupo no registro para bloquear programas nocivos como o Lukitus.

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

O Malwarebytes Anti-Ransomware Beta usa tecnologia avançada que monitora a atividade do ransomware e a interrompe imediatamente - antes que chegue aos arquivos do usuário:

![Instruções para prevenir o ransomware Lukitus Instruções para prevenir o ransomware Lukitus]()

A melhor maneira de evitar danos causados por ransomware é manter backups atualizados regularmente.

Outras ferramentas conhecidas para remover o ransomware Lukitus: Plumbytes Anti-Malware e SpyHunter 4 .