Software malicioso – malware – ataca em muitas formas e escalas diferentes. Além disso, a sofisticação do malware evoluiu significativamente ao longo dos anos. Os invasores percebem que tentar injetar todo o pacote de malware em um sistema de uma só vez nem sempre é a maneira mais eficaz.

Com o tempo, o malware tornou-se modular. Algumas variantes de malware podem usar módulos diferentes para alterar a forma como afetam o sistema de destino. Então, o que é malware modular e como funciona? Vamos descobrir através do seguinte artigo!

Modular Malware – Novo método de ataque furtivo para roubar dados

O que é malware modular?

O malware modular é uma ameaça perigosa que ataca o sistema em diferentes estágios. Em vez de um ataque direto, o módulo de malware adota uma abordagem secundária.

Ele faz isso instalando primeiro apenas os componentes essenciais. Então, em vez de criar alarde e alertar os usuários sobre sua presença, o primeiro módulo tem como alvo o sistema e a segurança cibernética; quais partes são as principais responsáveis, que tipo de método de proteção está sendo aplicado, onde o malware pode encontrar vulnerabilidades, quais explorações têm maior chance de sucesso, etc.

Depois de detectar com sucesso o ambiente local, o módulo de malware do primeiro estágio pode se comunicar com seu servidor de comando e controle (C2). O C2 pode então responder enviando instruções adicionais juntamente com módulos de malware adicionais para aproveitar o ambiente específico em que o malware está operando.

O malware modular é mais benéfico do que o malware que agrupa todas as funcionalidades em uma única carga, especificamente:

- Os criadores de malware podem alterar rapidamente a identidade do malware para escapar de antivírus e outros programas de segurança.

- Os módulos de malware permitem que a funcionalidade seja estendida a uma variedade de ambientes. Com isso, os criadores de malware podem reagir a alvos específicos ou marcar módulos específicos para uso em ambientes específicos.

- Os módulos originais eram muito pequenos e mais fáceis de alterar.

- A combinação de vários módulos de malware ajuda os pesquisadores de segurança a prever o que acontecerá a seguir.

O malware modular não é uma ameaça nova. Os desenvolvedores de malware têm usado programas de malware modulares de maneira eficaz há muito tempo. A diferença é que os pesquisadores de segurança estão encontrando mais módulos de malware em diversas situações. Os pesquisadores também descobriram o enorme botnet Necurs (famoso por distribuir variantes de ransomware Dridex e Locky ) espalhando módulos de malware.

Exemplo de módulo de malware

Existem alguns exemplos muito interessantes de módulos de malware. Aqui estão alguns deles.

Filtro VPN

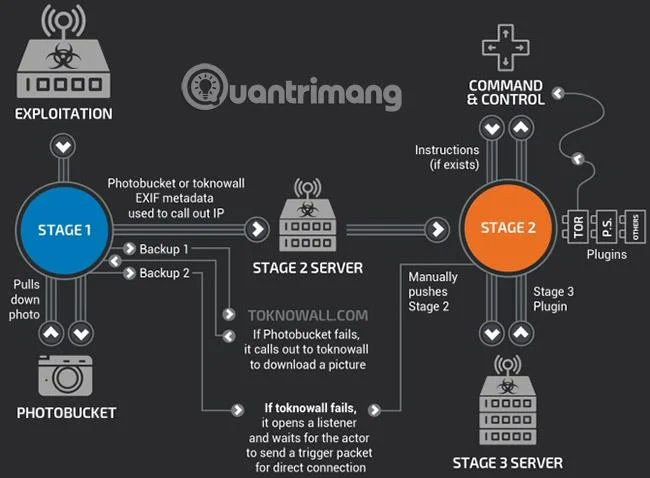

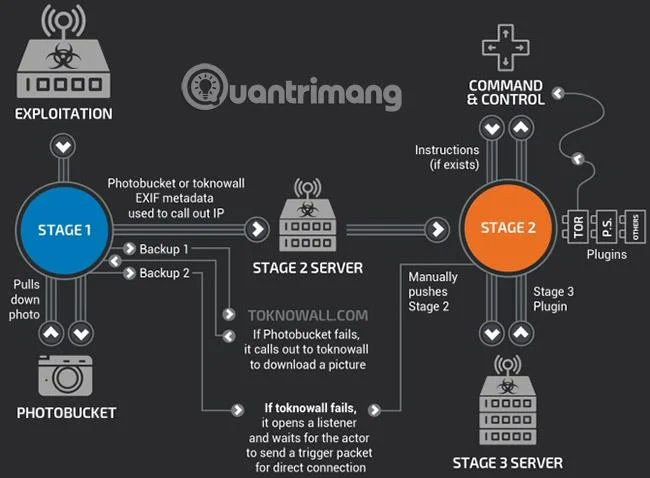

VPNFilter é uma versão recente de malware que ataca roteadores e dispositivos de Internet das Coisas (IoT) . Este malware opera em três estágios.

O malware de primeiro estágio entra em contato com um servidor de comando e controle para baixar o módulo de segundo estágio. O módulo de segundo estágio coleta dados, executa comandos e pode intervir no gerenciamento de dispositivos (incluindo a capacidade de “congelar” o roteador, dispositivo IoT ou NAS). O segundo estágio também pode baixar módulos do terceiro estágio, que funcionam como plugins para o segundo estágio. O módulo de três estágios inclui um pacote de detecção de tráfego SCADA, um módulo de infecção e um módulo que permite que o malware do estágio 2 se comunique usando a rede Tor .

Você pode aprender mais sobre VPNFilter no seguinte artigo: Como detectar malware VPNFilter antes que ele destrua o roteador.

T9000

Os pesquisadores de segurança da Palo Alto Networks descobriram o malware T9000 (não relacionado ao Terminator ou Skynet).

T9000 é uma ferramenta de coleta de informações e dados. Uma vez instalado, o T9000 permite que os invasores “capturem dados criptografados, façam capturas de tela de aplicativos específicos e visem especificamente usuários do Skype ”, bem como arquivos de produtos do Microsoft Office. O T9000 vem com diferentes módulos projetados para escapar de 24 produtos de segurança diferentes, alterando seu processo de instalação para permanecer indetectável.

DanaBot

DanaBot é um Trojan bancário de vários estágios com diferentes plug-ins que os invasores usam para estender sua funcionalidade. Por exemplo, em maio de 2018, o DanaBot foi detectado numa série de ataques a bancos australianos. Naquela época, os pesquisadores descobriram um pacote de plug-ins de detecção de infecção, um plug-in de visualização remota VNC, um plug-in de coleta de dados e um plug-in Tor que permite comunicação segura.

“DanaBot é um Trojan bancário, o que significa que é necessariamente direcionado geograficamente até certo ponto”, de acordo com o blog Proofpoint DanaBot. “Apesar das muitas precauções tomadas, como vimos na campanha dos EUA, ainda é fácil ver o crescimento ativo, a expansão geográfica e a sofisticação do malware. O malware em si contém vários recursos anti-análise, bem como módulos de controle remoto e roubo de informações atualizados regularmente, aumentando sua ameaça aos alvos.”

Marap, AdvisorsBot e CobInt

O artigo combina três variantes de módulos de malware em uma seção porque os incríveis pesquisadores de segurança da Proofpoint exploraram todas as três ao mesmo tempo. Essas variantes de módulos de malware são semelhantes, mas têm usos diferentes. Além disso, a CobInt faz parte da campanha do Grupo Cobalt, uma organização criminosa ligada a uma longa lista de cibercriminosos no sector bancário e financeiro.

Marap e AdvisorsBot foram criados para atingir todo o sistema alvo para defesa e mapear a rede e, em seguida, determinar se o malware deve baixar toda a carga útil. Se o sistema alvo atender à necessidade (por exemplo, tiver valor), o malware continua para a segunda fase do ataque.

Como outras versões de módulos de malware, Marap, AdvisorsBot e CobInt seguem um processo de três etapas. A primeira etapa geralmente é um e-mail com um anexo infectado com malware para fins de exploração inicial. Se a exploração for realizada, o malware solicita imediatamente o segundo estágio. A segunda etapa traz um módulo de reconhecimento para avaliar as medidas de segurança e o cenário da rede do sistema alvo. Se o malware disser que tudo está em ordem, o estágio final baixa o terceiro módulo, incluindo a carga principal.

![Modular Malware – Novo método de ataque furtivo para roubar dados Modular Malware – Novo método de ataque furtivo para roubar dados]()

Caos

Mayhem é uma versão um pouco mais antiga do módulo de malware. Ele apareceu pela primeira vez em 2014. No entanto, o Mayhem ainda é um exemplo de excelente malware modular. O malware, descoberto por pesquisadores de segurança da Yandex, tem como alvo servidores web Linux e Unix. Ele é instalado por meio de um script PHP malicioso.

Uma vez instalado, o script pode chamar vários plug-ins que determinam o uso ideal do malware.

Os plug-ins incluem um cracker de senha de força bruta direcionado a contas FTP, WordPress e Joomla , um rastreador da web para procurar outros servidores vulneráveis e um exploit Heartbleed OpenSLL.

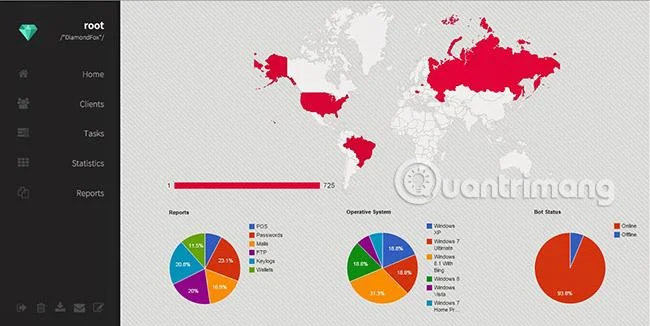

DiamanteFox

A variante final do módulo de malware no artigo de hoje também é uma das versões mais completas. Este também é um dos mais preocupantes, por alguns motivos.

Primeiro, DiamondFox é um botnet modular vendido em vários fóruns clandestinos. Potenciais cibercriminosos podem adquirir o pacote modular de botnet DiamondFox para acessar uma variedade de recursos avançados de ataque. Esta ferramenta é atualizada regularmente e, como todos os outros serviços online, possui suporte personalizado ao cliente. (Ele ainda tem um log de alterações!)

Segunda razão, o botnet modular DiamondFox vem com vários plug-ins. Esses recursos são ativados e desativados por meio do painel, como convém a um aplicativo doméstico inteligente. Os plug-ins incluem ferramentas de espionagem adequadas, ferramentas de roubo de credenciais, ferramentas DDoS, keyloggers , e-mail de spam e até mesmo um scanner de RAM.

![Modular Malware – Novo método de ataque furtivo para roubar dados Modular Malware – Novo método de ataque furtivo para roubar dados]()

Como prevenir um ataque de malware modular?

No momento, não existe uma ferramenta específica que possa proteger os usuários contra uma variante do módulo de malware. Além disso, algumas variantes de módulos de malware têm escopo geográfico limitado. Por exemplo, Marap, AdvisorsBot e CobInt são encontrados principalmente na Rússia e nos países da CEI.

Os pesquisadores da Proofpoint demonstraram que, apesar das atuais restrições geográficas, se outros criminosos virem uma organização criminosa estabelecida usando malware modular, certamente seguirão o exemplo.

É importante estar ciente de como os módulos de malware chegam ao seu sistema. A maioria dos casos registrados utilizou anexos de e-mail infectados com malware , muitas vezes contendo documentos do Microsoft Office com scripts VBA maliciosos. Os invasores usam esse método porque é fácil enviar e-mails infectados por malware para milhões de alvos potenciais. Além disso, a exploração inicial é muito pequena e facilmente disfarçada como um arquivo normal do Office.

Como sempre, mantenha seu sistema atualizado e considere investir em software antivírus de qualidade. Vale a pena!

Ver mais: