Arquitetura de rede de sensores usada em Rede de Sensores Sem Fio (RSSF) . Pode ser usado em vários locais, como escolas, hospitais, edifícios, estradas, etc. para diversas aplicações, como gestão de desastres, gestão de segurança, gestão de crises, etc.

Tipos de arquitetura em RSSF

Existem 2 tipos de arquitetura usados em RSSF: Arquitetura de Rede em Camadas e Arquitetura em Cluster. Eles são explicados a seguir.

1. Arquitetura de rede em camadas

A arquitetura de rede em camadas utiliza centenas de nós sensores e uma poderosa estação base. Os nós da rede são organizados em camadas concêntricas.

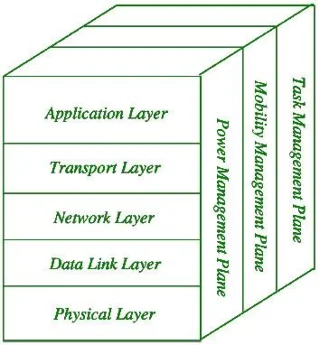

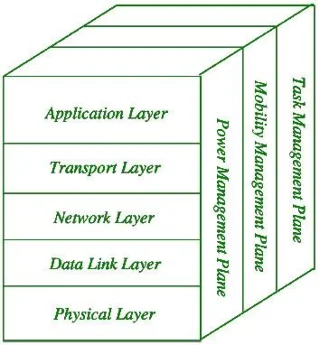

Consiste em 5 camadas e 3 camadas transversais.

As 5 camadas são:

- Camada de aplicação

- Classe de transporte

- Camada de rede

- Camada de enlace de dados

- Classe de física

As camadas cruzadas incluem:

- Plano de gerenciamento de energia

- Plano de gerenciamento de mobilidade (plano de gerenciamento de mobilidade)

- Plano de gerenciamento de tarefas

A arquitetura de rede em camadas inclui 5 camadas e 3 camadas cruzadas

A vantagem de usar uma arquitetura de rede em camadas é que cada nó está envolvido apenas na transmissão de curta distância e de baixa potência para nós vizinhos, devido ao menor consumo de energia em comparação com outras arquiteturas de redes de sensores. É escalável e mais tolerante a falhas.

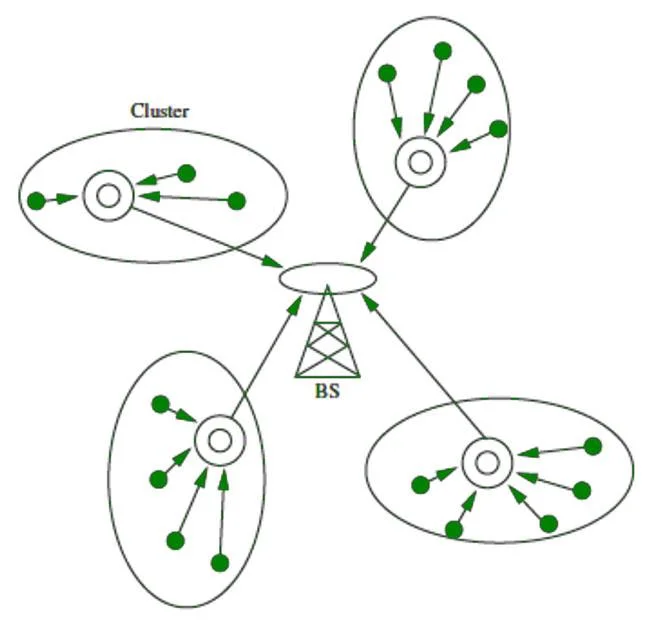

2. Arquitetura de rede em cluster

Na arquitetura de rede clusterizada, os nós sensores se combinam automaticamente em grupos chamados clusters. É baseado no protocolo Leach usando clusters. Protocolo de Leach significa Hierarquia de Clustering Adaptativo de Baixa Energia.

Propriedades do protocolo de lixiviação:

- É uma arquitetura de cluster hierárquica de 2 camadas.

- É um algoritmo distribuído que organiza os nós sensores em vários grupos chamados clusters.

- Os nós principais do cluster em cada cluster são formados automaticamente, criando um cronograma de acesso múltiplo por divisão de tempo (TDMA).

- Ele usa um conceito chamado Data Fusion com eficiência energética.

![O que é arquitetura de rede de sensores? O que é arquitetura de rede de sensores?]()

Arquitetura de rede clusterizada

A arquitetura de rede clusterizada é uma rede de sensores muito útil devido à propriedade do Data Fusion. Dentro de cada cluster, cada nó se comunica com o chefe do cluster para coletar informações. Todos os clusters formados compartilham as informações coletadas com a estação base. A formação de cluster e a seleção do chefe do cluster dentro de cada cluster é um processo distribuído independente e autônomo.