Quando você pensa em hackers, provavelmente imagina geeks de informática ao estilo de Hollywood tentando derrotar o sistema de defesa do seu computador. No entanto, o Side-Channel Attack permite que hackers extraiam informações do dispositivo sem tocar na parte de segurança do sistema.

Vamos dar uma olhada no que é um ataque de canal lateral e o que ele significa para você.

O que é um ataque de canal lateral?

O que é ataque de canal lateral (SCA)?

O ataque ide-Channel permite que hackers extraiam informações sem adulterar o dispositivo

Digamos que você more com um amigo que liga para alguém com frequência. Para isso, utilizam telefones fixos com botões físicos. Aquele colega de quarto manteve muito segredo sobre quem estava ligando, mas isso deixou você extremamente curioso.

Você pode monitorar quando a pessoa disca o número, mas existe uma maneira de evitar isso. Você pode de alguma forma obter o número de onde a pessoa está ligando seguindo os sinais de forma não intuitiva. Como você vai fazer isso?

Uma solução é ouvir o tom de discagem toda vez que seu amigo pressiona a tecla. Como cada tecla produz um som diferente, você pode reverter o som para a tecla correspondente pressionada.

Você também pode medir o tempo que a pessoa leva para mover o dedo de uma tecla para outra adjacente. Então, quando seu amigo discar o número, calcule o tempo entre cada pressionamento de tecla.

Se esse tempo for igual ao tempo que leva para mover o dedo de uma tecla para uma tecla adjacente, então o número que a pessoa acabou de pressionar será adjacente ao número mais próximo. Um atraso maior significa que o próximo número não é adjacente, enquanto dois toques rápidos sinalizam que o mesmo número foi pressionado duas vezes. Você pode então calcular todos os números que se enquadram no padrão de tempo e usar os dados para descobrir qual número pode ser.

Você pode aprender como cada tecla soa quando pressionada. Por exemplo, a tecla número 3 tem um som mais pesado e a tecla número 9 emite um leve som sibilante. Quando seu colega de quarto disca, você pode monitorar o ruído e descobrir quais números foram discados.

Esses métodos definem o que é um ataque de canal lateral. Esta é uma forma de extrair dados sem entrar diretamente no dispositivo. Na realidade, os ataques de canal lateral contra computadores são muito mais profundos do que ouvir o pressionamento de botões!

Tipos de ataques de canal lateral

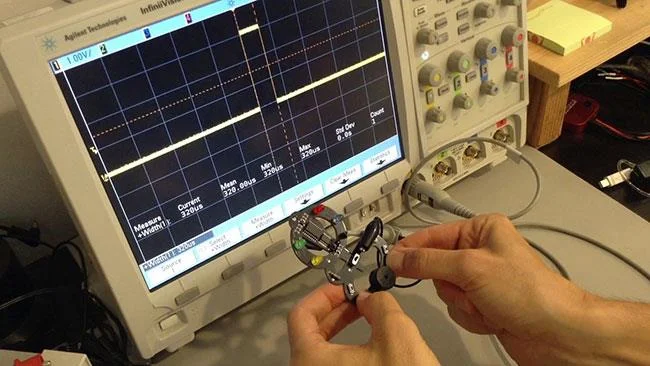

![O que é ataque de canal lateral (SCA)? O que é ataque de canal lateral (SCA)?]()

Existem muitos tipos de ataques de canal lateral

Agora que você sabe como funciona um ataque de canal lateral, vejamos alguns dos diferentes tipos de ataques que os hackers podem usar.

Explore algoritmos com Timing Attack

Primeiro, os ataques de temporização analisam a quantidade de tempo que leva para um processo ser concluído. Isso é semelhante a contar o tempo de discagem do seu colega de quarto e compará-lo com o que você sabe acima.

Os hackers alimentarão o algoritmo com diferentes entradas e verão quanto tempo leva para processar. A partir desses dados, eles podem combinar algoritmos potenciais com os dados de tempo e encontrar uma solução.

Os ataques de temporização são uma parte fundamental da exploração Meltdown, analisando a rapidez com que o cache é lido e usando os resultados para ler os próprios dados.

Verifique o uso do processador através da análise de energia

Um hacker pode monitorar quanta energia um componente está usando para ver o que está fazendo. Se um componente estiver consumindo mais energia do que o normal, pode estar computando algo importante. Se consumir menos energia, poderá passar para o próximo estágio de computação.

Um hacker pode até usar características de uso de energia para ver quais dados estão sendo enviados.

Ouça pistas por meio da análise de som

A análise de áudio ocorre quando um hacker ouve amostras de áudio provenientes de um dispositivo e usa esses resultados para reunir informações.

No exemplo do telefone acima, ouvir um tom de discagem ou pressionar um botão é um ataque acústico (um ataque baseado na análise sonora).

Houve alguns estudos examinando a viabilidade de um ataque acústico. Um estudo ouviu o som de uma impressora para avaliar o que estava sendo impresso e obteve uma taxa de precisão de 72%. A precisão pode chegar a 95%, se o invasor souber aproximadamente do que se trata o documento.

Outro estudo, chamado SonarSnoop, transformou telefones em dispositivos sonares (técnica que utiliza a propagação de som para encontrar movimento, comunicar-se ou detectar outros objetos). A pesquisa fez com que o telefone emitisse sons inaudíveis ao ouvido humano pelo alto-falante e registrasse o eco pelo microfone. O eco do sonar informará ao invasor onde o dedo da vítima está na tela enquanto ele desenha o padrão de desbloqueio, revelando assim como desbloquear o telefone.

Monitoramento de ondas de fundo com análise eletromagnética

A análise eletromagnética (EM) monitora as ondas emitidas pelo dispositivo. A partir dessas informações, um invasor pode decodificar o que o dispositivo está fazendo. No mínimo, você pode saber se um dispositivo está próximo. Por exemplo, você pode usar seu telefone para encontrar câmeras de vigilância ocultas, procurando suas ondas eletromagnéticas.

Existe um estudo sobre dispositivos IoT e suas emissões EM. A teoria é que as equipes de vigilância podem monitorar dispositivos suspeitos sem precisar invadi-los. Isto é importante, pois permite que as autoridades policiais monitorem atividades suspeitas sem deixar rastros.

Como se proteger de ataques de canal lateral

![O que é ataque de canal lateral (SCA)? O que é ataque de canal lateral (SCA)?]()

Não há uma maneira fácil de tornar um PC invulnerável a ataques de canal lateral

Infelizmente, não existe uma maneira fácil de tornar um PC invulnerável a ataques de canal lateral. Enquanto um PC consumir energia, emitir radiação e emitir ruído durante a operação, ele ainda estará sujeito à análise de hackers.

O que você pode fazer, entretanto, é impedir que hackers realizem o ataque. Veja o programa SonarSnoop que pode detectar padrões de login de telefone como exemplo. Este programa pode ter canais de distribuição como qualquer outro malware . Ele será encontrado escondido em aplicativos e programas maliciosos, aguardando que alguém faça o download.

Assim, embora não seja possível impedir que os dispositivos emitam sinais, você pode impedir a instalação de software programado para monitorar esses sinais. Mantenha suas ferramentas antivírus atualizadas e pratique boas práticas de segurança cibernética e tudo ficará bem.