A criptografia de curva elíptica (ECC) é uma técnica de criptografia de chave pública baseada na teoria da curva elíptica, ajudando a criar criptografia mais rápida, menor e mais forte. O ECC gera cifras por meio das propriedades de equações de curvas elípticas, em vez do método tradicional de uso de grandes números primos. Esta tecnologia pode ser usada em conjunto com a maioria dos métodos de criptografia pública , como RSA e Diffie-Hellman.

Segundo alguns pesquisadores, o ECC atinge esse nível de segurança com apenas 164 bits, enquanto outros sistemas requerem 1024 bits para atingir o mesmo nível. Como o ECC ajuda a estabelecer segurança com baixo consumo de energia e bateria, ele é amplamente aplicado em aplicativos móveis.

O ECC foi desenvolvido pela Certicom, fornecedora de sistemas de segurança para e-business móvel, e foi recentemente licenciado pela Hifn, fabricante de circuitos integrados e produtos de segurança cibernética. A RSA também está atualmente desenvolvendo seu próprio ECC. Muitas empresas, incluindo 3COM, Cylink, Motorola, Pitney Bowes, Siemens, TRW e VeriFone, oferecem suporte a ECC em seus produtos.

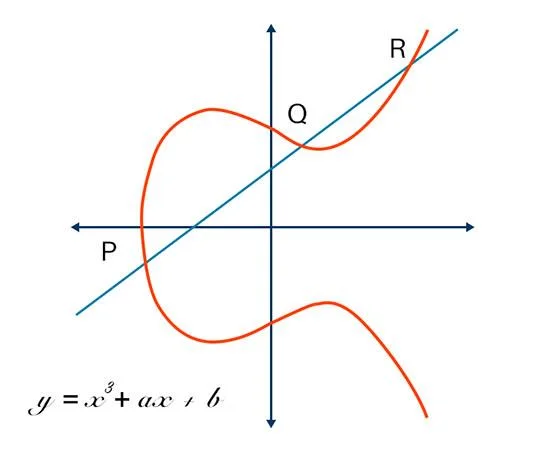

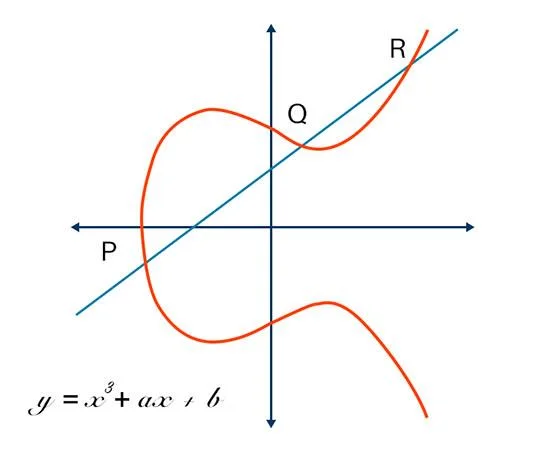

Equação e gráfico da curva elíptica

As propriedades e funções das curvas elípticas têm sido estudadas em matemática há 150 anos. Seu uso como criptografia foi introduzido pela primeira vez em 1985 por Neal Koblitz da Universidade de Washington e Victor Miller da IBM (estes são dois estudos independentes).

Uma curva elíptica não é uma elipse (oval), mas é representada como um círculo que cruza dois eixos. O ECC é baseado nas propriedades de um tipo específico de equação criada a partir de um grupo (um conjunto de elementos com uma operação binária que combina quaisquer dois elementos do conjunto em um terceiro elemento). O gráfico vem dos pontos onde a curva e os dois eixos se cruzam. Multiplique esse ponto por um número para encontrar o próximo ponto, mas é difícil saber por qual número multiplicar, mesmo que o resultado e o próximo ponto já tenham sido fornecidos.

As equações de curvas elípticas têm a propriedade de serem extremamente valiosas para fins criptográficos, pois são fáceis de implementar, mas extremamente difíceis de inverter.

No entanto, o uso de curvas elípticas ainda apresenta algumas limitações nesta indústria. Nigel Smart, pesquisador da Hewlett Packard, encontrou algumas falhas nessa curva que a tornam muito fácil de quebrar. No entanto, diz Philip Deck da Certicom, embora essas curvas sejam vulneráveis, os desenvolvedores de ECC sabem como classificá-las para uso. Ele acredita que o ECC é uma tecnologia única que pode ser explorada globalmente e usada em todos os dispositivos. Segundo Deck, “a única coisa que faz isso é a curva elíptica”.