Universal Serial Bus (USB) é o dispositivo portátil de armazenamento de dados mais conveniente da atualidade. Mas você deve ter cuidado com aquele drive USB bonito. Além de conter malware, o USB também pode atuar como um assassino de USB e danificar permanentemente o seu PC.

Como funciona o USB Killer e o que você pode fazer para impedi-lo?

O que é o assassino USB?

Como o termo sugere, um USB killer é uma unidade USB modificada que pode danificar ou destruir um dispositivo quando você o insere na porta USB de um dispositivo .

Para atingir seu objetivo, o USB killer fornece continuamente picos de tensão (210 - 220V) ao dispositivo conectado. Como a porta USB foi projetada para suportar apenas 5 V, esse surto repetido de alta tensão danificará irreparavelmente o sistema elétrico do dispositivo host.

Diz-se que o primeiro USB killer foi criado por um pesquisador de informática russo que trabalhava sob o pseudônimo de "Dark Purple". E a ideia por trás do projeto era testar até que ponto um dispositivo digital pode suportar picos de energia.

No entanto, os fabricantes de computadores e testadores de penetração não usam USB killers para essa finalidade.

Em vez disso, os cibercriminosos usam programas USB Killer para danificar os computadores das vítimas. Eles podem facilmente comprar um USB killer por apenas US$ 3 (cerca de 70.000 VND).

Pior ainda, os cibercriminosos podem facilmente modificar purificadores de ar iônicos simples para atuarem como assassinos de USB.

Como funciona o assassino USB?

O dispositivo USB killer possui muitos capacitores para economizar energia elétrica. Quando você o conecta ao computador, ele consome energia da porta USB para preencher seus capacitores.

Assim que o dispositivo USB Killer estiver totalmente ligado, ele drenará toda a energia (200 V ou mais) de uma só vez através das linhas de dados da mesma porta USB. Isso destruirá o dispositivo host porque os pinos de dados são projetados para lidar com uma quantidade muito pequena de tensão, apenas o suficiente para enviar e receber sinais.

Hoje, os dispositivos USB Killer evoluíram de simples dispositivos plug-and-zap para poderosos dispositivos Killer com funcionalidade avançada.

Por exemplo, os cibercriminosos agora podem comprar assassinos USB com baterias recarregáveis dentro. Esse assassino USB pode destruir o dispositivo host mesmo quando o dispositivo está desligado.

Alguns métodos avançados de ataque do USB Killer hoje incluem:

- Gatilho Remoto: Alguém pode iniciar um ataque via controle remoto.

- Ataques cronometrados: os cibercriminosos podem agendar uma data e hora para desencadear um ataque.

- Habilitando o uso de smartphones: É possível gerenciar ataques através de smartphones Android ou Apple.

Além disso, os agentes de ameaças podem obter facilmente vários adaptadores para destruir dispositivos via porta de vídeo, porta HDMI, micro USB, etc.

Um ex-aluno americano de St. Rose destruiu 59 computadores e 7 monitores de computador usando USB Killer. Seu crime danificou equipamentos no valor de US$ 51.109. E o tempo necessário para encontrar e substituir equipamentos danificados custa US$ 7.362.

Os assassinos USB são vendidos comercialmente on-line, para que as pessoas possam colocá-los em suas mãos rapidamente. Portanto, tome as medidas necessárias para proteger seu dispositivo contra ataques USB killer.

É possível detectar dispositivos USB killer?

Placa USB

Infelizmente, você não consegue distinguir uma unidade USB normal de um USB killer apenas olhando para ela. Você tem que abrir a caixa USB para tomar essa decisão. Um USB killer típico possui vários capacitores para armazenar energia da porta USB.

Se você deseja avaliar se uma unidade USB é um USB Killer ou não sem abrir a caixa, você precisará de um dispositivo de detecção de USB Killer.

No entanto, aquele USB que você acabou de encontrar em sua garagem pode ter sido deixado lá intencionalmente para realizar um USB Drop Attack .

Portanto, não conecte uma unidade USB desconhecida ao seu computador, mesmo que a detecção do USB Killer do dispositivo exclua a possibilidade de ser prejudicial.

Como se proteger contra o ataque USB Killer

Aqui estão algumas maneiras de proteger seu hardware contra ataques USB killer.

Absolutamente não use USB desconhecido

![O que é o ataque USB Killer? O que é o ataque USB Killer?]()

Unidades USB desconhecidas representam uma séria ameaça à segurança tanto para empresas quanto para indivíduos. No entanto, as pessoas ainda conectam USBs que encontram aleatoriamente.

Pesquisadores da Universidade de Michigan, da Universidade de Illinois Urbana-Champaign e do Google distribuíram aproximadamente 297 unidades flash USB em campi universitários. Nos resultados publicados, eles relataram que 45% dos USBs foram recolhidos e abertos.

Portanto, não é surpresa que os cibercriminosos usem USB para realizar ataques USB Drop Attrack e USB Killer. E a melhor maneira de se proteger contra essas ameaças relacionadas ao USB é proibir seus funcionários de abrir USBs de origem desconhecida.

Cubra as portas USB com a tampa USB

Fechar portas USB físicas é uma solução de baixa tecnologia para evitar ataques assassinos de USB. Esta é a única maneira de evitar que dispositivos USB prejudiciais sejam inseridos no dispositivo.

Os funcionários que precisarem conectar um dispositivo USB da empresa devem notificar a TI e pedir ao administrador de TI para remover a tampa. Quando não houver necessidade de abrir a porta USB, a tampa USB será reposicionada.

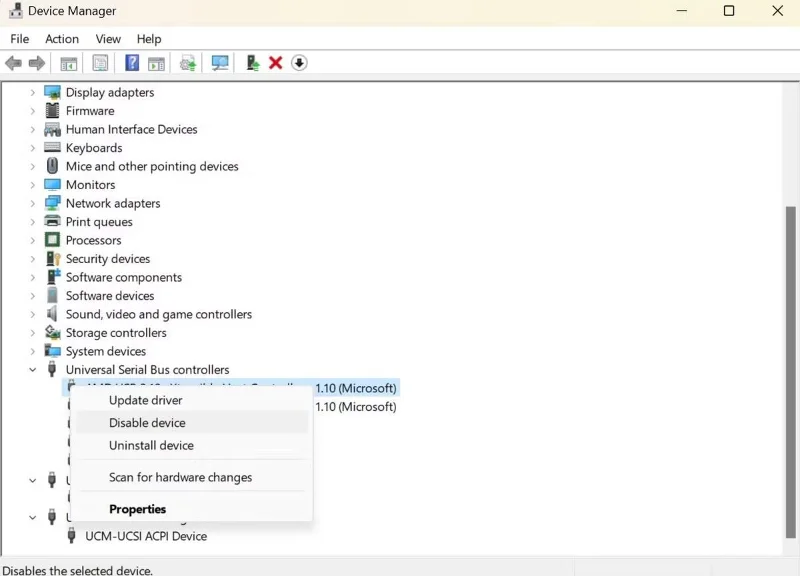

Embora desabilitar as portas USB não impeça ataques USB Killer, pode ser uma boa estratégia para prevenir outros ataques USB. Veja como você pode desativar as portas USB em seu PC com Windows:

- Pressione Windows + X e clique na guia Gerenciador de dispositivos .

- Clique duas vezes na opção Controladores Universal Serial Bus para expandi-la.

- Clique com o botão direito na porta USB para abrir o menu de contexto. Em seguida, clique na opção Desativar.

![O que é o ataque USB Killer? O que é o ataque USB Killer?]()

A janela do Gerenciador de dispositivos mostra como desativar a porta USB

Vá para Gerenciador de dispositivos> Controlador Universal Serial Bus e clique com o botão direito na porta USB para abrir o menu de contexto. Selecione a opção Habilitar para reativar as portas USB em seu PC.

Se você precisar deixar uma porta USB aberta, use uma porta Tipo C, pois ela fornece autenticação criptográfica para garantir que nenhuma energia ou dados inadequados sejam transferidos para o dispositivo.

O sistema operacional mais recente da Apple bloqueia automaticamente a comunicação de novos dispositivos USB-C com o sistema operacional até que o usuário aprove o dispositivo.

Treine sua equipe

Seus funcionários desempenham o papel mais importante na prevenção de danos ao seu PC.

Portanto, organize regularmente programas de treinamento de conscientização sobre segurança cibernética em sua empresa. Faça seus funcionários entenderem como é perigoso conectar USBs desconhecidos aos computadores da empresa.

Eles devem saber sobre assassinos USB disfarçados, como purificadores de ar iônicos. Além disso, você pode testar regularmente a prontidão de seus funcionários para combater os USB Killers, tentando deixar unidades USB nas instalações da empresa.