Em 8 de janeiro de 2019, os usuários viram a primeira versão do malware Clipper na Google Play Store. Ele se disfarçou como um aplicativo inofensivo para induzir as pessoas a baixá-lo e, em seguida, começou a redirecionar a criptomoeda para o proprietário do malware.

Mas o que é o malware Clipper, como funciona e como os ataques desse malware podem ser evitados?

Saiba mais sobre o malware Clipper

O que é malware Clipper?

Clipper visa endereços de carteiras de criptomoedas em uma única transação. Este endereço de carteira é como a versão criptomoeda de um número de conta bancária. Se quiser que alguém lhe pague com criptomoeda, você deve fornecer um endereço de carteira e o pagador o insere em seus dados de pagamento.

O Clipper sequestra transações de criptomoedas trocando endereços de carteira reais por aqueles pertencentes à carteira do criador do Clipper. Quando os usuários fazem pagamentos de contas de criptomoeda, eles pagam ao criador do Clipper em vez do destinatário original pretendido.

Isso pode causar sérios danos financeiros se o malware conseguir sequestrar uma transação de alto valor.

Como funciona o Clipper

O Clipper realiza essa troca monitorando a área de transferência (onde os dados copiados são armazenados) de um dispositivo infectado pelo Clipper. Cada vez que um usuário copia dados, o Clipper verifica se a área de transferência contém algum endereço de carteira de criptomoeda. Se estiver, o Clipper irá trocá-lo pelo endereço do criador do malware.

Agora, quando os usuários colam um endereço, eles colam o endereço do invasor em vez do endereço legítimo.

O Clipper explora a natureza complexa dos endereços de carteira. São longas sequências de números e letras aparentemente escolhidas aleatoriamente. É altamente improvável que o pagador perceba que o endereço foi trocado, a menos que tenha usado o endereço da carteira várias vezes.

Pior ainda, sua complexidade torna os usuários mais propensos a copiar e colar o endereço, em vez de digitá-lo usando o teclado. Isso é exatamente o que Clipper queria!

Há quanto tempo o Clipper existe?

O Clipper em si não é novidade. Ele apareceu por volta de 2017 e se concentrava principalmente em computadores rodando Windows. Desde então, o Clipper voltado para Android foi desenvolvido e vendido no mercado negro. Os aplicativos infectados podem ser encontrados em sites obscuros.

Esses sites foram a base para o malware Gooligan de 2016, que infectou mais de 1 milhão de dispositivos.

Esta é a primeira versão do aplicativo na Google Play Store, oficialmente infectada com o Clipper. O upload bem-sucedido de um aplicativo infectado por malware para a loja de aplicativos oficial é um cenário de sonho para distribuidores de malware. Os aplicativos baixados da Google Play Store oferecem uma certa sensação de segurança, tornando-os mais confiáveis do que os aplicativos encontrados em um site aleatório.

Isso significa que muitas vezes as pessoas baixam e instalam aplicativos daqui, sem dúvida, e é exatamente isso que os criadores de malware desejam.

Quais aplicativos contêm Clipper?

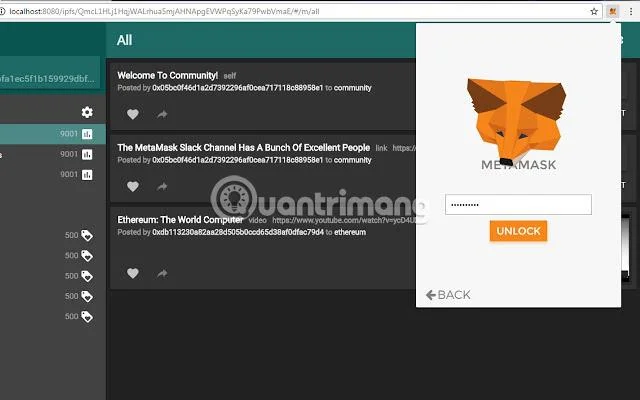

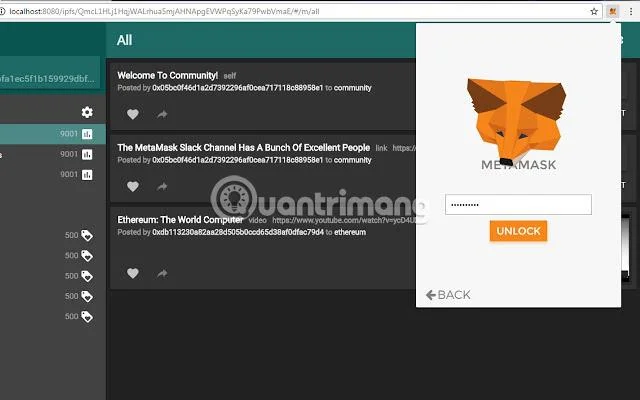

Clipper está em um aplicativo chamado MetaMask. É um serviço que realmente permite aplicativos distribuídos baseados em navegador para a criptomoeda Ethereum . Atualmente, o MetaMask não possui um aplicativo oficial para Android, então os criadores do malware aproveitaram isso para fazer as pessoas pensarem que a versão oficial havia sido lançada.

Este falso aplicativo MetaMask fez mais do que trocar endereços de criptomoeda na área de transferência. Ele também solicitou detalhes da conta Ethereum dos usuários como parte da configuração da conta falsa. Depois que o usuário inserir seus dados, o criador do malware terá todas as informações necessárias para fazer login na conta.

Felizmente, uma empresa de segurança descobriu o Clipper antes que ele causasse muitos danos. O falso aplicativo MetaMask foi carregado em 1º de fevereiro de 2019, mas foi denunciado e removido pouco mais de uma semana depois.

Aumento nos ataques de criptomoeda

Embora este tipo de ataque seja bastante novo, não é muito surpreendente. A criptomoeda é um grande negócio hoje e com ela vem o potencial de ganhar enormes somas de dinheiro. Embora a maioria das pessoas esteja satisfeita em ganhar dinheiro através de meios legais, sempre haverá aqueles que optam por explorar ilegalmente o dinheiro de terceiros.

As criptomoedas são um alvo favorito dos criadores de malware em todo o mundo. Eles sequestram o processador do dispositivo, transformando-o em criptomoeda para si próprios, sem serem detectados pelo usuário principal.

Como este exemplo de malware Clipper, empresas de segurança encontraram mineradores de criptomoedas nefastos infectando aplicativos na Google Play Store com malware. Como tal, este pode ser apenas o começo de malware baseado em criptomoeda atacando usuários em telefones Android.

Como evitar um ataque do Clipper?

Isso pode parecer muito assustador, mas evitar um ataque do Clipper é bastante simples. O Clipper depende de os usuários ignorarem sua existência e ignorarem os sinais de alerta. Compreender como o Clipper funciona é importante para derrotá-lo. Ao ler este artigo, você concluiu 90% do trabalho!

Primeiro, certifique-se sempre de baixar o aplicativo na Google Play Store. Embora o Google Play não seja perfeito, é muito mais seguro do que outros sites obscuros da Internet. Tente evitar sites que funcionam como lojas de aplicativos de terceiros para Android, pois são muito mais propensos a conter malware do que o Google Play.

![O que é o Clipper de malware? Como isso afeta os usuários do Android? O que é o Clipper de malware? Como isso afeta os usuários do Android?]()

Ao baixar aplicativos no Google Play, verifique o total de downloads do aplicativo antes de instalar. Se um aplicativo já existe há muito tempo e tem um número baixo de downloads, o download pode ser arriscado. Da mesma forma, se um aplicativo afirma ser uma versão móvel de um serviço popular, verifique novamente o nome do desenvolvedor.

Se o nome for diferente (mesmo que ligeiramente diferente) do nome oficial do desenvolvedor, é um importante sinal de alerta de que algo não está certo.

Mesmo que um telefone esteja infectado com o Clipper, os usuários podem evitar um ataque sendo mais cautelosos. Verifique novamente cada endereço de carteira que será colado para garantir que não foi alterado no meio do caminho. Se o endereço que você colou for diferente do endereço copiado, significa que o Clipper está escondido no sistema.

Execute uma verificação completa de vírus no Android e remova todos os aplicativos obscuros instalados recentemente.

O Clipper pode ser prejudicial para qualquer pessoa que lide com grandes quantidades de criptomoedas. A natureza complexa dos endereços de carteira, combinada com a tendência típica dos usuários de copiar e colar, dá ao Clipper uma oportunidade de ataque.

Muitas pessoas podem nem perceber o que fizeram até que seja tarde demais!

Felizmente, derrotar o malware Clipper é simples: nunca baixe aplicativos suspeitos e verifique todos os links da carteira antes de confirmar as transações.