Se estiver usando o Office 365 Threat Intelligence, você poderá configurar sua conta para executar simulações de ataques de phishing em tempo real em sua rede corporativa. Ajuda você a tomar medidas para se preparar para possíveis ataques futuros. Você pode treinar seus funcionários para identificar tais ataques usando o Simulador de Ataque do Office 365. Este artigo apresentará vários métodos para simular ataques de phishing .

Os tipos de ataques que você pode simular usando o Simulador de Ataque do Office 365 incluem o seguinte.

- Ataque de Spear Phishing

- Ataque de spray de senha

- Ataque de senha de força bruta

Você pode acessar o Simulador de Ataque em Gerenciamento de Ameaças no Centro de Segurança e Conformidade . Se não estiver disponível lá, é provável que você não o tenha instalado.

Tenha em mente o seguinte:

- Em muitos casos, as assinaturas mais antigas não incluirão automaticamente o Office 365 Threat Intelligence. Deve ser adquirido como um complemento separado.

- Se você estiver usando um servidor de e-mail personalizado em vez do Exchange Online normal , o emulador não funcionará.

- A conta que você usa para executar o ataque deve usar autenticação multifator no Office 365 .

- Você precisa fazer login como administrador global para iniciar o ataque.

Simulador de ataque para Office 365

Você precisa ser criativo e pensar como um hacker ao realizar simulações de ataque apropriadas. Um dos ataques de phishing focados é o ataque de spear phishing. Em geral, aqueles que desejam experimentar o spear phishing devem fazer uma pequena pesquisa antes de atacar e usar um nome de exibição que pareça familiar e confiável. Esses ataques são realizados principalmente para coletar credenciais de usuários.

Como realizar ataques de phishing usando o Attack Simulator Office 365

O método de realização de ataques de phishing usando o Attack Simulator Office 365 depende do tipo de ataque que você deseja realizar. No entanto, a interface do usuário é fácil de entender e, portanto, é muito fácil adicionar uma simulação de ataque.

- Comece com Gerenciamento de ameaças > Simulador de ataque .

- Nomear o projeto com uma frase significativa irá ajudá-lo mais tarde, ao processar dados.

- Se quiser usar um modelo existente, você pode fazer isso clicando em Usar modelo .

- Na caixa abaixo da seção Nome, selecione o modelo de e-mail que deseja enviar ao destinatário alvo.

- Clique em Avançar.

- Nesta tela, especifique o destinatário alvo; pode ser individual ou em grupo

- Clique em Avançar.

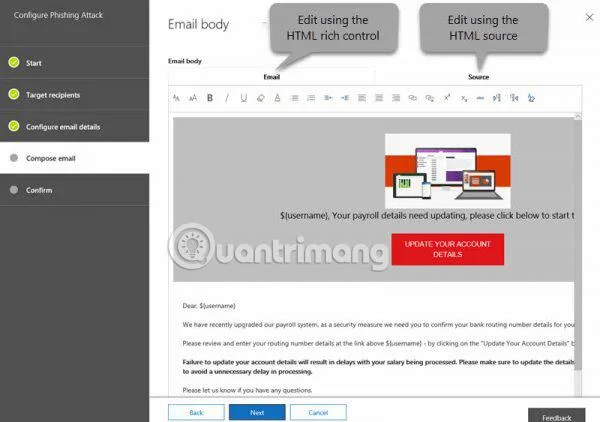

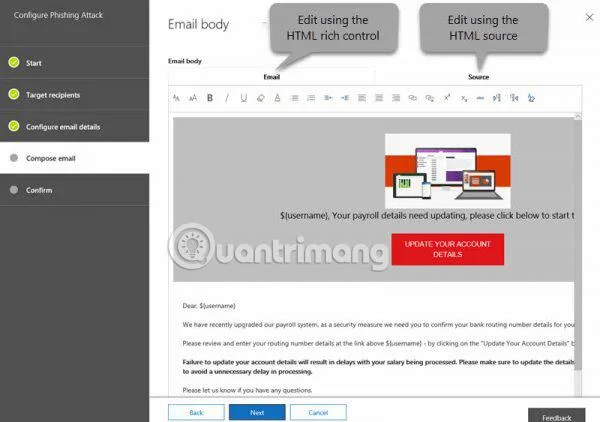

- A terceira tela permite a configuração dos detalhes do email; É aqui que você especifica o nome de exibição, o ID do e-mail, o URL de login de phishing, o URL da página de destino personalizada e o assunto do e-mail.

- Clique em Concluir para iniciar o ataque de spear phishing.

Existem vários outros tipos de ataques disponíveis no Simulador de Ataque do Office 365, como ataques de Spray de Senha e Força Bruta. Você pode descobri-los simplesmente adicionando ou inserindo uma ou mais senhas comuns e ver se a rede tem chance de ser comprometida por hackers.

Os ataques simulados ajudarão você a treinar seus funcionários sobre diferentes tipos de ataques de phishing . Você também pode usar os dados posteriormente para descobrir outras coisas em seu escritório.

Se você tiver alguma dúvida sobre o Simulador de Ataque no Office 365, deixe um comentário na seção de comentários abaixo! Boa sorte!

Ver mais: