Segurança Cibernética é o ato de proteger computadores, servidores, dispositivos móveis, sistemas eletrônicos, redes e dados contra ataques maliciosos. A segurança cibernética também é conhecida como garantir a segurança da tecnologia ou das informações eletrônicas. Esta frase se aplica a tudo, desde negócios até computação, e pode ser dividida em muitas categorias comuns.

- Segurança de rede é um termo que descreve a proteção de redes de computadores contra intrusos, sejam ataques direcionados ou malware disruptivo.

- A Segurança de Aplicativos se concentra na prevenção de software ou dispositivos contra ameaças externas. Um aplicativo de baixa segurança aumenta o risco de comprometimento de dados. A garantia da segurança das aplicações deve ser implementada desde os primeiros passos.

- Segurança da Informação é proteger a segurança e a privacidade dos dados, inclusive no armazenamento e na conversão.

- A Segurança Operacional inclui os processos e decisões de processamento para abordar e proteger os ativos de dados. Os direitos de acesso à rede do usuário, métodos para determinar onde e como os dados são armazenados ou compartilhados dentro desta zona de permissão.

- A recuperação de desastres e a continuidade dos negócios são a definição de como as empresas respondem a um incidente de segurança cibernética ou a qualquer evento que resulte em perda de dados ou incapacidade de operar. As políticas de recuperação pós-desastre ajudam as empresas a restaurar fontes e operações de informação, retornando à mesma trajetória de trabalho de antes da ocorrência do incidente. A continuidade dos negócios é o plano que uma empresa deve fazer ao tentar operar sem determinados recursos.

- A educação do usuário final aborda o elemento mais imprevisível da segurança cibernética: as pessoas. Qualquer pessoa pode introduzir acidentalmente um vírus em um sistema de computador simplesmente por não seguir as etapas de segurança. Mostrar aos usuários como excluir e-mails que contenham anexos suspeitos ou não inserir unidades USB de origem desconhecida é uma das muitas lições importantes que ajudam a garantir a segurança cibernética para todas as organizações e indivíduos.

Escala das ameaças à segurança cibernética

As ameaças globais à segurança cibernética continuam a crescer rapidamente, com mais violações de dados todos os anos. O relatório da RiskBased Security mostra que nos primeiros 9 meses de 2019, ocorreram 7,9 mil milhões de violações de dados registadas. Este número é mais que o dobro (112%) em relação ao mesmo período de 2018.

Os cuidados de saúde, o retalho e as entidades públicas são os setores mais expostos a violações, com os criminosos mais sofisticados a atacar estes setores. A razão pela qual atraem criminosos é porque os dados financeiros e médicos podem ser facilmente recolhidos online, para fins de espionagem ou ataques a clientes.

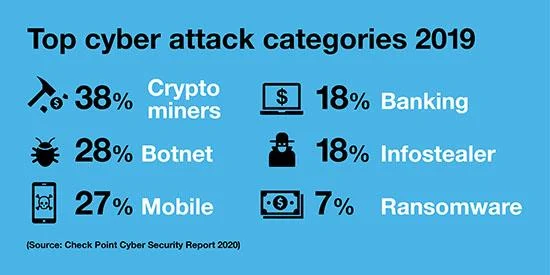

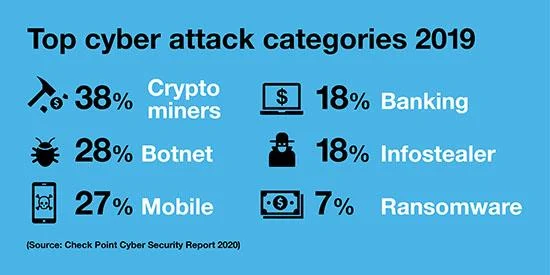

Principais alvos cibernéticos em 2019 (moeda virtual, botnet, dispositivos móveis, serviços bancários, informações, resgate)

Dado que a escala das ameaças à segurança cibernética está a aumentar, a International Data Corporation prevê que, até 2022, o mundo inteiro enfrentará enormes quantias de dinheiro para resolver violações: 133,7 mil milhões de dólares americanos. Os governos de todo o mundo estão a tentar ajudar as empresas a criar o sistema de segurança cibernética mais eficaz.

Ameaças à segurança cibernética

As ameaças à segurança cibernética vêm de três componentes principais:

- Crime cibernético : inclui indivíduos ou grupos de criminosos que têm um objetivo financeiro ou desejam derrubar um sistema (às vezes ambos).

- Ataque cibernético : muitas vezes relacionado a motivos políticos.

- Ciberterrorismo : muitas vezes o objetivo é danificar sistemas eletrónicos e causar pânico e medo.

Abaixo estão os métodos que podem ameaçar a segurança da rede:

Malware - Software malicioso

O malware é uma das ameaças mais comuns. É um software criado por criminosos cibernéticos para bloquear ou destruir a máquina de um usuário. O malware é frequentemente distribuído como anexos de e-mail ou software de “aparência segura”. O malware é utilizado por criminosos por motivos monetários ou políticos, visando a criação de ataques cibernéticos.

![O que é segurança de rede? O que é segurança de rede?]()

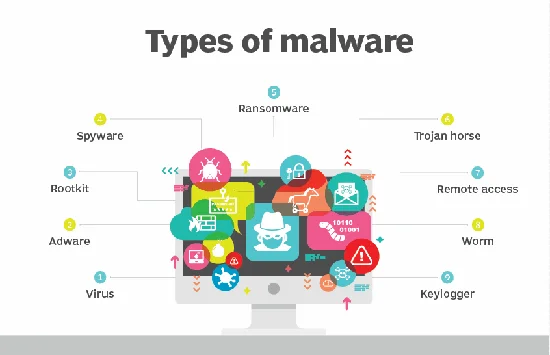

Tipos de malware

Alguns tipos diferentes de malware incluem:

- Vírus : Um programa auto-replicante que se anexa a arquivos limpos e se espalha por todo o sistema do computador, fazendo com que os arquivos contenham código malicioso.

- Trojans : um tipo de malware disfarçado de software seguro. Os cibercriminosos enganam os usuários para que injetem cavalos de Tróia em seus sistemas e, em seguida, destruam e coletem dados.

- Spyware : Um programa que registra secretamente as atividades do computador de um usuário. Os cibercriminosos podem aproveitar essas informações para injetar vírus ou trojans nos computadores.

- Ransomware : Este é um software que bloqueia arquivos ou dados dos usuários, exigindo que eles paguem um resgate para desbloqueá-los.

- Adware : Adware usado para distribuir malware.

- Botnets : Redes de computadores infectados com malware que hackers usam para operar online sem a permissão do usuário.

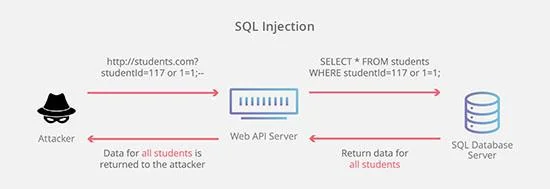

Injeção SQL

SQL Injection permite que invasores controlem e roubem dados do banco de dados. Os hackers exploram vulnerabilidades com base em dados de aplicativos, inserindo códigos maliciosos no sistema por meio de instruções SQL. Eles podem acessar informações confidenciais contidas no banco de dados dessa forma.

![O que é segurança de rede? O que é segurança de rede?]()

Ataque de banco de dados

Ataque de falsificação

Um ataque de phishing é um método pelo qual criminosos enviam e-mails falsos de empresas confiáveis, solicitando aos clientes que forneçam informações confidenciais. Os ataques de phishing são frequentemente usados para enganar dados de cartões bancários ou outras informações pessoais.

![O que é segurança de rede? O que é segurança de rede?]()

Ataque de falsificação

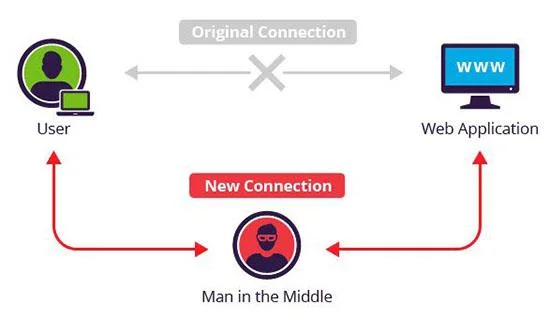

Ataque no meio

Os ataques man-in-the-middle são crimes que impedem a comunicação entre dois indivíduos com o propósito de roubar dados. Por exemplo, em uma rede WiFi insegura, um invasor pode roubar dados enquanto eles são transmitidos entre dois dispositivos nessa rede.

![O que é segurança de rede? O que é segurança de rede?]()

Ataque no meio

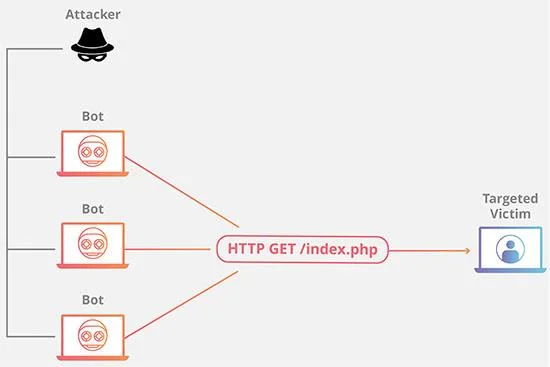

Ataque de negação de serviço

Os ataques de negação de serviço impedem que um sistema de computador atenda a solicitações legítimas, sobrecarregando redes e servidores com tráfego. Isto torna o sistema inutilizável, impedindo que uma organização execute funções críticas.

![O que é segurança de rede? O que é segurança de rede?]()

Ataque de negação de serviço

Proteja os usuários finais

A proteção do usuário final ou segurança de endpoint é um aspecto importante da segurança cibernética. Afinal, uma ameaça à segurança cibernética só pode ocorrer se um indivíduo (usuário final) baixar acidentalmente malware ou outras formas de código malicioso em seu dispositivo.

Então, como os métodos de segurança cibernética protegem usuários e sistemas? Primeiro, a segurança cibernética depende de protocolos de criptografia para criptografar e-mails, arquivos e outros dados importantes. Ele não apenas protege as informações durante a transmissão, mas também evita que sejam perdidas ou roubadas.

![O que é segurança de rede? O que é segurança de rede?]()

O software de proteção de segurança geralmente funciona de forma eficaz

Além disso, o software de proteção do usuário verifica regularmente os computadores em busca de códigos maliciosos, isola esses códigos e os exclui do sistema. Esses programas também podem identificar e remover códigos maliciosos ocultos no Master Boot Record ( MBR ) e são projetados para criptografar ou excluir dados do disco rígido de um computador.

Os protocolos de segurança eletrônica concentram-se na detecção de malware ativo. Eles analisam o comportamento e a espontaneidade de um programa e o manipulam contra vírus ou cavalos de Tróia, deformando-os a cada ataque. O software de segurança também pode limitar programas potencialmente maliciosos, empurrando-os para uma bolha virtual separada da rede do usuário para analisar o comportamento e detectar códigos maliciosos mais rapidamente).

Além disso, os programas de segurança também desenvolvem novas barreiras profissionais de segurança de rede, ajudando a identificar novas ameaças e a criar mais formas de combatê-las. Para ter o sistema de rede mais seguro, os usuários devem ser treinados sobre como usá-los. Mais importante ainda, atualizar regularmente novas versões de aplicativos é a forma como os usuários se protegem das mais recentes ameaças à segurança cibernética.

Métodos para se proteger contra ataques cibernéticos

As empresas e os indivíduos devem saber como se proteger das ameaças do mundo virtual. Abaixo está uma coleção dos métodos mais eficazes:

- Atualize aplicativos e sistemas operacionais regularmente : isso ajuda a evitar as vulnerabilidades de segurança mais recentes.

- Use software antivírus : esta solução de segurança o ajudará a detectar e destruir ameaças rapidamente. Mas lembre-se de atualizar a nova versão regularmente para estar sempre protegido no mais alto nível.

- Use senhas fortes : certifique-se de que sua senha não possa ser adivinhada facilmente.

- Não abra e-mails de fontes desconhecidas : esta é a maneira mais fácil de o malware se infiltrar no seu computador.

- Não clique em links de e-mails ou sites de origem desconhecida : os motivos são os mesmos acima.

- Evite usar WiFi não seguro em locais públicos : uma rede não segura é muito vulnerável a ataques man-in-the-middle.