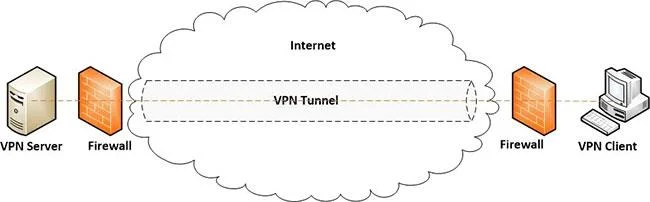

A tecnologia de rede privada virtual é baseada no conceito de tunelamento. Como um cano de água com líquido fluindo dentro dele, um túnel VPN isola e encapsula o tráfego da Internet, geralmente com algum tipo de criptografia para criar um túnel privado para os dados, enquanto eles trafegam em uma rede não segura.

Quando o tráfego da Internet viaja dentro de um túnel VPN, ele fornece uma conexão privada e segura entre o seu computador e outro computador ou servidor em outro site. Quando combinado com criptografia forte, o tunelamento torna seus dados praticamente impossíveis de espionar ou hackear.

Como funciona o tunelamento VPN?

O tunelamento VPN é um processo de encapsulamento e criptografia de dados

Pense no tunelamento VPN como um processo de encapsulamento e criptografia de dados.

- Encapsulamento de dados : Encapsulamento é o processo de empacotar um pacote de dados da Internet dentro de outro, como quando você coloca uma carta dentro de um envelope para enviar.

- Criptografia de dados : Porém, apenas ter um túnel não é suficiente. A criptografia embaralha e bloqueia o conteúdo da mensagem, ou seja, seus dados, para que não possam ser abertos e lidos por ninguém, exceto pelo destinatário pretendido.

Embora os túneis VPN possam ser criados sem criptografia, os túneis VPN geralmente não são considerados seguros, a menos que sejam protegidos com algum tipo de criptografia. É por isso que você costuma ouvir VPNs serem descritas como conexões criptografadas.

Visão geral dos protocolos de criptografia VPN

![O que é túnel VPN? O que é túnel VPN?]()

Protocolos de criptografia VPN

Vários protocolos de criptografia foram criados especificamente para uso com túneis VPN. Os tipos mais populares de protocolos de criptografia VPN incluem IPSec, PPTP, L2TP, OpenVPN, IKEv2, SSTP e OpenVPN.

- IPsec é um conjunto de protocolos de segurança usados para autenticar e criptografar dados em uma rede VPN. Inclui padrões para estabelecer uma conexão entre dois computadores e trocar chaves criptográficas. As chaves criptografam os dados, portanto, apenas os computadores participantes da troca podem abrir a chave e visualizar os dados.

- O PPTP foi desenvolvido pela Microsoft e é um padrão desde o final dos anos 90. Depende do canal de controle TCP e do encapsulamento de roteamento genérico para funcionar. No entanto, o PPTP não é mais considerado seguro

- O L2TP é propriedade da Cisco e é considerado uma versão melhor do PPTP. L2TP é o único protocolo de tunelamento que não fornece nenhuma criptografia própria. É por isso que muitas vezes é combinado com IPSec. A combinação desses dois protocolos é comumente conhecida como L2TP/IPsec, um protocolo que suporta criptografia de até 256 bits e o algoritmo 3DES.

- IKEv2 é um protocolo de link seguro desenvolvido pela Microsoft e Cisco que é usado para estabelecer um link autenticado e criptografado entre dois computadores. O IKEv2 costuma ser combinado com o conjunto de segurança IPsec e é conhecido como IKEv2/IPsec. Essa combinação fornece criptografia de até 256 bits e chaves criptográficas fortes.

- SSTP é um padrão de protocolo de propriedade da Microsoft que funciona com Windows, Linux e MacOS. No entanto, você o verá usado principalmente em plataformas Windows. É considerado um protocolo VPN estável e altamente seguro, utilizando o padrão Secure Socket Layer 3.0.

- OpenVPN é um protocolo de código aberto compatível com todos os principais sistemas operacionais em uso atualmente (Mac, Windows e Linux), bem como Android e iOS. Ele também oferece suporte a plataformas menos conhecidas, incluindo OpenBSD, FreeBSD, NetBSD e Solaris. OpenVPN oferece criptografia de até 256 bits usando OpenSSL, um kit de ferramentas de nível comercial completo e poderoso para Transport Layer Security.

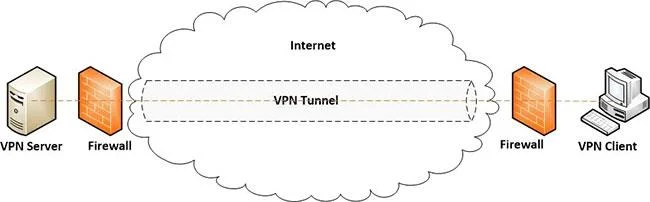

Qual protocolo de tunelamento VPN é melhor?

![O que é túnel VPN? O que é túnel VPN?]()

OpenVPN é considerado o padrão ouro para VPNs hoje

A melhor VPN é aquela que você realmente usa. O OpenVPN, com seus fortes recursos de criptografia e desvio de firewall, é considerado o padrão ouro para VPNs atualmente. Esta é uma das melhores opções para uma VPN pessoal e funciona em praticamente qualquer plataforma. L2TP/IPSec, IKEv2/IPSec e SSTP também são boas opções, mas podem estar disponíveis apenas em determinadas plataformas.

Provedor VPN único e multiprotocolo

Os provedores de VPN se enquadram na categoria VPN de protocolo único ou multiprotocolo.

- A VPN de protocolo único fornece apenas um tipo de protocolo, geralmente o protocolo OpenVPN.

- Os provedores multiprotocolos podem suportar todos os protocolos acima, fornecendo serviços VPN para usuários individuais e empresariais.

Ambos os tipos de provedores de VPN oferecem benefícios que podem ajudar a ocultar suas atividades na Internet, e algumas opções oferecem camadas adicionais de segurança, além de muitos outros benefícios.