Se você é um usuário Android, deve saber sobre o ataque Man-in-the-Disk e os perigos que ele traz. Esta vulnerabilidade permite que invasores assumam o controle de aplicativos legítimos em seu dispositivo Android e os usem para introduzir aplicativos maliciosos.

Então, o que exatamente é o Man-in-the-Disk? Como funciona? E como você pode proteger seu dispositivo contra isso?

O que é um ataque Man-in-the-Disk?

Man-in-the-Disk é um tipo de ataque cibernético a dispositivos Android em que um malware é instalado em um smartphone ou tablet visando um aplicativo inteligente por meio de arquivos localizados na memória externa.

O código malicioso será executado quando o usuário tentar acessar esses arquivos, permitindo ao invasor obter maior controle do dispositivo. Este ataque é possível porque o Android permite que os aplicativos leiam e gravem dados em armazenamento externo por padrão.

O armazenamento externo é usado para diversos fins, como armazenar músicas, vídeos e fotos. No entanto, também fornece uma maneira de o malware persistir no dispositivo, mesmo após a redefinição de fábrica do Android .

Depois que os invasores tiverem acesso ao armazenamento externo, eles poderão modificar ou excluir arquivos, inserir códigos maliciosos em aplicativos legítimos ou instalar novos aplicativos sem o conhecimento do usuário.

O ataque Man-in-the-Disk está intimamente relacionado ao conceito de ataque Man-in-the-Middle (MitM) .

O que é Sandbox no Android?

Para entender o ataque Man-in-the-Disk, primeiro você precisa saber como os aplicativos e seus dados são armazenados em dispositivos Android.

Um dos principais recursos de segurança do sistema operacional Android é o sandbox . A ideia de um sandbox é separar cada aplicativo instalado e seus arquivos de outros aplicativos instalados.

Assim, sempre que você instala um aplicativo no seu dispositivo Android, ele é armazenado em uma área isolada chamada sandbox. Cada aplicativo reside em uma sandbox separada que é inacessível a outros aplicativos instalados.

A vantagem de uma sandbox é que mesmo que um aplicativo malicioso chegue ao seu dispositivo Android, ele não será capaz de alterar e roubar dados de outros aplicativos legítimos, como aplicativos bancários, redes sociais, etc.

Desta forma, os seus dados essenciais, como dados financeiros, informações de login, etc., permanecem protegidos apesar da presença de malware. No entanto, os ciberataques conseguiram explorar o método sandbox usando um ataque Man-in-the-Disk.

Como funciona o ataque Man-in-the-Disk?

Conforme discutido acima, o Android usa sandboxes para armazenar aplicativos e seus arquivos. Porém, além do sandbox, o Android também possui memória compartilhada chamada memória externa.

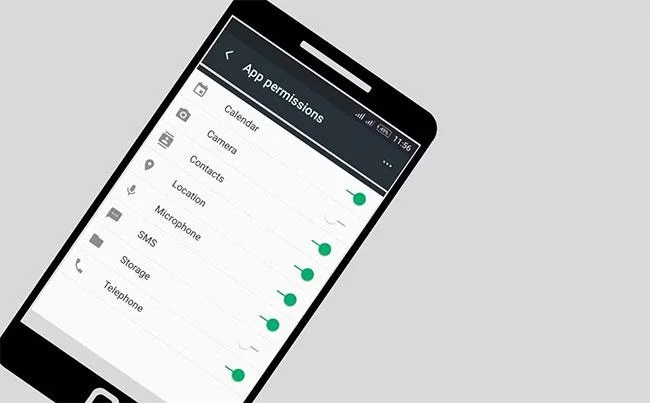

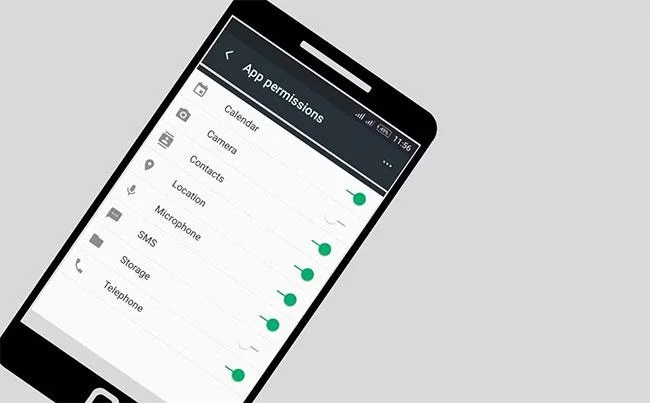

Quando você instala alguns aplicativos, eles podem solicitar sua permissão para usar armazenamento externo. As permissões são assim - "Permitir que [Nome do aplicativo] acesse fotos, mídia e arquivos no seu dispositivo?" .

Conceda permissão para usar armazenamento externo para o aplicativo

Ao conceder essa permissão, você está permitindo que o aplicativo leia e grave em seu armazenamento externo. Em geral, isso é considerado seguro e quase todas as aplicações exigem isso. Na verdade, muitos aplicativos exigem o armazenamento temporário dos dados baixados em armazenamento externo antes de movê-los para a sandbox.

Por exemplo, quando você atualiza um aplicativo, novos módulos são baixados primeiro no armazenamento externo e depois adicionados a uma sandbox separada. É aqui que entra em jogo o ataque Man-in-the-Disk.

O ataque Man-in-the-Disk funciona explorando uma vulnerabilidade na forma como o Android lida com o armazenamento externo. Ao contrário de uma sandbox, qualquer aplicativo com permissões de leitura/gravação no armazenamento externo pode modificar quaisquer arquivos nele contidos. Assim, mesmo que os arquivos de alguns aplicativos sejam armazenados apenas temporariamente em armazenamento externo, aplicativos ilegais instalados por invasores podem modificá-los e inserir códigos maliciosos.

Isso significa que, ao atualizar um aplicativo legítimo, você pode nem saber que introduziu acidentalmente malware em seu dispositivo. Ao tentar iniciar o aplicativo, o código malicioso será executado e o invasor obterá o controle do dispositivo.

Como proteger dispositivos contra ataques Man-in-the-Disk

Agora que você sabe como funciona o ataque Man-in-the-Disk, precisa saber como pode proteger seu dispositivo contra ele. Há várias coisas que você pode fazer para se proteger de um ataque Man-in-the-Disk:

- A melhor maneira de se manter protegido contra esse ataque é não conceder permissões de leitura/gravação de armazenamento externo a nenhum aplicativo que realmente não precise delas. Quando um aplicativo solicitar essa permissão, pense bem antes de concedê-la.

- Em segundo lugar, você deve sempre instalar aplicativos de fontes confiáveis, como a Google Play Store. Evite baixar e instalar aplicativos de sites e lojas de aplicativos de terceiros, pois eles podem hospedar aplicativos maliciosos.

- Revogue permissões concedidas a aplicativos que você raramente usa.

- No seu dispositivo Android, desative a permissão para instalar aplicativos de fontes desconhecidas.

- Mantenha seu dispositivo Android atualizado com os patches de segurança mais recentes lançados pelo fabricante. Esses patches de segurança abordam vulnerabilidades no sistema operacional e evitam que invasores as explorem.

- Você deve usar uma solução antivírus Android confiável que possa fornecer proteção abrangente contra todos os tipos de malware e ameaças cibernéticas.

- Desinstale aplicativos que você não precisa mais. Além disso, não instale aplicativos que você realmente não precisa. Quanto menos aplicativos no seu dispositivo, menor a chance de vulnerabilidades serem exploradas.

Como usuário de um aplicativo Android, essas são dicas essenciais que você deve lembrar para minimizar as chances de um ataque Man-in-the-Disk em seu dispositivo.

Como os desenvolvedores podem proteger os aplicativos contra ataques Man-in-the-Disk?

![O que é um ataque Man-in-the-Disk? O que é um ataque Man-in-the-Disk?]()

O armazenamento externo é uma parte essencial do sistema operacional Android, assim como suas vulnerabilidades de segurança. Portanto, se você é um desenvolvedor Android, certifique-se de projetar seus aplicativos de forma que eles usem armazenamento externo com segurança.

Há várias coisas que você pode fazer para proteger seus aplicativos contra ataques Man-in-the-Disk:

- Siga cuidadosamente a seção "Práticas recomendadas" do guia de desenvolvimento de aplicativos do Google. Ele contém um conjunto de princípios que os desenvolvedores devem seguir para projetar aplicativos Android seguros.

https://developer.android.com/guide

- Se você estiver armazenando dados confidenciais em armazenamento externo, criptografe-os com um algoritmo de criptografia forte. Isso tornará difícil para os invasores descriptografar e usar os dados.

- Solicite a permissão "WRITE_EXTERNAL_STORAGE" apenas quando for absolutamente necessário. Se o seu aplicativo não exigir isso, não permita.

- Use os recursos de segurança integrados do Android, como permissões e sandboxes de aplicativos, para proteger ainda mais seus aplicativos.

- Se o seu aplicativo não requer permissões de leitura/gravação em armazenamento externo, não declare isso no arquivo de manifesto.

Como desenvolvedor Android, você é responsável por projetar aplicativos seguros e proteger os dados do usuário contra uso indevido. O ataque Man-in-the-Disk é apenas um dos muitos ataques que podem representar uma ameaça à sua aplicação e aos seus usuários. Portanto, certifique-se de seguir as práticas recomendadas para desenvolvimento de aplicativos Android e proteger seu aplicativo contra todos os tipos de ameaças.

Deveríamos nos preocupar com ataques man-in-disc?

Embora o ataque Man-in-the-Disk seja uma ameaça séria, você não precisa se preocupar com isso, desde que tome as medidas adequadas para proteger seu dispositivo.

Lembre-se apenas de instalar aplicativos de fontes confiáveis, manter seu dispositivo atualizado e usar uma solução de segurança móvel confiável para se proteger contra todos os tipos de malware e ameaças cibernéticas.

Se você é um desenvolvedor Android, siga as práticas recomendadas para desenvolver e proteger seus aplicativos contra esse ataque. Essas medidas simples ajudarão você a manter seus dispositivos e dados protegidos contra ataques Man-in-the-Disk.