Há uma questão de segurança online que surge frequentemente em relação ao uso do Navegador Tor e da Rede Tor com uma VPN (rede privada virtual) . Ambas as ferramentas protegem a privacidade, mas de maneiras diferentes. Os usuários estão compreensivelmente preocupados com a combinação dos atributos de segurança e privacidade de cada ferramenta.

Então, você pode usar o Tor e uma VPN ao mesmo tempo?

Tor e VPN são iguais?

A primeira coisa a considerar é a diferença entre Tor e VPN. Especificamente, Tor e VPN não são iguais.

- Tor é uma rede de comunicação anônima que roteia o tráfego da Internet através de uma rede global de nós, protegendo seus dados no Navegador Tor e na Rede Tor.

- A VPN criptografa a conexão de rede, criando um túnel para todos os dados através do servidor do provedor de serviços VPN. O tráfego da Internet parecerá vir do endereço IP do servidor VPN, e não da sua localização física.

Tor e VPN não são iguais

Você deve usar uma VPN com o navegador Tor?

Agora você aprendeu o que são Tor e VPN. Você pode começar a ver como eles são semelhantes entre si. O Tor criptografa o tráfego dentro do navegador Tor. As VPNs criptografam sua conexão de rede, capturando todo o resto.

A questão é: você deve usar uma VPN com o navegador Tor?

A documentação oficial do Tor afirma que você não precisa usar uma VPN com o Tor para aumentar a privacidade. A configuração da rede Tor também é muito segura. Embora exista a ameaça de nós maliciosos de saída e entrada, eles não causam problemas.

Isso é o que está na documentação oficial. No entanto, usar uma VPN com Tor tem alguns efeitos na sua conexão.

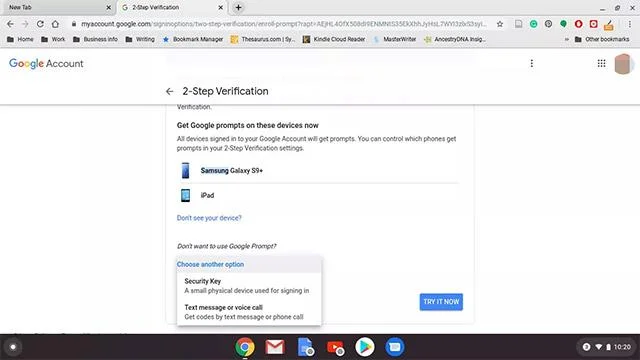

Tor sobre VPN

![O Tor e a VPN devem ser usados juntos? O Tor e a VPN devem ser usados juntos?]()

Tor sobre VPN

Se você se conectar ao provedor VPN antes de se conectar à Rede Tor, o nó de entrada receberá o endereço IP do serviço VPN como origem dos dados, em vez do seu endereço IP real. O ISP não verá que você está se conectando ao Tor, o que pode proteger sua privacidade ou até mesmo permitir que você acesse o serviço em alguns países.

Este método é chamado Tor Over VPN. Existem alguns avisos sobre provedores de VPN. Se você confia que o provedor de VPN não registra registros e está dentro de uma jurisdição segura, você pode usar este método. Caso contrário, você estará simplesmente transferindo a confiança do ISP para o provedor VPN. Se o seu provedor VPN registra dados, você deve usar o Tor sem VPN.

O Tor Over VPN também oferece segurança contra nós de entrada maliciosos, o que é outra vantagem.

Se você está pensando em usar o Tor Over VPN, considere assinar o ExpressVPN. ExpressVPN sempre foi um dos melhores provedores de VPN .

VPN sobre Tor

![O Tor e a VPN devem ser usados juntos? O Tor e a VPN devem ser usados juntos?]()

VPN sobre Tor

O método Over Tor VPN é um pouco diferente. Usando este método, você primeiro abre o navegador Tor e se conecta à rede Tor. Em seguida, você se conecta ao seu provedor de VPN por meio da rede Tor (não apenas habilite a VPN para desktop).

O principal benefício do método Over Tor VPN é o acesso a determinados sites que não permitem conexões de nós de saída Tor conhecidos. VPN Over Tor também ajuda a protegê-lo contra nós de saída maliciosos, o que é outra vantagem.

O método VPN Over Tor é considerado mais difícil de usar porque é necessário configurar a VPN para usá-lo através do Tor. Ele pode fornecer melhor anonimato, protegendo o tráfego que passa pelo nó de saída e volta aos servidores do provedor VPN, mas também torna o Tor mais difícil de usar.

Alguns usuários sugerem que o método VPN Over Tor não aumenta a segurança ou a privacidade o suficiente para garantir seu uso, especialmente considerando o tempo necessário para configurar a VPN para uso com o Tor. Além disso, se algo der errado, seus dados poderão ser expostos.

Ponte Tor

O Projeto Tor recomenda o uso de bridge relay (abreviadamente bridge) para aumentar a privacidade do nó de entrada. A ponte Tor é um nó de entrada que não está listado. Se você suspeita que seu ISP ou outra pessoa está monitorando conexões com a Rede Tor através de nós de entrada comuns, você pode usar uma ponte de retransmissão para se conectar ao retransmissor sem supervisão e entrar com segurança na Rede Tor.

Há uma lista de pontes Tor padrão que qualquer pessoa pode usar. No entanto, como estas pontes estão disponíveis ao público, é provável que a maioria delas seja monitorizada.

Concluir

Você pode usar uma VPN com Tor com segurança, usando o método Tor Over VPN. No entanto, para a maioria das pessoas, esta camada adicional de proteção da privacidade é um exagero.

Como acontece com qualquer problema de segurança e privacidade de VPN, é importante que você use uma VPN que seja confiável e tenha uma política de não registro.