Este artigo resumirá as informações mais recentes sobre os patches Patch Tuesday da Microsoft . Convidamos você a acompanhar.

Atualização terça-feira, janeiro de 2023

Na terça-feira, 10 de janeiro de 2023, a Microsoft lançou o Patch Tuesday de janeiro de 2023 para corrigir uma vulnerabilidade de dia zero explorada ativamente e um total de 98 outras vulnerabilidades no sistema operacional Windows.

Esta é a primeira Patch Tuesday de 2023 e corrige impressionantes 98 vulnerabilidades, 11 das quais são classificadas como “Críticas”.

Normalmente, a Microsoft classifica uma vulnerabilidade como “Crítica” quando permite que hackers executem código remotamente, ignorem recursos de segurança ou aumentem privilégios.

O número de vulnerabilidades por cada tipo está listado abaixo:

- 39 vulnerabilidades de escalonamento de privilégios

- 4 vulnerabilidades de desvio de segurança

- 33 vulnerabilidades de execução remota de código

- 10 vulnerabilidades de divulgação de informações

- 10 vulnerabilidades de negação de serviço

- 2 vulnerabilidades de falsificação

O Patch Tuesday deste mês corrige uma vulnerabilidade de dia zero explorada ativamente e também corrige outra vulnerabilidade de dia zero divulgada publicamente.

A Microsoft considera uma vulnerabilidade de dia zero se tiver sido divulgada publicamente ou estiver sendo explorada sem uma correção oficial.

A vulnerabilidade de dia zero atualmente explorada que foi corrigida é:

- CVE-2023-21674 - Vulnerabilidade de elevação de privilégio de chamada de procedimento local avançado (ALPC) do Windows foi descoberta pelos pesquisadores da Avast Jan Vojtěšek, Milánek e Przemek Gmerek. A Microsoft diz que esta é uma vulnerabilidade de escape do Sandbox que pode levar a ataques de escalonamento de privilégios. “Um hacker que explore com sucesso esta vulnerabilidade pode obter privilégios de nível de sistema”, afirmou a Microsoft. Atualmente não está claro como os hackers irão explorar esta vulnerabilidade em ataques.

A Microsoft também disse que a vulnerabilidade CVE-2023-21549 - Vulnerabilidade de elevação de privilégio do Windows SMB Witness Service , descoberta por especialistas da Akamai, foi divulgada publicamente.

No entanto, o pesquisador de segurança da Akamai, Stiv Kupchik, disse que eles seguiram os procedimentos normais de divulgação, portanto a vulnerabilidade não deveria ser classificada como divulgada publicamente.

Atualização terça-feira, dezembro de 2022

Na atualização Patch Tuesday de dezembro de 2022, a Microsoft lançou patches para duas vulnerabilidades críticas de dia zero, incluindo uma que está sendo explorada e um total de 49 outras vulnerabilidades.

Seis das 49 vulnerabilidades recentemente corrigidas são classificadas como “Críticas” porque permitem a execução remota de código, um dos tipos de vulnerabilidade mais perigosos.

O número de vulnerabilidades por cada tipo está listado abaixo:

- 19 vulnerabilidades de escalonamento de privilégios

- 2 vulnerabilidades de desvio de segurança

- 23 vulnerabilidades de execução remota de código

- 3 vulnerabilidades de divulgação de informações

- 3 vulnerabilidades de negação de serviço

- 1 vulnerabilidade de falsificação

A lista acima não inclui as 25 vulnerabilidades do Microsoft Edge que foram corrigidas em 5 de dezembro.

O Patch Tuesday de dezembro de 2022 corrige duas vulnerabilidades de dia zero, uma das quais está sendo ativamente explorada por hackers e a outra foi anunciada publicamente. A Microsoft chama uma vulnerabilidade de dia zero se for divulgada publicamente ou explorada ativamente sem um patch oficial disponível.

As duas vulnerabilidades de dia zero corrigidas recentemente são:

- CVE-2022-44698: A vulnerabilidade de desvio do recurso de segurança do Windows SmartScreen foi descoberta pelo pesquisador Will Dormann. “Um invasor pode criar um arquivo malicioso para ignorar as proteções do Mark of the Web (MOTW), resultando na perda de integridade e disponibilidade de recursos de segurança, como o Protected View no Microsoft Office, que depende da marcação MOTW”. Os hackers poderiam explorar essa vulnerabilidade criando arquivos JavaScript maliciosos e autônomos assinados com uma assinatura malformada. Quando assinado desta forma, fará com que o SmartCheck falhe e não exiba o aviso de segurança MOTW, permitindo que o arquivo malicioso seja executado e instale automaticamente código malicioso. Os hackers exploraram ativamente essa vulnerabilidade em campanhas de distribuição de malware, incluindo as campanhas de distribuição do trojan QBot e do Magniber Ransomware.

- CVE-2022-44710: A vulnerabilidade de elevação de privilégio do kernel gráfico DirectX foi descoberta pelo pesquisador Luka Pribanić. Uma exploração bem-sucedida desta vulnerabilidade poderia obter privilégios no nível do sistema.

Atualização terça-feira, novembro de 2022

A atualização Patch Tuesday de novembro de 2022 acaba de ser lançada pela Microsoft para corrigir 6 vulnerabilidades exploradas por hackers e um total de 68 outras vulnerabilidades.

Onze das 68 vulnerabilidades corrigidas desta vez são classificadas como “Críticas”, pois permitem escalonamento de privilégios, adulteração e execução remota de código, um dos tipos de vulnerabilidade mais irritantes.

O número de vulnerabilidades por cada tipo está listado abaixo:

- 27 vulnerabilidades de escalonamento de privilégios

- 4 vulnerabilidades de desvio de segurança

- 16 vulnerabilidades de execução remota de código

- 11 vulnerabilidades de divulgação de informações

- 6 vulnerabilidades de negação de serviço

- 3 vulnerabilidades de falsificação

A lista acima não inclui as duas vulnerabilidades do OpenSSL divulgadas em 2 de novembro.

O Patch Tuesday deste mês corrige seis vulnerabilidades de dia zero atualmente exploradas, uma das quais foi divulgada publicamente.

As 6 vulnerabilidades de dia zero que estão sendo exploradas e corrigidas incluem:

- CVE-2022-41128: Vulnerabilidade de execução remota de código em linguagens de script do Windows foi descoberta por Clément Lecigne do Google Threat Analysis Group. Esta vulnerabilidade exige que os usuários que usam uma versão afetada do Windows acessem um servidor malicioso. Um invasor pode criar um servidor ou site malicioso. Não há como os invasores forçarem os usuários a acessar um servidor malicioso, mas eles podem induzir os usuários a fazê-lo por meio de e-mails de phishing ou mensagens de texto.

- CVE-2022-41091: A vulnerabilidade de desvio do recurso de segurança da Web do Windows Mark foi descoberta por Will Dormann. Um invasor pode criar um arquivo malicioso que contorne a proteção Mark of the Web (MOTW), levando à perda de integridade e disponibilidade de recursos de segurança, como o Protected View no Microsoft Office, que depende da tag MOTW.

- CVE-2022-41073: A vulnerabilidade de elevação de privilégio do spooler de impressão do Windows foi descoberta pelo Microsoft Threat Intelligence Center (MSTIC). Um invasor que explorar com êxito esta vulnerabilidade poderá obter privilégios de sistema.

- CVE-2022-41125: A vulnerabilidade de elevação de privilégio do serviço de isolamento de chave CNG do Windows foi descoberta pelo Microsoft Threat Intelligence Center (MSTIC) e pelo Microsoft Security Response Center (MSRC). Um invasor que explorar com êxito esta vulnerabilidade poderá obter privilégios de sistema.

- CVE-2022-41040: A vulnerabilidade de elevação de privilégio do Microsoft Exchange Server foi descoberta pelo GTSC e divulgada por meio da iniciativa Zero Dat. Um invasor privilegiado pode executar o PowerShell no contexto do sistema.

- CVE-2022-41082: A vulnerabilidade de execução remota de código do Microsoft Exchange Server foi descoberta pelo GTSC e divulgada por meio da iniciativa Zero Dat. Um invasor que explore essa vulnerabilidade poderá ter como alvo contas de servidor para executar código arbitrário ou remoto. Como usuário autenticado, um invasor pode executar código malicioso no contexto da conta do servidor por meio de comandos de rede.

Atualização terça-feira, outubro de 2022

Conforme programado, a atualização Patch Tuesday de outubro de 2022 acaba de ser lançada pela Microsoft para corrigir uma vulnerabilidade explorada de dia zero e 84 outras vulnerabilidades.

13 das 84 vulnerabilidades corrigidas nesta atualização são classificadas como “Críticas” porque permitem que hackers realizem ataques de elevação de privilégios, adulteração ou execução remota de código, um dos tipos mais graves de vulnerabilidade.

O número de vulnerabilidades por cada tipo está listado abaixo:

- 39 vulnerabilidades de escalonamento de privilégios

- 2 vulnerabilidades de desvio de segurança

- 20 vulnerabilidades de execução remota de código

- 11 vulnerabilidades de divulgação de informações

- 8 vulnerabilidades de negação de serviço

- 4 vulnerabilidades de falsificação

A lista acima não inclui as 12 vulnerabilidades do Microsoft Edge que foram corrigidas em 3 de outubro.

O Patch Tuesday de outubro de 2022 corrige duas vulnerabilidades de dia zero, uma que está sendo ativamente explorada em ataques e outra que foi divulgada publicamente.

A Microsoft chama uma vulnerabilidade de dia zero se for divulgada publicamente ou explorada ativamente sem um patch oficial disponível.

A vulnerabilidade de dia zero recentemente corrigida e explorada ativamente tem o código de rastreamento CVE-2022-41033 e é uma vulnerabilidade de escalonamento de privilégios, Windows COM + Event System Service Elevation of Privilege Vulnerability.

“Um hacker que explorar com sucesso esta vulnerabilidade pode obter privilégios de sistema”, disse a Microsoft. Um pesquisador anônimo descobriu e relatou esta vulnerabilidade à Microsoft.

A vulnerabilidade de dia zero divulgada publicamente é rastreada como CVE-2022-41043 e é uma vulnerabilidade de divulgação de informações, Vulnerabilidade de divulgação de informações do Microsoft Office. Foi descoberto por Cody Thomas da SpecterOps.

A Microsoft disse que um invasor poderia usar esta vulnerabilidade para acessar o token de autenticação do usuário.

Infelizmente, nesta atualização do Patch Tuesday, a Microsoft não incluiu um patch para as vulnerabilidades de dia zero do Microsoft Exchange CVE-2022-41040 e CVE-2022-41082. Eles também são conhecidos como vulnerabilidades ProxyNotShell.

Estas vulnerabilidades foram anunciadas no final de setembro pela agência de segurança cibernética do Vietname, GTSC, que primeiro descobriu e relatou os ataques.

As vulnerabilidades foram divulgadas à Microsoft por meio da Iniciativa Zero Day da Trend Micro e devem ser corrigidas no Patch Tuesday de outubro de 2022. No entanto, a Microsoft anunciou que o patch ainda não está pronto.

Atualização terça-feira, setembro de 2022

A Microsoft acaba de lançar o Patch Tuesday de setembro de 2022 para corrigir vulnerabilidades de dia zero exploradas por hackers e 63 outros problemas.

Cinco das 63 vulnerabilidades corrigidas neste lote são classificadas como críticas porque permitem a execução remota de código, um dos tipos de vulnerabilidade mais preocupantes.

O número de vulnerabilidades por cada tipo está listado abaixo:

- 18 vulnerabilidades de escalonamento de privilégios

- 1 vulnerabilidade de desvio de segurança

- 30 vulnerabilidades de execução remota de código

- 7 vulnerabilidades de divulgação de informações

- 7 vulnerabilidades de negação de serviço

- 16 vulnerabilidades relacionadas ao Edge - Chromium

A lista acima não inclui as 16 vulnerabilidades que foram corrigidas no Microsoft Edge antes do lançamento do Patch Tuesday.

Assim como no mês passado, o Patch Tuesday deste mês também corrige duas vulnerabilidades de dia zero, uma das quais está sendo explorada por hackers em ataques. A vulnerabilidade explorada é rastreada como CVE-2022-37969 e é uma vulnerabilidade de escalada de privilégios.

De acordo com a Microsoft, se explorarem com sucesso o CVE-2022-37969, os hackers ganharão privilégios no nível do sistema. A vulnerabilidade foi descoberta por pesquisadores da DBAPPSecurity, Mandiant, CrowdStrike e Zscaler.

Segundo os pesquisadores, CVE-2022-37969 é uma vulnerabilidade única e não faz parte de nenhuma cadeia de riscos de segurança.

A vulnerabilidade de dia zero restante a ser corrigida é a CVE-2022-23960, descoberta por pesquisadores de segurança da VUSec.

Além da Microsoft, uma série de outros gigantes como Adobe, Apple, Cisco, Google... também lançaram atualizações para corrigir falhas de segurança.

Atualização terça-feira, agosto de 2022

A atualização Patch Tuesday de agosto de 2022 acaba de ser lançada pela Microsoft para corrigir a vulnerabilidade DogWalk de dia zero que está sendo explorada por hackers e corrigir um total de 121 outros problemas.

17 dos 121 problemas de segurança corrigidos nesta rodada são considerados graves porque permitem a execução remota de código ou escalonamento de privilégios.

A lista de vulnerabilidades em cada categoria está listada abaixo:

- 64 vulnerabilidades de escalonamento de privilégios

- 6 vulnerabilidades de desvio de recursos de segurança

- 31 vulnerabilidades de execução remota de código (RCE)

- 12 vulnerabilidades de divulgação de informações

- 7 Vulnerabilidades de negação de serviço (DoS)

- 1 vulnerabilidade de falsificação

O número de vulnerabilidades acima não inclui as 20 vulnerabilidades corrigidas anteriormente no Microsoft Edge.

Na atualização Patch Tuesday de agosto de 2022, a Microsoft corrige duas vulnerabilidades graves de dia zero, uma das quais está sendo explorada em ataques de hackers.

A Microsoft considera uma vulnerabilidade de dia zero se for divulgada publicamente ou estiver sendo explorada sem uma correção oficial.

A exploração atualmente corrigida é apelidada de “DogWalk” e é rastreada como CVE-2022-34713. Seu nome oficial é Vulnerabilidade de execução remota de código da ferramenta de diagnóstico de suporte do Microsoft Windows (MSDT).

O pesquisador de segurança Imre Rad descobriu esta vulnerabilidade em janeiro de 2020, mas a Microsoft se recusou a lançar um patch porque determinou que não era uma vulnerabilidade de segurança.

No entanto, após descobrir a vulnerabilidade do Microsoft Office MSDT, o pesquisador relatou mais uma vez à Microsoft para que o DogWalk pudesse ser corrigido. Finalmente, a Microsoft reconheceu e corrigiu nesta atualização do Patch Tuesday.

Outra vulnerabilidade de dia zero corrigida é identificada como CVE-2022-30134 – Vulnerabilidade de divulgação de informações do Microsoft Exchange. Permite que hackers leiam os e-mails das vítimas.

A Microsoft disse que o CVE-2022-30134 foi divulgado publicamente, mas não há indicação de que tenha sido explorado.

Atualização terça-feira, setembro de 2021

A Microsoft acaba de lançar oficialmente a atualização de segurança Patch Tuesday de setembro de 2021 para corrigir duas vulnerabilidades de dia zero e 60 outras vulnerabilidades no Windows, incluindo 3 graves, uma moderada e 56 importantes. Se as vulnerabilidades do Microsoft Edge estiverem incluídas, a atualização do Patch Tuesday deste mês corrige até 86 vulnerabilidades no total.

As 86 vulnerabilidades corrigidas incluem:

- 27 vulnerabilidades levam a ataques de escalonamento de privilégios

- 2 vulnerabilidades ignoram recursos de segurança

- 16 vulnerabilidades de execução remota de código

- 11 vulnerabilidades de vazamento de informações

- 1 vulnerabilidade de negação de serviço (DoS)

- 8 vulnerabilidades de falsificação

Patch Tuesday corrige duas vulnerabilidades de dia zero

O ponto mais notável da atualização do Patch Tuesday de setembro de 2021 é que ela fornece uma correção para duas vulnerabilidades de dia zero, CVE-2021-40444 (também conhecida como vulnerabilidade MSHTML) e CVE-2021-36968. Entre eles, o MSHTML está sendo ativamente explorado por hackers.

MSHTML é considerado uma vulnerabilidade grave. As coisas ficaram ainda mais sérias quando hackers compartilharam recentemente o método de exploração dessa vulnerabilidade em fóruns de hackers. Com base nisso, qualquer hacker pode criar seu próprio método de exploração.

Detalhes sobre a vulnerabilidade MSHTML que você pode consultar aqui:

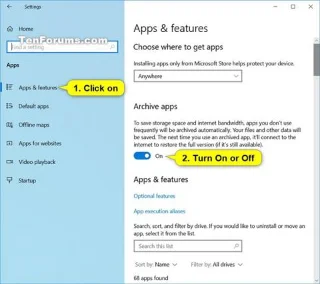

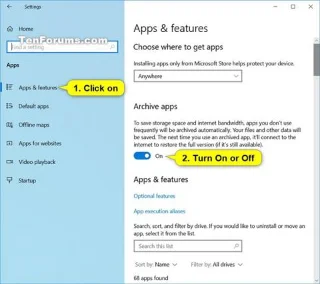

A Microsoft recomenda que os usuários instalem a atualização do Patch Tuesday de setembro de 2021 o mais rápido possível. Para instalar, vá em Configurações > Windows Update, pressione o botão Verificar atualização e prossiga com a instalação.