A segurança em camadas é um princípio amplamente aceito em segurança de computadores e redes. A premissa básica deste princípio é que são necessárias múltiplas camadas de defesa para proteger recursos e dados contra uma variedade de ataques, bem como ameaças. Não só é impossível que um produto ou uma tecnologia se defenda contra todas as ameaças possíveis, mas ter múltiplas linhas de defesa também permite que um produto “capture” intrusos que tenham contornado as ameaças existentes.

Muitos aplicativos e dispositivos podem ser usados para diferentes camadas de segurança, como software antivírus , firewalls, IDS (Sistemas de Detecção de Intrusão ) , etc. ataques diferentes.

Uma das tecnologias mais recentes é o IPS, ou Sistema de Prevenção de Intrusões. IPS é como combinar um IDS com um firewall . Um IDS típico registrará ou alertará os usuários sobre tráfego suspeito, mas a forma de responder depende do usuário. O IPS possui políticas e regras para comparar o tráfego de rede. Se algum tráfego violar essas políticas e regras, o IPS poderá ser configurado para responder em vez de apenas alertar o usuário. As respostas típicas podem ser bloquear todo o tráfego do endereço IP de origem ou bloquear o tráfego de entrada nessa porta para proteger proativamente o computador ou a rede.

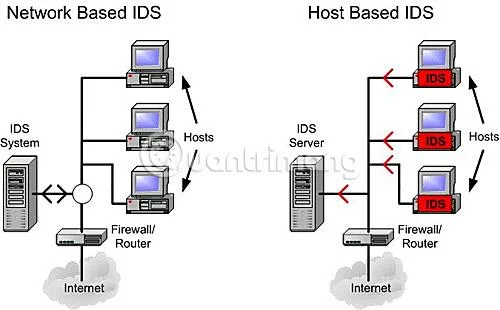

Existem sistemas de prevenção de intrusões baseados em rede (NIPS) e sistemas de prevenção de intrusões baseados em host (HIPS). Embora possa ser mais caro implantar o HIPS – especialmente em ambientes corporativos de grande porte, a segurança baseada em servidor é recomendada sempre que possível.

Solução de prevenção de intrusões baseada em host (HIPS) para redes

![Prevenção de intrusões baseada em host Prevenção de intrusões baseada em host]()

- Não confie em assinaturas : Assinaturas, ou recursos característicos de ameaças conhecidas, são um dos principais meios usados por software antivírus e de detecção de intrusões (IDS). As assinaturas não podem ser desenvolvidas até que uma ameaça realmente exista e o usuário provavelmente será atacado antes que a assinatura seja criada. Uma solução de prevenção de intrusões baseada em host deve combinar a detecção baseada em assinaturas com a detecção de anomalias para estabelecer uma linha de base da atividade "normal" da rede e, em seguida, responder a qualquer tráfego que apareça. Por exemplo, se um computador nunca usa FTP e de repente alguma ameaça tenta abrir uma conexão FTP do computador, o HIPS detectará isso como uma atividade incomum.

- Trabalhando com configuração : Algumas soluções HIPS podem ser limitadas nos programas ou processos que podem monitorar e proteger. Você deve tentar encontrar um HIPS que seja capaz de lidar com pacotes disponíveis comercialmente, bem como com quaisquer aplicativos personalizados internos em uso. Se você não usa aplicativos personalizados ou não considera isso uma questão importante para o seu ambiente, pelo menos certifique-se de que sua solução HIPS proteja programas e processos em execução.

- Permite a criação de políticas : a maioria das soluções HIPS vem com um conjunto bastante completo de políticas, e os fornecedores geralmente atualizam ou lançam novas políticas para fornecer respostas específicas a ameaças, novas ameaças ou ataques. No entanto, é importante que você tenha a capacidade de criar sua própria política, caso haja uma ameaça única que o fornecedor não explique, ou quando uma nova ameaça surgir e você precisar de uma política para proteger seu sistema, antes que o fornecedor tem tempo para lançar uma atualização. Você precisa ter certeza de que o produto que você usa não só é capaz de permitir a criação de políticas, mas que a criação de políticas também é fácil de entender e não requer semanas de treinamento ou habilidades especializadas em programação.

- Fornece relatórios e administração centralizados : Quando se fala em proteção baseada em servidor para servidores ou estações de trabalho individuais, as soluções HIPS e NIPS são relativamente caras e estão fora do alcance de um único usuário. Portanto, mesmo quando se fala em HIPS, provavelmente vale a pena olhar do ponto de vista da implantação do HIPS em centenas de desktops e servidores em uma rede. Embora seja ótimo estar protegido no nível de desktop individual, gerenciar centenas de sistemas individuais ou tentar gerar relatórios agregados é quase impossível sem a capacidade de gerenciar e gerar relatórios bem focados. Ao escolher um produto, certifique-se de que ele tenha relatórios e administração centralizados para que você possa implantar novas políticas em todas as máquinas ou gerar relatórios de todas as máquinas em um único local.

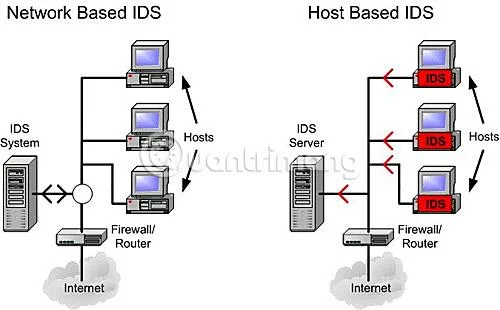

Outras coisas para manter em mente

![Prevenção de intrusões baseada em host Prevenção de intrusões baseada em host]()

Existem algumas outras coisas que você precisa ter em mente. Primeiro, o HIPS e o NIPS não são uma solução simples para um problema complexo como a segurança. Eles podem ser um ótimo complemento para um sólido sistema de defesa multicamadas, incluindo firewalls e aplicativos antivírus, mas não podem substituir as tecnologias existentes.

Em segundo lugar, implementar uma solução HIPS pode ser um pouco difícil no início. Configurar a detecção baseada em anomalias muitas vezes requer muita “ajuda” para que a aplicação entenda o que é tráfego “normal” e o que é tráfego anômalo. Você pode encontrar alguns problemas ao estabelecer uma linha de base que defina o tráfego "normal" para o sistema.

Em última análise, as empresas muitas vezes decidem comprar um produto com base no que este pode fazer por elas. Na prática, isso é medido com base no Return On Investment ou ROI (retorno sobre investimento). Ou seja, se você investir uma quantia em dinheiro em um novo produto ou tecnologia, quanto tempo leva para esse produto ou tecnologia render por si só?

Infelizmente, os produtos de segurança de computadores e de redes muitas vezes não são iguais. Se o produto ou tecnologia de segurança funcionar conforme projetado, a rede estará segura, mas não haverá “lucro” para medir o ROI. É preciso olhar para o lado negativo e considerar quanto a empresa poderá perder se aquele produto ou tecnologia não for adotado. Quanto dinheiro é necessário para reconstruir servidores, restaurar dados, tempo e recursos para a equipe técnica “limpar” após um ataque, etc.? Sem usar esse produto de segurança, é provável que a empresa perca muito mais dinheiro do que o custo de aquisição do produto ou tecnologia.