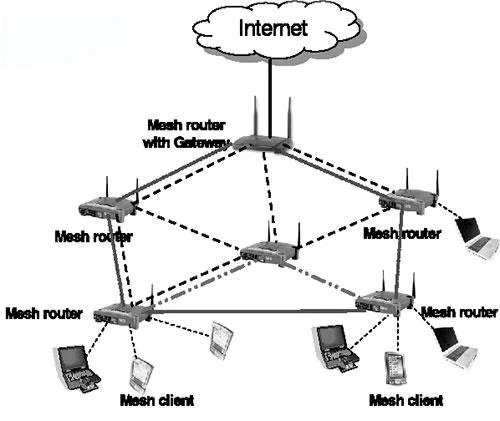

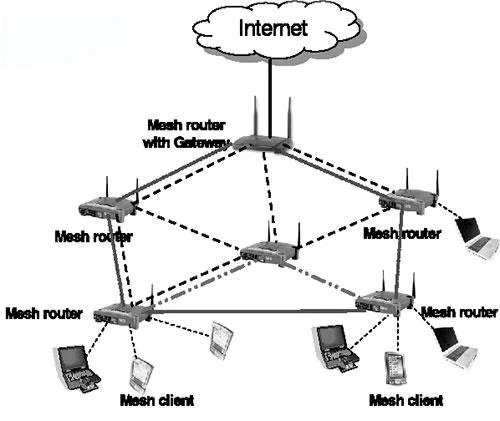

Uma rede mesh sem fio funciona como uma rede WiFi normal, mas com diferenças significativas. As redes mesh descentralizam a infraestrutura necessária para manter a rede, fazendo com que cada nó, ou computador, desempenhe uma função dupla como usuário e roteador para o tráfego da Internet.

Desta forma, a rede existe como uma entidade autogerida, capaz de servir um número diversificado de utilizadores. No entanto, todos que ingressam ou usam uma rede mesh sem fio para fins comerciais devem estar cientes de que essa interface apresenta problemas de segurança.

Ataque físico

Cada computador representa um possível ponto de ataque na rede mesh

Como todos os computadores em uma rede mesh sem fio funcionam como roteadores , cada computador representa um possível ponto de ataque. Os problemas surgem quando um laptop ou computador desktop é perdido ou roubado. Nesse caso, um ladrão de computadores pode usar o acesso fornecido pelo computador roubado para entrar na rede ou simplesmente interromper todo o sistema removendo nós de roteamento importantes.

Ataque de negação de serviço

Mesmo sem acesso físico à rede, os hackers podem criar computadores “zumbis” usando vírus. Uma vez infectado, cada computador segue os comandos do invasor sem supervisão direta.

Ao mesmo tempo, os hackers conduzem um ataque focado de negação de serviço (DoS) , inundando um computador ou sistema específico com bits de informação, a fim de desabilitar sua capacidade de comunicação com outras redes desse sistema. Se um computador em uma rede mesh estiver infectado por um vírus, ele poderá atacar outros computadores em sua própria rede, espalhando ainda mais a infecção.

Monitoramento passivo

![Problemas de segurança em redes mesh sem fio Problemas de segurança em redes mesh sem fio]()

Um computador zumbi não precisa atacar o sistema para causar danos

Um computador zumbi não precisa atacar o sistema para causar danos. Computadores ocultos e comprometidos podem monitorar passivamente o tráfego da Internet na rede, dando aos invasores a capacidade de interceptar informações bancárias, credenciais de login em qualquer site visitado e encaminhar informações para a rede. Neste ponto, o invasor pode optar por sair da rede sem que ninguém saiba, coletar dados suficientes para roubar dinheiro do banco, cometer fraude de identidade ou entrar novamente na rede à vontade.

Ataque Cinza, Preto e Buraco de Minhoca

Se um computador infectado por vírus ou mal-intencionado entrar em uma rede mesh, ele poderá fingir ser um membro confiável dessa rede e, em seguida, modificar os dados enviados e interromper a forma como a rede transmite informações.

Num ataque Black Hole, as informações que passam por um computador infectado não continuam na rede e bloqueiam o fluxo de dados. Nos ataques Gray Hole, alguns dados podem ser bloqueados, enquanto outros ainda são permitidos, fazendo parecer que o computador ainda é uma parte ativa da rede.

Os ataques de buraco de minhoca são mais difíceis de detectar: eles entram furtivamente em um computador na rede vindos de fora e fingem ser outros nós da rede (tornando-se essencialmente nós invisíveis). Eles podem então monitorar o tráfego de rede transmitido de um nó para outro.