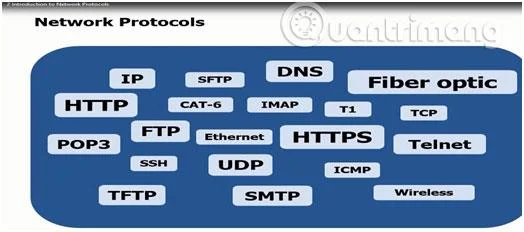

Existem muitos protocolos de rede ao estabelecer uma conexão na Internet. Dependendo do tipo de conexão que precisa ser estabelecida, os protocolos utilizados também são muito diversos. Esses protocolos de rede determinam as características da conexão. Vamos descobrir quais são esses protocolos no artigo a seguir!

Aprenda sobre os principais protocolos de rede

O que é um protocolo de rede?

Simplificando, um protocolo é um conjunto de regras. Um protocolo de rede é um conjunto de regras que uma rede deve seguir. Os protocolos de rede são padrões e políticas formais compostos de regras, procedimentos e formatos que definem a comunicação entre dois ou mais dispositivos em uma rede. Os protocolos de rede implementam ações, políticas e resolução de problemas de ponta a ponta, para que as comunicações de rede ou de dados sejam oportunas, seguras e gerenciadas. Os protocolos de rede definem regras e convenções de comunicação.

Um protocolo de rede incorpora todos os requisitos e restrições do processo quando computadores, roteadores, servidores e outros dispositivos habilitados para rede começam a se comunicar. Os protocolos de rede devem ser confirmados e instalados pelo remetente e pelo destinatário para garantir uma comunicação suave de rede/dados. Os protocolos de rede também se aplicam aos nós de software e hardware que se comunicam na rede. Existem vários tipos de protocolos de rede, como segue.

Protocolos de rede populares hoje

Conjunto de protocolos da Internet

O Internet Protocol Suite é uma coleção de protocolos que implementam a pilha de protocolos na qual a Internet é executada. O conjunto de protocolos da Internet às vezes é chamado de conjunto de protocolos TCP/IP . TCP e IP são protocolos importantes no conjunto de protocolos da Internet - Transmission Control Protocol (TCP) e Internet Protocol (IP). O Internet Protocol Suite é semelhante ao modelo OSI , mas possui algumas diferenças. Além disso, nem todas as camadas correspondem bem.

Pilha de protocolos

A pilha de protocolos é um conjunto completo de camadas de protocolo que trabalham juntas para fornecer conectividade de rede.

Protocolo de controle de transmissão (TCP)

![Protocolos de rede populares hoje Protocolos de rede populares hoje]()

O Transmission Control Protocol (TCP) é o protocolo principal do Internet Protocol Suite. O Transmission Control Protocol origina-se da implementação da rede, complementando o Internet Protocol. Portanto, o conjunto de protocolos da Internet costuma ser chamado de TCP/IP. O TCP fornece um método confiável para entregar um fluxo de octetos (blocos de dados de 8 bits) em uma rede IP. A principal característica do TCP é a capacidade de emitir comandos e verificar erros. Todos os principais aplicativos da Internet, como a World Wide Web, e-mail e transferências de arquivos, dependem do TCP.

Protocolo de Internet (IP)

O Protocolo da Internet é o principal protocolo do conjunto de protocolos da Internet para encaminhamento de dados pela rede. A função de roteamento do protocolo da Internet ajuda essencialmente a estabelecer a Internet. Anteriormente, este protocolo era um serviço de datagrama sem conexão no Programa de Controle de Transmissão (TCP) original. Portanto, o conjunto de protocolos da Internet também é conhecido como TCP/IP.

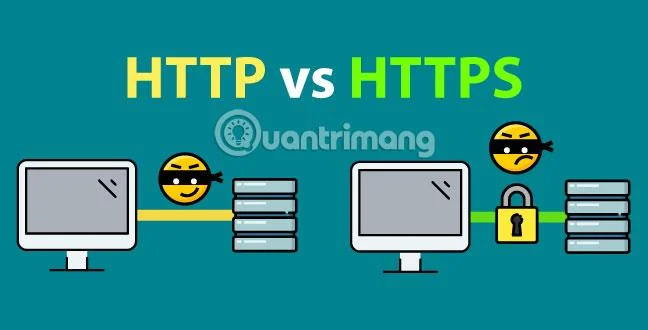

Protocolo de transferência de hipertexto (HTTP)

HTTP é a plataforma de comunicação de dados para a World Wide Web. Hipertexto é um texto estruturado que usa hiperlinks entre nós que contêm texto. HTTP é um protocolo de aplicação para sistemas de informação hipermídia distribuídos e híbridos.

As portas HTTP padrão são 80 e 443. Ambas as portas são seguras.

Protocolo de transferência de arquivos (FTP)

FTP é o protocolo mais popular usado para transferência de arquivos na Internet e em redes privadas.

A porta padrão do FTP é 20/21.

![Protocolos de rede populares hoje Protocolos de rede populares hoje]()

SSH é o principal método usado para gerenciar dispositivos de rede com segurança no nível de comando. O SSH é frequentemente usado como substituto do Telnet, porque este protocolo não oferece suporte a conexões seguras.

A porta padrão do SSH é 22.

Telnet é o principal método usado para gerenciar dispositivos de rede no nível de comando. Ao contrário do SSH, o Telnet não fornece uma conexão segura, mas apenas uma conexão básica não segura.

A porta padrão do Telnet é 23.

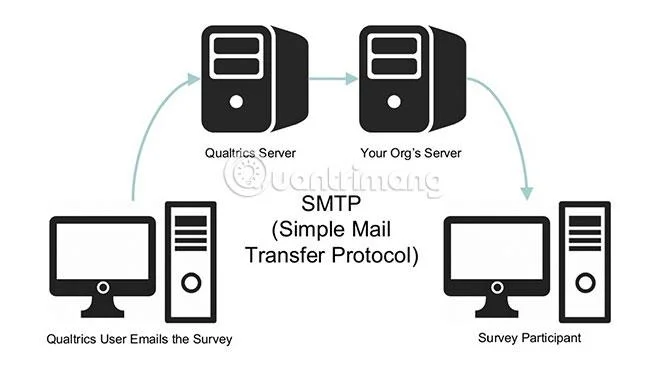

Protocolo Simples de Transferência de Correio (SMTP)

O SMTP é usado com duas funções principais: transferir e-mail do servidor de e-mail de origem para o servidor de e-mail de destino e transferir e-mail do usuário final para o sistema de e-mail.

A porta SMTP padrão é 25 e a porta SMTP segura (SMTPS) é 465 (não padrão).

![Protocolos de rede populares hoje Protocolos de rede populares hoje]()

O Sistema de Nomes de Domínio (DNS) é usado para converter nomes de domínio em endereços IP. A hierarquia DNS inclui servidores raiz, TLDs e servidores autoritativos.

A porta DNS padrão é 53.

Protocolo Postal versão 3 (POP 3)

Post Office Protocol versão 3 é um dos dois principais protocolos usados para recuperar correspondência da Internet. O POP 3 é muito simples porque este protocolo permite ao cliente obter o conteúdo completo da caixa de correio de um servidor e excluir o conteúdo desse servidor.

A porta padrão do POP3 é 110 e a porta segura é 995.

Protocolo de acesso a mensagens da Internet (IMAP)

IMAP versão 3 é outro protocolo importante usado para recuperar mensagens de servidores. O IMAP não exclui conteúdo da caixa de correio do servidor.

A porta padrão do IMAP é 143 e a porta segura é 993.

Protocolo Simples de Gerenciamento de Rede (SNMP)

O Simple Network Management Protocol é usado para gerenciamento de rede. O SNMP tem a capacidade de monitorar, configurar e controlar dispositivos de rede. As armadilhas SNMP também podem ser configuradas em dispositivos de rede, para notificar um servidor central quando ocorre uma ação específica.

A porta padrão do SNMP é 161/162.

![Protocolos de rede populares hoje Protocolos de rede populares hoje]()

Protocolo de transferência de hipertexto sobre SSL/TLS (HTTPS)

HTTPS é usado com HTTP para fornecer serviços semelhantes, mas com uma conexão segura fornecida por SSL ou TLS.

A porta padrão do HTTPS é 443.