Internet Key Exchange ou IKE é um protocolo de tunelamento baseado em IPSec que fornece um canal de comunicação VPN seguro e define meios automáticos de conexão e autenticação para links seguros IPSec de acordo com a forma como são protegidos.

A primeira versão do protocolo (IKEv1) foi introduzida em 1998 e a segunda versão (IKEv2) foi lançada 7 anos depois. Há uma série de diferenças entre IKEv1 e IKEv2, a mais proeminente delas são os requisitos reduzidos de largura de banda do IKEv2.

Introdução detalhada ao IKEv2

Por que usar IKEv2?

- Criptografia de dados de 256 bits

- Implante IPSec para segurança

- Conexão estável e consistente

- O suporte MOBIKE garante melhor velocidade

IKEv2 usa autenticação de certificado de servidor

Segurança

O IKEv2 usa autenticação de certificado de servidor, o que significa que não executará nenhuma ação até determinar a identidade do solicitante. Isso falha na maioria dos ataques man-in-the-middle e DoS .

Confiabilidade

Na primeira versão do protocolo, se você tentasse mudar para outra conexão de Internet, por exemplo de WiFi para Internet móvel, com VPN habilitada , a conexão VPN seria interrompida e seria necessária uma reconexão.

Isso tem certas consequências indesejáveis, como desempenho reduzido e alteração do endereço IP anterior. Graças às medidas de confiabilidade aplicadas no IKEv2, este problema foi superado.

Além disso, o IKEv2 implementa a tecnologia MOBIKE, permitindo que ela seja usada por usuários móveis e muitos outros. IKEv2 também é um dos poucos protocolos que oferece suporte a dispositivos Blackberry.

Velocidade

A boa arquitetura do IKEv2 e o eficiente sistema de troca de informações proporcionam melhor desempenho. Além disso, suas velocidades de conexão são significativamente mais altas, especialmente devido ao recurso integrado de passagem NAT que torna muito mais rápido contornar firewalls e estabelecer conexões.

Recursos e detalhes técnicos

O objetivo do IKE é criar a mesma chave simétrica para comunicar as partes de forma independente. Esta chave é usada para criptografar e descriptografar pacotes IP regulares, usados para transmitir dados entre VPNs pares. A IKE constrói um túnel VPN autenticando ambas as partes e chegando a um acordo sobre métodos de criptografia e integridade.

O IKE é baseado em protocolos de segurança subjacentes, como Internet Security Association and Key Management Protocol (ISAKMP), A Versatile Secure Key Exchange Mechanism for internet (SKEME) e Oakley Key Determination Protocol.

![Quais são os protocolos VPN IKE e IKEv2? Quais são os protocolos VPN IKE e IKEv2?]()

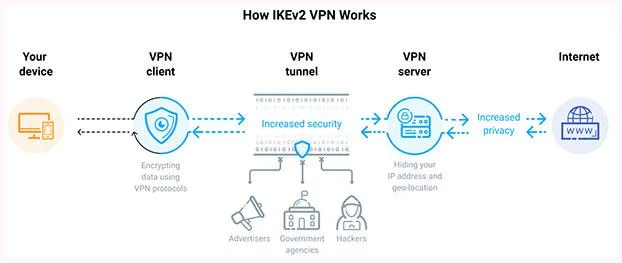

Como funciona o IKEv2

O ISAKMP especifica uma estrutura para autenticação e troca de chaves, mas não as define. SKEME descreve uma técnica flexível de troca de chaves que fornece recursos de atualização rápida de chaves. A Oakley permite que partes autenticadas troquem documentos importantes por meio de uma conexão não segura, usando o algoritmo de troca de chaves Diffie-Hellman. Este método fornece um método de encaminhamento secreto perfeito para chaves, proteção de identidade e autenticação.

O protocolo IKE que utiliza a porta UDP 500 é perfeito para aplicações de rede onde a latência percebida é importante, como jogos e comunicações de voz e vídeo. Além disso, o protocolo está associado a protocolos ponto a ponto (PPP). Isso torna o IKE mais rápido que o PPTP e o L2TP . Com suporte para cifras AES e Camellia com chaves de 256 bits, o IKE é considerado um protocolo muito seguro.

Vantagens e desvantagens do protocolo IKEv2

Vantagem

- Mais rápido que PPTP e L2TP

- Suporta métodos avançados de criptografia

- Estável ao mudar de rede e restabelecer conexões VPN, quando a conexão for temporariamente perdida

- Fornece suporte móvel aprimorado

- Fácil configuração

Defeito

- O uso da porta UDP 500 pode ser bloqueado por alguns firewalls

- Não é fácil de aplicar no lado do servidor

Ver mais: