A revolução digital capacitou os consumidores a utilizarem conteúdos digitais de formas novas e criativas, mas também tornou quase impossível aos proprietários de direitos de autor controlarem os seus activos. A sua inteligência está a ser distribuída ampla e ilegalmente, ou por outras palavras, os seus direitos de autor são sendo gravemente violado. Os bens intelectuais não são apenas músicas, mas também filmes, videogames e quaisquer outras mídias que possam ser digitalizadas e transmitidas de diversas formas (principalmente por meio de compartilhamento ilegal na Internet).

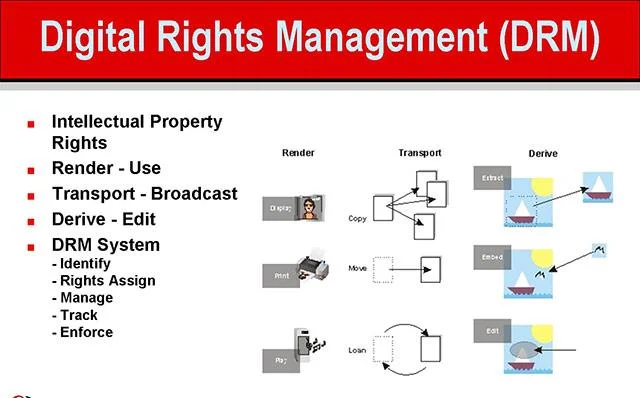

O que é DRM?

DRM (Gerenciamento de direitos digitais) - O gerenciamento de direitos autorais de conteúdo digital é uma série de tecnologias de controle de acesso para limitar violações de propriedade de conteúdo digital protegido por direitos autorais. Simplificando, o DRM nasceu para controlar o que os usuários podem fazer com o conteúdo digital. Neste artigo, exploraremos o que é DRM, como os proprietários de direitos autorais estão implementando esse conceito e o que precisa ser feito no futuro para controlar melhor o conteúdo digital.

Em geral, a gestão de direitos de autor de conteúdos digitais é um termo abrangente que se refere a todos os programas concebidos para controlar o acesso a materiais protegidos por direitos de autor através de meios tecnológicos. Em essência, o DRM substitui o controle de direitos autorais inerentemente passivo e ineficaz do proprietário do conteúdo digital e coloca esse conteúdo digital sob o controle de um programa de computador. As aplicações e métodos de gerenciamento de direitos autorais de conteúdo digital são infinitos. Abaixo estão apenas alguns exemplos típicos de gerenciamento de direitos autorais de conteúdo digital para sua referência e para obter uma visão geral mais geral:

- Uma empresa posiciona seus servidores para impedir o encaminhamento de e-mails confidenciais de funcionários.

- O servidor da biblioteca de e-books restringe o acesso, cópia e impressão de documentos dos usuários com base nas restrições definidas pelo detentor dos direitos autorais do conteúdo.

- Um estúdio de cinema anexa software a um DVD para evitar que o usuário possa fazer uma segunda cópia do DVD.

- Uma gravadora lança títulos em um tipo de CD, acompanhados de informações destinadas a ofuscar o software de extração.

Embora existam muitas opiniões de que os métodos DRM são por vezes demasiado rigorosos, especialmente aqueles utilizados nas indústrias cinematográfica e musical, a implementação da gestão de direitos de autor de conteúdos digitais é também uma medida que deve ser feita para orientar os consumidores para formas mais civilizadas de utilização dos direitos de autor. A distribuição de conteúdos digitais através da Internet através de redes de partilha de ficheiros tornou obsoletas na prática as leis tradicionais de direitos de autor. Por exemplo, cada vez que alguém baixa um arquivo MP3 de uma música protegida por direitos autorais de uma rede gratuita de compartilhamento de arquivos, em vez de comprar um CD, a gravadora que detém os direitos autorais e o artista que criou a música não a reconhecem. No caso da indústria cinematográfica, alguns estudos estimam que a perda de receitas provenientes da distribuição ilegal de conteúdos de DVD seja de cerca de 5 milhões de dólares, mil milhões de dólares, por ano. A natureza da partilha de informação na Internet torna impraticável processar infratores individuais desta forma, pelo que as empresas estão a tentar recuperar o controlo da sua distribuição de direitos de autor, tornando-os ilegais. Os consumidores não podem fazer cópias ou partilhas não autorizadas de conteúdo digital.

A questão é que, uma vez adquirido um DVD, isso significa que o produto pertence a você e que você tem todos os direitos legais para fazer uma cópia dele para seu próprio uso. Esta é a essência da disposição da licença de uso justo na lei de direitos autorais, embora existam alguns casos específicos que negam a proteção de direitos autorais em favor dos usuários de conteúdo, incluindo a proteção de direitos autorais. Copie material protegido para uso pessoal e copie qualquer conteúdo de domínio público. A maioria dos programas de gestão de direitos autorais de conteúdo digital não pode levar em conta todos os casos de uso justo porque o programa de computador não será capaz de tomar decisões subjetivas. Antes de continuarmos a debater o DRM, vamos dar um passo atrás e descobrir o que um programa DRM implica do ponto de vista da programação.

Estrutura do DRM

![Saiba mais sobre gerenciamento de direitos digitais (DRM) Saiba mais sobre gerenciamento de direitos digitais (DRM)]()

Um sistema DRM ideal deve garantir flexibilidade, total transparência para os usuários e barreiras complexas para impedir o uso não autorizado de direitos autorais. O software DRM de primeira geração buscava quase exclusivamente controlar a pirataria. Os programas DRM de segunda geração, por outro lado, concentram-se em encontrar maneiras de controlar a visualização, cópia, impressão, alterações e tudo mais que um usuário pode fazer em um conteúdo digital.

Um programa de gestão de direitos de conteúdo digital funcionará em três níveis:

- Estabeleça direitos autorais para uma parte do conteúdo.

- Gerenciar a distribuição de tal conteúdo protegido por direitos autorais

- Controle o que os consumidores podem fazer com esse conteúdo depois de entregue.

Para atingir estes níveis de controlo, um programa DRM deve identificar e descrever eficazmente três entidades, incluindo utilizadores, conteúdo e direitos de utilização, bem como as relações entre estas três entidades.

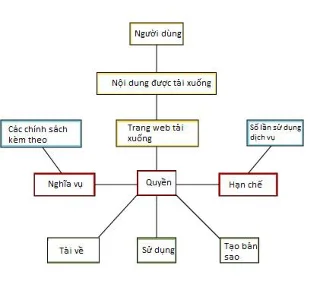

Vejamos o exemplo de um software DRM simples para um site que suporta download de arquivos MP3. Você faz login no site registrado para baixar uma música que adora, por exemplo, a música "Cat Dust" do falecido músico Trinh Cong Son. Seu nível de assinatura permite baixar cinco músicas por mês. Nesse caso, as entidades que o DRM precisaria gerenciar incluiriam o usuário, você e o conteúdo, "Sand" de Trinh Cong Son. Identificar usuários e conteúdo são tarefas bastante simples. Agora que você tem seu próprio número de identificação de cliente e cada arquivo MP3 no site também pode ter um número de produto específico associado a ele, a parte mais complicada será determinar os direitos, ou seja, a maneira como você pode e o que não pode ser feito com isso. contente. Você pode baixar o arquivo? ou você baixou o limite de cinco arquivos MP3 do mês? Você consegue copiar arquivos ou está baixando arquivos criptografados e bloqueados adequadamente? Você consegue extrair uma seção de uma música para usar em seu próprio software de mixagem de áudio? A utilização inclui não apenas os direitos e obrigações, mas também quaisquer obrigações associadas a essa transação. Por exemplo: Preciso pagar a mais por este download? Você receberá algum incentivo para baixar essa música?

Tudo isso influenciará o relacionamento entre você, a música e os direitos envolvidos.

Tecnologia DRM

Continuando com o exemplo acima, digamos que você baixou apenas três arquivos para este mês, então esse download ainda está dentro do limite de cinco músicas por mês que você recebeu quando se inscreveu, e digamos que você recebeu uma promoção adicional oferta de 20k de desconto na taxa de assinatura para o próximo mês se você baixar este "Dust", então você pode copiar os arquivos sob uso justo . Suponha que o proprietário dos direitos autorais se recuse a conceder a alguém o direito de extrair seu conteúdo digital. A estrutura DRM do arquivo MP3 baixado pode ser semelhante a esta:

![Saiba mais sobre gerenciamento de direitos digitais (DRM) Saiba mais sobre gerenciamento de direitos digitais (DRM)]()

Observe que, embora o estado do usuário permaneça o mesmo sempre que você faz login no site, a relação entre usuários, conteúdo e permissões pode mudar. A estrutura dos DRM deve ser capaz de se adaptar às condições em mudança. Se você atualizar sua assinatura para um nível que permita downloads ilimitados em vez de apenas cinco downloads por mês, o software DRM também terá que se ajustar a esse novo relacionamento. A estrutura do DRM deve estar vinculada à tecnologia do site para que possa ajustar os relacionamentos rapidamente. Esta é uma das razões pelas quais será difícil implementar configurações DRM contínuas, porque sem padrões específicos, o software de gerenciamento de direitos de conteúdo digital não será capaz de se conectar facilmente com ferramentas comerciais. O comércio eletrônico está disponível no site. No entanto, controlar os downloads de um website ainda não é muito complicado: a parte mais difícil reside em como controlar o que os utilizadores fazem com o conteúdo digital quando este lhes pertence. Como o outro site fará valer seus direitos de uso do arquivo MP3 que você acabou de baixar? Como eles sabem que você não fará novas cópias desse arquivo MP3? É aqui que o DRM entra em jogo. Se no caso de uma grande empresa de mídia tentar impedir que as pessoas copiem documentos eletrônicos, isso não será difícil.

Empresas como ContentGuard, Digimarc, InterTrust e Macrovision são empresas especializadas em fornecer soluções automatizadas de DRM, incluindo tudo o que você precisa para configurar sua própria estrutura de DRM, adaptada à sua situação específica.

Por exemplo, o conjunto completo de ferramentas DRM da ContentGuard permite que os proprietários de direitos autorais criem e apliquem licenças de uso para seus produtos e serviços digitais, incluindo todos os tipos de dados digitais, desde filmes até software baixado. O software RightsExpress usa a linguagem de expressão de direitos MPEG REL e orienta os detentores de direitos autorais através do processo de identificação de uma parte do conteúdo, identificação de usuários e determinação dos direitos de uso. A partir daí, os proprietários dos direitos autorais podem definir níveis de acesso e modos de criptografia para cada conteúdo específico, criar uma interface personalizada que permita aos usuários recuperar conteúdo com base nessas configurações e desenvolver um modelo do mundo real. Verifique a identidade do usuário e rastreie o uso desse conteúdo pelo usuário. .

Anel de proteção DRM

![Saiba mais sobre gerenciamento de direitos digitais (DRM) Saiba mais sobre gerenciamento de direitos digitais (DRM)]()

Continuando com o exemplo acima, você tem mais 2 vezes para baixar a música “Dust”, o computador simplesmente entende isso. Mas o computador não entenderá se você o copiou para o seu MP3 player e laptop, ou se você acabou de usar um novo desktop e precisa fazer outra cópia.

Muitas empresas tomaram medidas desesperadas para tentar limitar a propagação ilegal de conteúdos digitais através da Internet, bem como retirar alguns direitos que os consumidores podem exercer com os conteúdos que adquiriram.

Um programa típico de criptografia DRM normalmente fornece uma chave de criptografia permanentemente ativa. Neste caso, as chaves devem estar vinculadas ao número de ID da máquina do usuário. A chave só descriptografará o arquivo quando acessado no computador em que foi originalmente colocado. Caso contrário, o usuário pode simplesmente encaminhar a chave junto com o software criptografado para todos que conhece.

Alguns produtos, como aqueles protegidos pelo Macrovision SafeCast ou Microsoft Product Activation, usam políticas de licenciamento baseadas na Web para impedir o uso não autorizado de conteúdo. Quando um usuário instala um software, seu computador entra em contato com o servidor, que então verifica a licença e recebe permissões (chaves de acesso) para instalar e executar o programa. Se o computador do usuário for o primeiro a solicitar permissão para instalar esse software específico, o servidor retornará a chave apropriada. Se um usuário compartilhar software com um amigo e esse amigo tentar instalar o software, o servidor negará o acesso. Neste tipo de modelo DRM, os usuários geralmente precisam entrar em contato com o provedor de conteúdo para obter permissão para instalar o software em outra máquina.

Um método DRM menos comum é a marca d’água digital. A FCC está tentando exigir um “sinalizador de transmissão” que permitiria a um gravador de vídeo digital determinar se tem permissão para gravar o programa ou não. Uma bandeira é um pedaço de código enviado com um sinal de vídeo digital. Se o sinalizador de transmissão indicar um programa protegido, o DVR ou gravador de DVD não poderá gravar o programa. Este modelo DRM é um dos modelos de proteção mais complexos, pois requer que tanto o meio quanto o dispositivo sejam capazes de ler o sinalizador de transmissão. É aqui que entra o sistema de proteção de conteúdo de vídeo (VCPS) da Philips. A tecnologia VCPS ajuda a ler o sinalizador de transmissão da FCC e a determinar se o dispositivo pode gravar programação ou não. Um disco desprotegido pode ser reproduzido em qualquer reprodutor de DVD, mas se o disco tiver um sinalizador de transmissão, ele só poderá ser gravado e reproduzido em um reprodutor com VCPS integrado.

O fornecedor de DRM Macrovision usou uma abordagem interessante em seus recentes produtos de proteção de DVD. Em vez de tornar um DVD impossível de copiar, o Macrovision RipGuard explora bugs no software de cópia de DVD para evitar a própria cópia. É um trecho de código do software do DVD e seu objetivo é confundir outro código chamado DeCSS. DeCSS é um pequeno programa que permite ao software ler e copiar DVDs criptografados. Os programadores da Macrovision estudaram o DeCSS para descobrir suas vulnerabilidades e então construíram o RipGuard para habilitar essas vulnerabilidades e desabilitar a replicação. No entanto, os usuários de DVD também encontraram maneiras de “contornar” o RipGuard, principalmente usando software de extração que não usa DeCSS ou ajustando o código em extratores de dados baseados em DeCSS. A Lei de Direitos Autorais Digitais de 1998 tornou o DRM ilegal nos Estados Unidos, mas muitas pessoas ainda procuram e publicam ativamente métodos para contornar as restrições de segurança do DRM.

Controvérsia sobre DRM

![Saiba mais sobre gerenciamento de direitos digitais (DRM) Saiba mais sobre gerenciamento de direitos digitais (DRM)]()

Modelos recentes de DRM estabeleceram involuntariamente uma relação adversa entre fornecedores de conteúdo digital e consumidores de conteúdo digital. Ao longo dos anos, surgiram várias controvérsias relacionadas à tecnologia DRM.

Por exemplo, em 2005, a Sony BMG distribuiu CDs que geraram litígios e numerosos problemas de mídia. O problema decorre de conflitos entre dois softwares no CD, o MediaMax da SunnComm e o Extended Copy Protection (XCP) da First4Internet. O incidente levantou questões sobre até que ponto os proprietários de direitos autorais podem ir na proteção de seu conteúdo.

Desde o início, o software MediaMax não esteve envolvido na proteção de direitos autorais, mas apenas rastreou as atividades dos usuários. Cada vez que alguém reproduz um CD em seu computador, o MediaMax envia uma mensagem ao servidor SunnComm, a partir do qual a Sony-BMG pode descobrir quem está ouvindo o CD e com que frequência. E o problema é que não há sinais ou declarações claras do editor sobre as atividades da MediaMax e, pior, não há uma maneira fácil de remover esse software.

No entanto, há outro problema maior. A Proteção Estendida contra Cópia da First4Internet limita o número de cópias que uma pessoa pode fazer de um CD para três. Primeiro, ele é executado oculto na máquina do usuário para que o usuário não possa detectá-lo e cria uma área oculta (às vezes chamada de rootkit) no sistema operacional Windows, o que pode causar um risco de segurança quando seu computador está infectado por um vírus . Os vírus de computador podem se esconder indefinidamente na Proteção Estendida contra Cópia sem serem detectados. O software de verificação de vírus geralmente não consegue tocar nos arquivos do rootkit. Além disso, a proteção estendida contra cópia também retarda o processo de cálculo e se conecta automaticamente ao servidor Sony-BMG para instalar atualizações de proteção contra cópia. E não há uma maneira fácil de desinstalá-lo. Alguns usuários tiveram que reformatar seus discos rígidos para remover os arquivos e os efeitos negativos que a Proteção Estendida contra Cópia causa. No final das contas, a Sony teve que recolher milhões de discos com DRM integrado e concordou em lançar ferramentas para ajudar a revelar arquivos ocultos.

No entanto, após tais incidentes, o DRM não desapareceu para sempre, mas continuou a causar problemas às empresas e aos consumidores. Por exemplo, um jogo de computador chamado Spore, lançado pela Electronic Arts (EA) em 2008, veio com o que muitos jogadores consideraram um sistema DRM excessivamente intrusivo e difícil de remover. A SecuROM limitou excessivamente os direitos de quem comprou o jogo, como só permitir a instalação do Spore no máximo 3 vezes. Após 3 vezes, se ainda quiser instalar mais, o jogador terá que entrar em contato com a EA e fornecer o empresa com informações como comprovante de compra do jogo, motivo da ultrapassagem do limite de 3 instalações e outras informações relacionadas. A EA eventualmente relaxou as restrições de DRM do jogo, mas ainda enfrentou uma série de ações judiciais de uso justo logo depois.

A Apple e seus clientes também têm se preocupado em baixar filmes do iTunes – o serviço de download da empresa. A Apple lançou seus modelos de laptops pessoais Macbook, em outubro de 2008, com poucas informações sobre os modelos DRM aplicados. Na verdade, esses Macbooks vêm instalados com um sistema de proteção de conteúdo digital de alta largura de banda (HDCP). Por não conhecerem essa tecnologia, muitos clientes compraram Macbooks e tentaram reproduzir filmes baixados do iTunes em telas externas, mas não conseguiram assisti-los. O HDCP bloqueia a reprodução de qualquer filme em dispositivos analógicos para evitar que a gravação do conteúdo copie o software, mas a maioria dos clientes que compraram conteúdo simplesmente desejam assisti-lo em uma tela maior, e o HDCP não permite que o façam.

Padrões DRM

![Saiba mais sobre gerenciamento de direitos digitais (DRM) Saiba mais sobre gerenciamento de direitos digitais (DRM)]()

Não existe um padrão comum abrangente para DRM. Neste momento, muitas empresas do sector do entretenimento digital estão a optar pelo método básico, em que os utilizadores não podem copiar, imprimir, alterar ou transferir materiais. A questão mais preocupante para os activistas de DRM é o facto de as tendências actuais de DRM estarem a ultrapassar as protecções fornecidas pela lei tradicional de direitos de autor. Por exemplo, quando você reproduz um DVD, alguns modelos DRM não permitem pular o trailer, o que não tem nada a ver com proteção de direitos autorais. Mais desfavorecidas do que os consumidores estão as bibliotecas e instituições de ensino que armazenam e emprestam conteúdos digitais, que poderão sofrer muito se o software DRM for limitado. As bibliotecas não poderão armazenar software com uma chave de criptografia por tempo limitado e não poderão emprestar licenças específicas de dispositivos para visualizar conteúdo usando seu modelo tradicional de empréstimo.

Os argumentos contra a gestão dos direitos de autor de conteúdos digitais baseiam-se em questões como a privacidade do utilizador, a inovação tecnológica e as práticas de utilização justa. Conforme mencionado, ao abrigo da lei dos direitos de autor, a doutrina da utilização justa dá aos consumidores o direito de copiar conteúdo protegido por direitos de autor que adquiriram para uso próprio. Outras doutrinas incluem a primeira venda , que permite a um comprador de conteúdo revender ou destruir o conteúdo que comprou, e a doutrina de prazo limitado , que limita a duração da propriedade dos direitos autorais após um determinado período de tempo. Como vimos no caso Sony-BMG, a empresa rastreou secretamente as atividades dos consumidores e escondeu arquivos nos computadores dos usuários, o que constituiu uma invasão da privacidade do usuário. Estas podem ser consideradas abordagens de aplicações de spyware, em vez de um modelo legítimo de gestão de direitos autorais. Os sistemas DRM também podem impactar a inovação tecnológica porque limitam os usos e formatos de conteúdo digital. Os fornecedores terceirizados não poderão desenvolver produtos e oferecer suporte a utilitários se o código de computador desse software estiver protegido indefinidamente por DRM, e os consumidores também não poderão atualizar legalmente seu próprio hardware quando ele estiver protegido por um programa DRM.

Segundo o professor Ed Felten, da Universidade de Princeton, o DRM não afeta apenas o livre desenvolvimento da tecnologia, mas também limita a liberdade de expressão. Quando o professor Felten tentou publicar um artigo sobre um sistema DRM defeituoso em 2001, produtores da indústria musical ameaçaram processá-lo. Algumas empresas dizem que sua pesquisa incentivará as pessoas a ignorar os programas de DRM, que são ilegais nos Estados Unidos. A Lei de Direitos Autorais do Milênio Digital de 1998 ( DCMA ) garante a proteção de um programa DRM, independentemente de ele aderir à doutrina de uso justo . Grupos que lutam pelos direitos do consumidor em muitos países estão pressionando o Congresso para alterar parte da lei DCMA , porque, de acordo com o DCMA , tentar desabilitar ou contornar o DRM é uma violação da lei. De acordo com os defensores dos consumidores, o DCMA dá aos proprietários dos direitos de autor uma vantagem injusta ao não impor limites ao tipo de programas DRM que podem utilizar. Em essência, o DCMA promove a anticoncorrência e torna cada vez mais difícil para os consumidores desfrutarem facilmente do conteúdo que já compraram.

Dado que o sector dos conteúdos digitais está hoje cada vez mais consolidado, talvez devêssemos perguntar-nos se existe ou não algum sistema DRM que possa satisfazer satisfatoriamente os interesses tanto dos proprietários dos direitos de autor como dos consumidores. À medida que o DRM se torna um padrão em todos os setores, o resultado será o que os especialistas chamam de “computação confiável”. Nesta configuração, os métodos DRM garantirão a proteção do conteúdo protegido por direitos autorais em todas as etapas, desde a criação do conteúdo para upload até que o conteúdo seja baixado e usado enquanto estiver nas mãos do usuário. O computador saberá automaticamente o que o usuário pode fazer com um determinado conteúdo e agirá de acordo. Com a adopção de normas, os consumidores beneficiarão pelo menos um pouco, porque os meios codificados em DRM poderão ser utilizados em todos os tipos de dispositivos. Esperemos que no futuro os editores consigam encontrar a melhor forma de conciliar os interesses dos detentores dos direitos de autor, que são eles próprios, com os interesses dos utilizadores dos direitos de autor, que são consumidores.