Conforme mencionado em artigos anteriores, o malware (software malicioso) tornou-se um grande problema. Pessoas nefastas estão se aproveitando de ransomware , keyloggers , trojans bancários e criptojackers para extorquir lucros ilegais das vítimas. Com software antivírus gratuito ou pago, seu sistema aumentou a segurança.

Os hackers têm um truque para interferir nos sistemas de segurança. O software antivírus geralmente depende de “assinatura” para detectar se um programa é malicioso ou não. Quando um novo vírus é detectado, sua assinatura é registrada e enviada ao software antivírus de outras pessoas para ajudar a detectar novos vírus de forma mais eficaz. De certa forma, a assinatura é a “impressão digital” do vírus no arquivo. Uma vez detectado, outro software antivírus também será notificado para remover esse software fraudulento assim que ele aparecer.

Mas e se um hacker pudesse alterar a assinatura do vírus? Dessa forma, o vírus evitará a detecção mesmo que o software antivírus tenha um registro das “impressões digitais” do malware anterior. Isso significa que o vírus foi disfarçado de uma nova maneira. Isso é exatamente o que o malware polimórfico e superpolimórfico pode fazer e, no futuro, alguns malwares “teimosos” desse tipo se espalharão pela Internet.

O que são malware polimórfico e hiperpolimórfico?

Malware polimórfico

O malware polimórfico possui um núcleo que sempre executa a mesma tarefa, não importa quantas vezes ele mude. Ele sempre executa as mesmas ações e sempre ataca da mesma maneira, mas continua ajustando o restante do código para manter suas “versões” distintas. O malware polimórfico pode ser um pouco mais fácil de identificar do que seu primo malware superpolimórfico, pois o software antivírus pode usar o “núcleo” para detectar e identificar malware.

![Saiba mais sobre malware polimórfico e hiperpolimórfico Saiba mais sobre malware polimórfico e hiperpolimórfico]()

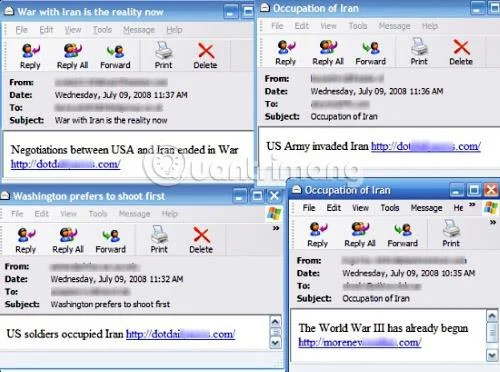

Um exemplo do malware polimórfico atual é o Storm Worm. Ele apareceu pela primeira vez em 2007 e foi nomeado Storm Worm porque seu método de ataque inicial era enviar um e-mail com o assunto 230 mortos enquanto a tempestade atinge a Europa (230 pessoas morreram após tempestades na Europa). Quando a vítima é infectada por malware, o computador cria um novo tipo de malware a cada 30 minutos e o envia. O título mudará com o tempo (como visto acima), mas o código principal deste worm permanece o mesmo.

Malware superpolimórfico

O malware metamórfico é muito mais perigoso. Embora o malware polimórfico possa ser detectado pelo seu núcleo, o malware metamórfico tenta reorganizar todo o seu código após cada versão. Ele vem com a mesma lógica e funcionalidade de antes, mas adiciona elementos como pseudocódigo e funções reorganizadas para torná-lo diferente das “versões” anteriores. Isso torna o software antivírus muito mais difícil de detectar.

Como a IA afeta isso?

À medida que os humanos entram num mundo onde a IA se torna cada vez mais perfeita, uma batalha entre criadores de malware e programadores de segurança ocorre de forma extremamente acirrada. Ambos os lados estão usando IA para aumentar seu poder de combate e obter vantagem competitiva.

![Saiba mais sobre malware polimórfico e hiperpolimórfico Saiba mais sobre malware polimórfico e hiperpolimórfico]()

Com o suporte da IA, a refatoração de código para malware polimórfico e hiperpolimórfico é rápida e eficaz. Isso significa que o malware será mais difícil de detectar, terá maior probabilidade de se espalhar e terá maior probabilidade de evitar software que cria vírus.

É claro que, com as empresas de segurança também tendo acesso à IA de ponta, a batalha ocorre nos dois sentidos. Os desenvolvedores de software antivírus podem programar para detectar malware rapidamente, sem depender de sua assinatura. Ao usar a IA para tomar decisões fundamentadas sobre como o malware se comporta, o software antivírus não precisa depender de “impressões digitais” mantidas em arquivo. Basta detectar o agente em ação e isolar os suspeitos.

O que os usuários podem fazer?

![Saiba mais sobre malware polimórfico e hiperpolimórfico Saiba mais sobre malware polimórfico e hiperpolimórfico]()

Pode ser um pouco assustador ouvir falar de malware capaz de escapar da segurança, mas o fato de o software antivírus ser a melhor medida que os usuários podem usar permanece o mesmo! Não baixe arquivos que pareçam suspeitos, abra e-mails suspeitos ou clique em links estranhos que seus amigos de redes sociais lhe enviam. O malware superpolimórfico não pode atacar se você não der uma chance!

Com o software antivírus sendo tão popular na Internet hoje em dia, os desenvolvedores de malware estão sempre procurando maneiras de atualizar seus programas para contornar os sistemas de segurança. Agora você conhece o malware polimórfico e hiperpolimórfico, bem como as ameaças que ele pode representar. Você acha que as coisas vão piorar ou as empresas de segurança vencerão a guerra da IA? Por favor, deixe-nos saber na seção de comentários abaixo!

Ver mais: