A falsificação de solicitação entre sites (XSRF ou CSRF) é um método de ataque a um site no qual o invasor se disfarça como um usuário legítimo e confiável.

O que é falsificação de solicitação entre sites?

Um ataque XSRF pode ser usado para modificar configurações de firewall , publicar dados não autorizados em um fórum ou realizar transações financeiras fraudulentas. Um usuário atacado pode nunca saber que foi vítima de XSRF. Mesmo que os usuários detectem esse ataque, isso ocorrerá somente depois que o hacker tiver causado certos danos e não houver medidas para corrigir o problema.

Como é realizado o ataque de falsificação de solicitação entre sites?

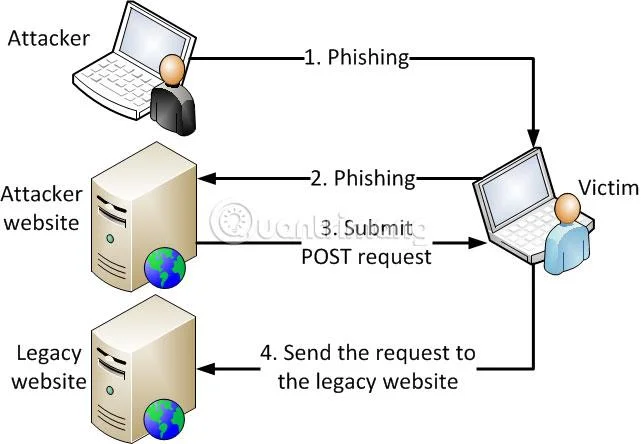

Um ataque XSRF pode ser executado roubando a identidade de um usuário existente e, em seguida, invadindo o servidor web usando a identidade anteriormente roubada. Um invasor também pode enganar usuários legítimos para que enviem acidentalmente solicitações HTTP (Hypertext Transfer Protocol) e devolvam dados confidenciais do usuário ao invasor.

A falsificação de solicitação entre sites é o mesmo que script entre sites ou rastreamento entre sites?

Um ataque XSRF é funcionalmente o oposto de um ataque Cross-site scripting (XSS) , no qual um hacker insere código malicioso em um link de um site, parecendo ser de uma fonte confiável. Quando o usuário final clica no link, o programa incorporado é enviado como parte da solicitação e pode ser executado no computador do usuário.

![Saiba mais sobre o método de ataque Cross-Site Request Forgery Saiba mais sobre o método de ataque Cross-Site Request Forgery]()

O ataque XSRF também é diferente do Cross-site tracing (XST), uma forma sofisticada de XSS que permite aos invasores obter cookies e outros dados de autenticação usando scripts simples do lado do cliente. No XSS e no XST, o usuário final é o alvo principal do ataque. No XSRF, o servidor Web é o alvo principal, embora o dano deste ataque seja suportado pelo usuário final.

Nível de perigo de falsificação de solicitação entre sites

![Saiba mais sobre o método de ataque Cross-Site Request Forgery Saiba mais sobre o método de ataque Cross-Site Request Forgery]()

Os ataques XSRF são mais difíceis de defender do que os ataques XSS ou XST. Isto ocorre em parte porque os ataques XSRF são menos comuns e não recebem tanta atenção. Por outro lado, na prática pode ser difícil determinar se uma solicitação HTTP de um determinado usuário é realmente enviada por essa pessoa ou não. Embora precauções estritas possam ser usadas para verificar a identidade dos usuários que tentam acessar um site, os usuários não gostam muito de solicitações frequentes de autenticação. O uso de tokens criptográficos pode fornecer autenticação frequente em segundo plano, para que os usuários não sejam constantemente incomodados por solicitações de autenticação.