Este artigo fornecerá informações básicas sobre o malware Pumas, bem como como removê-lo completamente. Siga as instruções de remoção de ransomware mencionadas no final do artigo.

Pumas é o nome de um vírus criado para criptografar seus arquivos . Depois de criptografados, os arquivos serão anexados com a extensão .pumas no final. Especificamente, seus arquivos serão bloqueados com algoritmos de criptografia AES de nível militar e RSA de 1024 bits . O malware Pumas criptografará seus dados e, uma vez concluído, solicitará que você pague para restaurar esses arquivos. Esta é uma forma de instalação de ransomware que se tornou muito popular nos últimos anos.

Ransomware de puma

Informações básicas sobre o malware Pumas

|

Nome

|

.vírus de arquivos pumas

|

|

Espécies

|

Spyware, ransomware, ransomware , criptovírus.

|

|

Descrição geral

|

Este ransomware criptografa arquivos no seu computador e exige um resgate para restaurar os arquivos criptografados.

|

|

Sintoma

|

Este ransomware criptografa seus arquivos com a ajuda de dois algoritmos de criptografia, AES e RSA. Todos os arquivos criptografados terão a extensão .pumas adicionada à extensão do arquivo.

|

|

Método de propagação

|

E-mails de spam, anexos de e-mail.

|

|

Ferramenta de detecção

|

Software de segurança pago .

|

Método de propagação de spyware Pumas

![Saiba mais sobre o ransomware Pumas Saiba mais sobre o ransomware Pumas]()

Este spyware Pumas pode se espalhar de muitas maneiras diferentes pela Internet, mas principalmente por meio de ferramentas de e-mail. Quando você acidentalmente executa arquivos contendo spyware Pumas, o sistema do seu computador será completamente infectado.

Além disso, o malware Pumas também pode ser distribuído nas redes sociais ( redes sociais ) e em vários serviços de compartilhamento de arquivos. Software gratuito encontrado em sites não oficiais também é uma ferramenta útil para espalhar códigos maliciosos, incluindo Pumas. Caso depois de baixar um arquivo para o seu computador, não abra esse arquivo imediatamente. Você deve primeiro digitalizá-los com uma ferramenta de segurança e verificar seu tamanho e assinatura para ver se há algo incomum. Consulte o nosso artigo " Como reconhecer um computador infectado por um vírus com 10 sinais característicos " para obter as informações necessárias para esta situação.

Informações detalhadas sobre o spyware Pumas

Conforme mencionado, Pumas é um vírus que criptografa arquivos e exibirá na tela do seu computador uma janela com instruções sobre como transferir dinheiro para o hacker. Resumindo, os chantagistas querem que você pague um resgate pela recuperação dos arquivos criptografados.

Mais perigosamente, o malware Pumas pode criar entradas no Registro do Windows para “parasitar” o sistema de forma mais permanente e forte, além de ser capaz de iniciar ou inibir diversos processos no ambiente Windows.

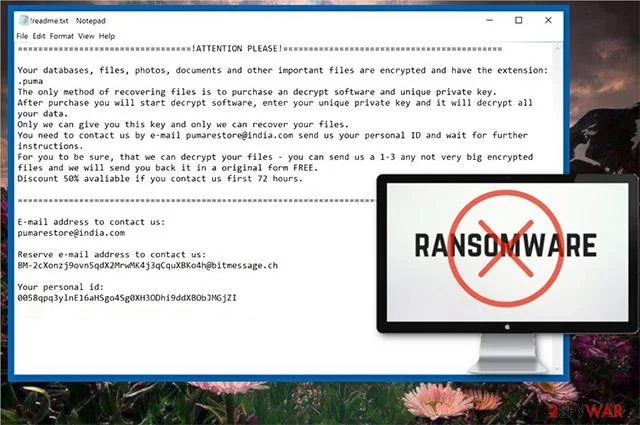

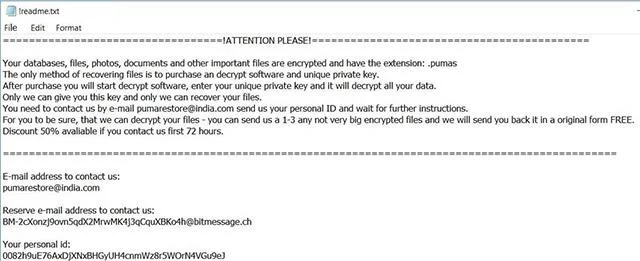

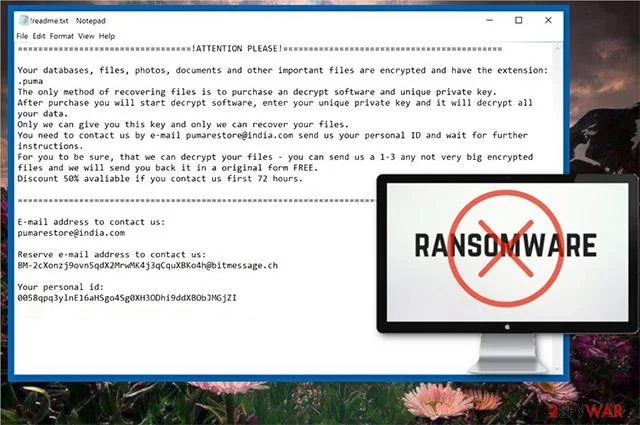

Uma vez criptografados, os arquivos do vírus Pumas colocam uma nota de resgate dentro de um arquivo chamado "! Readme.txt". Você pode ver o conteúdo da nota de resgate na captura de tela abaixo:

![Saiba mais sobre o ransomware Pumas Saiba mais sobre o ransomware Pumas]()

Especificamente, o conteúdo deste aviso é o seguinte:

Seus bancos de dados, arquivos, imagens, documentos e outros arquivos importantes são criptografados e possuem a extensão: .pumas. A única maneira de recuperar arquivos é adquirir software de descriptografia e chaves privadas exclusivas.

Depois de adquirir o software de descriptografia e as chaves privadas, você mesmo pode descriptografar o software, inserir a chave privada exclusiva que acabou de adquirir e ela ajudará a descriptografar todos os seus dados.

Somente nós podemos fornecer essa chave e somente nós podemos restaurar seus arquivos.

Se necessário, você pode entrar em contato conosco através do e-mail pumarestore@india.com, enviar-nos seu documento de identificação pessoal e aguardar novas instruções.

Se você ainda não acredita que podemos descriptografar seus arquivos, você pode nos enviar de 1 a 3 arquivos criptografados (o tamanho não pode ser muito grande) e nós os enviaremos de volta para você. Os arquivos são exatamente iguais aos originais, completamente GRATUITOS .

50% de desconto se você entrar em contato conosco dentro de 72 horas após a criptografia dos seus arquivos.

Endereço de e-mail para você entrar em contato conosco:

pumarestore@india.com

Segundo endereço de e-mail para você entrar em contato conosco:

BM-2cXonzj9ovn5qdX2MrwMK4j3qCquXBKo4h@bitmessage.ch

Sua identificação pessoal:

0082h9uE76AxDjXNxBHGyUH4cnmWz8r5WOrN4VGu9eJ

Como você pode ver, os endereços de e-mail dos chantagistas são:

BM-2cXonzj9ovn5qdX2MrwMK4j3qCquXBKo4h@bitmessage.ch

pumarestore@india.com

Resumindo, as notas sobre spyware do Pumas dizem que seus arquivos estão criptografados. Você é obrigado a pagar um resgate para recuperar seus arquivos. Na verdade, a psicologia geral da maioria das pessoas neste caso é confusão e disposição para pagar o resgate, especialmente quando os arquivos criptografados contêm dados importantes. No entanto, por pior que seja a situação, lembre-se que NÃO deve pagar nenhum resgate. O que você faz para garantir que seus arquivos serão restaurados após o pagamento do resgate, quando a natureza das pessoas que causam esta situação são golpistas profissionais! Além disso, dar dinheiro a criminosos cibernéticos apenas os ajudará a criar mais malware ou a continuar a cometer outros atos criminosos.

Processo de criptografia de arquivos do malware Pumas

Até agora, o que sabemos sobre o processo de criptografia do software ransomware Pumas é que cada arquivo, após ser criptografado com sucesso, terá uma extensão .pumas.

Os algoritmos de criptografia usados para bloquear os arquivos são AES e RSA 1024 bits.

Abaixo está uma lista de tipos de arquivos comumente visados por Pumas, uma lista que será atualizada à medida que novos relatórios sobre esse problema forem disponibilizados:

- Arquivo de áudio

- Arquivos de vídeo

- Arquivo de documento

- Arquivo de imagem

- Arquivo de backup

- O arquivo contém informações de login, bancárias, financeiras...

O criptovírus Pumas pode ser configurado para excluir todas as cópias do Volume Shadow do sistema operacional Windows com a ajuda do seguinte comando:

→vssadmin.exe excluir sombras /all /Quiet

Caso o comando acima seja executado, o processo de criptografia será realizado de forma mais eficiente. Isso porque este comando eliminará seus métodos de recuperação de dados. Se o seu dispositivo de computador estiver infectado com este ransomware e seus arquivos estiverem bloqueados, continue lendo para saber como você pode restaurar seus arquivos de volta ao normal.

Como remover o vírus Pumas Ransomware e recuperar arquivos .pumas

Se, infelizmente, o seu computador estiver infectado com o vírus ransomware Pumas, você deverá ter alguma experiência na remoção de malware. Resumindo, você deve remover este software o mais rápido possível antes que ele tenha a chance de ficar mais forte e infectar outros computadores.

Consulte o artigo " Remover completamente software malicioso (malware) em computadores Windows 10 " para obter instruções específicas.

Acima estão as informações que você precisa saber sobre o software espião Pumas. Boa sorte para construir um sistema de segurança forte para você!

ver mais